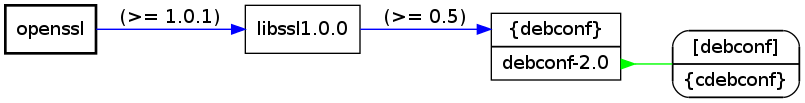

Wie kann OpenHab und eine Demo-Anwendung auf einem Raspberry Pi (Debian) installiert werden?

OpenHab läuft auch auf einem Raspberry Pi. Auf Wikipedia gibt es einen kurzen Überblick zu OpenHab.

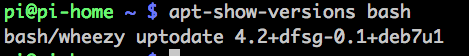

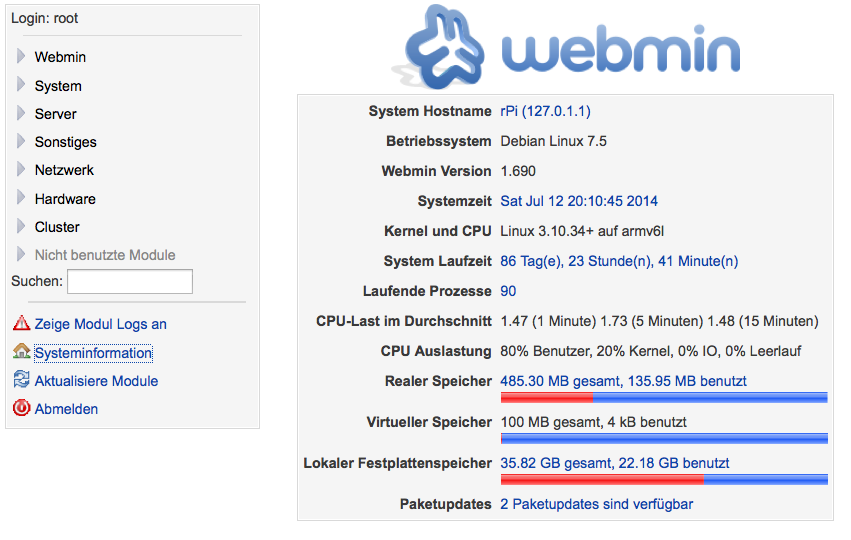

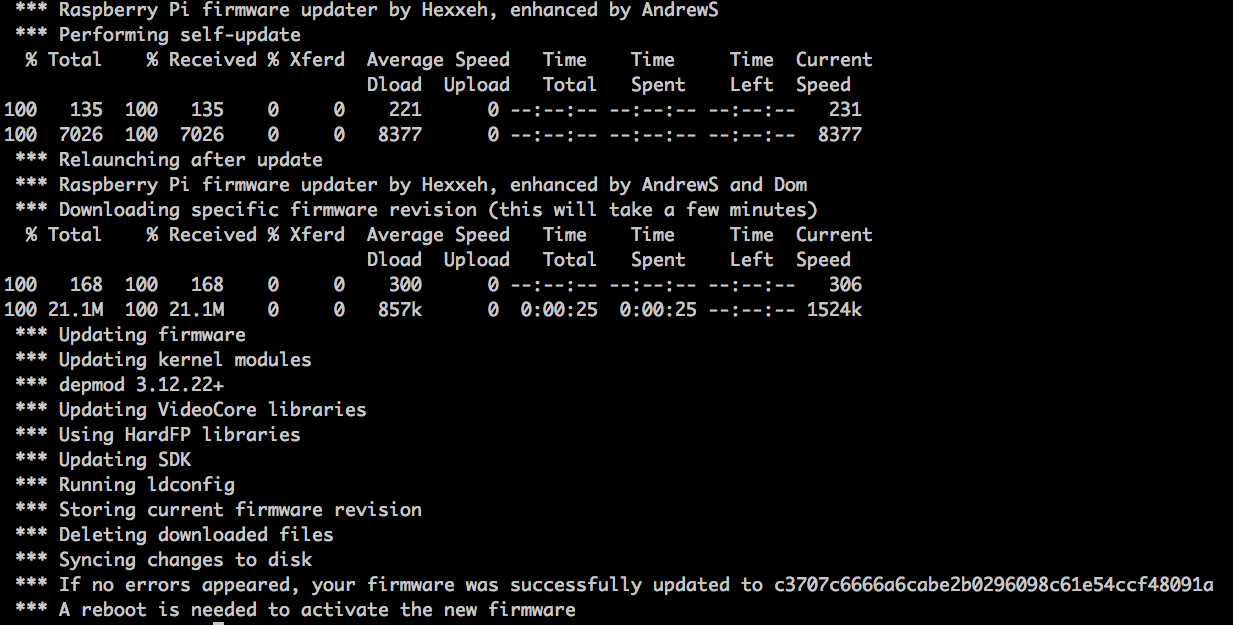

Um erste Erfahrungen mit OpenHab zu machen, kann man die Demo Anwendung von OpenHab installieren. Als Basis dient die aktuelle Debian 7.6 Version, auf der schon Java installiert ist.

1. Zuerst checken ob Java installiert ist und läuft mit:

|

1 |

java -version |

Ausgabe:

|

1 2 3 |

java version "1.8.0" Java(TM) SE Runtime Environment (build 1.8.0-b132) Java HotSpot(TM) Client VM (build 25.0-b70, mixed mode) |

2.Verzeichnis anlegen

|

1 2 |

mkdir OpenHab cd OpenHab |

3. Von hier die https://openhab.ci.cloudbees.com/job/openHAB/

die aktuelle Version 1.6.0 laden und auspacken (erst die runtime und später die demo)

|

1 2 3 4 5 6 7 |

wget https://openhab.ci.cloudbees.com/job/openHAB/lastSuccessfulBuild/artifact/distribution/target/distribution-1.6.0-SNAPSHOT-runtime.zip # Archiv auspacken unzip distribution-1.6.0-SNAPSHOT-runtime.zip # Optional: Archiv löschen rm distribution-1.6.0-SNAPSHOT-runtime.zip |

4. Usermod für User pi setzen und default openhab.cfg erstellen

|

1 2 3 4 5 6 |

sudo usermod -a -G dialout pi # Konfigdatei erstellen, alle default Einstellungen cd /configurations cp openhab_default.cfg openhab.cfg cd .. |

5. Demo zip laden uns auspacken (eine Readme Datei wird evl. überschrieben)

|

1 2 3 4 5 6 7 |

wget https://openhab.ci.cloudbees.com/job/openHAB/lastSuccessfulBuild/artifact/distribution/target/distribution-1.6.0-SNAPSHOT-demo.zip # Demo Anwendung auspacken unzip distribution-1.6.0-SNAPSHOT-demo.zip # Optional: Archive löschen rm distribution-1.6.0-SNAPSHOT-demo.zip |

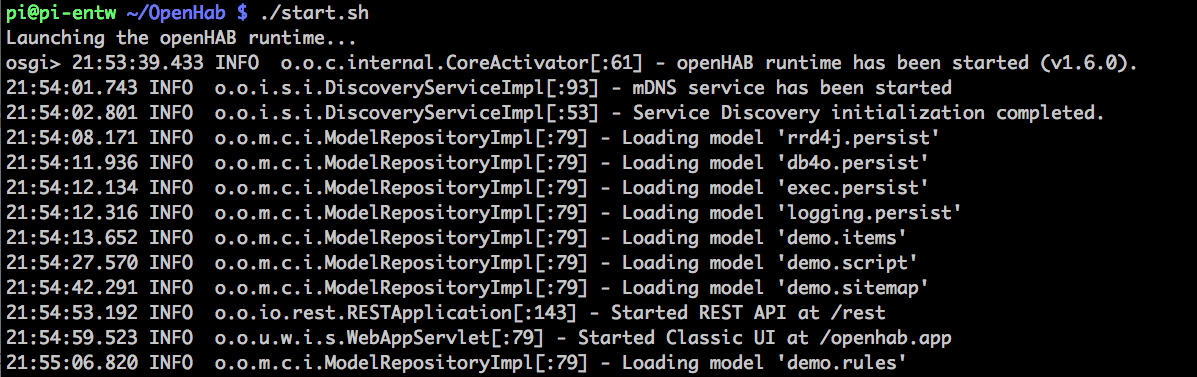

6. Starten von OpenHab und im Browser aufrufen (ip anpassen)

|

1 |

./start.sh |

Dann im Browser die folgende URL der Demo Anwendung aufrufen:

|

1 |

http://raspberry-ip:8080/openhab.app?sitemap=demo |

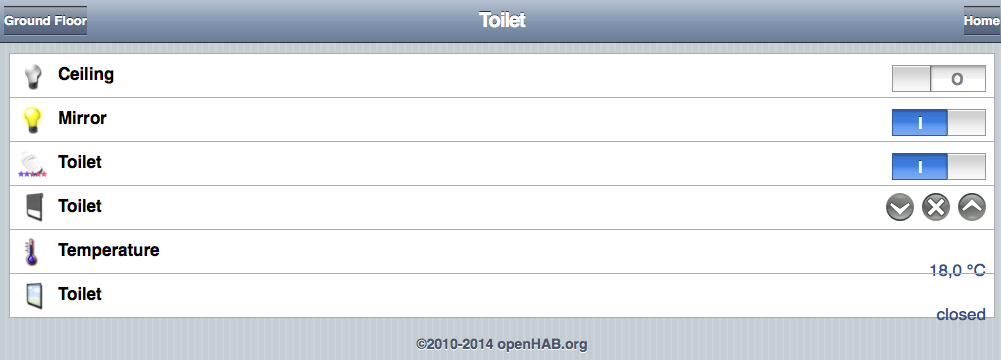

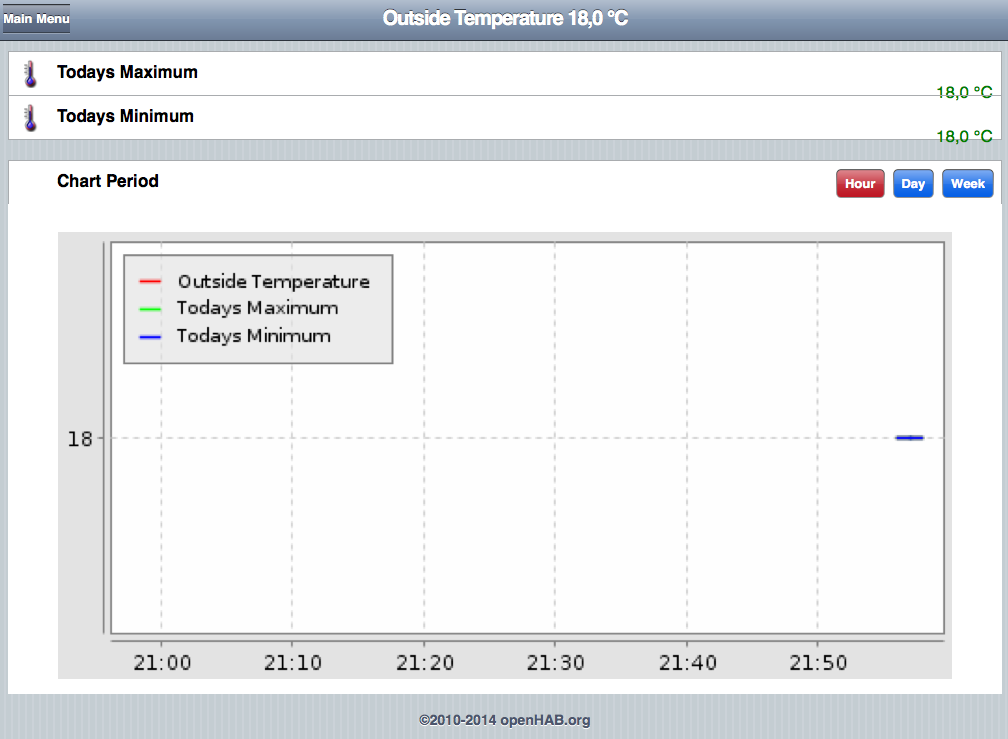

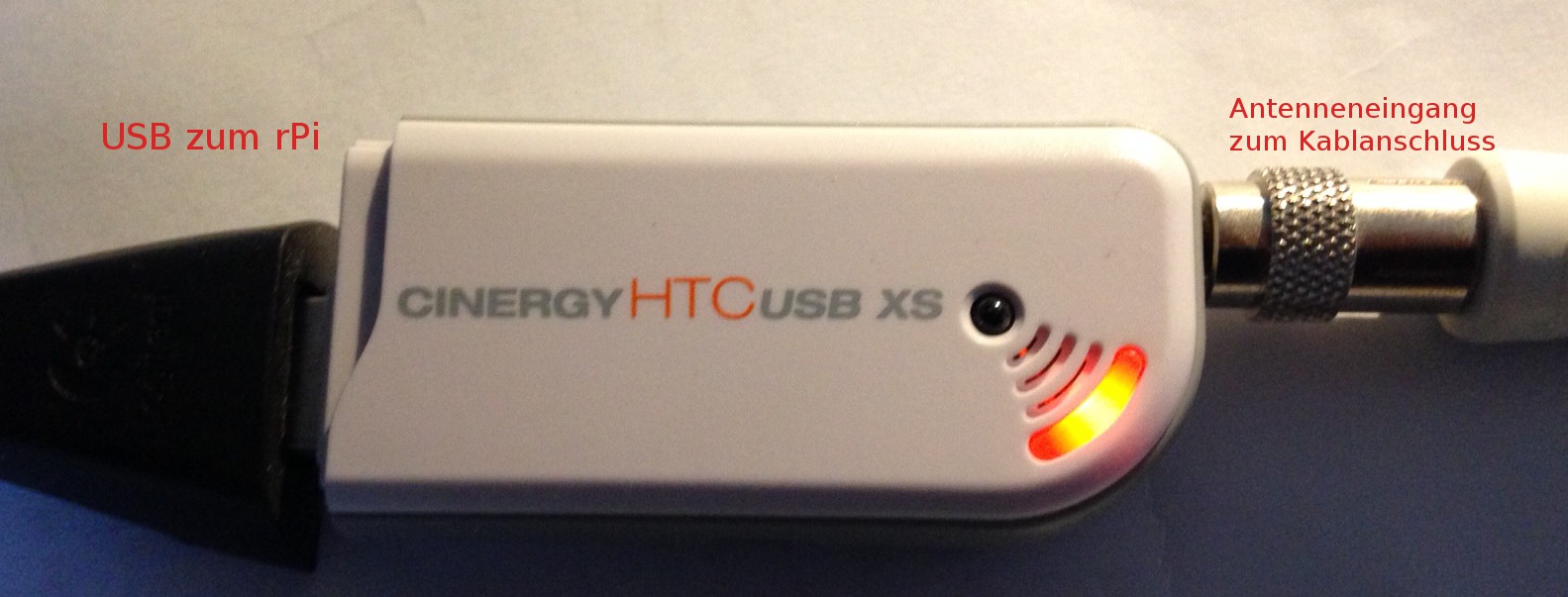

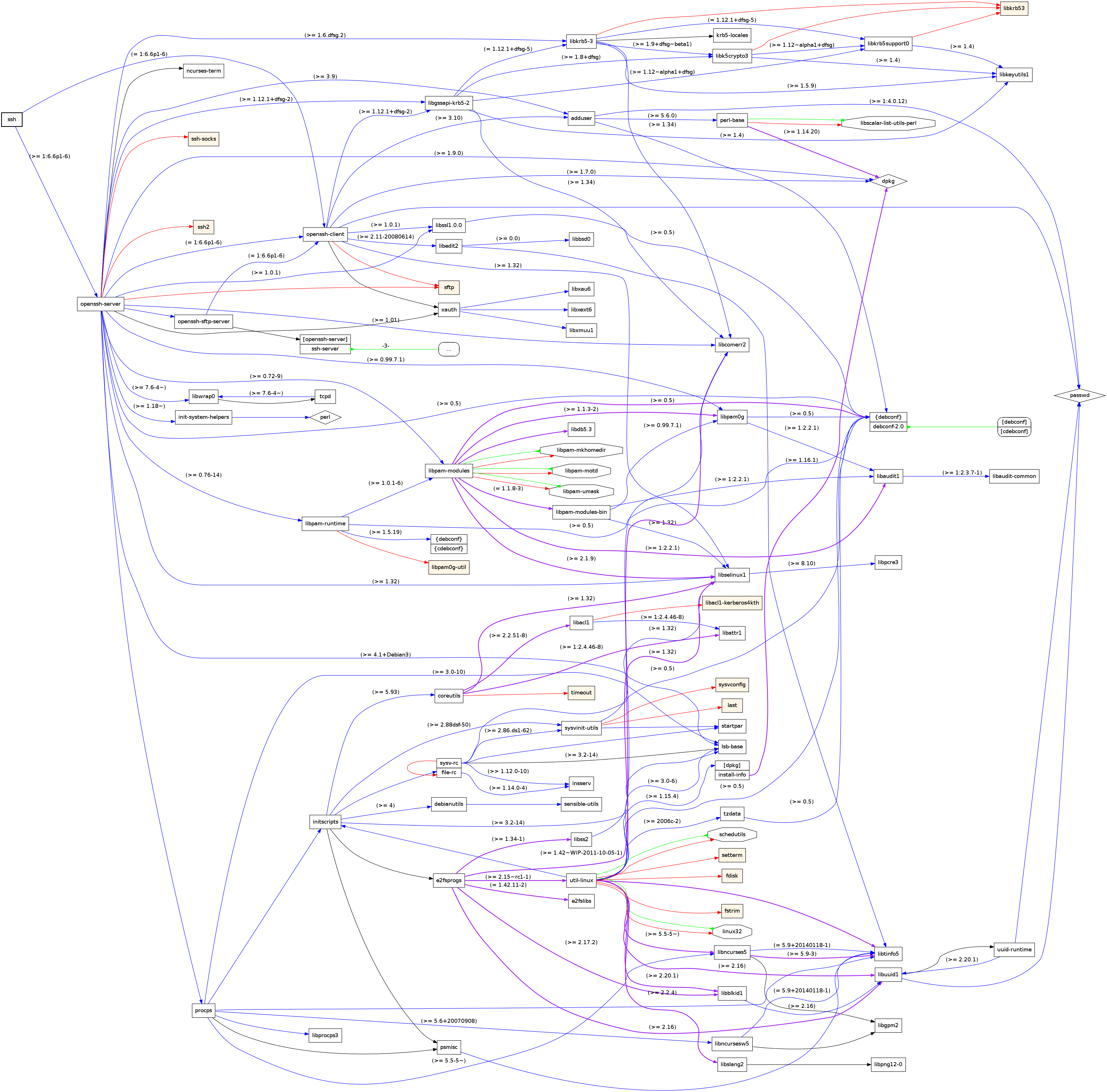

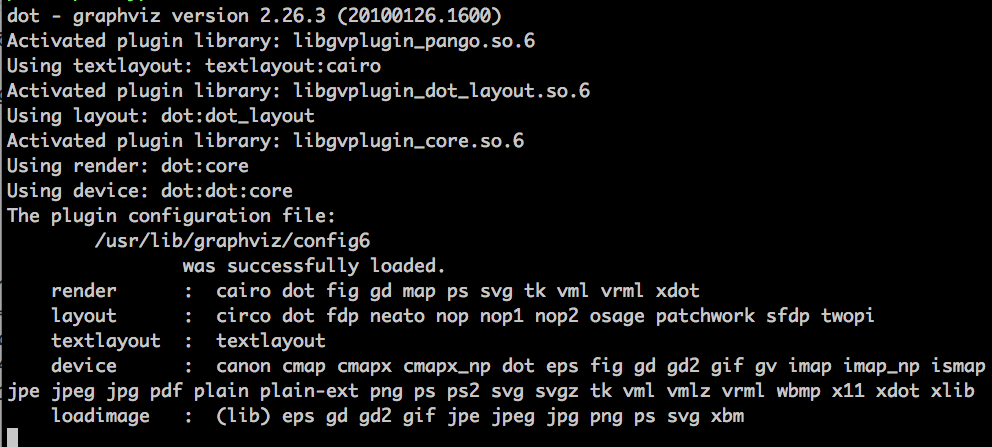

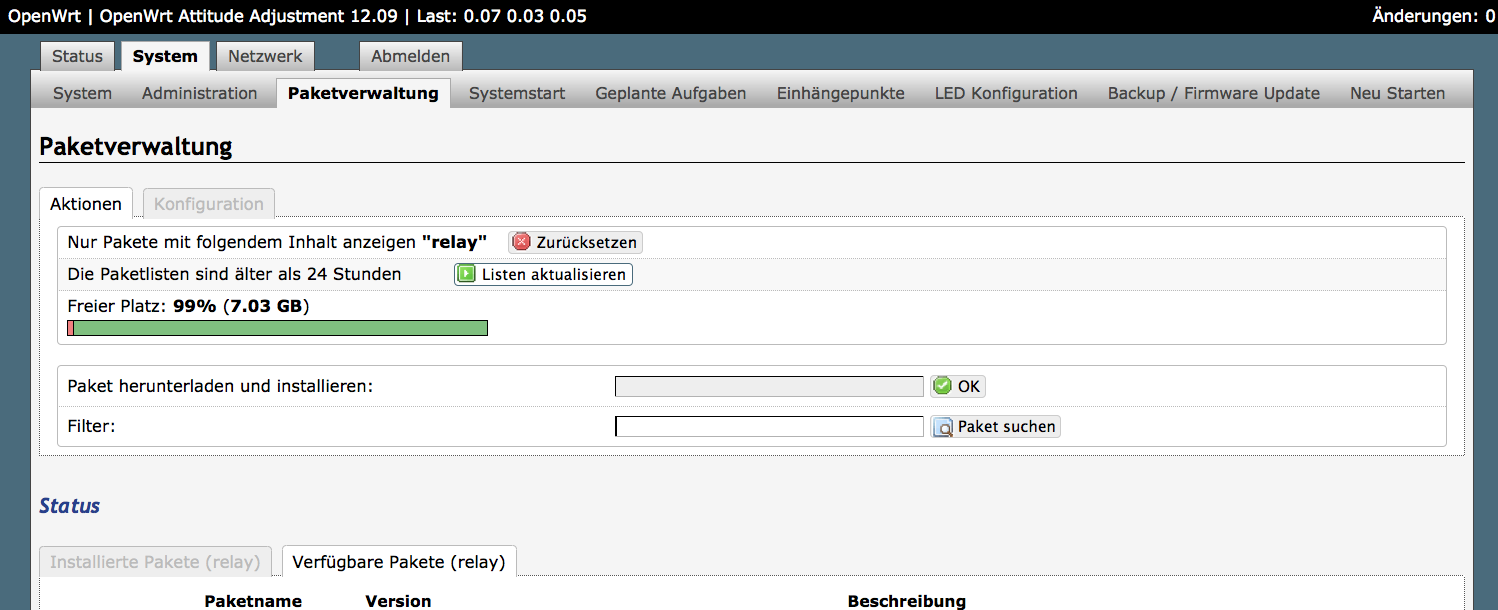

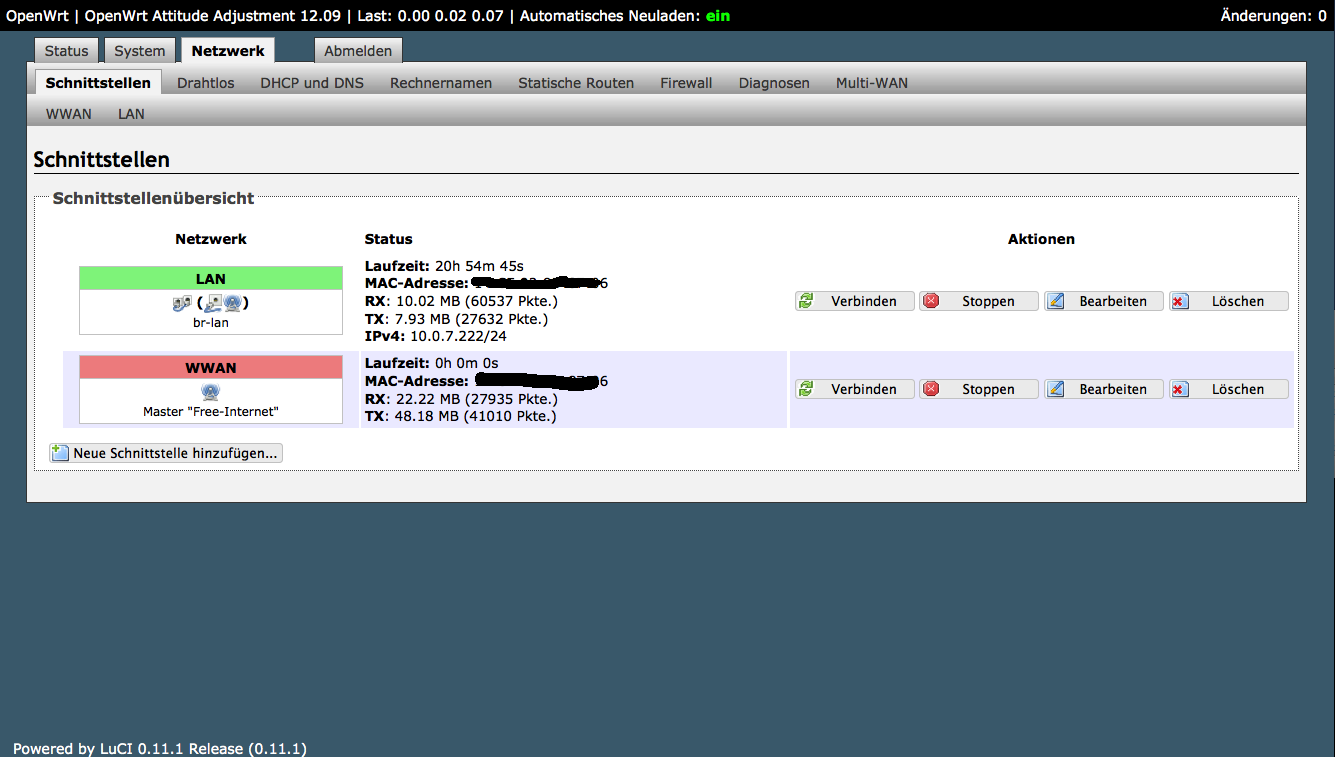

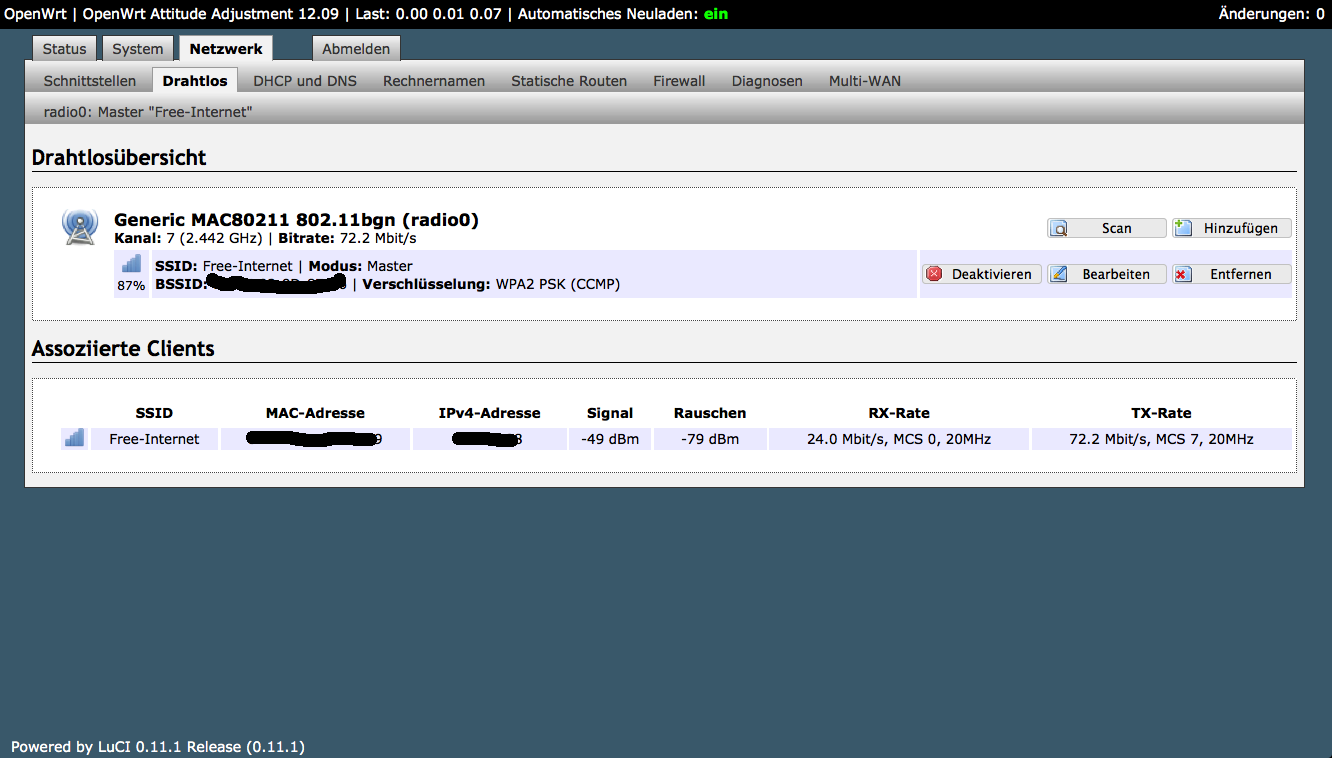

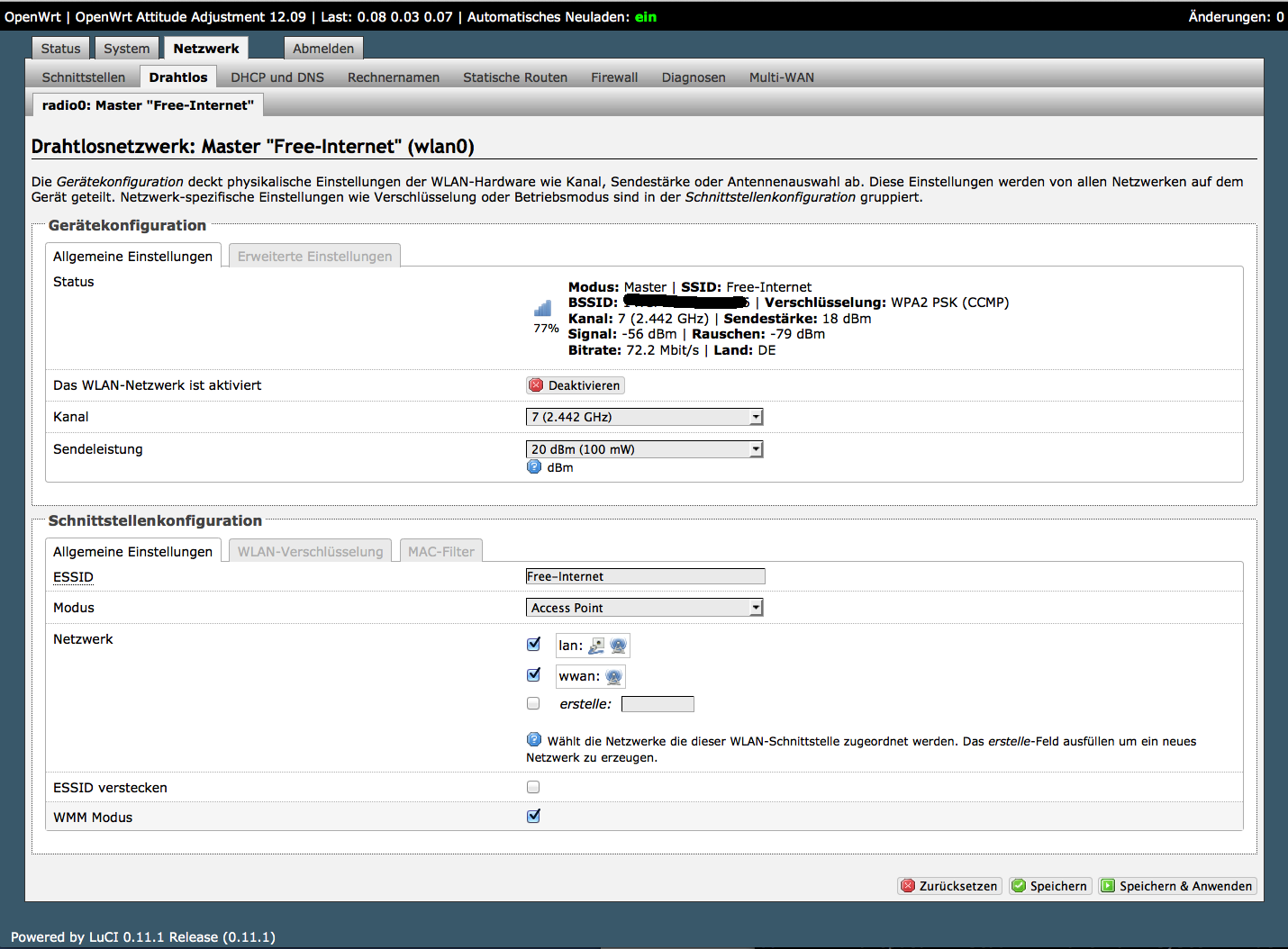

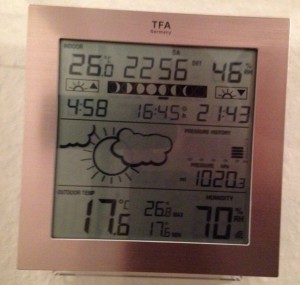

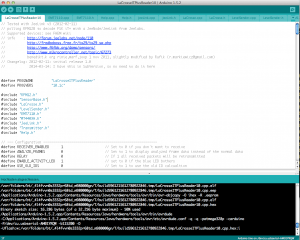

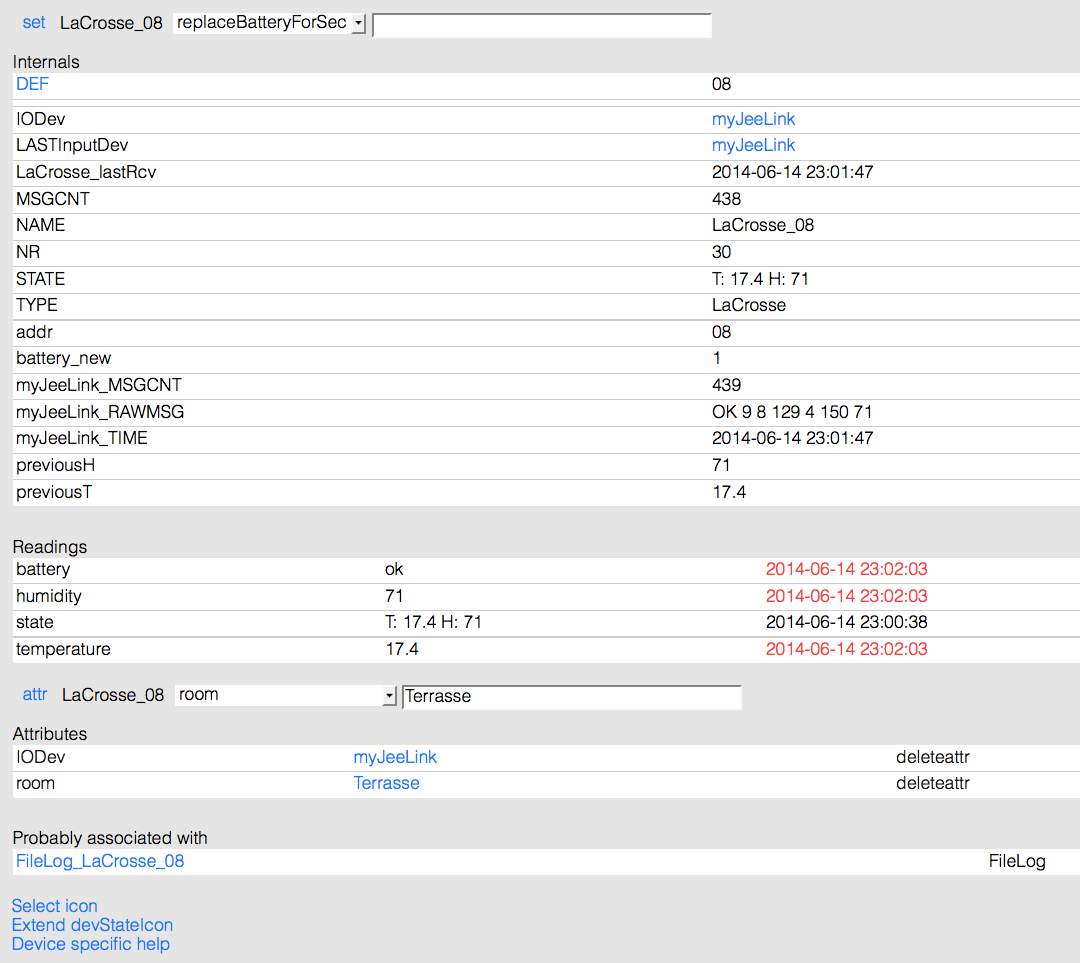

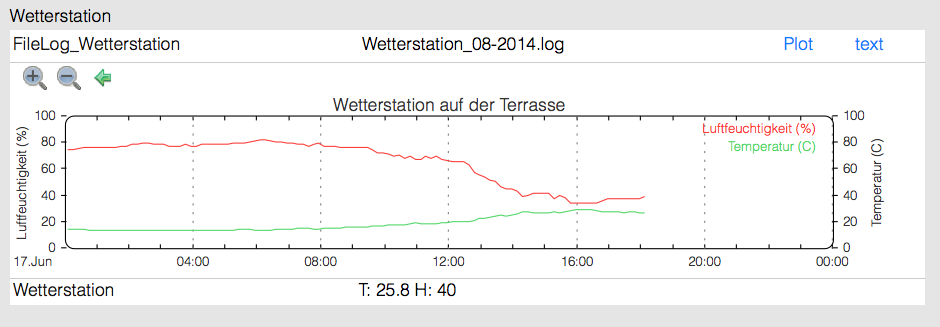

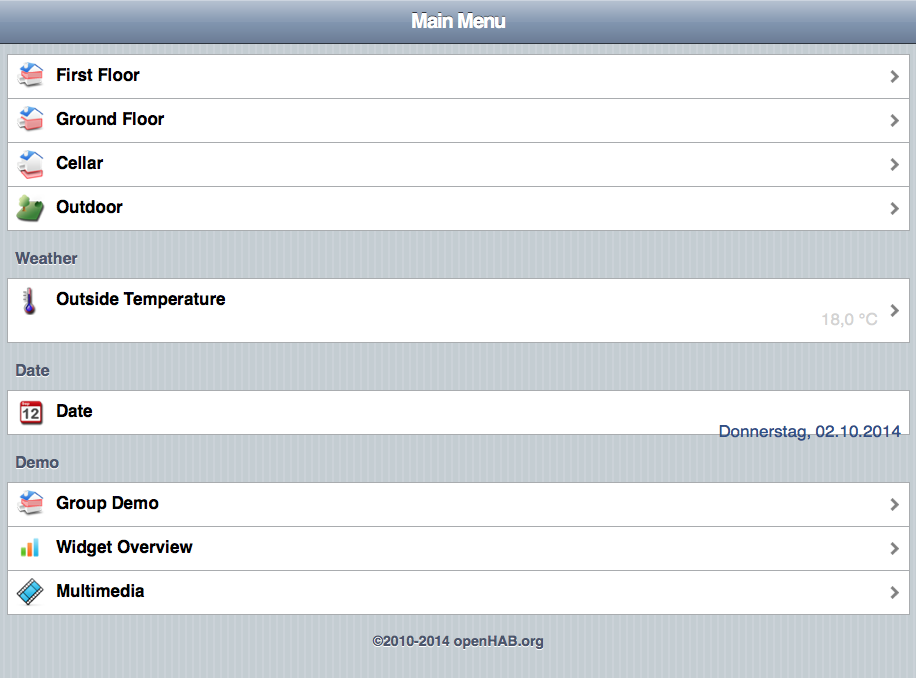

Hier nun einige Fotos, von der Demoanwendung:

Wie nutzt Ihr OpenHab?