Manchmal wird eine Liste aller installierten Packages benötigt. Für ein Backup oder so. Es gibt da wie so oft mehrere Möglichkeiten.

Auf dem Raspberry Pi können solche Listen mit dem Packagemanager dpkg erstellt werden.

Also mit

dpkg --get-selections | grep -v deinstall

werden alle Packages ausgebeben, z.B.

...

cups install

cups-bsd install

cups-client install

cups-common install

cups-filters install

cups-pdf install

cups-ppdc install

...

um mit

dpkg --get-selections | grep -v deinstall > installierte-package.txt

wird die Liste in die Datei installierte-packag.txt gespeichert.

Oder wenn die lange Liste eingeschränkt werden soll, z.B. alle Packages mit cups im Dateiname:

dpkg --get-selections | grep cups

ergibt diese Liste:

...

bluez-cups install

cups install

cups-bsd install

cups-client install

cups-common install

cups-filters install

cups-pdf install

cups-ppdc install

ghostscript-cups install

libcups2:armhf install

libcupscgi1:armhf install

libcupsdriver1:armhf install

libcupsfilters1:armhf install

libcupsimage2:armhf install

libcupsmime1:armhf install

libcup dc1:armhf install

printer-driver-hpcups install

python-cups install

...

Soll das install nicht erscheinen, dann mit dem Stream-Editor sed z.B.

dpkg --get-selections | sed 's:install$::' > installierte-package-nur-name.txt

Wer eine noch ausführlicher Liste mit Beschreibung benötigt, kann diese mit

dpkg --list erzeugen. Z.b.:

...

ii cups 1.5.3-5+deb7u1 armhf Common UNIX Printing System(tm) - server

ii cups-bsd 1.5.3-5+deb7u1 armhf Common UNIX Printing System(tm) - BSD commands

ii cups-client 1.5.3-5+deb7u1 armhf Common UNIX Printing System(tm) - client programs (SysV

ii cups-common 1.5.3-5+deb7u1 all Common UNIX Printing System(tm) - common files

ii cups-filters 1.0.18-2.1 armhf OpenPrinting CUPS Filters

ii cups-pdf 2.6.1-6 armhf PDF writer backend for CUPS

ii cups-ppdc 1.5.3-5+deb7u1 armhf Common UNIX Printing System(tm) - PPD manipulation util

ii curl 7.26.0-1+wheezy8 armhf command line tool for transferring data with URL syntax

...

Die ersten beiden Zeichen in jeder Zeile geben den Paketstatus an ( ii bedeutet installiert ).

Wer also nur die installierten haben möchte, muss

dpkg -l | grep '^ii'

verwenden. Wenn noch mehr Kontrolle über die Liste braucht, kann auch dpkg-query verwenden:

dpkg-query -W -f '${status} ${package} ${version} \n' | sed -n 's/install ok installed //p'

z.B.:

...

cups 1.5.3-5+deb7u1

cups-bsd 1.5.3-5+deb7u1

cups-client 1.5.3-5+deb7u1

cups-common 1.5.3-5+deb7u1

cups-filters 1.0.18-2.1

cups-pdf 2.6.1-6

cups-ppdc 1.5.3-5+deb7u1

...

Wenn ein Debian System mit gleichen Package und Versionsnummern erstellt werden soll, kann man eine Liste mit

aptitude -q -F "%?p=%?V %M" --disable-columns search \~i

in folgendem Format erzeugen:

Package Name=Version und A (wenn automatisch installiert)

Z.b.:

...

cups=1.5.3-5+deb7u1

cups-bsd=1.5.3-5+deb7u1 A

cups-client=1.5.3-5+deb7u1 A

cups-common=1.5.3-5+deb7u1 A

cups-filters=1.0.18-2.1 A

cups-pdf=2.6.1-6

cups-ppdc=1.5.3-5+deb7u1 A

...

Die Liste kann dann wie in http://www.debian-administration.org/article/669/ beschrieben, wieder geladen werden mit:

(ungetestet)

$ cat restore-package-versions

#!/bin/sh

list=$1

shift

aptitude -q -R --schedule-only install $(awk < $list '{print $1}')

aptitude -q -R --schedule-only markauto $(awk < $list '$2=="A" {split($1,A,"=");print A[1]}')

Wer nur die Anzahl der installierten Package ermitteln möchte, kann die Ausgabe mit grep zählen (-c count):

dpkg -l | grep '^ii' -c

bei mir: 910

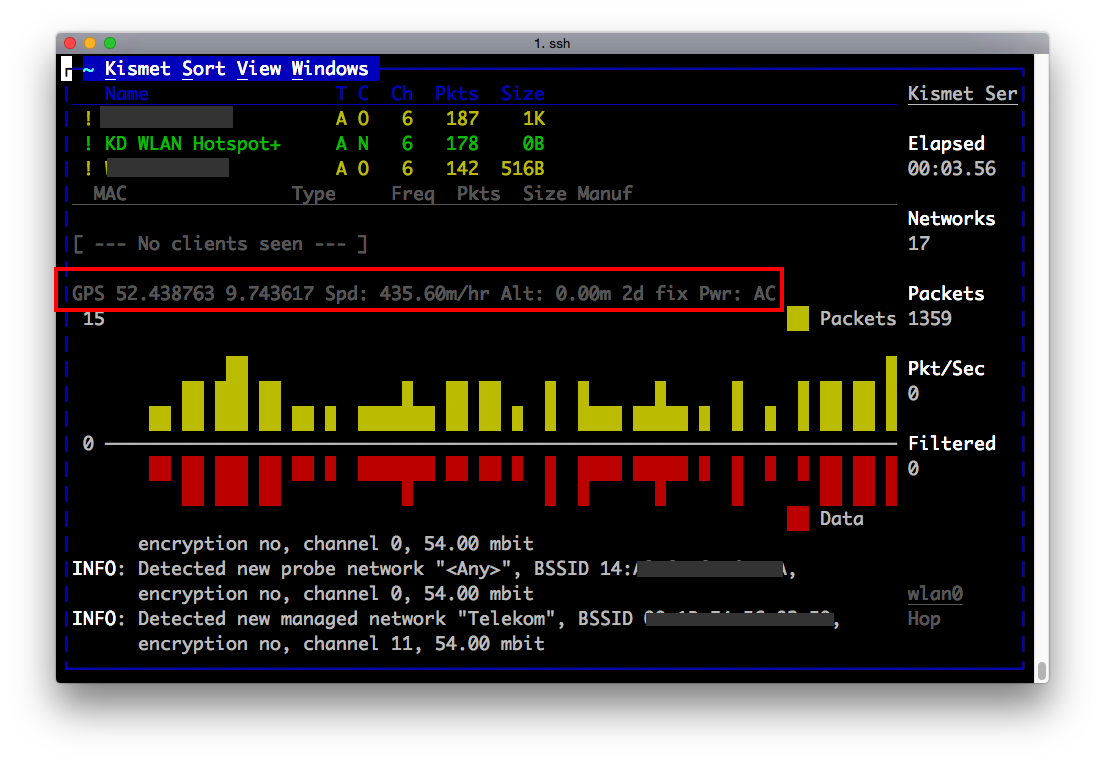

„Raspberry Pi: Wie muss Kismet konfiguriert werden, damit GPS-Daten angezeigt werden?“ weiterlesen

„Raspberry Pi: Wie muss Kismet konfiguriert werden, damit GPS-Daten angezeigt werden?“ weiterlesen