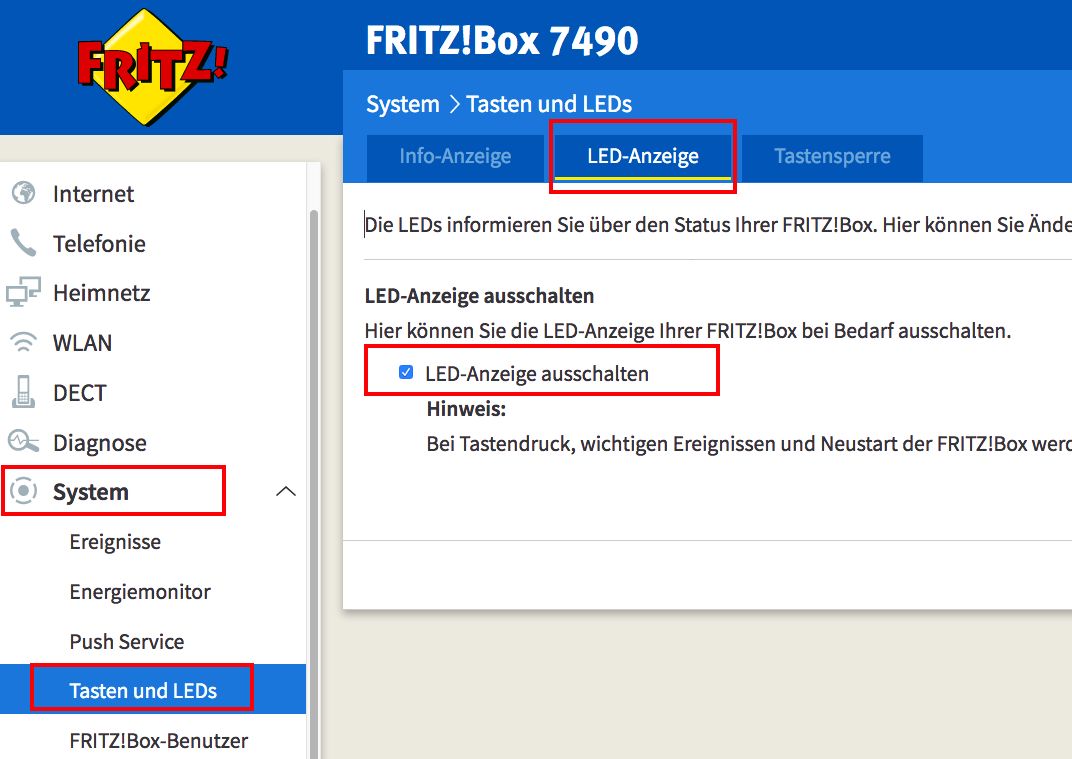

Mit der heute veröffentlichen SW Version FRITZ!OS 7.11 können nun endlich alle LED-Leuchten ausgeschaltet werden, und zwar über …

VPN mit Fritzbox für iPhone, iPad, iPod touch oder iPad Pro einrichten

Ein VPN ist mit einer FritzBox schnell eingerichtet. In der Fritzbox unter Internet – Freigaben – VPN ein VPN User bzw. VPN Verbindung hinzufügen, und dann im Apple Gerät:

„VPN mit Fritzbox für iPhone, iPad, iPod touch oder iPad Pro einrichten“ weiterlesen

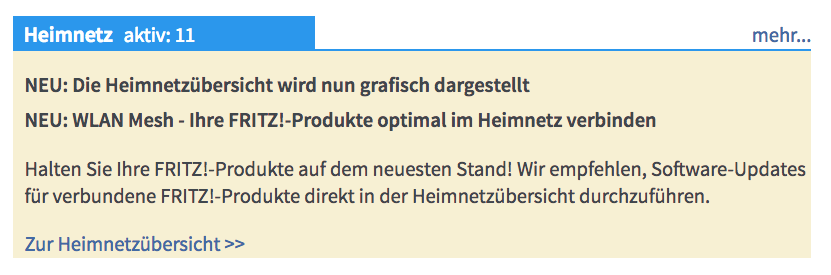

FRITZ!OS 6.93 noch im alten Jahr am 21.12.2017 veröffentlicht für FritzBox 7490

Was gibt es Neues?

- Mehr Komfort und Leistung durch Unterstützung von WLAN-Mesh

- Grafische Mesh-Übersicht für mehr Transparenz, Komfort und Leistung im Heimnetz

- Alle FRITZ!Box-Einstellungen zu WLAN-Mesh werden automatisch übernommen<

Details hier. „FRITZ!OS 6.93 noch im alten Jahr am 21.12.2017 veröffentlicht für FritzBox 7490“ weiterlesen

Fritzbox Telefonbuch (Phonebook) mit Java bearbeiten via JDom und SAXBuilder

Wer eine Fritzbox hat, kann dort auch Telefonbücher anlegen, so das beim Anruf eine E-Mail versendet wird. Bei mir wird bei Anruf auch eine Pushover Nachricht auf das Handy gesendet und der Name und die Nummer mit openHAB via Karotz angesagt, so das ich schon hören kann, wer anruft.

Das läuft über das openHab Fritzbox 064 Binding ganz gut. Von dem Bindig wird aber bisher nur das erste Telefonbuch aus der Fritzbox ausgelesen. Wer ein anderes benutzt muss die Daten exportieren und in dem ersten Telefonbuch wiederherstellen, da es keine löschen Funktion in der Fritzbox gibt.

Bei mir war noch das Problem, das viele Telefonnummern (über 600) Blanks, Bindestriche und Klammern enthielt. Z.B. (0)511-123 456 und die wird bisher in dem Binding nicht erkannt. Deshalb habe ich einen kleinen Konverter geschrieben, der alle Blanks, (,),- löscht und auch alle Nr. die kein +49 haben und mit 0 beginnen mit dem gültigen prefix +49 ohne 0 ergänzt. Weitere Regeln können leicht angepasst werden.

In diesem Java Programm, kann man auch sehen, wie mit einem SAXBuilder ein JDom Dokument erzeugt gelesen und verändert werden kann. Hier das Programm: „Fritzbox Telefonbuch (Phonebook) mit Java bearbeiten via JDom und SAXBuilder“ weiterlesen

iPhone 6 plus: VPN on Demand mit IPSec unter iOS 8 mit “shared secret” möglich

Wie kann mit einem iPhone automatisch eine VPN Verbindung hergestellt werden, ohne das man es immer manuell vorher anschalten muss? Also VPN on Demand mit IPSec und „schared secret“. Das ist hilfreich, wenn man in öffentlichen WLANs unterwegs ist, so wird dann immer autom. eine VPN Verbindung aufgebaut, wenn sie benötigt wird. Es wird also nicht einmal vergessen. Und schon cool, wenn Anrufe auf dem Handy per VPN geführt werden können und Push-Benachrichtigungen autom. per VPN kommen.

Und wie kann automatisch das VPN im eigenen bekannten WLAN und Hotspots deaktivert werden? Das alles mit einem orginal iPhone, es ist kein Jailbreak nötig.

Hatte vor einiger Zeit schon mal versucht, mit einem iPhone eine automatische VPN Verbindung (VPN on Demand) aufzubauen. Das hatte nicht geklappt, wie hier beschrieben, weil diese Möglichkeit im Apple Konfigurationsprogramm nicht angeboten wird.

Habe jetzt aber einen Hinweis auf diese Quelle von Thomas Witt erhalten (Danke). Damit klappt es super. Wie muss man vorgehen?

1. Die VPN_FritzBox_OnDemand.mobileconfig laden.

2. Alle stellen die mit REPLACE gekennzeichnet sind, mit eigenen Werten ersetzen.

3. Die Profile Datei per E-Mail an das iPhone senden und das Profile installieren.

4. Manuell testen ob Verbindung läuft.

Habe es mit iPhone 6 Plus und iPadMini unter iOS 8.1.2 mit einer FritzBox 7490 (Version 06.23) getestet.

Hier die nötige Profile Datei von oben, mit Kommentaren von mir aus der Apple Referenz, so kann man auf einem Blick sehen, was man anpassen kann bzw. muss:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 |

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <!-- https://developer.apple.com/library/ios/featuredarticles/iPhoneConfigurationProfileRef/Introduction/Introduction.html#//apple_ref/doc/uid/TP40010206-CH1-SW7 --> <plist version="1.0"> <dict> <!-- VPN Payload The VPN payload is used for traditional systemwide VPNs based on L2TP, PPTP, and IPSec. This payload should not be confused with the Per-App VPN, described in Per-App VPN Payload. The VPN payload is designated by specifying com.apple.vpn.managed as the PayloadType value. In addition to the settings common to all payload types, the VPN payload defines the following keys --> <key>PayloadContent</key> <array> <dict> <!-- Determines the settings available in the payload for this type of VPN connection. IPSec (Cisco) --> <key>IPSec</key> <dict> <!-- Either SharedSecret or Certificate. Used for L2TP and Cisco IPSec. --> <key>AuthenticationMethod</key> <!-- The shared secret for this VPN account. Only present if AuthenticationMethod is SharedSecret. Used for L2TP and Cisco IPSec. --> <string>SharedSecret</string> <!-- 1 if the VPN connection should be brought up on demand, else 0. --> <key>OnDemandEnabled</key> <integer>1</integer> <!-- Determines when and how an on-demand VPN should be used. --> <key>OnDemandRules</key> <array> <dict> <!-- The action to take if this dictionary matches the current network. --> <key>Action</key> <!-- Disconnect—Tear down the VPN connection and do not reconnect on demand as long as this dictionary matches. --> <string>Disconnect</string> <!-- An interface type. If specified, this rule matches only if the primary network interface hardware matches the specified type. Supported values are Ethernet, WiFi, and Cellular. --> <key>InterfaceTypeMatch</key> <string>WiFi</string> <!-- An array of SSIDs to match against the current network. If the network is not a Wi-Fi network or if the SSID does not appear in this array, the match fails. Omit this key and the corresponding array to match against any SSID. --> <key>SSIDMatch</key> <array> <!-- TODO: eine oder mehree Netzwerk SSID einfügen --> <string>REPLACE_secure_wpa2_network_ssid</string> <string>REPLACE_my_private_wpa_network_ssid</string> </array> </dict> <dict> <!-- The action to take if this dictionary matches the current network. --> <key>Action</key> <!-- Connect — Unconditionally initiate a VPN connection on the next network attempt. --> <string>Connect</string> <!-- An interface type. If specified, this rule matches only if the primary network interface hardware matches the specified type. Supported values are Ethernet, WiFi, and Cellular. --> <key>InterfaceTypeMatch</key> <string>WiFi</string> <!-- An array of SSIDs to match against the current network. If the network is not a Wi-Fi network or if the SSID does not appear in this array, the match fails. Omit this key and the corresponding array to match against any SSID. --> <key>SSIDMatch</key> <array> <!-- TODO: evl. SSID für Hotspots oder Firma ergaenzen --> <string>REPLACE_UNSECURE_PUBLIC_SSID</string> <string>REPLACE_Public</string> <string>REPLACE_Telekom</string> </array> </dict> <dict> <key>Action</key> <string>Connect</string> <key>InterfaceTypeMatch</key> <string>WiFi</string> </dict> <dict> <key>Action</key> <!-- Ignore — Leave any existing VPN connection up, but do not reconnect on demand as long as this dictionary matches. --> <string>Connect</string> <key>InterfaceTypeMatch</key> <string>Cellular</string> </dict> <dict> <key>Action</key> <string>Ignore</string> </dict> </array> <!-- Present only if AuthenticationMethod is SharedSecret. The name of the group to use. If Hybrid Authentication is used, the string must end with [hybrid]. Used for Cisco IPSec. --> <key>LocalIdentifier</key> <!-- TODO: VPN Login eingeben --> <string>REPLACE_VPN_LOGIN</string> <!-- Present only if AuthenticationMethod is SharedSecret. The value is KeyID. Used for L2TP and Cisco IPSec. --> <key>LocalIdentifierType</key> <string>KeyID</string> <!-- IP address or host name of the VPN server. Used for Cisco IPSec. --> <key>RemoteAddress</key> <!-- TODO: VPN Server eintragen z.B. xxxxxxxxxxxxxxxxx.myfritz.net oder DynDNS der Fritzbox --> <string>REPLACE_VPN_SERVER</string> <!-- The shared secret for this VPN account. Only present if AuthenticationMethod is SharedSecret. Used for L2TP and Cisco IPSec. --> <key>SharedSecret</key> <!-- TODO: shared secret für den VPN Account eingeben. z.B. Shared-Secret-Fritzbox-VPN-User-Config --> <string>REPLACE_SHARED_SECRET</string> <!-- 1 if Xauth is on, 0 if it is off. Used for Cisco IPSec. --> <key>XAuthEnabled</key> <integer>1</integer> <!-- User name for VPN account. Used for Cisco IPSec. --> <key>XAuthName</key> <!-- TODO VPN Login Name (Gruppenname) eingeben --> <string>REPLACE_VPN_LOGIN</string> <!-- Keine Doku zu den Parameter, evl. Xauth auf 0 setzen --> <key>XAuthPassword</key> <!-- TODO: VPN Passwort eingeben --> <string>REPLACE_VPN_PASSWORD</string> </dict> <key>IPv4</key> <dict> <!-- Specifies whether to send all traffic through the VPN interface. If true, all network traffic is sent over VPN. --> <key>OverridePrimary</key> <integer>1</integer> </dict> <!-- Optional. A description of the profile, shown on the Detail screen for the profile. This should be descriptive enough to help the user decide whether to install the profile. --> <key>PayloadDescription</key> <!-- TODO: Beschreibung eingeben --> <string>Configures VPN settings</string> <!-- Optional. A human-readable name for the profile. This value is displayed on the Detail screen. It does not have to be unique. --> <key>PayloadDisplayName</key> <!-- TODO: Beschreibung eingeben --> <string>VPN</string> <!-- A reverse-DNS style identifier (com.example.myprofile, for example) that identifies the profile. This string is used to determine whether a new profile should replace an existing one or should be added. --> <key>PayloadIdentifier</key> <!-- TODO: Eingeben --> <string>REPLACE_UUID1.com.apple.vpn.managed.REPLACE_UUID2</string> <!-- The VPN payload is designated by specifying com.apple.vpn.managed as the PayloadType value. --> <key>PayloadType</key> <string>com.apple.vpn.managed</string> <!-- A globally unique identifier for the payload. The actual content is unimportant, but it must be globally unique. In OS X, you can use uuidgen to generate reasonable UUIDs. --> <key>PayloadUUID</key> <!-- TODO: UUID eingeben --> <string>REPLACE_UUID2</string> <!-- The version number of the individual payload. A profile can consist of payloads with different version numbers. For example, changes to the VPN software in iOS might introduce a new payload version to support additional features, but Mail payload versions would not necessarily change in the same release. --> <key>PayloadVersion</key> <real>1</real> <key>Proxies</key> <dict /> <!-- Description of the VPN connection displayed on the device. --> <key>UserDefinedName</key> <!-- TODO: Anpassen --> <string>VPN OnDemand</string> <!-- Determines the settings available in the payload for this type of VPN connection. IPSec (Cisco)... --> <key>VPNType</key> <string>IPSec</string> </dict> </array> <!-- Payload Dictionary Keys Common to All Payloads If a PayloadContent value is provided in a payload, each entry in the array is a dictionary representing a configuration payload. The following keys are common to all payloads: --> <!-- Optional. A human-readable name for the profile payload. This name is displayed on the Detail screen. It does not have to be unique. --> <key>PayloadDisplayName</key> <!-- TODO: Anpassen --> <string>VPN OnDemand</string> <!-- A reverse-DNS-style identifier for the specific payload. It is usually the same identifier as the root-level PayloadIdentifier value with an additional component appended. --> <key>PayloadIdentifier</key> <!-- TODO: UUID eingeben --> <string>REPLACE_UUID1</string> <!-- Optional. If present and set to true, the user cannot delete the profile (unless the profile has a removal password and the user provides it). --> <key>PayloadRemovalDisallowed</key> <false /> <!-- The only supported value is Configuration. --> <key>PayloadType</key> <string>Configuration</string> <!-- A globally unique identifier for the payload. The actual content is unimportant, but it must be globally unique. In OS X, you can use uuidgen to generate reasonable UUIDs. --> <key>PayloadUUID</key> <!-- TODO: UUID einfügen --> <string>REPLACE_UUID3</string> <!-- The version number of the individual payload. A profile can consist of payloads with different version numbers. For example, changes to the VPN software in iOS might introduce a new payload version to support additional features, but Mail payload versions would not necessarily change in the same release. --> <key>PayloadVersion</key> <integer>1</integer> </dict> </plist> |

In welcher Umbebung läuft es bei Euch? Oder einfach nur einen like hinterlassen.

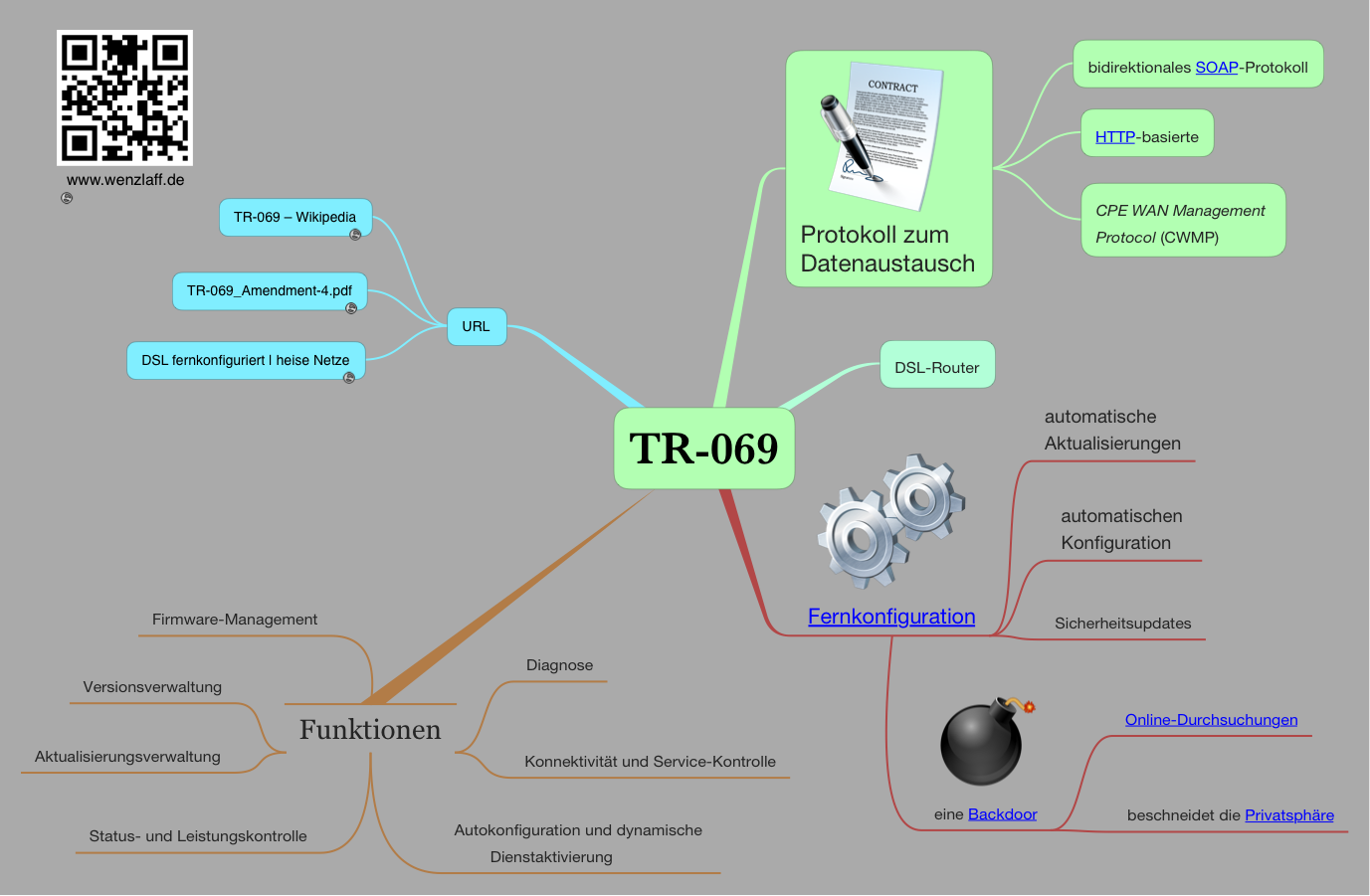

FRITZ!Box 7490 erhält neues FRITZ!OS 6.20 vs. TR-069

Es gibt für die Fritz!Box ein neues Update. Heise berichtet darüber.

Jetzt mit der neuen Auto-Update Funktion. Wichtige Sicherheitsupdates werden nun automatisch installiert. Diese Option ist standardmäßig aktiviert.

Abschalten kann man die bei Bedarf über Systeme – Update – Auto update.

In diesem Zusammenhang kann man sich auch mal mit TR-069 beschäftigen und evl. die default Einstellungen anpassen. Sehr gut, das die Fritz!Box die Wahlmöglichkeit bietet. Hier mal eine Mindmap als Startpunkt:

Neue FritzBox Firmware 6.05 (eher Bug fix als Neue Features)

Es gibt eine neue Firmware für die FritzBox, mit diesen Angaben vom Hersteller:

Die Update-Datei "FRITZ.Box_7490.113.xx.xx.image" in

diesem Verzeichnis enthält das aktuelle FRITZ!OS (Firmware)

für die FRITZ!Box 7490.

Achtung: Diese Update-Datei ist nur für FRITZ!Box 7490 geeignet!

Beachten Sie die Hinweise zur Durchführung des Updates am Ende dieser Datei.

Produkt: FRITZ!Box 7490

Version: FRITZ!OS 6.05 (113.06.05)

Sprache: deutsch

Release-Datum: 06.03.2014

Neue Features: - Verbesserungen für DSL, Internet, WLAN, Telefonie, Sytem, Mediaserver und USB (6.05)

Version: FRITZ!OS 6.05 (113.06.05)

Sprache: deutsch

Release-Datum: 06.03.2014

Neue Features: - Verbesserungen für DSL, Internet, WLAN, Telefonie, Sytem, Mediaserver und USB (6.05)

Installation hat super geklappt.

Sieht aber eher nach einem Bugfix, als nach neuen Features aus.

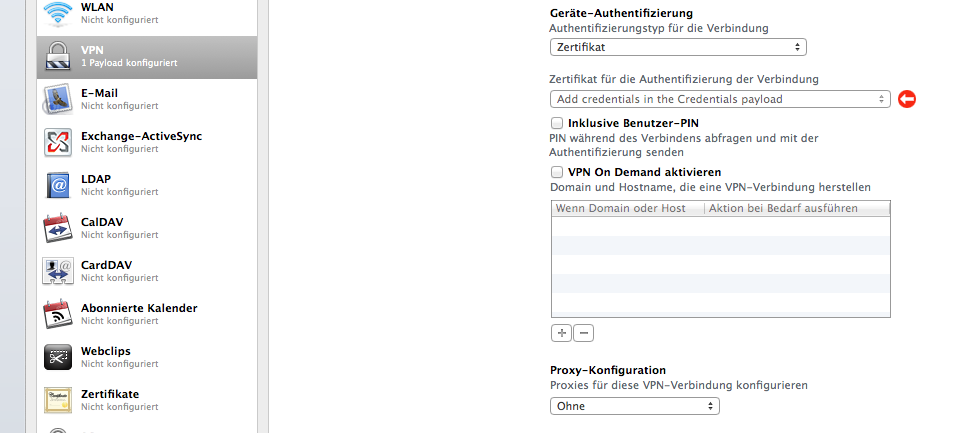

VPN on Demand mit IPSec unter iOS 7 mit „shared secret“

Suche eine Möglichkeit mit dem iPhone per VNP on Demand mit IPSec zu machen.

Wie ich bei Apple gelesen habe, soll das gehen.

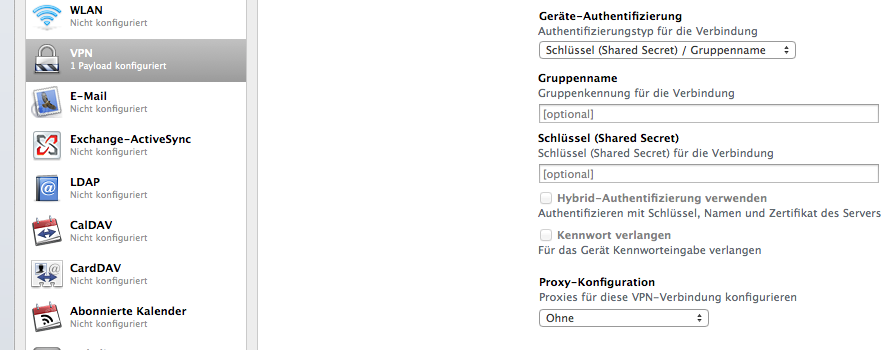

Die Option wird ja auch im Konfigurationsprogramm angeboten:

Wie ich aber leider feststellen mußte, nur mit Zertifikate und nicht mit Shared Secret.

Da wird die Option auch nicht angeboten:

Selbst wenn man das exportierte Konfigurations-Profile (XML), manuell anpasst, sagt das Konfigurationsprogramm dann beim import, das der Wert nicht gültig ist.

Somit geht „VPN on Demand“ mit dem iPhone mit der FritzBox 7940 leider nicht, da keine zertifikatsbasierte Authentifizierung möglich ist, wie auch schon die c’t feststellte.

Ok, das ist also ein Feature, und kein Fehler. Oder kennt Ihr eine Möglichkeit ohne jailbreak?

Wie kann der LAN/Wlan-Traffic mitgeloggt werden? Oder Aufruf der Capture Funktion im Wireshark Format mit der Fritz Box 7490.

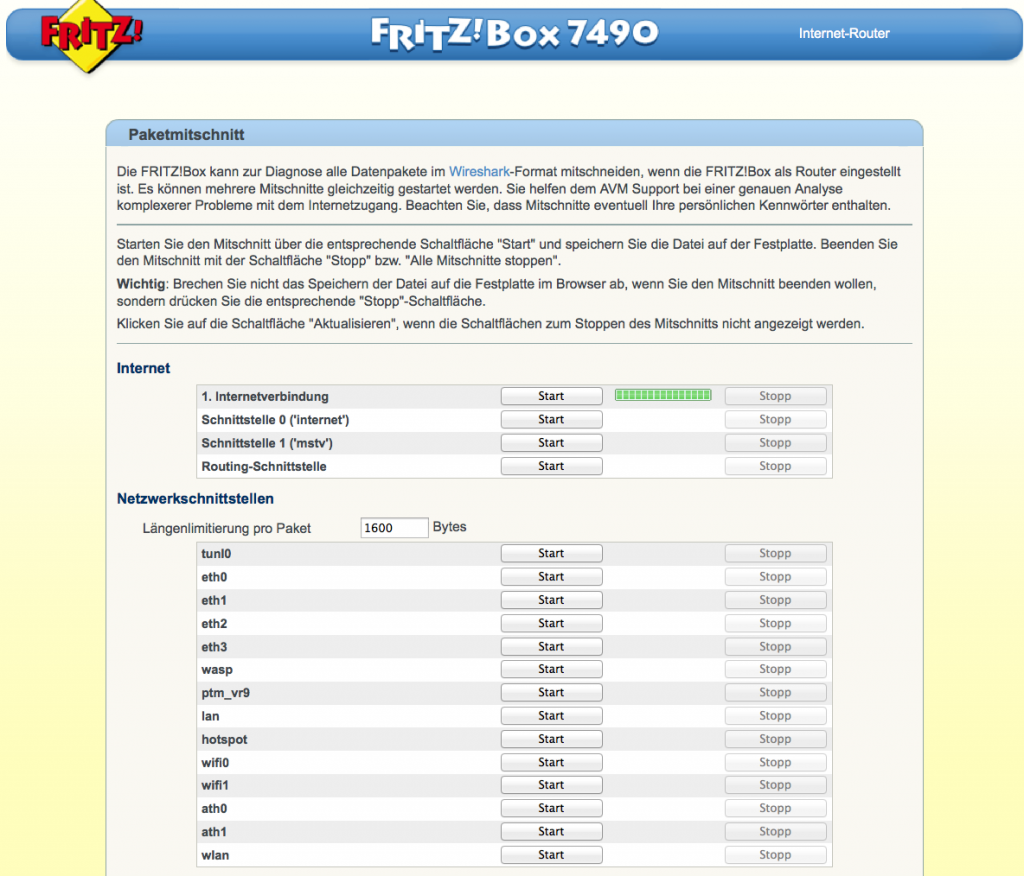

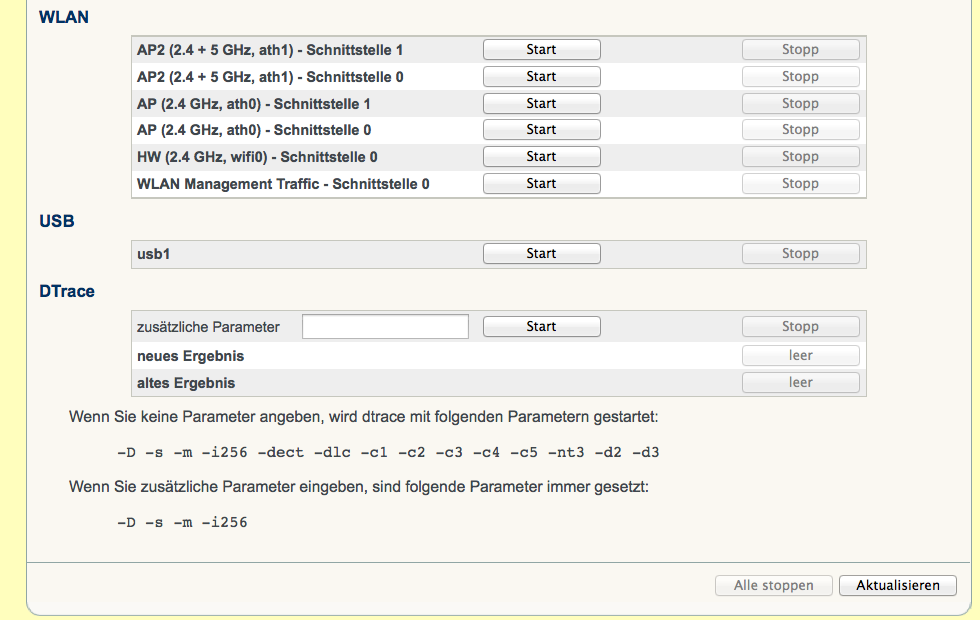

Die FRITZ!Box 7490 kann zur Diagnose alle Datenpakete im Wireshark-Format mitschneiden, wenn die FRITZ!Box als Router eingestellt ist.

Es können mehrere Mitschnitte gleichzeitig gestartet werden.

Die Seite kann über den Aufruf http://IP-ADRESSE/html/capture.html geöffnet werden. Es wird diese Seite nach Passwortabfrage geöffnet:

Achtung: Der Mitschnitt kann persönliche Kennwörter enthalten.

Die erzeugten Log-Dateien kann man sich dann mit Wireshark (Version 1.10.4) anschauen. Auf dem Mac kann es mit aus dem dmg-Archiv oder auch über den Terminal Befehl:

sudo port install wireshark

in ein paar Minuten installiert werden. Das Programm wird dann gestartet über den Terminal Befehl:

wireshark

Computer im FRITZ!Box-Heimnetz über das Internet starten (Wake on LAN) | FRITZ!Box 7490

Aktiviere für einen Mac die Funktion über die Systemeinstellungen im Punkt Energie sparen: Setze dort einfach bei allen Macs, die nötigenfalls aus dem Ruhezustand aufgeweckt werden müssen, einen Haken bei Ruhezustand bei Netzwerkzugriff beenden.

Das klappt bei neueren Macs sogar über das Funknetzwerk.

Computer im FRITZ!Box-Heimnetz über das Internet starten (Wake on LAN) | FRITZ!Box 7390 | AVM-SKB.

Erster Test der Fritz!Box OS-Version 06.01 (update von 05.59).

Es gibt für die FRITZ!Box 7490 ein neues FRITZ!OS 06.01.

Diese Features sind angegeben, waren aber auch schon in 05.59 zum grossen Teil vorhanden:

- WLAN-Gastzugang erweitert zu Privater Hotspot

- Live TV mit Tablet, Notebook und Smartphone ansehen

- Bereit für VDSL-Vectoring-Angebote der Netzbetreiber

- Kindersicherung mit einem gemeinsamen Budget für mehrere Geräte

- Smart Home: Gruppenschaltung von mehreren Aktoren ermöglicht

- MyFRITZ! Zugang zu Sprachnachrichten, Smart Home und FRITZ!NAS für mobile Geräte erneuert

- Diagnose überprüft DSL, Internet und Heimnetz

Nach dem Backup und installation über die Web-Gui der FritzBox, lief alles wie bisher. Der ganze Vorgang dauerte ca. 10 min. und es konnten keine Datenverluste bei den Einstellungen beobachtet werden.

Sieht also gut aus! Wie läuft es bei Euch?

{Update} Siehe auch aktuellen Artikel über Teredo-Server. Der ist nach dem update in der default Einstellung blockiert. Gut so!

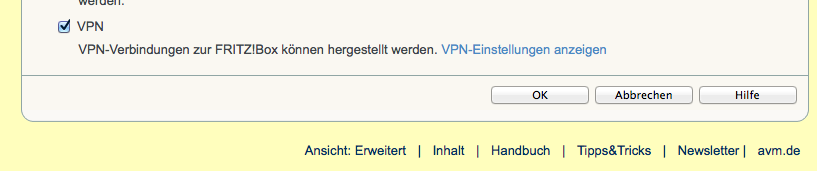

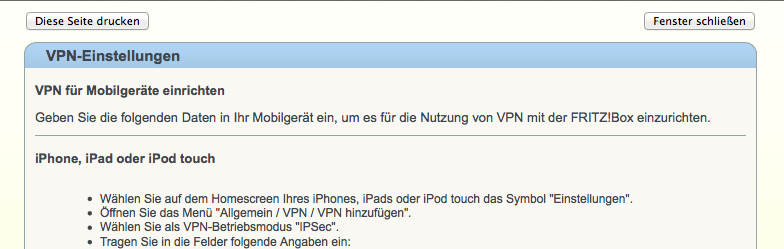

Wie kann mit einer FritzBox 7490 ein VPN Zugang für iPhone, iPad oder iPadMini eingerichtet werden?

Mit der Fritzbox mit aktueller Firmware >= 5.59 kann ein VPN Zugang nun leicht im Menü:

System-Fritz!box-Benutzer-Benutzer bearbeiten eingerichtet werden.

Ganz unten auf der Seite bei VPN auf den Link VPN-Einstellungen anzeigen klicken.  Es öffnet sich eine Seite mit den Einstellungen für iPhone, iPad und iPod aber auch für Android-Geräte.

Es öffnet sich eine Seite mit den Einstellungen für iPhone, iPad und iPod aber auch für Android-Geräte.

Es ist nun kein eigenes Tool mehr nötig, und alles geht in ca. 10 min.