Immer noch auf der Suche, warum der Cubi nach ein paar Tagen abstürzt, wie hier schon im Teil 1 beschrieben.

Dann erscheint im /var/log/syslog jede Stunde noch dieser Eintrag:

|

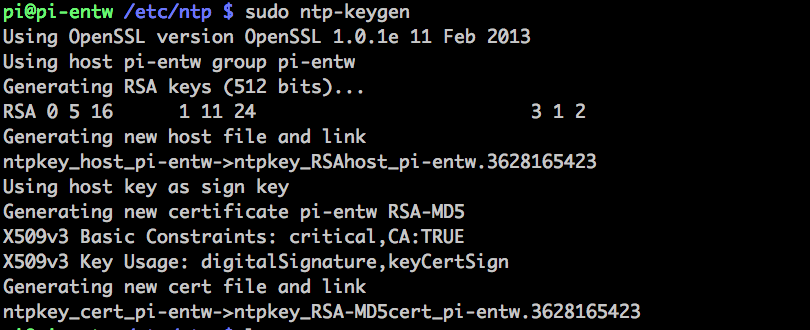

1 |

ntpd[549]: frequency file /var/lib/ntp/ntp.drift.TEMP: Permission denied |

Der ntp Client läuft unter dem User ntp wie htop zeigt.

Ein

|

1 |

service ntp status |

gibt die Meldungen auch aus:

|

1 2 3 4 5 6 7 8 9 |

● ntp.service - LSB: Start NTP daemon Loaded: loaded (/etc/init.d/ntp) Active: active (running) since Fri 2016-07-22 15:03:19 CEST; 18h ago Process: 508 ExecStop=/etc/init.d/ntp stop (code=exited, status=0/SUCCESS) Process: 529 ExecStart=/etc/init.d/ntp start (code=exited, status=0/SUCCESS) CGroup: /system.slice/ntp.service └─549 /usr/sbin/ntpd -p /var/run/ntpd.pid -g -c /var/lib/ntp/ntp.conf.dhcp -u 104:110 Jul 22 21:03:43 server ntpd[549]: frequency file /var/lib/ntp/ntp.drift.TEMP: Permission denied |

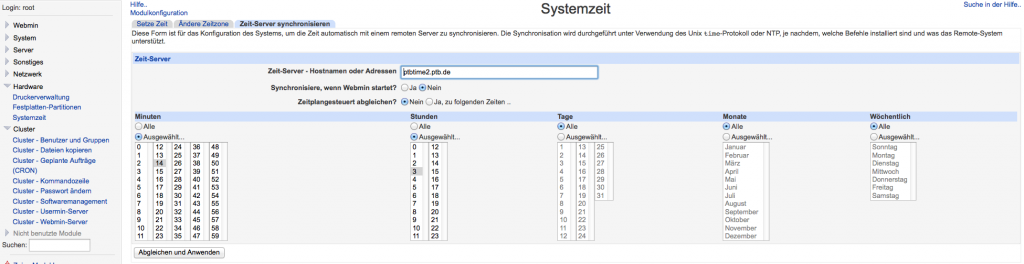

Ok, dann kurzerhand NTP entfernen „Auf der Suche, warum der Cubieboard mit Debian Jessie nach ein paar Tagen abstürzt. Teil 2: Fix NTP: frequency file /var/lib/ntp/ntp.drift.TEMP: Permission denied“ weiterlesen