Wie in dem Heise Artikel beschrieben, gibt es in der bash eine Sicherheitslücke CVE-2014-6271.

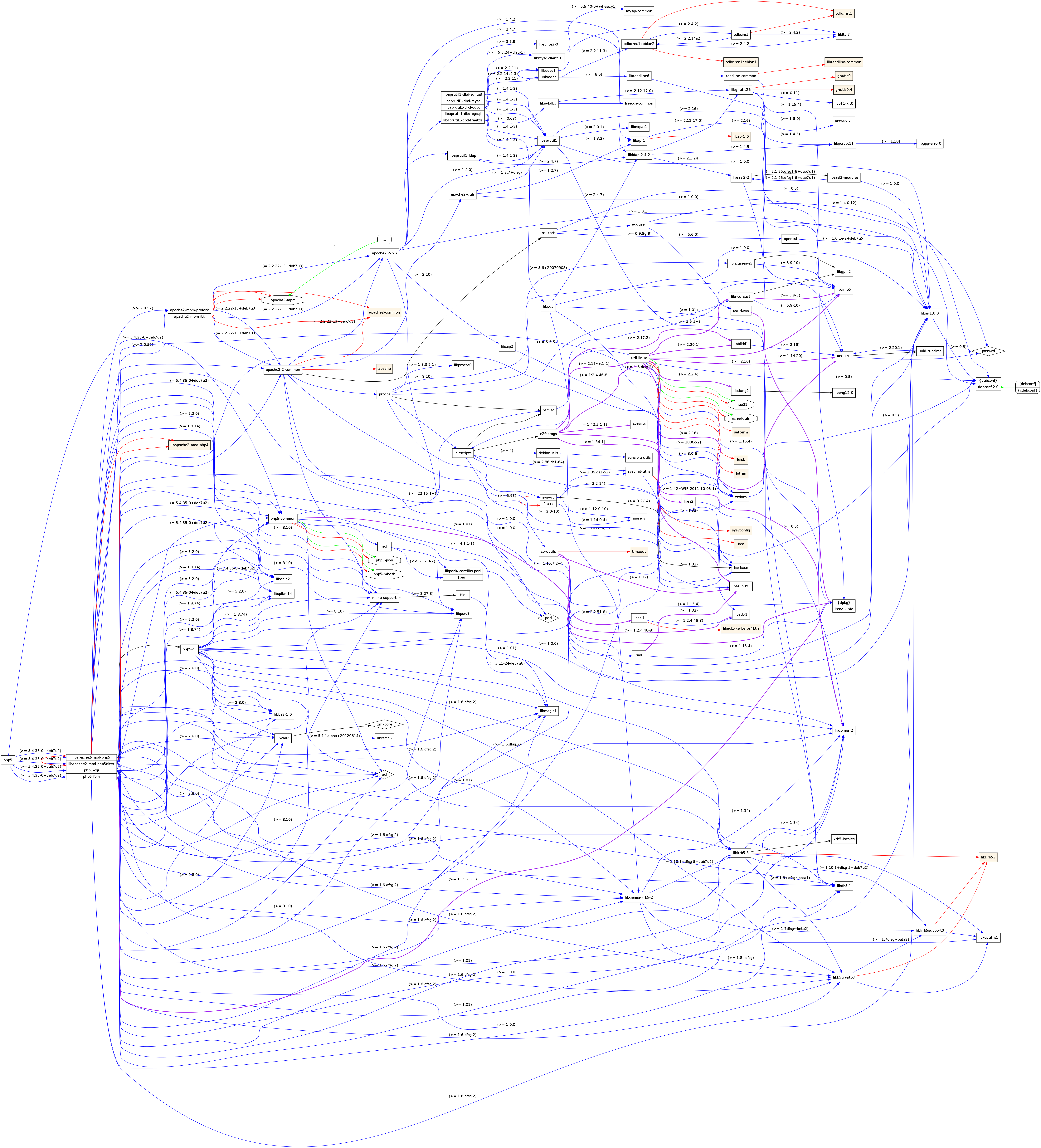

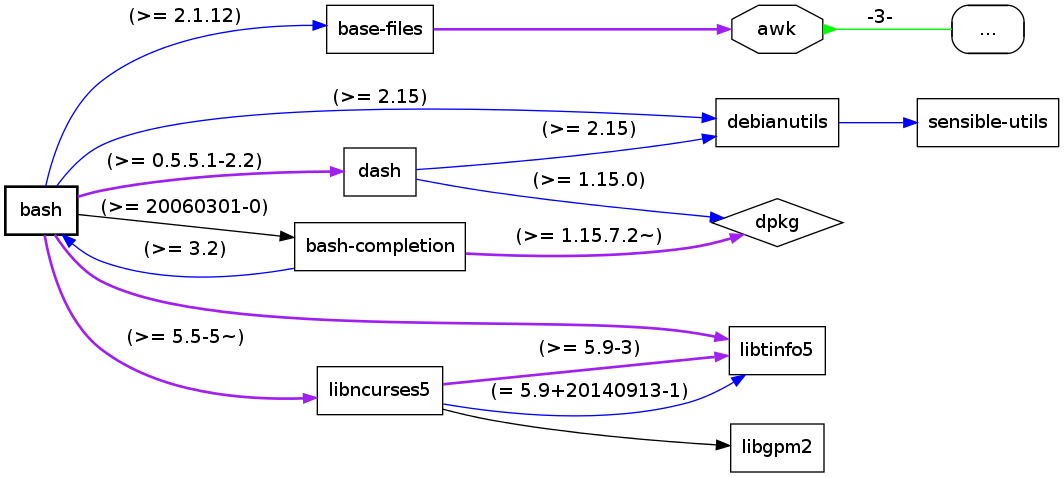

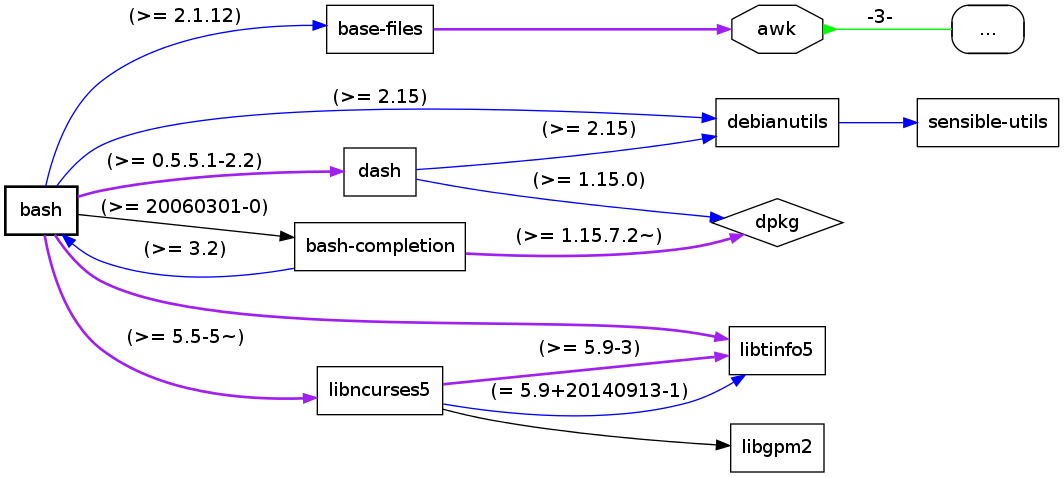

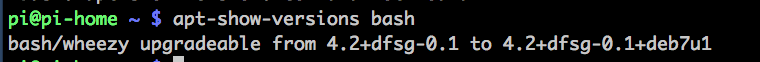

Das sind die Abhängigkeiten der bash, auf meinem Raspberry Pi (Debian, Jessie)

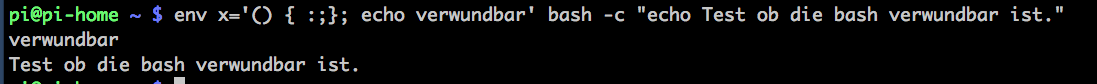

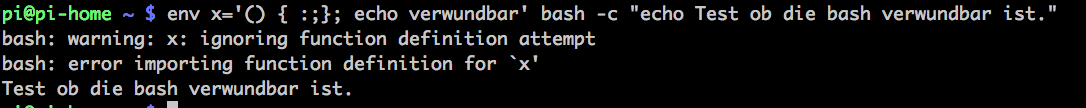

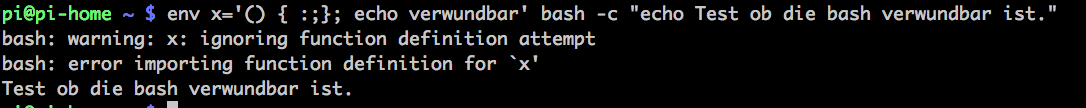

Für den Raspberry Pi gibt es schon ein Update. Ob das System verletzbar ist kann wie folgt in der Konsole getestet werden:

|

|

env x='() { :;}; echo verwundbar' bash -c "echo Test ob die bash verwundbar ist." |

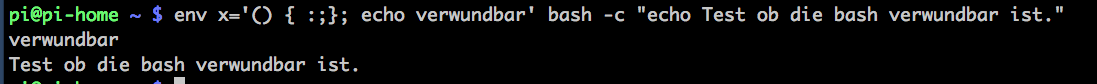

Wenn das System verletzbar ist, wird „verwundbar“ ausgegeben:

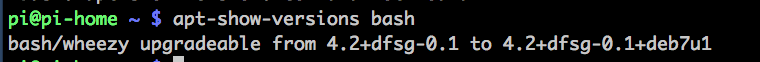

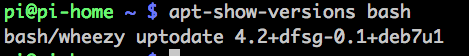

Auch mit:

bekommt man den Hinweis, das ein Update möglich ist.

Also den rPi updaten mit:

|

|

sudo apt-get update sudo apt-get upgrade |

Dann noch checken, mit dem Test:

Ok.

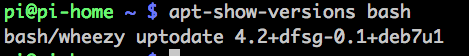

Und noch mal die Version checken:

Ok, wir sind nun wieder auch der sicheren Seite oder doch nicht (ShellShock) (CVE-2014-7169).