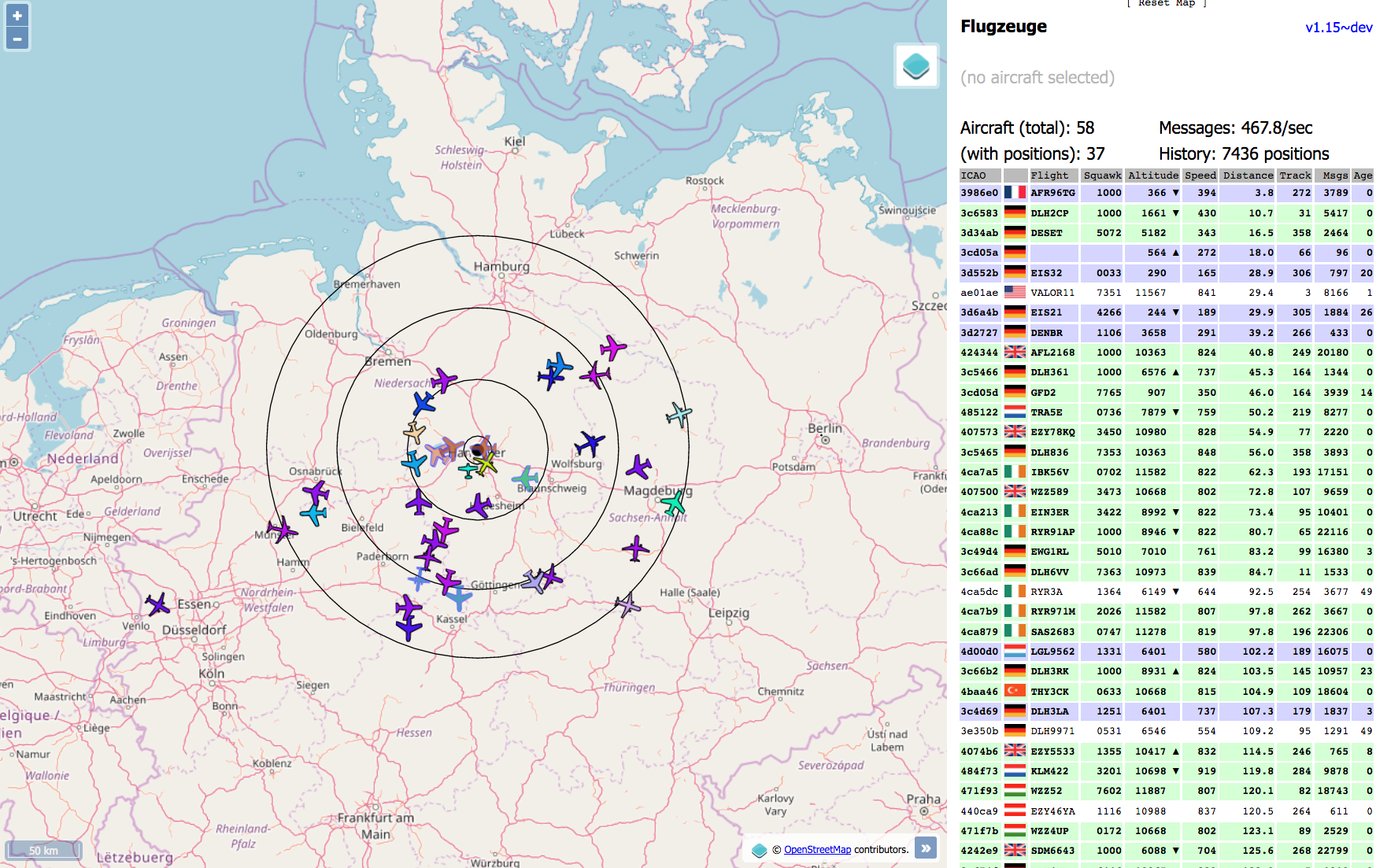

Über 50 Flugzeug-Transponder mit Raspberry Pi empfangen. Habe den Dipol mal nach drauße gehangen. Über 50 Transponder können empfangen werden

Bis Berlin „DUMP1090: Über 50 Flugzeug-Transponder mit Raspberry Pi empfangen“ weiterlesen

Bis Berlin „DUMP1090: Über 50 Flugzeug-Transponder mit Raspberry Pi empfangen“ weiterlesen

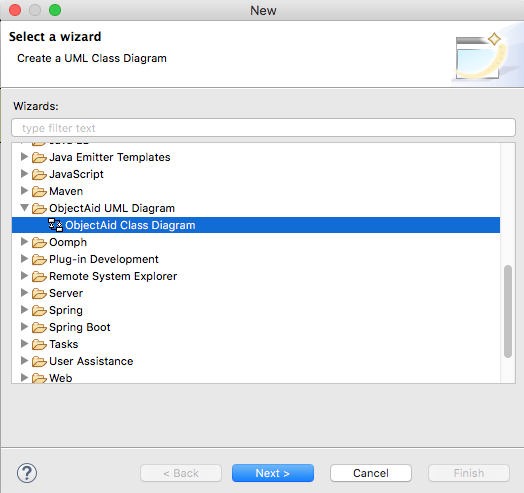

Wie können UML 2.0 Klassen-Diagramme mit Spring STS (Spring Tool Suite 3.9.4) erstellt werden?

Auch in der aktuellen STS Version, der Spring IDE kann das kostenlose UML Plugin installiert werden.

Es ist super fürs Reverse Engineering, um schnell einen Überblick zu erhalten.

Das Eclipse-Plugin ObjectAid installieren über die Install URL

http://www.objectaid.com/update/current

Dann einfach ein neues Objectaid Diagramm erstellen:

Auf dem Dialog ein paar Einstellungen oder die default belassen: „Wie können UML 2.0 Klassen-Diagramme mit Spring STS (Spring Tool Suite 3.9.4) erstellt werden?“ weiterlesen

One to One mit Java Persistence API (JPA 2.0) und Spring Boot ohne XML

Manchmal braucht man eine „One to One“ Verbindung zweier BEs mit JPA (Java Persistence API) für Spring Boot (2.0.2) (JEE mit EJB 3.0 ist ähnlich, nur andere Annotationen).

Z.b. arbeiten ein Arzt in der Regel in einem Krankenhaus. Wenn sie nicht gerade als Belegärzte tätig sind. Also „One to One„:

Hier nun eine Kopiervorlage um diese wiederkehrende Verbindung anzulegen: „One to One mit Java Persistence API (JPA 2.0) und Spring Boot ohne XML“ weiterlesen

Many to Many mit Java Persistence API (JPA 2.0) und Spring Boot ohne XML

Manchmal braucht man eine „Many to Many“ Verbindung zweier BEs mit JPA (Java Persistence API) für Spring Boot (2.0.2) (JEE mit EJB 3.0 ist ähnlich, nur andere Annotationen).

Z.b. können in einem Krankenhaus mehrere Ärzte arbeiten. Die Ärzte wiederum können in mehreren Krankenhäusern arbeiten, wenn sie z.B. als Belegärzte tätig sind. Also „Many to Many„:

Es wird von z.B. Hibernate eine Mapping-Tabelle angelegt um diese Verbindung abzubilden. Ein discribe arzt_krankenhaus; würde folgendes ergeben:

|

1 2 3 4 5 6 |

+----------------+------------+------+-----+---------+-------+ | Field | Type | Null | Key | Default | Extra | +----------------+------------+------+-----+---------+-------+ | arzt_id | bigint(20) | NO | PRI | NULL | | | krankenhaus_id | bigint(20) | NO | PRI | NULL | | +----------------+------------+------+-----+---------+-------+ |

Hier nun eine Kopiervorlage um diese wiederkehrende Verbindung anzulegen: „Many to Many mit Java Persistence API (JPA 2.0) und Spring Boot ohne XML“ weiterlesen

Kommentarfunktion für Blog abgeschaltet und History gelöscht!

Für diesen und alle meine anderen Blogs habe ich nun die Kommentarfunktion ganz abgeschaltet und alle alten Kommentare unwiederbringlich gelöscht. Damit sind nun auch keine E-Mail bzw. Web-Adressen der Kommentargeber oder auch IPs gespeichert. Alle Fotos bzw. Avatare sind nun auch gelöscht.

Die Statistik Plugins wurden auch abgeschaltet, und die Tabellen davon gelöscht, so das keine persönlichen Daten mehr gespeichert sind und werden.

Die Social Media like Buttons wurden ja schon vor langer Zeit entfernt.

Auch die Bilder für Referenzen als Counter für div. Blogdienste wurden entfernt. Wer diese Seite weiterhin lesen will, kann das ja direkt und nicht über Blogdienste tun. Oder den RSS-Feed abonnieren.

Vielen Dank, für die über 1000 Beiträge in der Vergangenheit.

Wer jetzt Kommentare, Vorschläge, Verbesserungen usw. zu einzelnen Beiträgen geben will, kann das gern per E-Mail (siehe Kontakt) tun.

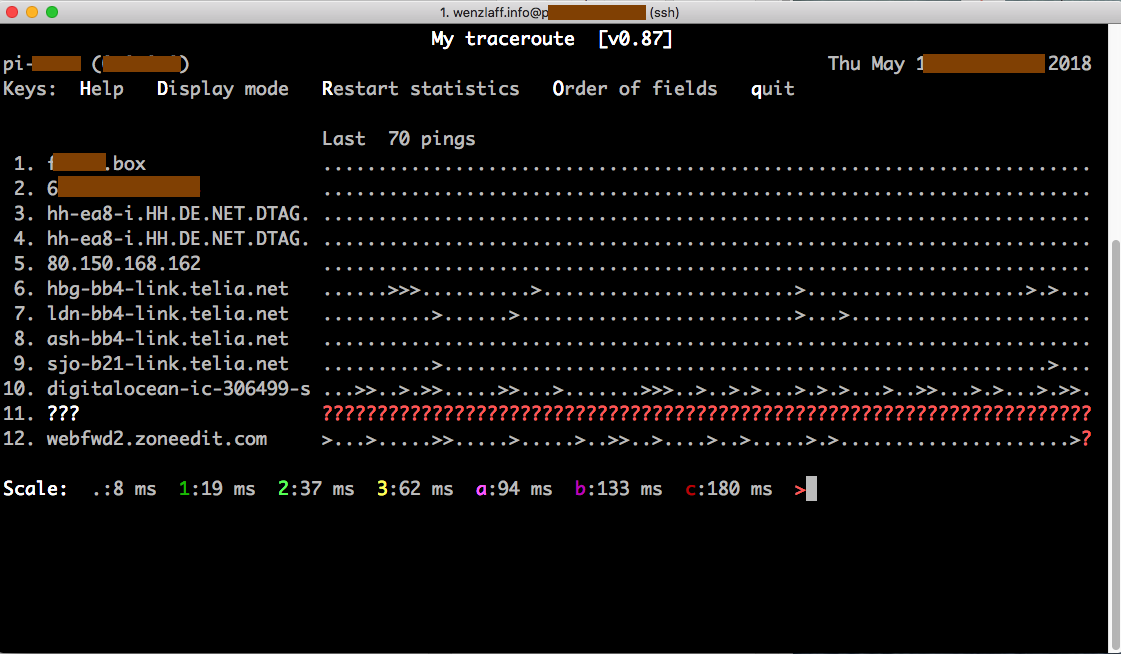

Traceroute mit mtr 0.92.56 (network diagnostic tool) auf dem Pi oder Traceroute + Ping = mtr

Manchmal will man das Netzwerk analysieren und sehen wie der Weg zum Zielrechner läuft. Das geht mit Traceroute. Also z.B. traceroute wenzlaff.de

|

1 2 3 4 5 6 7 8 |

traceroute wenzlaff.de traceroute to wenzlaff.de (81.169.145.80), 30 hops max, 60 byte packets 1 home (x.x.x.x) 1.647 ms 1.675 ms 2.276 ms 2 x.x.x.x (x.x.x.x) 10.776 ms 10.113 ms 9.227 ms 3 f-ed3-i.F.DE.NET.DTAG.DE (62.154.14.138) 16.637 ms 16.677 ms 16.472 ms 4 xe-3-0-1.atuin.as6724.net (62.157.249.198) 16.257 ms 16.188 ms 16.091 ms 5 vl481.fiddlersriddle.as6724.net (81.169.144.121) 16.120 ms 16.333 ms 17.368 ms 6 w80.rzone.de (81.169.145.80) 17.462 ms 18.176 ms 18.442 ms |

Interesannter wird es in Verbindung mit dem ping. Dazu installieren wir das mtr programm mit sudo apt-get install mtr und schauen uns die Hilfe des Programms mit mtr -h an:

|

1 2 3 4 5 6 7 8 9 10 11 |

wenzlaff.info@pi-zero:/home/pi $ mtr -h usage: mtr [--help] [--version] [-4|-6] [-F FILENAME] [--report] [--report-wide] [--displaymode MODE] [--xml] [--gtk] [--curses] [--raw] [--csv] [--json] [--split] [--no-dns] [--show-ips] [-o FIELDS] [-y IPINFO] [--aslookup] [-i INTERVAL] [-c COUNT] [-s PACKETSIZE] [-B BITPATTERN] [-Q TOS] [--mpls] [-a ADDRESS] [-f FIRST-TTL] [-m MAX-TTL] [-U MAX_UNKNOWN] [--udp] [--tcp] [--sctp] [-P PORT] [-L LOCALPORT] [-Z TIMEOUT] [-G GRACEPERIOD] [-M MARK] HOSTNAME See the man page for details. |

Ok, wir starten nun mtr mit dem Zielhost z.B. mit mtr wenzlaff.de und erhalten einen interaktiven Dialog. Wir klicken nun die d Taste und erhalten den Status in Echtzeit der letzten 70 Pings in einem schönen Diagramm:

Mit der h Taste, gibt es Hilfe: „Traceroute mit mtr 0.92.56 (network diagnostic tool) auf dem Pi oder Traceroute + Ping = mtr“ weiterlesen

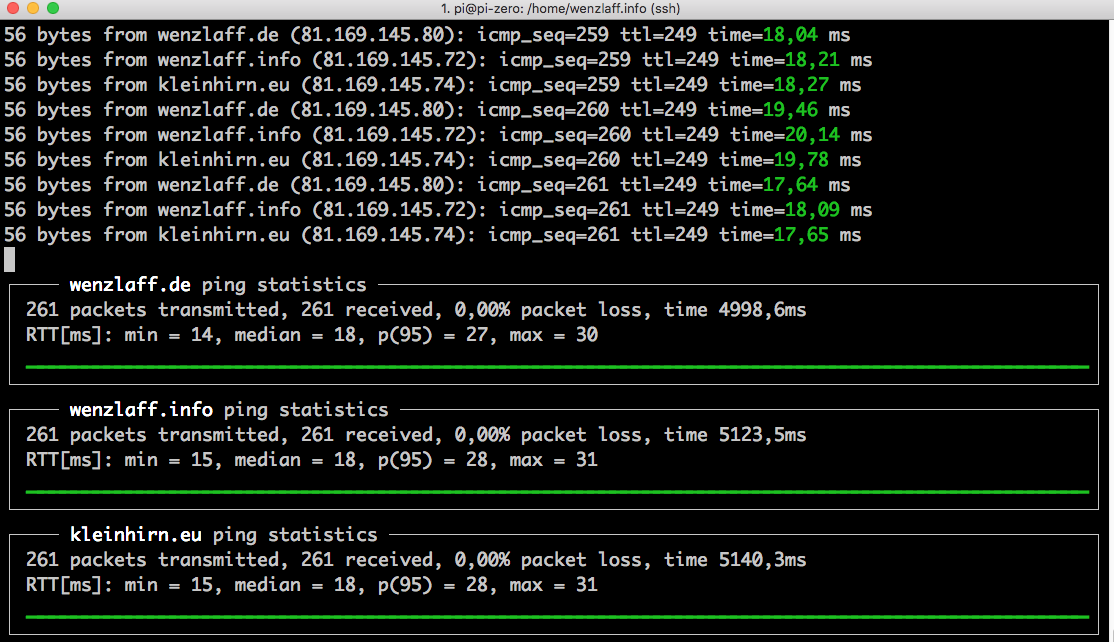

Besser als ping ist noping auf dem Raspberry Pi

Will man mehrere Hosts mit ipv4 oder/und ipv6 anpingen und das in einer guten Übersicht? Das geht mit noping. Wenn es nicht schon installiert ist, gehte es mit sudo apt-get install oping.

Die noping C Library generirt ICMP echo requests um zu sehen was so im Netzwerk läuft.

Dann ein Aufruf z.B. mit drei Zielen:

noping wenzlaff.de wenzlaff.info kleinhirn.eu liefert grüne Balken mit dem Ergebnis:

Das Programm kann mit Ctrl-C beendet werden und gibt dann ein Ergebnis zurück:

|

1 2 3 4 5 6 7 8 9 10 11 |

--- wenzlaff.de ping statistics --- 268 packets transmitted, 268 received, 0,00% packet loss, time 5137,5ms RTT[ms]: min = 14, median = 18, p(95) = 27, max = 30 --- wenzlaff.info ping statistics --- 268 packets transmitted, 268 received, 0,00% packet loss, time 5264,1ms RTT[ms]: min = 15, median = 18, p(95) = 28, max = 31 --- kleinhirn.eu ping statistics --- 268 packets transmitted, 268 received, 0,00% packet loss, time 5279,7ms RTT[ms]: min = 15, median = 18, p(95) = 28, max = 31 |

Alle Befehle gibt es mit

„Besser als ping ist noping auf dem Raspberry Pi“ weiterlesen

O2 – E-Plus -Aldi Talk – Fonic … „Kein Netz“ seit mehr als 10 Stunden aber der Raspberry Pi läuft und läuft und läuft

Auch die Internet Seiten des Anbieters liefern nur:

Oh, auch Unix!

Das ist ja beruhigend! Und was ist die Ursache? „O2 – E-Plus -Aldi Talk – Fonic … „Kein Netz“ seit mehr als 10 Stunden aber der Raspberry Pi läuft und läuft und läuft“ weiterlesen

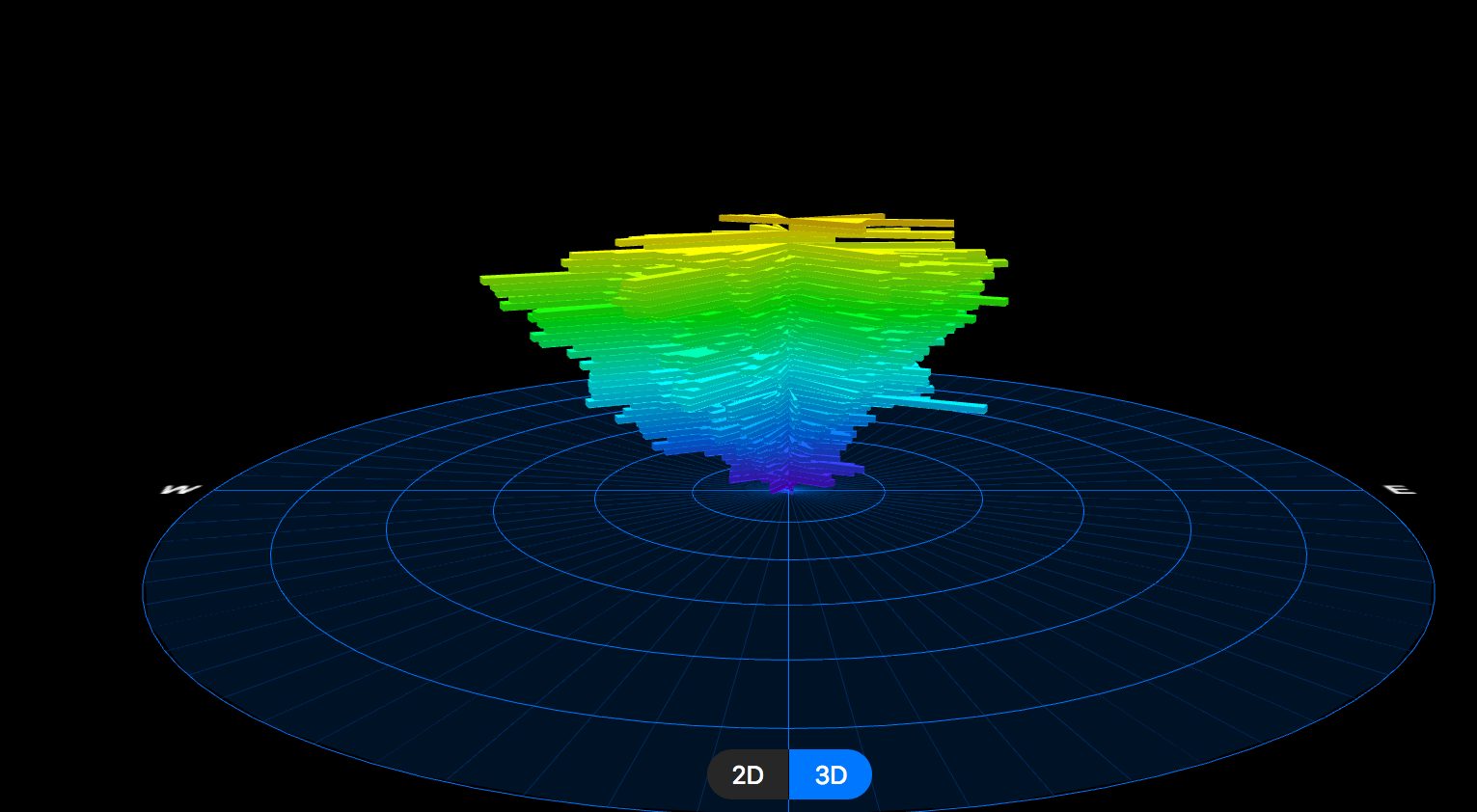

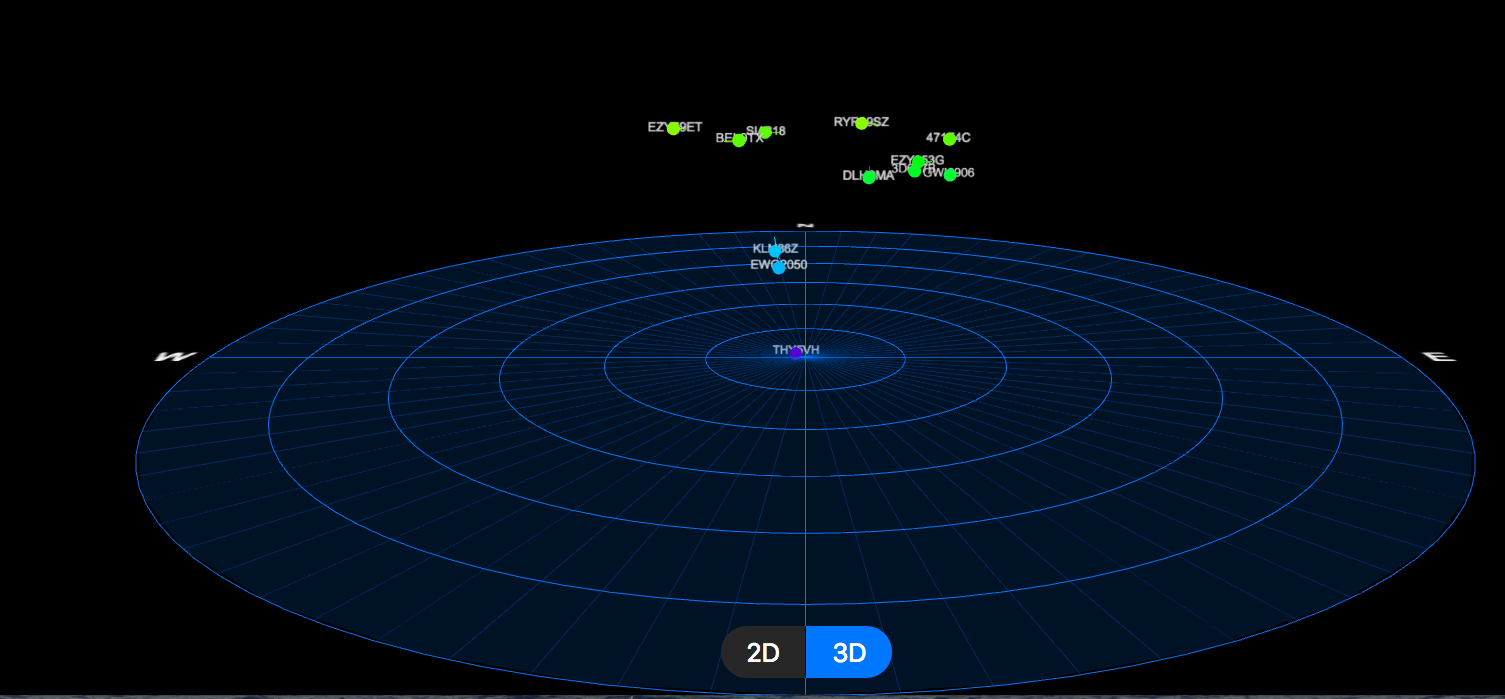

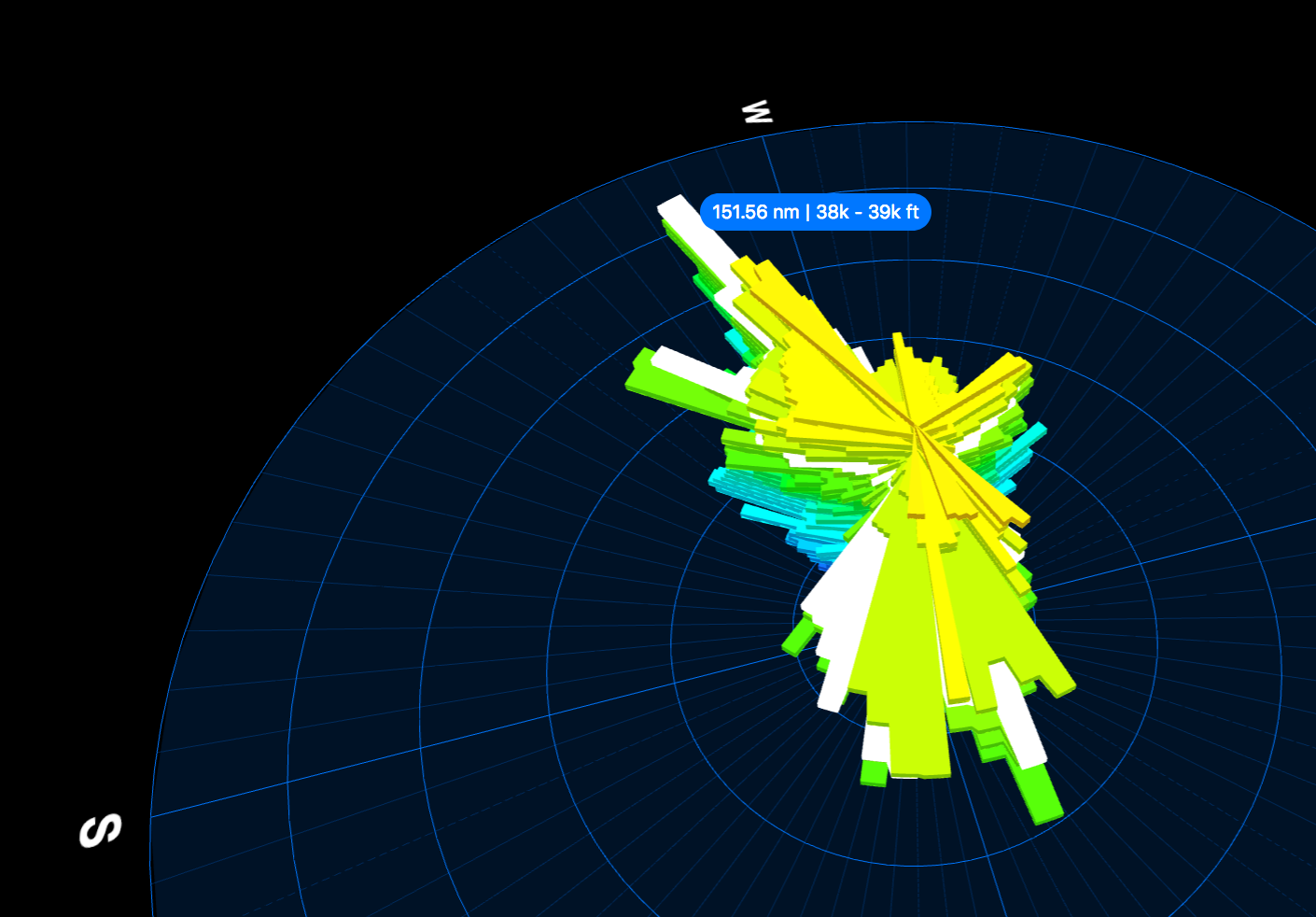

Was empfängt der Raspberry Pi im Moment über Dump1090 SDR?

Hier mal ein paar verschiedenen Ansichten, des aktuellen Empfang als 2D und 3D Diagramm:

und die 2D „Was empfängt der Raspberry Pi im Moment über Dump1090 SDR?“ weiterlesen

Hygge

Infos zu Hygge!

Wie kann eine Excel CSV Datei mit Java mit Apache commons eingelesen werden?

Will man Excel CSV Dateien einlesen geht das mit einem Einzeiler in Java:

|

1 |

parser = new CSVParser(reader, CSVFormat.EXCEL.withDelimiter(';').withHeader().withIgnoreHeaderCase().withTrim()); |

Hier die Testmethode die auch etwas Kontext auf der Konsole ausgibt dazu. Man sieht auch, das man auf die Inhalte über einen Index oder den Spaltennamen zugreifen kann. Dann muss auch jedesmal das gleiche Ergebnis geliefert werden, das wird auch in der assert abgetestet.

„Wie kann eine Excel CSV Datei mit Java mit Apache commons eingelesen werden?“ weiterlesen

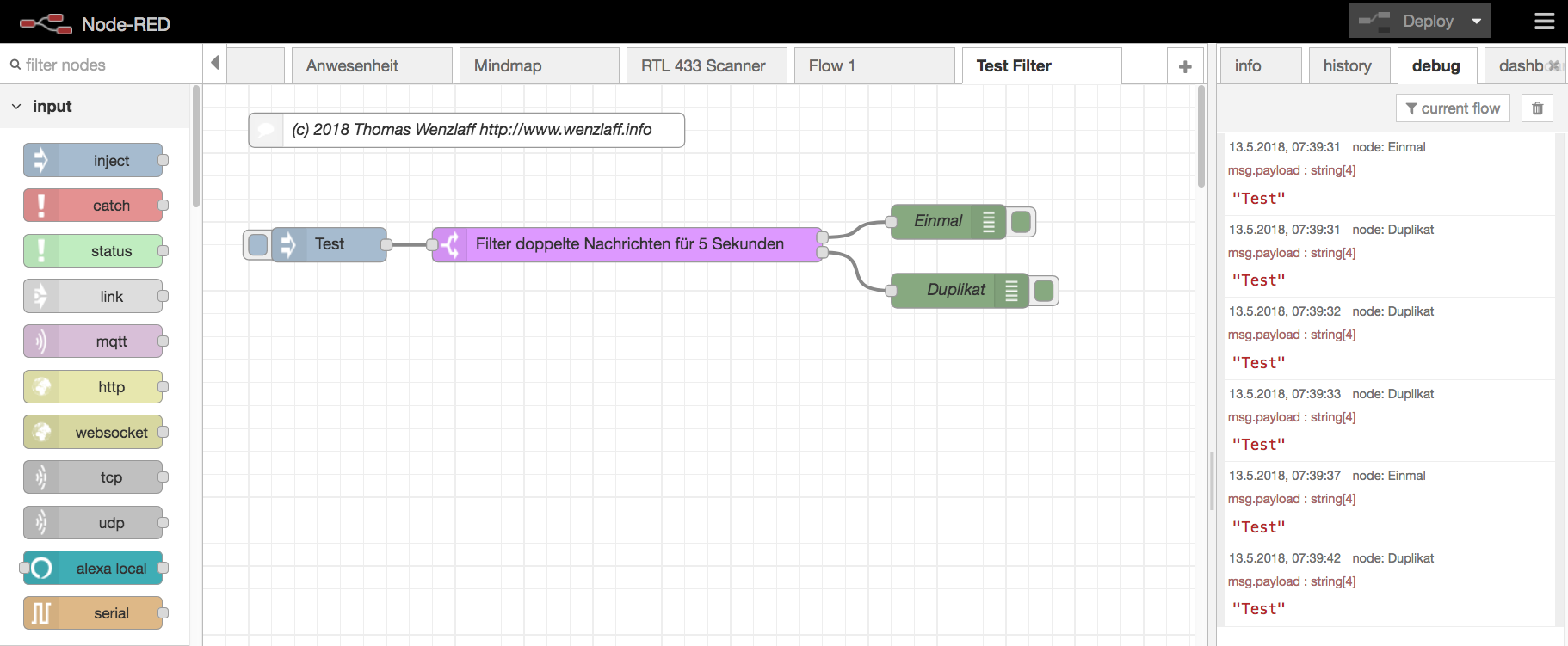

Filtern von doppelten Nachrichten in NodeRED auf einem Raspberry Pi

Wie können doppelte Nachrichten gefiltert werden? Manchmal will man das eine Nachricht nur einmal versendet wird, auch wenn sie innerhalb einer bestimmten Zeit nochmal mit dem gleichen Wert versendet wird. Das geht mit dem deduplicate Node. Wenn der mit npm i node-red-contrib-deduplicate installiert wurde, kann er wie folgt eingesetzt werden:

Rechts im Debug Fenstern kann man auch am Zeitstempel sehen, das die Test-Nachricht nur einmal ausgegeben wird, auch wenn man innerhalb von 5 Sekunden mehrmals klickt. Die Zeit kann in den Eigenschaften angepasst werden: „Filtern von doppelten Nachrichten in NodeRED auf einem Raspberry Pi“ weiterlesen

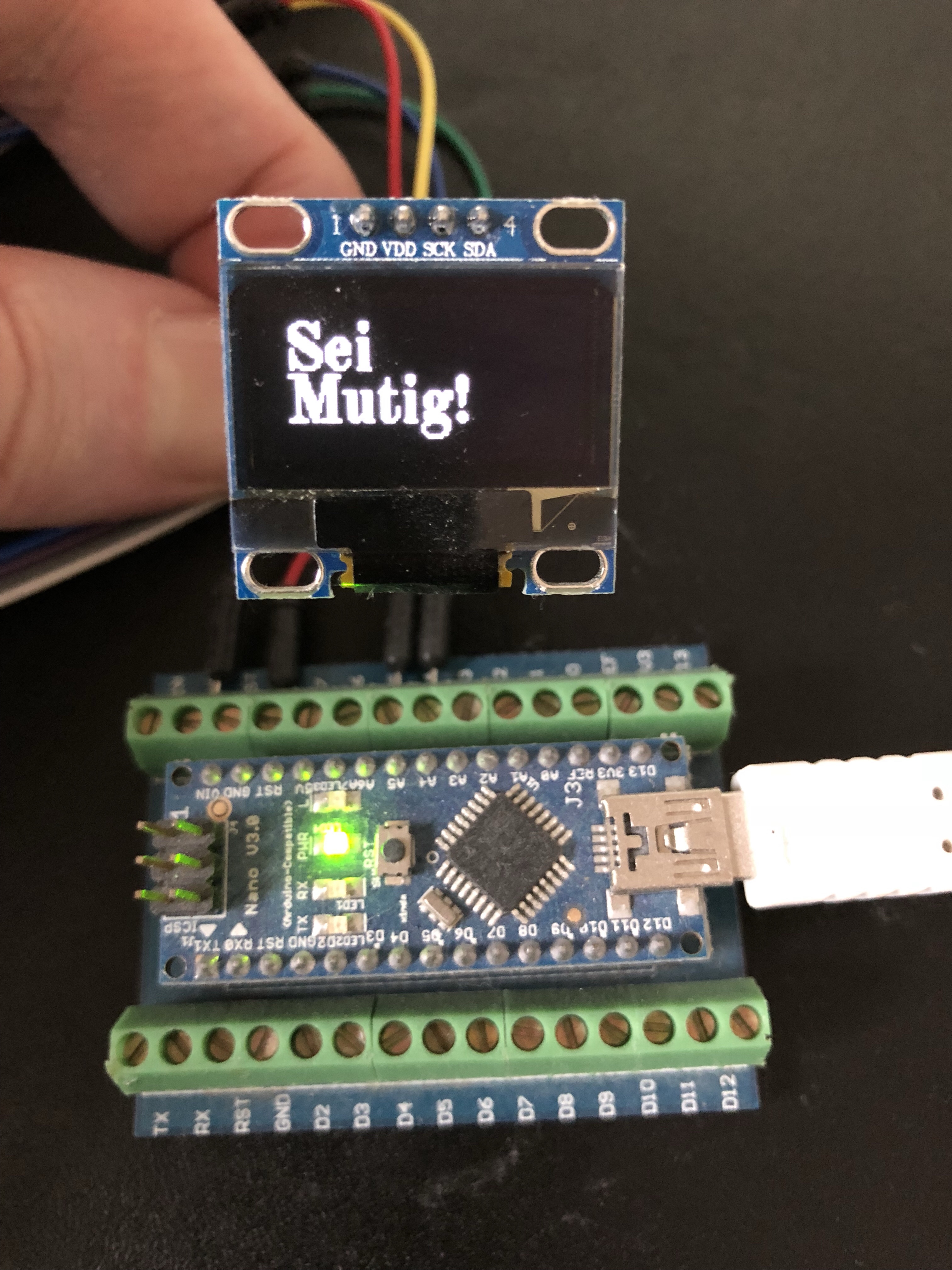

Raspberry Pi: 0.18.5: Maintenance Release update für NodeRED mit Flow zum Abfragen des Sonnen.- bzw. Mond.- auf und untergang

NodeRED: „A visual tool for wiring the Internet of Things.“ Eben ist eine neue NodeRED Version 0.18.5 veröffentlicht worden. Was ist neu? Siehe hier. Sei Mutig! Update auf die neue Version.

Also zum updaten ein:

|

1 2 |

cd .node-red update-nodejs-and-nodered |

auf der Konsole eingeben und nach ein paar Minuten (20-30 min), ist die neue Version installiert:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 |

This can take 20-30 minutes on the slower Pi versions - please wait. Stop Node-RED ✔ Remove old version of Node-RED ✔ Remove old version of Node.js - Update Node.js LTS ✔ Node v9.5.0 Npm 5.6.0 Clean npm cache ✔ Install Node-RED core ✔ 0.18.5 Move global nodes to local - Install extra Pi nodes - Npm rebuild existing nodes ✔ Add menu shortcut ✔ Update systemd script ✔ Update update script ✔ Any errors will be logged to /var/log/nodered-install.log |

Wie können 433 Mhz Signale von PKWs (Reifen, Zentralveriegelung) per MQTT auf einen Raspberry Pi auswertet werden?

In diesem Blogbeitrag hatte ich schon mal beschrieben, wie man mit einem Softwarenradio Temperatursensoren und Luftruck von Autoreifen (TPMS) uä. auf 433,92 Mhz empfangen kann. So kann man alle Autos über die Reifensensoren oder aber auch über die Schließanlangen tracken, da immer eine eindeutige ID versendet wird.

Datenschutz läßt grüßen.

Die Empfangsanlage steht mit Sicht auf die Straße, da für 433 Mhz nur die maximal zulässige äquivalente Strahlungsleistung von 10 mW ERP für die Funkanwendungen mit geringer Reichweite (SRD) verwendet werden darf.

Hier der Aufbau, mit Leistungsmessung und Accu. „Wie können 433 Mhz Signale von PKWs (Reifen, Zentralveriegelung) per MQTT auf einen Raspberry Pi auswertet werden?“ weiterlesen

Monitoring: Wie laufen Linux Performance Messungen mit vmstat auf dem Raspberry Pi? Es muss ja nicht immer top sein!

Mit vmstat (virtual memory statistics) können leicht folgende Werte fast in Echtzeit angzeigt werden:

Anzeige der Prozesse, Speicher, Paging, Block IO und CPU Aktivität …

Hier die Anleitung, die mit vmstat -h angezeigt werden kann:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 |

vmstat -h Usage: vmstat [options] [delay [count]] Options: -a, --active active/inactive memory -f, --forks number of forks since boot -m, --slabs slabinfo -n, --one-header do not redisplay header -s, --stats event counter statistics -d, --disk disk statistics -D, --disk-sum summarize disk statistics -p, --partition <dev> partition specific statistics -S, --unit <char> define display unit -w, --wide wide output -t, --timestamp show timestamp -h, --help display this help and exit -V, --version output version information and exit For more details see vmstat(8). |

Raspberry Pi Zero W: rtl_433 -G Error „Library error -5“

Beim starten von rtl_433 -G kommt es zu diesem Error:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

trying device 0: Realtek, RTL2838UHIDIR, SN: 00000000 Found Rafael Micro R820T tuner Using device 0: Generic RTL2832U OEM Exact sample rate is: 250000.000414 Hz [R82XX] PLL not locked! Sample rate set to 250000. Bit detection level set to 0 (Auto). Tuner gain set to Auto. Reading samples in async mode... Tuned to 433920000 Hz. cb transfer status: 1, canceling... WARNING: async read failed (-5). Library error -5, exiting... |

Was hilft? „Raspberry Pi Zero W: rtl_433 -G Error „Library error -5““ weiterlesen

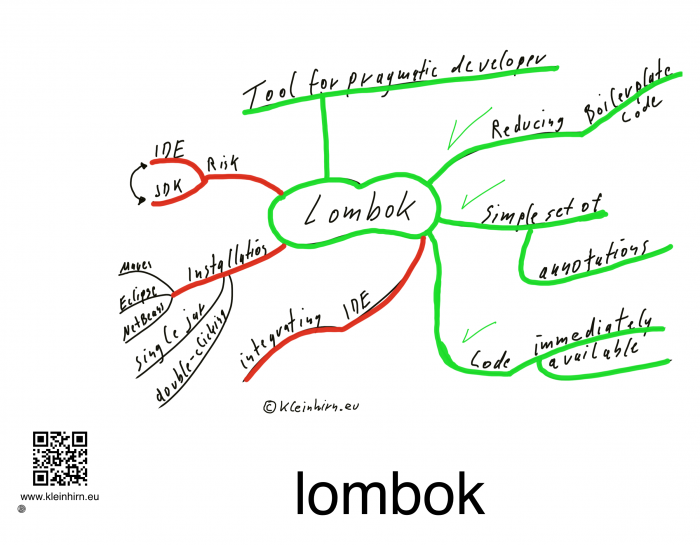

Wie kann Boilerplate Code in Java reduziert werden?

Das geht mit dem Lombok Projekt.

Für eine Java-Daten Klasse z.B. Arzt

|

1 2 3 4 5 6 7 8 9 10 |

@Data public class Arzt { private String titel; private String vorname; private String name; } |

wird dann automatisch folgendes generiert: „Wie kann Boilerplate Code in Java reduziert werden?“ weiterlesen

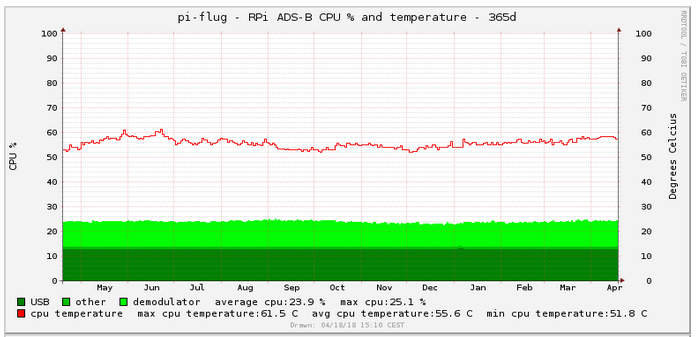

Raspberry Pi Temperatur im Jahresdurchschnitt 55,6 Grad Celsius (摄氏)

Bei mir laufen mehrere Raspberry Pi seit Jahren. Wie ist da eigentlich die Temperatur im Jahresdurchschnitt? 55,6 Grad Celsius wie auch dieses Diagramm zeigt. Es werden von mir die Temperaturen permanent in einer Round-Robin-Datenbank gespeichert.

Die Höchsttemperatur ist übrigens 61,5 Grad Celsius und das alles bei einer CPU Auslastung des Pis von 23,9%.

Sehr stabil..

„Raspberry Pi Temperatur im Jahresdurchschnitt 55,6 Grad Celsius (摄氏)“ weiterlesen

Strommessung mit dem ACS712 via Hall-Effekt (Edwin Hall)

Da ist aus China mal wieder was schönes für ein paar Euro angekommen.

Mit diesem Sensor kann Strom über den Hall-Effekt gemessen werden. Hier mal eine Mindmap zum Hall-Effekt: „Strommessung mit dem ACS712 via Hall-Effekt (Edwin Hall)“ weiterlesen

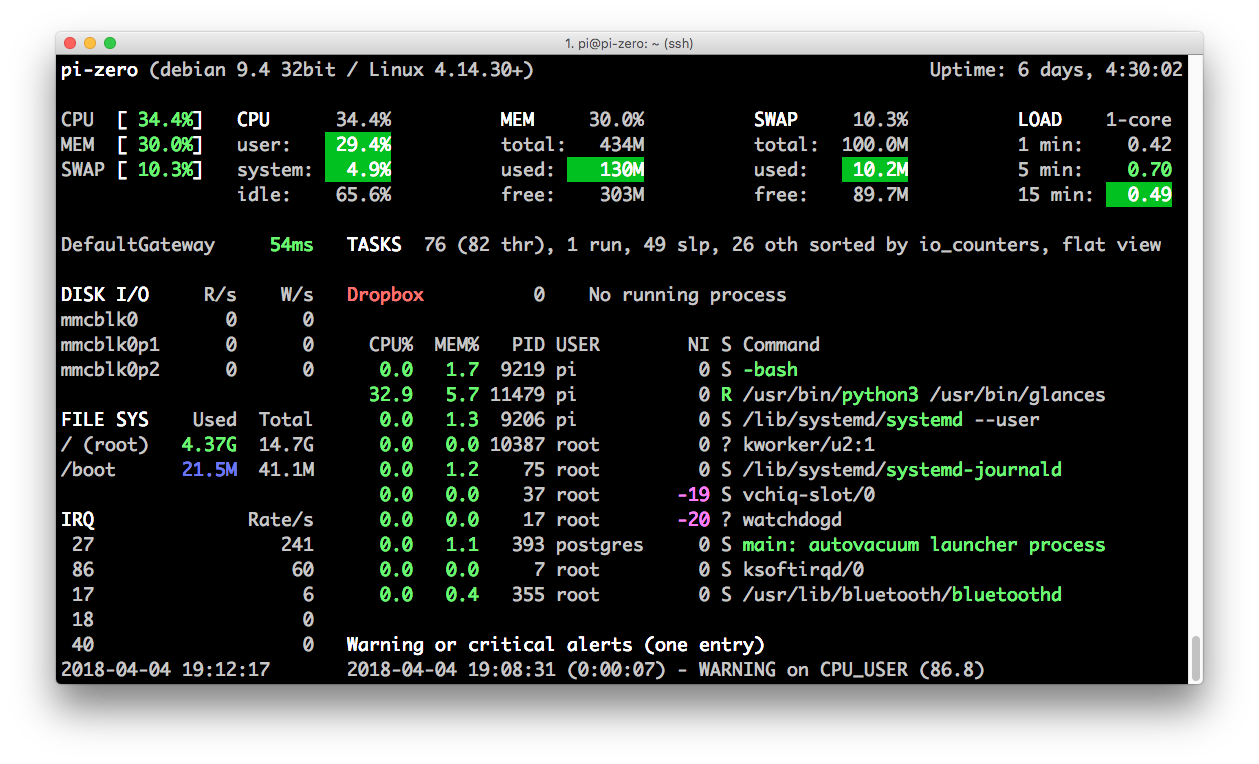

Glances, es muss ja nicht immer nmon oder top sein also „An Eye on your system“

Um die Systemprozesse zu überwachen gibt es auch für den Raspberry Pi eine Menge Tools. Die Features Liste von Glances ist umfangreich:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 |

CPU Memory Load Process list Network interface Disk I/O IRQ / Raid Sensors Filesystem (and folders) Docker Monitor Alert System info Uptime Quicklook (CPU, MEM, LOAD) |

Das Glances kann schnell installiert werden mit:

|

1 |

sudo apt-get install glances |

Dann starten mit glances und schon erscheint das Monitoring Tool:

„Glances, es muss ja nicht immer nmon oder top sein also „An Eye on your system““ weiterlesen

CP210x USB to UART Bridge VCP Drivers v5 (5.0.4) für Mac OS, Windows, Linux und Android

Neuer USB to UART Treiber schon am 19.1.2018 für Macintosh OS X veröffentlicht. Zeit das Teil zu installieren. Hier die Anleitung für das Mac OS X.

1. Download von SiLabsUSBDriverDisk (283 Kb) .

2. Doppelklick auf die Datei „CP210x USB to UART Bridge VCP Drivers v5 (5.0.4) für Mac OS, Windows, Linux und Android“ weiterlesen

nmon 16g für CPU, Speicher, Netzwerk, Disk, Top … es muss ja nicht immer top (htop) sein

Auch für den Raspberry Pi gibt es ein Systemtool nmon analog zu top.

Es ist schnell installiert mit

|

1 |

sudo apt-get install nmon |

oder wie weiter unten beschrieben in aktuellster Version selbst compiliert.

Das starten des Kommandozeilen Tools geht dann mit Aufruf von nmon:

„nmon 16g für CPU, Speicher, Netzwerk, Disk, Top … es muss ja nicht immer top (htop) sein“ weiterlesen

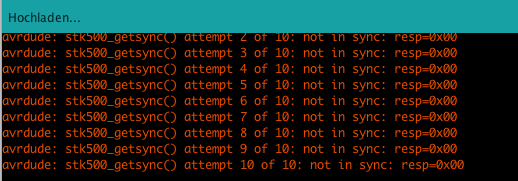

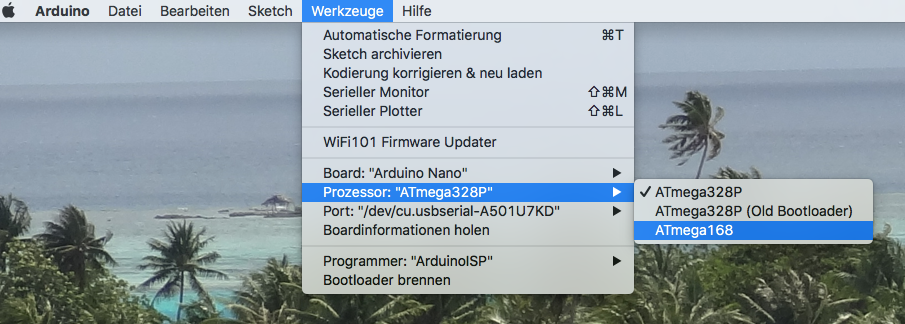

Neuer Bootloader für Arduino Nano

Wer beim hochladen des Arduino Nano diesen Übertragungsfehler bekommt:

Könnte es mit einem alten Bootlader (Old Bootloader) versuchen. Es gibt seit Anfang 2018 einen neuen, denn man in der IDE auch auswählen kann:

Wichtig ist auch noch ein Update der AVR Boards auf Version 1.6.21 im Boardverwalter: „Neuer Bootloader für Arduino Nano“ weiterlesen

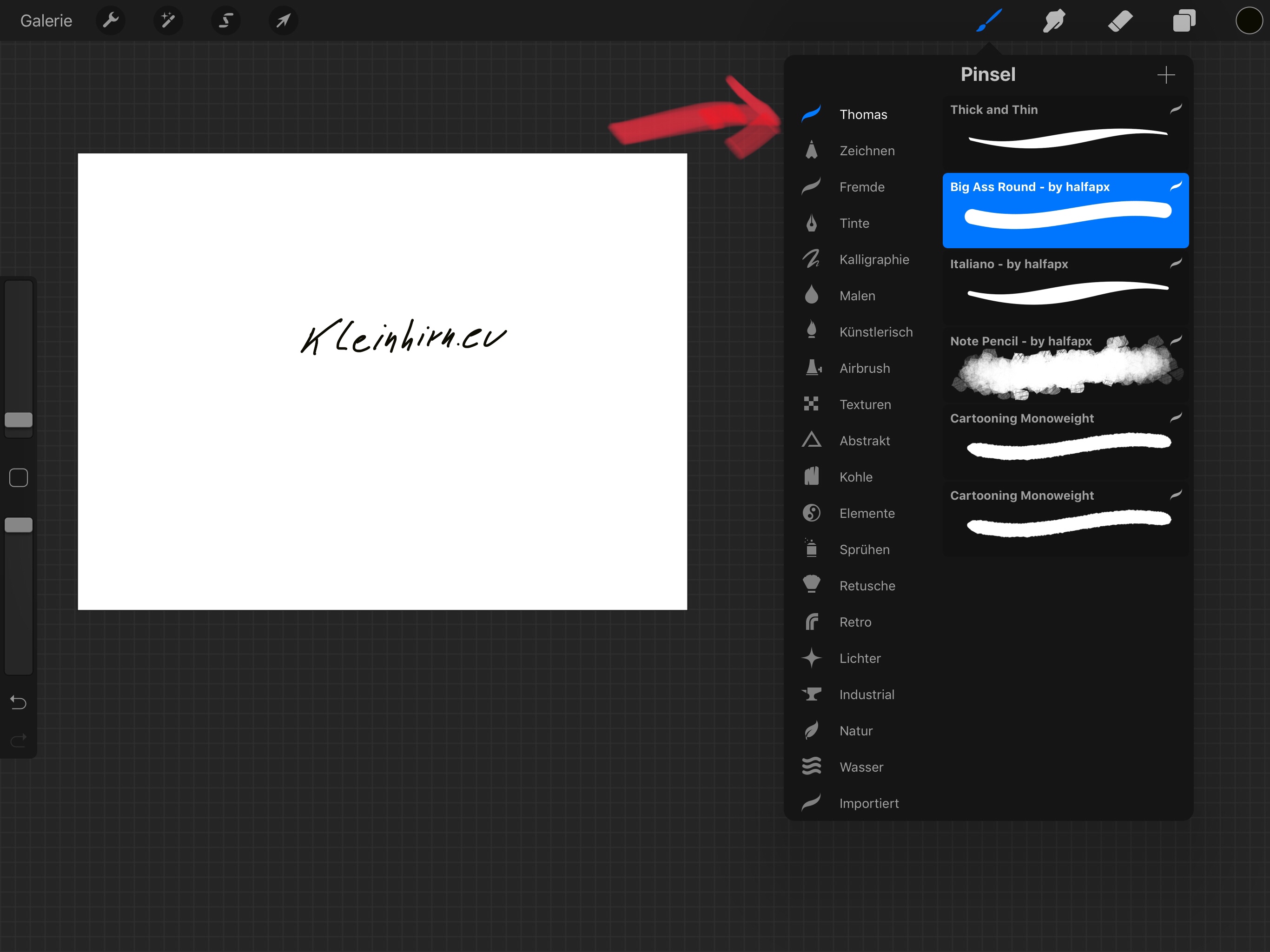

Procreate®: Wie kann ein eigenes Pinsel Set erstellt werden?

In Procreate® können eigene Pinsel (*.brush) importiert werden. Wie legt man für die häufig benutzten Pinsel nun ein eigenes Verzeichnis an? Wie hier das „Thomas“ Set.

Da das nicht ganz intuitive ist, hier die Anleitung. „Procreate®: Wie kann ein eigenes Pinsel Set erstellt werden?“ weiterlesen

Sei Mutig!

Kleines C Programm für den Arduino zur Anzeige des „Sei Mutig!“ Textes.

Hier das C-Programm: „Sei Mutig!“ weiterlesen

Raspberry Pi Zero (W): Wie kann die grüne aktivitäts LED (ACT) (dauerhaft) ausgeschaltet werden?

Der Raspberry Pi Zero (W) hat eine grüne LED auf der Platine mit der Bezeichnung ACT, die bei SD Card (Disk) aktivität defaultmäßig leuchtet bzw. flackert. Das ist keine Power LED.

Wer das leuchten nicht braucht, kann die auch ganz ausschalten und damit Strom sparen 😉

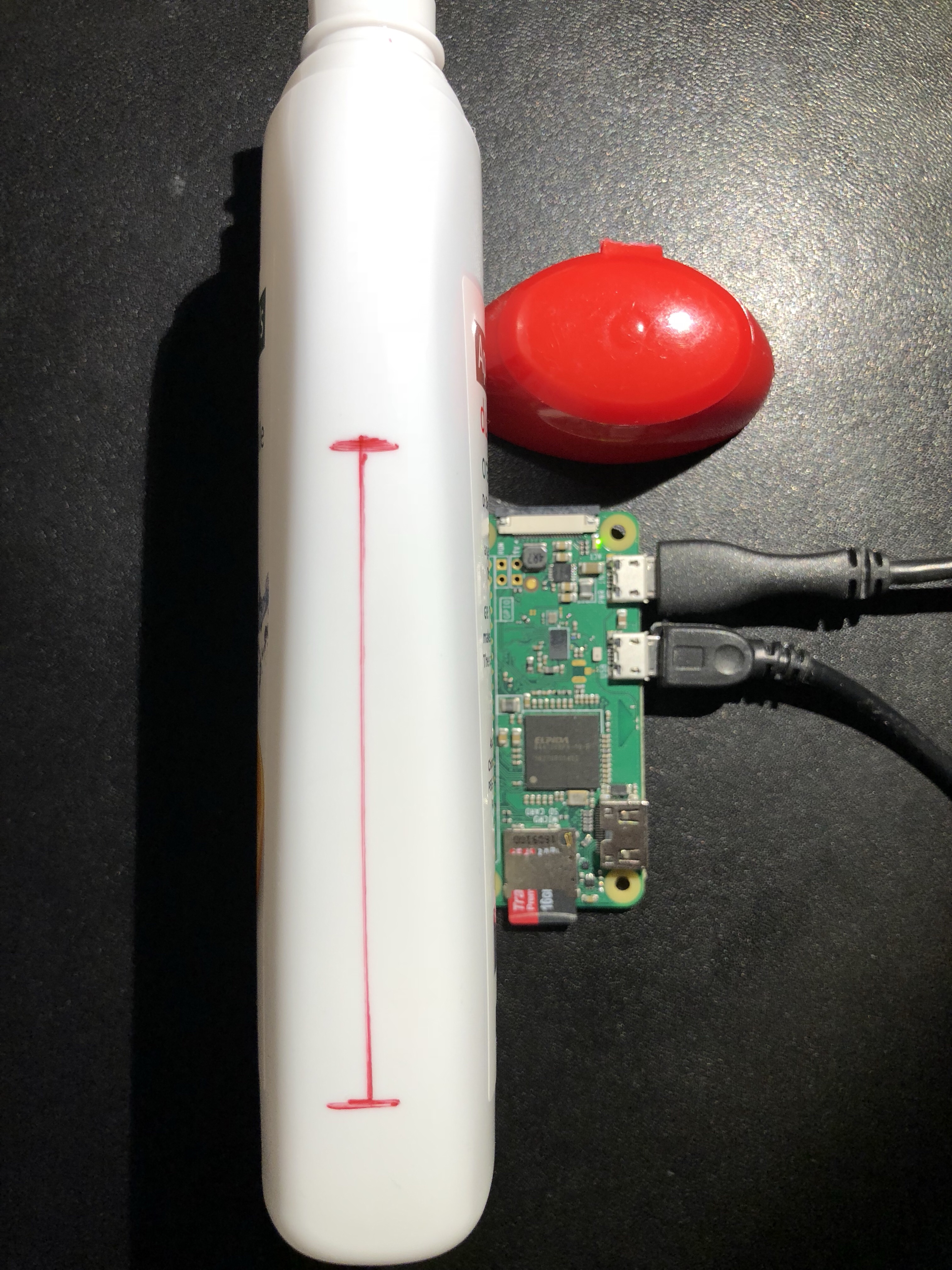

Rasbperry Pi Zero W in 2 Minuten pimpen, aufpeppen, tunen (optisch) verbessern, aufblasen (ugs.), aufbohren (ugs.), aufmöbeln (ugs.), aufmotzen (ugs.), aufpolieren (ugs.), frisieren (ugs.), pimpen (ugs.)

In dem Projekt: “Raspberry Pi in a Bottle” oder ein neues Zuhause für den Pi Zero von gestern, hatte ich beschrieben, wie der Pi ein neues Gehäuse bekommen kann. Das kann man leicht pimpen, aufpeppen, tunen (optisch), verbessern, aufblasen (ugs.), aufbohren (ugs.), aufmöbeln (ugs.), aufmotzen (ugs.), aufpolieren (ugs.), frisieren (ugs.) oder pimpen (ugs.). Einfach vorsichtig mit dem Cuttermesser waagerecht leicht unter der Beschriftung einritzen und den Aufkleber entfernen. Der ist nur geklebt.

Der Aufwand: 2 Minuten.

Hier das Ergebnis, rechts sieht man die Stomleitung und den rausgeführten USB Anschluss:

Sieht doch besser aus, oder?

Projekt: „Raspberry Pi in a Bottle“ oder ein neues Zuhause für den Pi Zero mit Kernel update 4.13 (4.14) in ca. 30 Minuten

Warum immer teure Gehäuse kaufen? Es kann auch vorhandenes Material verwendet werden und eine weitere Verwendung zugeführt werden. Oder? Das hatte ich schon mal für das iPhone Stativ hier beschrieben.

Nach langer Planung und Architekturüberlegungen in der Badewanne ist nun folgende Ergebnis realisiert worden.

Ok, hier nun die Anleitung. Wir brauchen:

-Raspberry Pi Zero W

-Apothekers duchbad orange & vanille 200ml

-Cuttermesser

-Optional etwas Tesafilm

Wir nehmen das „leere“ Duschbad in der roten Apothekers Version:

Trenne den Pi vom Strom. Legen den Pi Zero neben der Verpackung und zeichnen die Größe an:

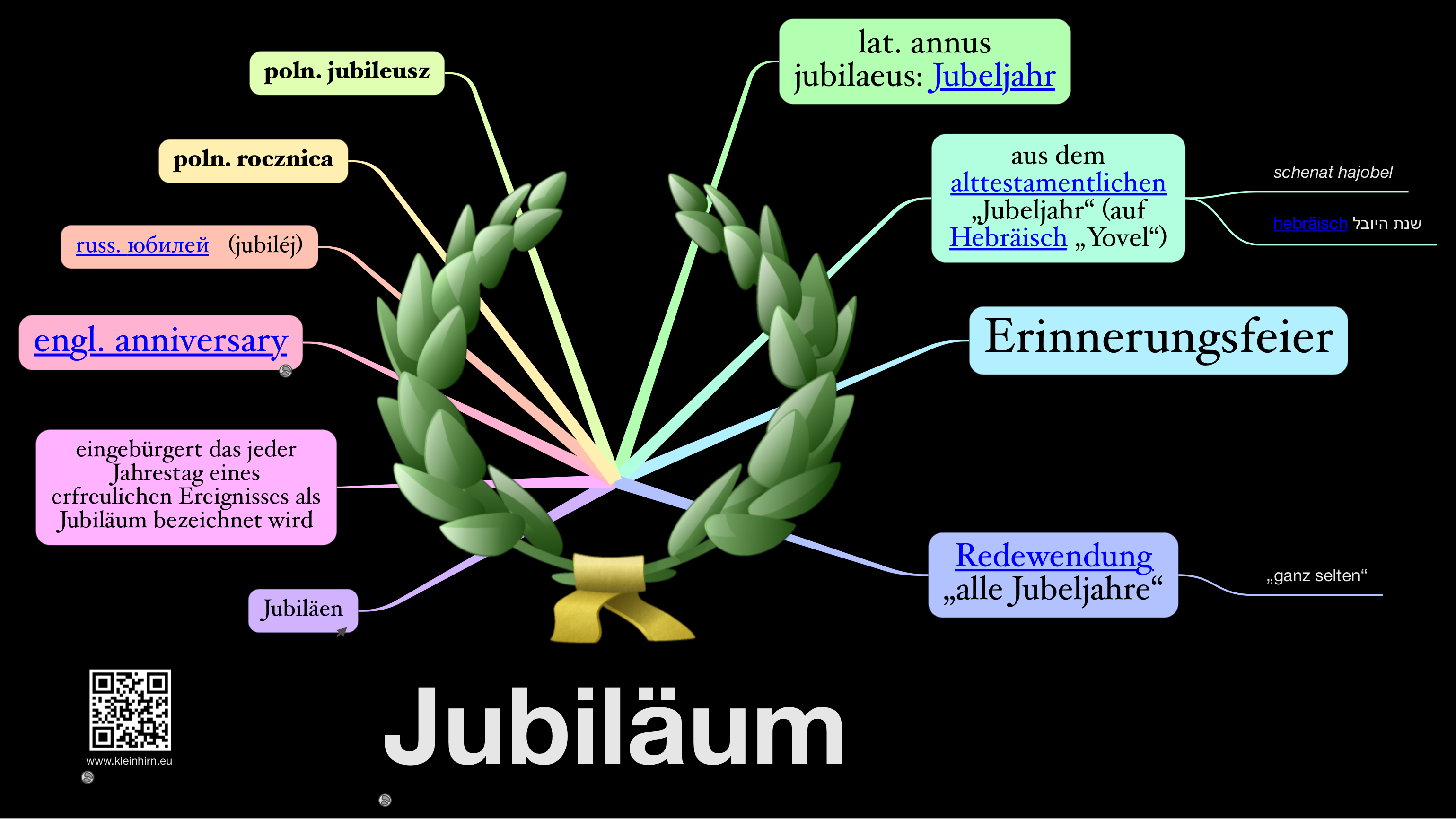

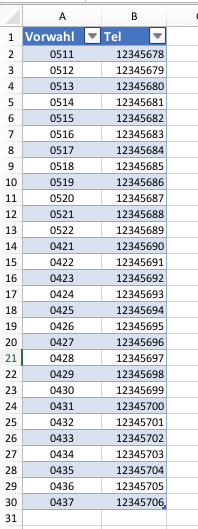

9. Jubiläum (lat. annus jubilaeus: Jubeljahr: Plural: Jubiläen): Wie werden in Excel (mit Mac) Spalten verbunden, so das der Wert und nicht die Formel in der Zielspalte vorliegt?

Am 28.03.2009, also genau heute vor 9 Jahren ist dieser Blog entstanden. Wie die Zeit vergeht. Jubiläum leitet sich ursprünglich aus dem alttestamentlichen „Jubeljahr“ (auf Hebräisch „Yovel“) her.

Dies ist heute der 1053. Beitrag. Vielen Dank an alle Leser.

Als Bonus, mal kein Raspberry Pi Thema, sondern mein Freund Excel.

Manchmal will man z.B. zwei Spalten wie die Vorwahl und die Telefonnummer in einer neuen Spalte zusammen verbunden haben.

Das geht in zwei Schritten, erst die beiden Spalten mit der Funktion „verketten“ verbinden und dann den Bereich kopieren und wieder als Wert einfügen.

Hier nun ein Beispiel, wir haben eine Tabelle mit Vorwahl und Tel. Nr.:

„9. Jubiläum (lat. annus jubilaeus: Jubeljahr: Plural: Jubiläen): Wie werden in Excel (mit Mac) Spalten verbunden, so das der Wert und nicht die Formel in der Zielspalte vorliegt?“ weiterlesen

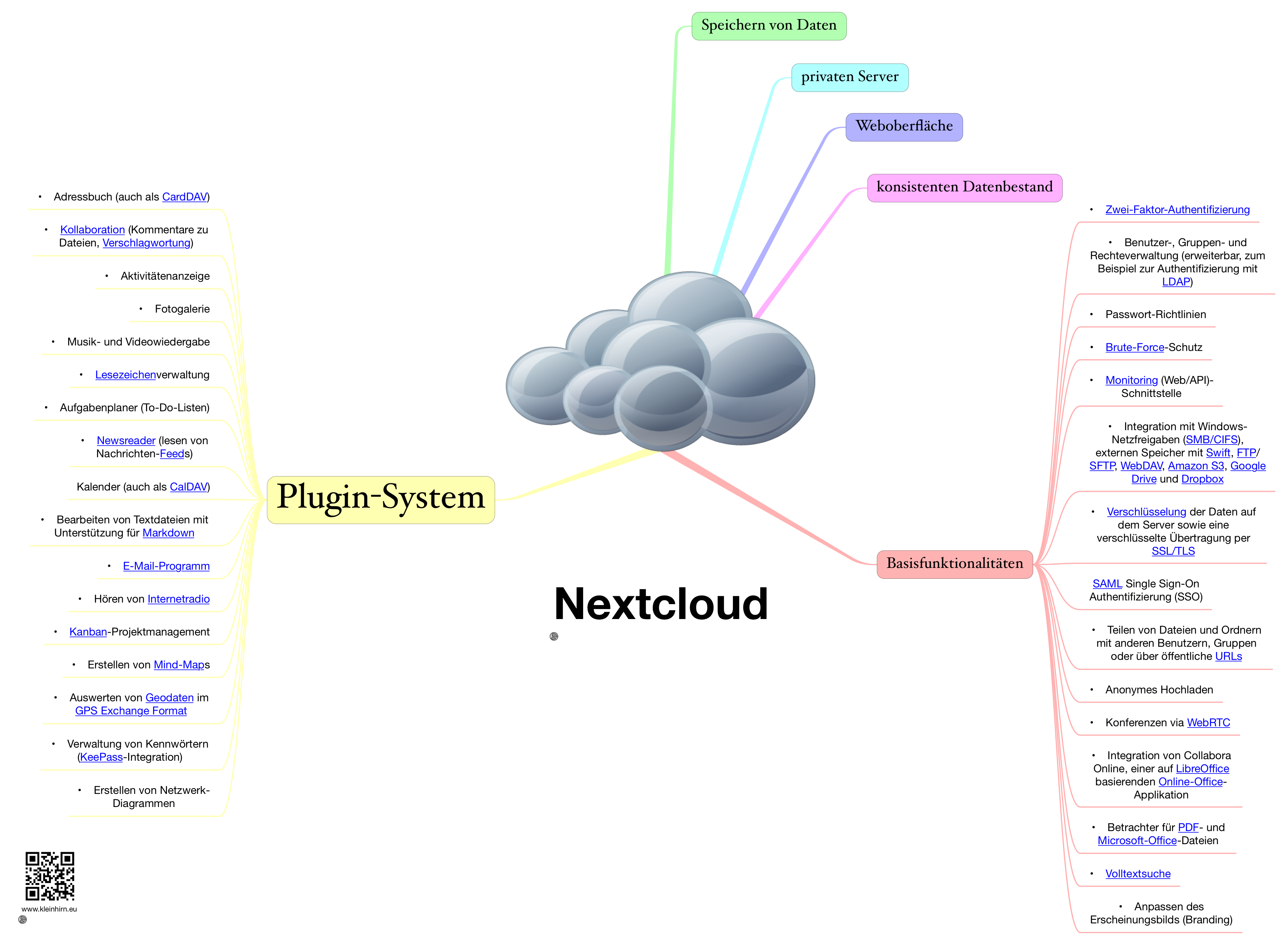

Eine eigene Nextcloud Release 13 Installation auf dem Raspberry Pi macht Dropbox überflüssig!

Eine eigene Nextcloud Release 13 Installation auf dem Raspberry Pi macht Dropbox überflüssig! Und man kann sensible private Daten auf dem eigenen Server abspeichern. Nextcloud ist unter einer freien AGPLv3 Lizenz zu erhalten. Um erste Eindrücke zu erhalten, kann es mal eben auf einem Raspberry Pi (Zero W) installiert werden.

Das geht in unter einer Stunde. Also dann mal die Konsole auf und einen Apache2 mit Nextcloud 13 installieren:

„Eine eigene Nextcloud Release 13 Installation auf dem Raspberry Pi macht Dropbox überflüssig!“ weiterlesen