Heute mal eine Java Anwendung, die auf ein Hashi Corp Vault zugreift. Was ein HashiCorpVault macht, wird auf Kleinhirn.eu zusammengefasst. Im Teil 1 hatte ich ja die Installation auf einem Raspberry Pi mit dem Workflow beschrieben.

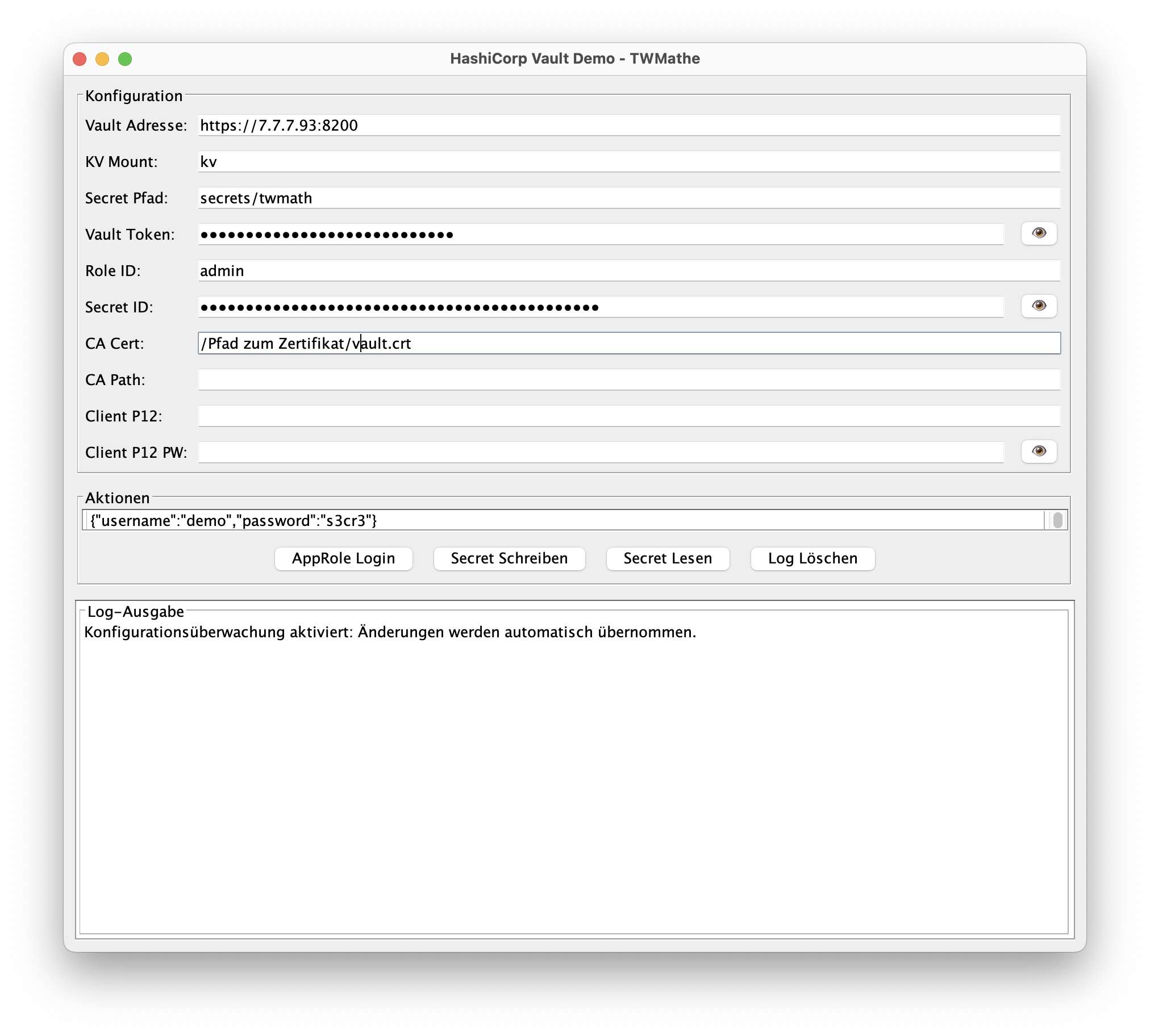

Nach dem Start der Anwendung, öffnet sich diese Swing GUI:

Hier der Java-Code, auch neueste Version im GitLab-Repo:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 208 209 210 211 212 213 214 215 216 217 218 219 220 221 222 223 224 225 226 227 228 229 230 231 232 233 234 235 236 237 238 239 240 241 242 243 244 245 246 247 248 249 250 251 252 253 254 255 256 257 258 259 260 261 262 263 264 265 266 267 268 269 270 271 272 273 274 275 276 277 278 279 280 281 282 283 284 285 286 287 288 289 290 291 292 293 294 295 296 297 298 299 300 301 302 303 304 305 306 307 308 309 310 311 312 313 314 315 316 317 318 319 320 321 322 323 324 325 326 327 328 329 330 331 332 333 334 335 336 337 338 339 340 341 342 343 344 345 346 347 348 349 350 351 352 353 354 355 356 357 358 359 360 361 362 363 364 365 366 367 368 369 370 371 372 373 374 375 376 377 378 379 380 381 382 383 384 385 386 387 388 389 390 391 392 393 394 395 396 397 398 399 400 401 402 403 404 405 406 407 408 409 410 411 412 413 414 415 416 417 418 419 420 421 422 423 424 425 426 427 428 429 430 431 432 433 434 435 436 437 438 439 440 441 442 443 444 445 446 447 448 449 450 451 452 453 454 455 456 457 458 459 460 461 462 463 464 465 466 467 468 469 470 471 472 473 474 475 476 477 478 479 480 481 482 483 484 485 486 487 488 489 490 491 492 493 494 495 496 497 498 499 500 501 502 503 504 505 506 507 508 509 510 511 512 513 514 515 516 517 518 519 520 521 522 523 524 525 526 527 528 529 530 531 532 533 534 535 536 537 538 539 540 541 542 543 544 545 546 547 548 549 550 551 552 553 554 555 556 557 558 559 560 561 562 563 564 565 566 567 568 569 570 571 572 573 574 575 576 577 578 579 580 581 582 583 584 585 586 587 588 589 590 591 592 593 594 595 596 597 598 599 600 601 602 603 604 605 606 607 608 609 610 611 612 613 614 615 616 617 618 619 620 621 622 623 624 625 626 627 628 629 630 631 632 633 634 635 636 637 638 639 640 641 642 643 644 645 646 647 648 649 650 651 652 653 654 655 656 657 658 659 660 661 662 663 664 665 666 667 668 669 670 671 672 673 674 675 676 677 678 679 680 681 682 683 684 685 686 687 688 689 690 691 692 693 694 695 696 697 698 699 700 701 702 703 704 705 706 707 708 709 710 711 712 713 714 715 716 717 718 719 720 721 722 723 724 725 726 727 728 729 730 731 732 733 734 735 736 737 738 739 740 741 742 743 744 745 746 747 748 749 750 751 752 753 754 755 756 757 758 759 760 761 762 763 764 765 766 767 768 769 770 771 772 773 774 775 776 777 778 779 780 781 782 783 784 785 786 787 788 789 790 791 792 793 794 795 796 797 798 799 800 801 802 803 804 805 806 807 808 809 810 811 812 813 814 815 816 817 818 819 820 821 822 823 824 825 826 827 828 829 830 831 832 833 834 835 836 837 838 839 840 841 842 843 844 845 846 847 848 849 850 851 852 853 854 855 856 857 858 859 860 861 862 863 864 865 866 867 868 869 870 871 872 873 874 875 876 877 878 879 880 881 882 883 884 885 886 |

package de.wenzlaff.vault; import java.awt.BorderLayout; import java.awt.Dimension; import java.awt.GridBagConstraints; import java.awt.GridBagLayout; import java.awt.Insets; import java.net.URI; import java.net.http.HttpClient; import java.net.http.HttpRequest; import java.net.http.HttpResponse; import java.nio.charset.StandardCharsets; import java.nio.file.Files; import java.nio.file.Path; import java.security.KeyStore; import java.security.cert.Certificate; import java.security.cert.CertificateFactory; import java.time.Duration; import java.util.Collection; import java.util.regex.Matcher; import java.util.regex.Pattern; import javax.net.ssl.KeyManager; import javax.net.ssl.KeyManagerFactory; import javax.net.ssl.SSLContext; import javax.net.ssl.TrustManagerFactory; import javax.swing.BorderFactory; import javax.swing.JButton; import javax.swing.JFrame; import javax.swing.JLabel; import javax.swing.JOptionPane; import javax.swing.JPanel; import javax.swing.JPasswordField; import javax.swing.JScrollPane; import javax.swing.JTextArea; import javax.swing.JTextField; import javax.swing.SwingUtilities; import javax.swing.WindowConstants; import javax.swing.event.DocumentEvent; import javax.swing.event.DocumentListener; /** * HashiCorp Vault Demo Anwendung mit Java Swing GUI. * * Diese Anwendung demonstriert die Interaktion mit einem HashiCorp Vault Server * über HTTPS mit Unterstützung für: * * - Custom TLS/SSL Zertifikate (VAULT_CACERT, VAULT_CAPATH) * * Optional: Mutual TLS (mTLS) mit Client-Zertifikaten (PKCS12) * * - AppRole-Authentifizierung als Alternative zur direkten * Token-Authentifizierung * * - KV Secrets Engine v2 (Key-Value Store) * * - Secrets schreiben und lesen über die Vault HTTP API - Passwort-Sichtbarkeit * Toggle für sensitive Felder - Umfassende Fehlerbehandlung mit Swing-Dialogen * * - Dynamische Konfigurationsänderungen werden sofort übernommen * * Die GUI bietet Eingabefelder für alle relevanten Parameter und eine * Logging-Ausgabe zur Überwachung der Vault-Operationen. * * * <pre> VAULT_ADDR=https://<IP-ADRESSE>:8200 VAULT_CACERT=/Users/<PFAD_ZUM_ZERTIFIKAT>/vault.crt VAULT_KV_MOUNT=kv VAULT_ROLE_ID=admin VAULT_SECRET_ID=<ID> VAULT_SECRET_PATH=secrets/twmath VAULT_TOKEN=<TOKEN> * </pre> * * @author Thomas Wenzlaff * @version 1.0 */ public class VaultDemoSwingGUI extends JFrame { private static final long serialVersionUID = 1L; // ========== GUI Komponenten ========== /** Eingabefeld für die Vault Server Adresse (HTTPS URL) */ private JTextField txtVaultAddr; /** Eingabefeld für den KV Secrets Engine Mount-Punkt (Standard: "secret") */ private JTextField txtKvMount; /*** * Eingabefeld für den Secret-Pfad innerhalb des KV Mount (z.B. * "secrets/twmath") */ private JTextField txtSecretPath; /** Eingabefeld für den Vault Token zur direkten Authentifizierung */ private JPasswordField txtToken; /** Eingabefeld für die AppRole Role ID (alternative Authentifizierung) */ private JTextField txtRoleId; /** Eingabefeld für die AppRole Secret ID (alternative Authentifizierung) */ private JPasswordField txtSecretId; /** Eingabefeld für den Pfad zur CA-Zertifikat-Datei (PEM Format) */ private JTextField txtCaCert; /** Eingabefeld für das Verzeichnis mit CA-Zertifikaten (PEM Format) */ private JTextField txtCaPath; /** Eingabefeld für den Pfad zum Client PKCS12 Keystore (für mTLS) */ private JTextField txtClientP12; /** Eingabefeld für das Passwort des Client PKCS12 Keystores */ private JPasswordField txtClientP12Password; /** Eingabefeld für die zu schreibenden Secret-Daten im JSON Format */ private JTextArea txtSecretData; /** Textbereich für Log-Ausgaben und Vault-Antworten */ private JTextArea txtLog; // ========== HTTP Client ========== /** * HttpClient Instanz für alle Vault API Aufrufe. Wird mit custom SSLContext * konfiguriert für TLS-Zertifikatvalidierung. Wird bei Änderungen der * TLS-Konfiguration automatisch invalidiert. */ private HttpClient httpClient; /** * Flag, das anzeigt, ob sich TLS-relevante Konfigurationen geändert haben. Bei * true muss der HttpClient neu initialisiert werden. */ private volatile boolean configChanged = true; /** * Konstruktor: Initialisiert die GUI-Komponenten und das Hauptfenster. Setzt * Standard-Werte aus Umgebungsvariablen oder verwendet Fallback-Defaults. */ public VaultDemoSwingGUI() { super("HashiCorp Vault Demo - TWMathe"); initComponents(); setupConfigChangeListeners(); setDefaultCloseOperation(WindowConstants.EXIT_ON_CLOSE); setSize(900, 800); setLocationRelativeTo(null); // Fenster zentrieren } /** * Initialisiert alle GUI-Komponenten und Layout-Manager. Verwendet * GridBagLayout für flexible Positionierung der Eingabefelder. Erstellt drei * Hauptbereiche: Konfiguration, Aktionen und Log-Ausgabe. */ private void initComponents() { // Hauptpanel mit BorderLayout JPanel mainPanel = new JPanel(new BorderLayout(10, 10)); mainPanel.setBorder(BorderFactory.createEmptyBorder(10, 10, 10, 10)); // ========== Konfigurationspanel (oben) ========== JPanel configPanel = new JPanel(new GridBagLayout()); configPanel.setBorder(BorderFactory.createTitledBorder("Konfiguration")); GridBagConstraints gbc = new GridBagConstraints(); gbc.insets = new Insets(3, 3, 3, 3); gbc.anchor = GridBagConstraints.WEST; gbc.fill = GridBagConstraints.HORIZONTAL; // Initialisierung der Eingabefelder mit Standard-Werten aus Umgebungsvariablen txtVaultAddr = new JTextField(System.getenv().getOrDefault("VAULT_ADDR", "https://127.0.0.1:8200"), 30); txtKvMount = new JTextField(System.getenv().getOrDefault("VAULT_KV_MOUNT", "secret"), 30); txtSecretPath = new JTextField(System.getenv().getOrDefault("VAULT_SECRET_PATH", "secrets/twmath"), 30); txtToken = new JPasswordField(System.getenv("VAULT_TOKEN"), 30); txtRoleId = new JTextField(System.getenv("VAULT_ROLE_ID"), 30); txtSecretId = new JPasswordField(System.getenv("VAULT_SECRET_ID"), 30); txtCaCert = new JTextField(System.getenv("VAULT_CACERT"), 30); txtCaPath = new JTextField(System.getenv("VAULT_CAPATH"), 30); txtClientP12 = new JTextField(System.getenv("VAULT_CLIENT_P12"), 30); txtClientP12Password = new JPasswordField(System.getenv().getOrDefault("VAULT_CLIENT_P12_PASSWORD", ""), 30); // Zeile für Zeile: Label + Textfeld hinzufügen int row = 0; // Vault Server Adresse (HTTPS URL) addLabelAndField(configPanel, gbc, row++, "Vault Adresse:", txtVaultAddr); // KV Secrets Engine Mount-Punkt addLabelAndField(configPanel, gbc, row++, "KV Mount:", txtKvMount); // Secret-Pfad (Speicherort des Secrets) addLabelAndField(configPanel, gbc, row++, "Secret Pfad:", txtSecretPath); // Vault Token (direkte Authentifizierung) mit Toggle-Button addLabelAndPasswordField(configPanel, gbc, row++, "Vault Token:", txtToken); // AppRole Role ID (alternative Authentifizierung) addLabelAndField(configPanel, gbc, row++, "Role ID:", txtRoleId); // AppRole Secret ID (alternative Authentifizierung) mit Toggle-Button addLabelAndPasswordField(configPanel, gbc, row++, "Secret ID:", txtSecretId); // Pfad zur CA-Zertifikat-Datei addLabelAndField(configPanel, gbc, row++, "CA Cert:", txtCaCert); // Verzeichnis mit CA-Zertifikaten addLabelAndField(configPanel, gbc, row++, "CA Path:", txtCaPath); // Client PKCS12 Keystore für mTLS addLabelAndField(configPanel, gbc, row++, "Client P12:", txtClientP12); // Passwort für Client PKCS12 Keystore mit Toggle-Button addLabelAndPasswordField(configPanel, gbc, row++, "Client P12 PW:", txtClientP12Password); mainPanel.add(configPanel, BorderLayout.NORTH); // ========== Aktionspanel (Mitte links) ========== JPanel actionPanel = new JPanel(new BorderLayout(5, 5)); actionPanel.setBorder(BorderFactory.createTitledBorder("Aktionen")); // Textbereich für Secret-Daten im JSON Format txtSecretData = new JTextArea("{\"username\":\"demo\",\"password\":\"s3cr3\"}", 4, 40); txtSecretData.setBorder(BorderFactory.createTitledBorder("Secret Daten (JSON)")); actionPanel.add(new JScrollPane(txtSecretData), BorderLayout.CENTER); // Button-Panel für Vault-Operationen JPanel buttonPanel = new JPanel(); /** * Button: AppRole Login Authentifiziert sich beim Vault Server mit Role ID und * Secret ID. Gibt bei Erfolg ein Token zurück, das für weitere Operationen * verwendet wird. */ JButton btnLogin = new JButton("AppRole Login"); btnLogin.addActionListener(e -> performAppRoleLogin()); /** * Button: Secret Schreiben Schreibt die eingegebenen Secret-Daten (JSON) in den * konfigurierten Vault-Pfad. Benötigt einen gültigen Token (entweder direkt * oder über AppRole Login). */ JButton btnWrite = new JButton("Secret Schreiben"); btnWrite.addActionListener(e -> performWriteSecret()); /** * Button: Secret Lesen Liest das Secret vom konfigurierten Vault-Pfad und zeigt * es im Log an. Benötigt einen gültigen Token (entweder direkt oder über * AppRole Login). */ JButton btnRead = new JButton("Secret Lesen"); btnRead.addActionListener(e -> performReadSecret()); /** * Button: Log Löschen Löscht die gesamte Log-Ausgabe für bessere * Übersichtlichkeit. */ JButton btnClear = new JButton("Log Löschen"); btnClear.addActionListener(e -> txtLog.setText("")); buttonPanel.add(btnLogin); buttonPanel.add(btnWrite); buttonPanel.add(btnRead); buttonPanel.add(btnClear); actionPanel.add(buttonPanel, BorderLayout.SOUTH); mainPanel.add(actionPanel, BorderLayout.CENTER); // ========== Log-Panel (unten) ========== txtLog = new JTextArea(15, 60); txtLog.setEditable(false); txtLog.setBorder(BorderFactory.createTitledBorder("Log-Ausgabe")); JScrollPane scrollLog = new JScrollPane(txtLog); scrollLog.setPreferredSize(new Dimension(800, 300)); mainPanel.add(scrollLog, BorderLayout.SOUTH); add(mainPanel); } /** * Richtet Change Listener für alle TLS-relevanten Konfigurationsfelder ein. Bei * Änderungen wird der HttpClient invalidiert und muss neu initialisiert werden. * Dies stellt sicher, dass Konfigurationsänderungen sofort wirksam werden. */ private void setupConfigChangeListeners() { // DocumentListener für Textfelder, die TLS-Konfiguration betreffen DocumentListener configChangeListener = new DocumentListener() { @Override public void insertUpdate(DocumentEvent e) { markConfigChanged(); } @Override public void removeUpdate(DocumentEvent e) { markConfigChanged(); } @Override public void changedUpdate(DocumentEvent e) { markConfigChanged(); } }; // TLS-relevante Felder überwachen txtVaultAddr.getDocument().addDocumentListener(configChangeListener); txtCaCert.getDocument().addDocumentListener(configChangeListener); txtCaPath.getDocument().addDocumentListener(configChangeListener); txtClientP12.getDocument().addDocumentListener(configChangeListener); txtClientP12Password.getDocument().addDocumentListener(configChangeListener); log("Konfigurationsüberwachung aktiviert: Änderungen werden automatisch übernommen."); } /** * Markiert die Konfiguration als geändert. Der HttpClient wird beim nächsten * API-Aufruf neu initialisiert. */ private void markConfigChanged() { if (!configChanged) { configChanged = true; log("Konfiguration geändert - HttpClient wird bei nächster Operation neu initialisiert."); } } /** * Hilfsmethode zum Hinzufügen von Label und Textfeld in einem GridBagLayout. * * @param panel Das Panel, dem die Komponenten hinzugefügt werden * @param gbc GridBagConstraints für Layout-Konfiguration * @param row Die Zeile, in der Label und Textfeld platziert werden * @param labelText Der Text des Labels * @param field Das Textfeld oder Passwortfeld */ private void addLabelAndField(JPanel panel, GridBagConstraints gbc, int row, String labelText, JTextField field) { gbc.gridx = 0; gbc.gridy = row; gbc.weightx = 0.0; panel.add(new JLabel(labelText), gbc); gbc.gridx = 1; gbc.weightx = 1.0; panel.add(field, gbc); } /** * Hilfsmethode zum Hinzufügen von Label und Passwortfeld mit Toggle-Button für * Sichtbarkeit. Der Toggle-Button ermöglicht das Umschalten zwischen maskierter * und Klartextanzeige. * * @param panel Das Panel, dem die Komponenten hinzugefügt werden * @param gbc GridBagConstraints für Layout-Konfiguration * @param row Die Zeile, in der Label, Passwortfeld und Button platziert * werden * @param labelText Der Text des Labels * @param field Das Passwortfeld */ private void addLabelAndPasswordField(JPanel panel, GridBagConstraints gbc, int row, String labelText, JPasswordField field) { gbc.gridx = 0; gbc.gridy = row; gbc.weightx = 0.0; panel.add(new JLabel(labelText), gbc); // Panel für Passwortfeld + Toggle-Button JPanel passwordPanel = new JPanel(new BorderLayout(5, 0)); passwordPanel.add(field, BorderLayout.CENTER); // Toggle-Button für Passwort-Sichtbarkeit JButton btnToggle = new JButton("👁"); btnToggle.setToolTipText("Passwort anzeigen/verbergen"); btnToggle.setPreferredSize(new Dimension(45, field.getPreferredSize().height)); btnToggle.setFocusable(false); // Verhindert Fokus-Sprung vom Passwortfeld // ActionListener für Toggle-Funktionalität btnToggle.addActionListener(e -> { if (field.getEchoChar() == 0) { // Aktuell sichtbar -> Verstecken field.setEchoChar('●'); // Unicode-Zeichen für gefüllten Kreis btnToggle.setText("👁"); btnToggle.setToolTipText("Passwort anzeigen"); } else { // Aktuell versteckt -> Anzeigen field.setEchoChar((char) 0); // 0 deaktiviert die Maskierung btnToggle.setText("🔒"); btnToggle.setToolTipText("Passwort verbergen"); } }); passwordPanel.add(btnToggle, BorderLayout.EAST); gbc.gridx = 1; gbc.weightx = 1.0; panel.add(passwordPanel, gbc); } /** * Schreibt eine Log-Nachricht in den Log-Textbereich. Fügt automatisch einen * Zeilenumbruch hinzu und scrollt zur neuesten Nachricht. * * @param message Die zu loggende Nachricht */ private void log(String message) { SwingUtilities.invokeLater(() -> { txtLog.append(message + "\n"); txtLog.setCaretPosition(txtLog.getDocument().getLength()); }); } /** * Zeigt einen Fehlerdialog mit detaillierten Informationen zur Exception. * Zusätzlich wird der Fehler im Log-Bereich ausgegeben. * * Der Dialog bietet zwei Ansichten: - Kurze Fehlermeldung für den Benutzer - * Optional: Detaillierte Stack Trace Information * * @param title Der Titel des Fehlerdialogs * @param message Die Fehlermeldung für den Benutzer * @param exception Die aufgetretene Exception (kann null sein) */ private void showErrorDialog(String title, String message, Throwable exception) { // Log-Ausgabe für Entwickler/Debugging log("=== FEHLER: " + title + " ==="); log(message); if (exception != null) { log("Exception: " + exception.getClass().getName()); log("Message: " + exception.getMessage()); // Stack Trace in StringBuilder sammeln StringBuilder stackTrace = new StringBuilder(); stackTrace.append(exception.toString()).append("\n"); for (StackTraceElement element : exception.getStackTrace()) { stackTrace.append("\tat ").append(element.toString()).append("\n"); } log(stackTrace.toString()); } // Swing-Dialog im Event Dispatch Thread anzeigen SwingUtilities.invokeLater(() -> { if (exception != null) { // Detaillierter Dialog mit Exception-Details JPanel panel = new JPanel(new BorderLayout(10, 10)); panel.add(new JLabel("<html><body style='width: 400px'>" + message.replace("\n", "<br>") + "</body></html>"), BorderLayout.NORTH); // TextArea für Stack Trace JTextArea stackTraceArea = new JTextArea(15, 50); stackTraceArea.setEditable(false); stackTraceArea.setText(getStackTraceAsString(exception)); stackTraceArea.setCaretPosition(0); JScrollPane scrollPane = new JScrollPane(stackTraceArea); scrollPane.setBorder(BorderFactory.createTitledBorder("Stack Trace Details")); // Panel mit Details JPanel detailsPanel = new JPanel(new BorderLayout()); detailsPanel.add(new JLabel("Exception: " + exception.getClass().getName()), BorderLayout.NORTH); detailsPanel.add(scrollPane, BorderLayout.CENTER); panel.add(detailsPanel, BorderLayout.CENTER); // Fehler-Dialog mit Icon anzeigen JOptionPane.showMessageDialog(this, panel, title, JOptionPane.ERROR_MESSAGE); } else { // Einfacher Fehlerdialog ohne Exception-Details JOptionPane.showMessageDialog(this, message, title, JOptionPane.ERROR_MESSAGE); } }); } /** * Konvertiert einen Stack Trace in einen String zur Anzeige. * * @param throwable Die Exception, deren Stack Trace extrahiert werden soll * @return Der Stack Trace als formatierter String */ private String getStackTraceAsString(Throwable throwable) { StringBuilder sb = new StringBuilder(); sb.append(throwable.toString()).append("\n"); for (StackTraceElement element : throwable.getStackTrace()) { sb.append("\tat ").append(element.toString()).append("\n"); } // Cause (verkettete Exceptions) ebenfalls ausgeben Throwable cause = throwable.getCause(); if (cause != null) { sb.append("\nCaused by: "); sb.append(getStackTraceAsString(cause)); } return sb.toString(); } /** * Alternative kompakte Fehleranzeige ohne Stack Trace Details. Nützlich für * erwartete Fehler wie Validierungsfehler. * * @param title Der Titel des Fehlerdialogs * @param message Die Fehlermeldung */ private void showSimpleErrorDialog(String title, String message) { log("=== FEHLER: " + title + " ==="); log(message); SwingUtilities.invokeLater(() -> { JOptionPane.showMessageDialog(this, message, title, JOptionPane.ERROR_MESSAGE); }); } /** * Initialisiert den HttpClient mit custom SSLContext. Der SSLContext wird * basierend auf den aktuellen Konfigurationswerten erstellt. Diese Methode wird * bei jeder Operation aufgerufen, wenn sich die Konfiguration geändert hat. * * @throws Exception bei Fehlern während der SSLContext-Initialisierung */ private void initHttpClient() throws Exception { try { log("Initialisiere HTTP-Client mit SSL-Context..."); log(" Vault Adresse: " + txtVaultAddr.getText().trim()); log(" CA Cert: " + (txtCaCert.getText().trim().isEmpty() ? "(nicht gesetzt)" : txtCaCert.getText().trim())); log(" CA Path: " + (txtCaPath.getText().trim().isEmpty() ? "(nicht gesetzt)" : txtCaPath.getText().trim())); log(" Client P12: " + (txtClientP12.getText().trim().isEmpty() ? "(nicht gesetzt)" : txtClientP12.getText().trim())); SSLContext sslContext = buildSslContext(); httpClient = HttpClient.newBuilder().connectTimeout(Duration.ofSeconds(5)).sslContext(sslContext).build(); configChanged = false; // Konfiguration ist nun synchronisiert log("HTTP-Client erfolgreich initialisiert."); } catch (Exception ex) { showErrorDialog("HTTP Client Initialisierung Fehlgeschlagen", "Der HTTP Client konnte nicht initialisiert werden.\n\n" + "Mögliche Ursachen:\n" + "• Fehlerhafte TLS-Zertifikate\n" + "• CA-Cert Datei nicht gefunden\n" + "• Client P12 Keystore ungültig oder Passwort falsch", ex); throw ex; // Re-throw für Caller } } /** * Stellt sicher, dass ein aktueller HttpClient mit den neuesten * Konfigurationswerten vorhanden ist. Bei Konfigurationsänderungen wird der * HttpClient neu initialisiert. * * @throws Exception bei Fehlern während der HttpClient-Initialisierung */ private void ensureHttpClient() throws Exception { if (httpClient == null || configChanged) { initHttpClient(); } } /** * Erstellt einen SSLContext mit custom TrustStore und optional KeyStore für * mTLS. Verwendet die aktuellen Werte aus den GUI-Feldern. * * @return SSLContext für HTTPS-Verbindungen mit custom Zertifikaten * @throws Exception bei Fehlern beim Laden der Zertifikate */ private SSLContext buildSslContext() throws Exception { // TrustManagerFactory initialisieren TrustManagerFactory tmf = TrustManagerFactory.getInstance(TrustManagerFactory.getDefaultAlgorithm()); // Leeren KeyStore für TrustStore erstellen KeyStore trustKs = KeyStore.getInstance(KeyStore.getDefaultType()); trustKs.load(null, null); boolean addedAny = false; String caCert = txtCaCert.getText().trim(); String caPath = txtCaPath.getText().trim(); // CA-Zertifikat aus einzelner PEM-Datei laden (VAULT_CACERT) if (!caCert.isEmpty()) { log("Lade CA-Zertifikat aus: " + caCert); addPemToTrustStore(trustKs, Path.of(caCert), "vault-ca-"); addedAny = true; } // CA-Zertifikate aus Verzeichnis laden (VAULT_CAPATH) if (!caPath.isEmpty()) { log("Lade CA-Zertifikate aus Verzeichnis: " + caPath); Files.list(Path.of(caPath)).filter(p -> Files.isRegularFile(p)).forEach(p -> { try { log(" -> " + p.getFileName()); addPemToTrustStore(trustKs, p, "vault-capath-"); } catch (Exception e) { throw new RuntimeException("Fehler beim Laden von: " + p, e); } }); addedAny = true; } // TrustManagerFactory initialisieren: Custom TrustStore oder System-Default if (addedAny) { tmf.init(trustKs); log("Custom TrustStore erfolgreich geladen."); } else { tmf.init((KeyStore) null); log("Verwende System-TrustStore (keine custom CA-Zertifikate konfiguriert)."); } // Optional: KeyManagerFactory für Client-Zertifikat (mTLS) KeyManager[] kms = null; String clientP12 = txtClientP12.getText().trim(); String clientP12Pw = new String(txtClientP12Password.getPassword()); if (!clientP12.isEmpty()) { log("Lade Client-Zertifikat (mTLS): " + clientP12); KeyStore clientKs = KeyStore.getInstance("PKCS12"); try (var in = Files.newInputStream(Path.of(clientP12))) { clientKs.load(in, clientP12Pw.toCharArray()); } KeyManagerFactory kmf = KeyManagerFactory.getInstance(KeyManagerFactory.getDefaultAlgorithm()); kmf.init(clientKs, clientP12Pw.toCharArray()); kms = kmf.getKeyManagers(); log("Client-Zertifikat erfolgreich geladen (mTLS aktiviert)."); } // SSLContext mit TrustManagers und optional KeyManagers initialisieren SSLContext sc = SSLContext.getInstance("TLS"); sc.init(kms, tmf.getTrustManagers(), null); return sc; } /** * Lädt ein oder mehrere X.509 Zertifikate aus einer PEM-Datei und fügt sie dem * KeyStore hinzu. Eine PEM-Datei kann mehrere Zertifikate enthalten (z.B. * Certificate Chain). * * @param ks Der KeyStore, dem die Zertifikate hinzugefügt werden * @param pemPath Der Pfad zur PEM-Datei * @param prefix Ein Präfix für die Alias-Namen der Zertifikate im KeyStore * @throws Exception bei Fehlern beim Lesen oder Parsen der PEM-Datei */ private void addPemToTrustStore(KeyStore ks, Path pemPath, String prefix) throws Exception { CertificateFactory cf = CertificateFactory.getInstance("X.509"); try (var in = Files.newInputStream(pemPath)) { // Eine PEM-Datei kann mehrere Zertifikate enthalten Collection<? extends Certificate> certs = cf.generateCertificates(in); int i = 1; for (Certificate c : certs) { String alias = prefix + pemPath.getFileName() + "-" + i++; ks.setCertificateEntry(alias, c); } } } /** * Führt AppRole Login durch. Authentifiziert sich beim Vault Server mit Role ID * und Secret ID. Das erhaltene Token wird im Token-Feld gespeichert für weitere * Operationen. */ private void performAppRoleLogin() { new Thread(() -> { try { ensureHttpClient(); String roleId = txtRoleId.getText().trim(); String secretId = new String(txtSecretId.getPassword()).trim(); if (roleId.isEmpty() || secretId.isEmpty()) { showSimpleErrorDialog("AppRole Login - Validierungsfehler", "Role ID und Secret ID müssen ausgefüllt sein!"); return; } log("=== AppRole Login ==="); log("Role ID: " + roleId); log("Secret ID: " + secretId.substring(0, Math.min(secretId.length(), 4)) + "***"); String token = approleLogin(roleId, secretId); // Token im Feld speichern für weitere Operationen SwingUtilities.invokeLater(() -> txtToken.setText(token)); log("AppRole-Login erfolgreich!"); log("Token erhalten: " + token.substring(0, Math.min(token.length(), 10)) + "..."); // Erfolgs-Nachricht SwingUtilities.invokeLater(() -> { JOptionPane.showMessageDialog(this, "AppRole-Login erfolgreich!\nToken wurde gespeichert.", "Login Erfolgreich", JOptionPane.INFORMATION_MESSAGE); }); } catch (Exception ex) { showErrorDialog("AppRole Login Fehlgeschlagen", "Der AppRole-Login konnte nicht durchgeführt werden.\n\n" + "Bitte überprüfen Sie:\n" + "• Vault Server Adresse (erreichbar?)\n" + "• Role ID und Secret ID (korrekt?)\n" + "• TLS-Zertifikate (vertrauenswürdig?)\n" + "• Netzwerkverbindung", ex); } }).start(); } /** * AppRole Login API-Aufruf. Verwendet die aktuellen Werte aus dem GUI-Feld für * Vault Adresse. */ private String approleLogin(String roleId, String secretId) throws Exception { String vaultAddr = txtVaultAddr.getText().trim(); URI uri = URI.create(vaultAddr + "/v1/auth/approle/login"); String body = "{\"role_id\":\"" + escape(roleId) + "\",\"secret_id\":\"" + escape(secretId) + "\"}"; HttpRequest req = HttpRequest.newBuilder(uri).timeout(Duration.ofSeconds(10)).header("Content-Type", "application/json") .POST(HttpRequest.BodyPublishers.ofString(body, StandardCharsets.UTF_8)).build(); log("Sende AppRole Login Request an: " + uri); HttpResponse<String> res = httpClient.send(req, HttpResponse.BodyHandlers.ofString()); log("Response Status: " + res.statusCode()); log("Response Body: " + res.body()); if (res.statusCode() / 100 != 2) { String errorDetail = parseVaultError(res.body()); throw new RuntimeException("AppRole-Login fehlgeschlagen: HTTP " + res.statusCode() + "\n" + errorDetail); } Pattern p = Pattern.compile("\"client_token\"\\s*:\\s*\"([^\"]+)\""); Matcher m = p.matcher(res.body()); if (m.find()) { return m.group(1); } throw new RuntimeException("client_token nicht in der AppRole-Login-Antwort gefunden.\n" + "Server-Antwort: " + res.body()); } /** * Schreibt ein Secret in Vault. Verwendet die aktuellen Konfigurationswerte aus * den GUI-Feldern. */ private void performWriteSecret() { new Thread(() -> { try { ensureHttpClient(); String token = new String(txtToken.getPassword()).trim(); if (token.isEmpty()) { showSimpleErrorDialog("Secret Schreiben - Authentifizierung fehlt", "Kein Token vorhanden!\n\n" + "Bitte führen Sie zuerst einen AppRole-Login durch\n" + "oder geben Sie einen gültigen Token ein."); return; } String jsonData = txtSecretData.getText().trim(); if (jsonData.isEmpty()) { showSimpleErrorDialog("Secret Schreiben - Validierungsfehler", "Secret-Daten dürfen nicht leer sein!"); return; } if (!jsonData.startsWith("{") || !jsonData.endsWith("}")) { showSimpleErrorDialog("Secret Schreiben - Formatfehler", "Secret-Daten müssen im JSON-Format vorliegen.\n" + "Beispiel: {\"key\":\"value\",\"username\":\"demo\"}"); return; } log("=== Secret Schreiben ==="); writeSecret(token, jsonData); SwingUtilities.invokeLater(() -> { JOptionPane.showMessageDialog(this, "Secret wurde erfolgreich in Vault gespeichert:\n" + txtKvMount.getText() + "/data/" + txtSecretPath.getText(), "Secret Erfolgreich Gespeichert", JOptionPane.INFORMATION_MESSAGE); }); } catch (Exception ex) { showErrorDialog("Secret Schreiben Fehlgeschlagen", "Das Secret konnte nicht in Vault geschrieben werden.\n\n" + "Mögliche Ursachen:\n" + "• Token abgelaufen oder ungültig\n" + "• Keine Schreibberechtigung für den Pfad\n" + "• Ungültiges JSON-Format\n" + "• Vault Server nicht erreichbar", ex); } }).start(); } /** * Secret schreiben API-Aufruf. Liest alle Konfigurationswerte direkt aus den * GUI-Feldern. */ private void writeSecret(String token, String jsonKeyValues) throws Exception { String vaultAddr = txtVaultAddr.getText().trim(); String kvMount = txtKvMount.getText().trim(); String secretPath = txtSecretPath.getText().trim(); String mountPunkt = vaultAddr + "/v1/" + kvMount + "/data/" + secretPath; log("Mount-Punkt: " + mountPunkt); URI uri = URI.create(mountPunkt); String body = "{\"data\":" + jsonKeyValues + "}"; HttpRequest req = HttpRequest.newBuilder(uri).timeout(Duration.ofSeconds(10)).header("X-Vault-Token", token).header("Content-Type", "application/json") .POST(HttpRequest.BodyPublishers.ofString(body, StandardCharsets.UTF_8)).build(); log("Sende WRITE Request..."); HttpResponse<String> res = httpClient.send(req, HttpResponse.BodyHandlers.ofString()); log("WRITE Status: " + res.statusCode()); log("WRITE Response: " + res.body()); if (res.statusCode() / 100 != 2) { String errorDetail = parseVaultError(res.body()); throw new RuntimeException("Schreiben fehlgeschlagen: HTTP " + res.statusCode() + "\n" + errorDetail); } log("Secret erfolgreich geschrieben!"); } /** * Liest ein Secret aus Vault. Verwendet die aktuellen Konfigurationswerte aus * den GUI-Feldern. */ private void performReadSecret() { new Thread(() -> { try { ensureHttpClient(); String token = new String(txtToken.getPassword()).trim(); if (token.isEmpty()) { showSimpleErrorDialog("Secret Lesen - Authentifizierung fehlt", "Kein Token vorhanden!\n\n" + "Bitte führen Sie zuerst einen AppRole-Login durch\n" + "oder geben Sie einen gültigen Token ein."); return; } log("=== Secret Lesen ==="); readSecret(token); SwingUtilities.invokeLater(() -> { JOptionPane.showMessageDialog(this, "Secret wurde erfolgreich aus Vault gelesen.\n" + "Details siehe Log-Ausgabe unten.", "Secret Erfolgreich Gelesen", JOptionPane.INFORMATION_MESSAGE); }); } catch (Exception ex) { showErrorDialog("Secret Lesen Fehlgeschlagen", "Das Secret konnte nicht aus Vault gelesen werden.\n\n" + "Mögliche Ursachen:\n" + "• Token abgelaufen oder ungültig\n" + "• Keine Leseberechtigung für den Pfad\n" + "• Secret existiert nicht am angegebenen Pfad\n" + "• Vault Server nicht erreichbar", ex); } }).start(); } /** * Secret lesen API-Aufruf. Liest alle Konfigurationswerte direkt aus den * GUI-Feldern. */ private void readSecret(String token) throws Exception { String vaultAddr = txtVaultAddr.getText().trim(); String kvMount = txtKvMount.getText().trim(); String secretPath = txtSecretPath.getText().trim(); URI uri = URI.create(vaultAddr + "/v1/" + kvMount + "/data/" + secretPath); HttpRequest req = HttpRequest.newBuilder(uri).timeout(Duration.ofSeconds(10)).header("X-Vault-Token", token).GET().build(); log("Sende READ Request an: " + uri); HttpResponse<String> res = httpClient.send(req, HttpResponse.BodyHandlers.ofString()); log("READ Status: " + res.statusCode()); log("READ Response: " + res.body()); if (res.statusCode() / 100 != 2) { String errorDetail = parseVaultError(res.body()); throw new RuntimeException("Lesen fehlgeschlagen: HTTP " + res.statusCode() + "\n" + errorDetail); } log("Secret erfolgreich gelesen!"); } /** * Extrahiert die Fehlermeldung aus einer Vault API Error Response. */ private String parseVaultError(String responseBody) { if (responseBody == null || responseBody.isEmpty()) { return "Keine Fehlerdetails verfügbar"; } Pattern p = Pattern.compile("\"errors\"\\s*:\\s*\\[([^\\]]+)\\]"); Matcher m = p.matcher(responseBody); if (m.find()) { String errors = m.group(1).replace("\"", "").replace(",", "\n• "); return "Vault Fehler:\n• " + errors; } if (responseBody.length() > 200) { return responseBody.substring(0, 200) + "..."; } return responseBody; } /** * Escaped JSON-Sonderzeichen in Strings. */ private String escape(String s) { return s.replace("\\", "\\\\").replace("\"", "\\\""); } /** * Hauptmethode zum Starten der Anwendung. */ public static void main(String[] args) { SwingUtilities.invokeLater(() -> { VaultDemoSwingGUI frame = new VaultDemoSwingGUI(); frame.setVisible(true); }); } } |

Es können die Parameter beim Start übergeben werden, oder auch in der GUI angepasst werden, dann werden die Werte verwendet.

Wie der Vault konfiguriert werden muss, um mit der GUI zu interagieren, werde ich aber nicht mehr heute beschreiben, das kommt dann in Teil 3.