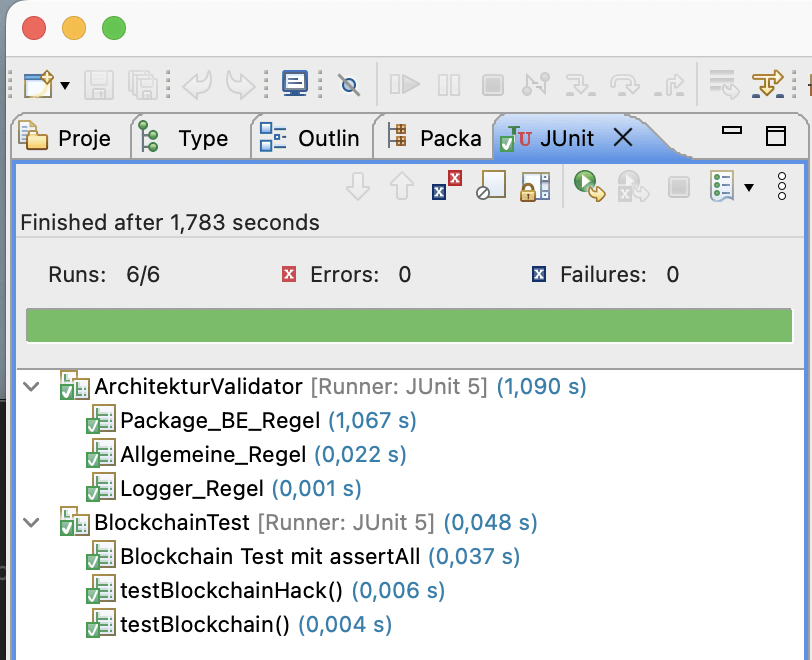

Quicktest: OK

Wenzlaff.de – Rund um die Programmierung

mit Java, Raspberry Pi, SDR, Linux, Arduino, Sicherheit, Blender, KI, Statistik, Krypto und Blockchain

Quicktest: OK

Heute mal eine Java Anwendung, die auf ein Hashi Corp Vault zugreift. Was ein HashiCorpVault macht, wird auf Kleinhirn.eu zusammengefasst. Im Teil 1 hatte ich ja die Installation auf einem Raspberry Pi mit dem Workflow beschrieben.

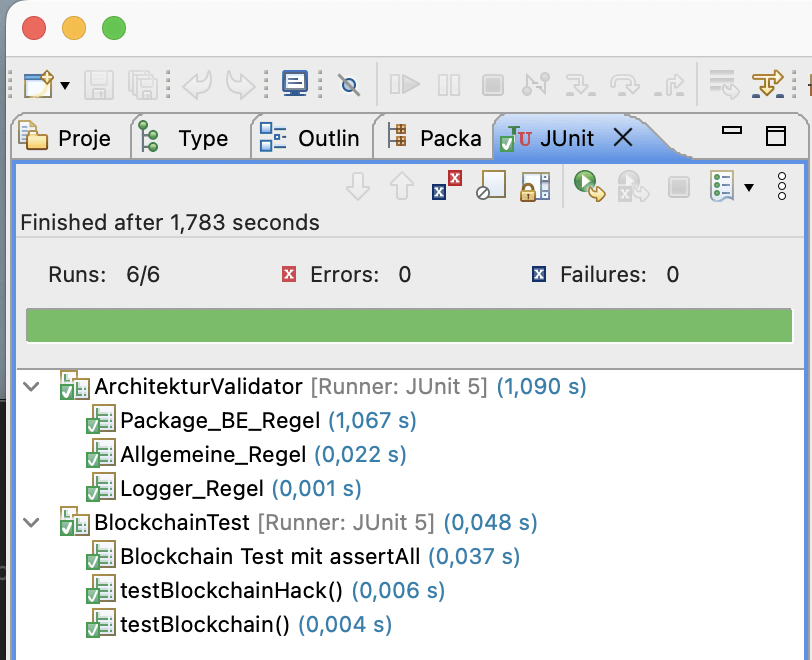

Nach dem Start der Anwendung, öffnet sich diese Swing GUI:

Hier der Java-Code, auch neueste Version im GitLab-Repo: „Hashi Corp Vault Demo Anwendung mit Java Swing GUI (Teil 2)“ weiterlesen

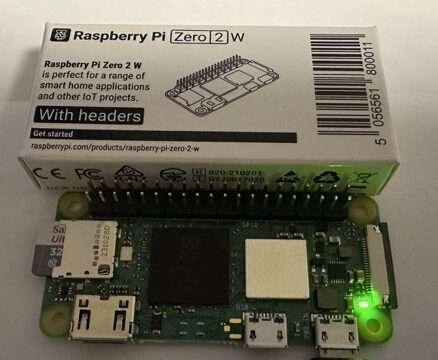

Auf dem Raspberry Pi Zero 2 W wollte ich mal einen HashiCorp Vault installieren. Ich habe dazu ein Kali 32-Bit System verwendet, aber es läuft auch analog auf anderen Systemen.

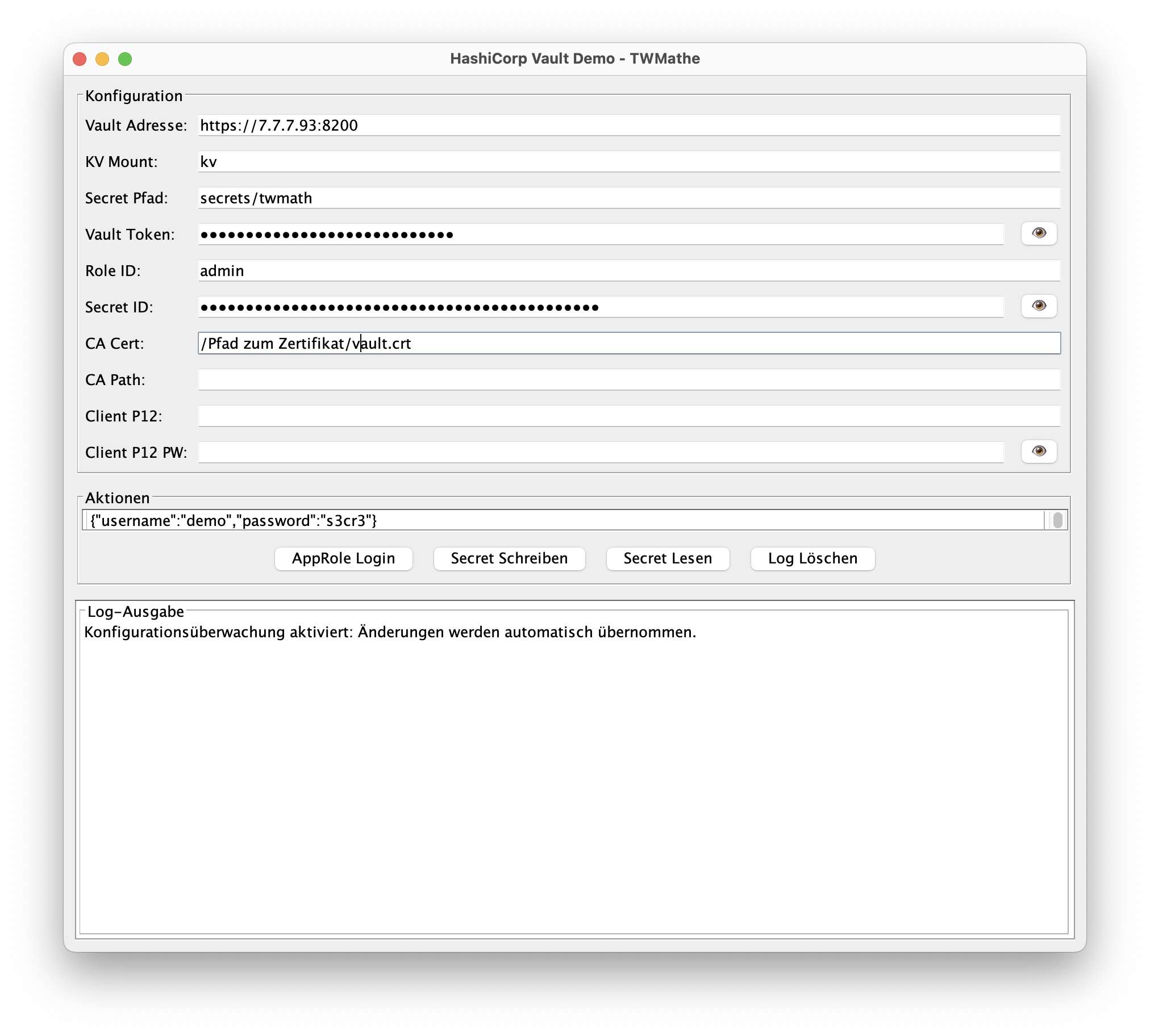

Ziel ist es per Java und AppRole Workflow auf den Vault mit diesem Workflow zuzugreifen:

Hier die Schritte im Überblick die gezeigt werden:

Teil 1:

–HashiCorp Vault laden und installieren

-User einrichten

-Vault in vault.hcl einrichten

-Quicktest

-Zertifikate für https ergänzen

-Systemservice erstellen

-Zugriff auf Vault CLI Api

-einen non root token einrichten

-Cubbyhole Secrets Engine lesen und schreiben

Teil 2:

-Vault Rollen und Rechte einrichten

-Java Zugriff mit Demo App

„HashiCorp Vault auf Raspberry PI mit Kali per Java zugreifen – Wie? (Teil 1)“ weiterlesen

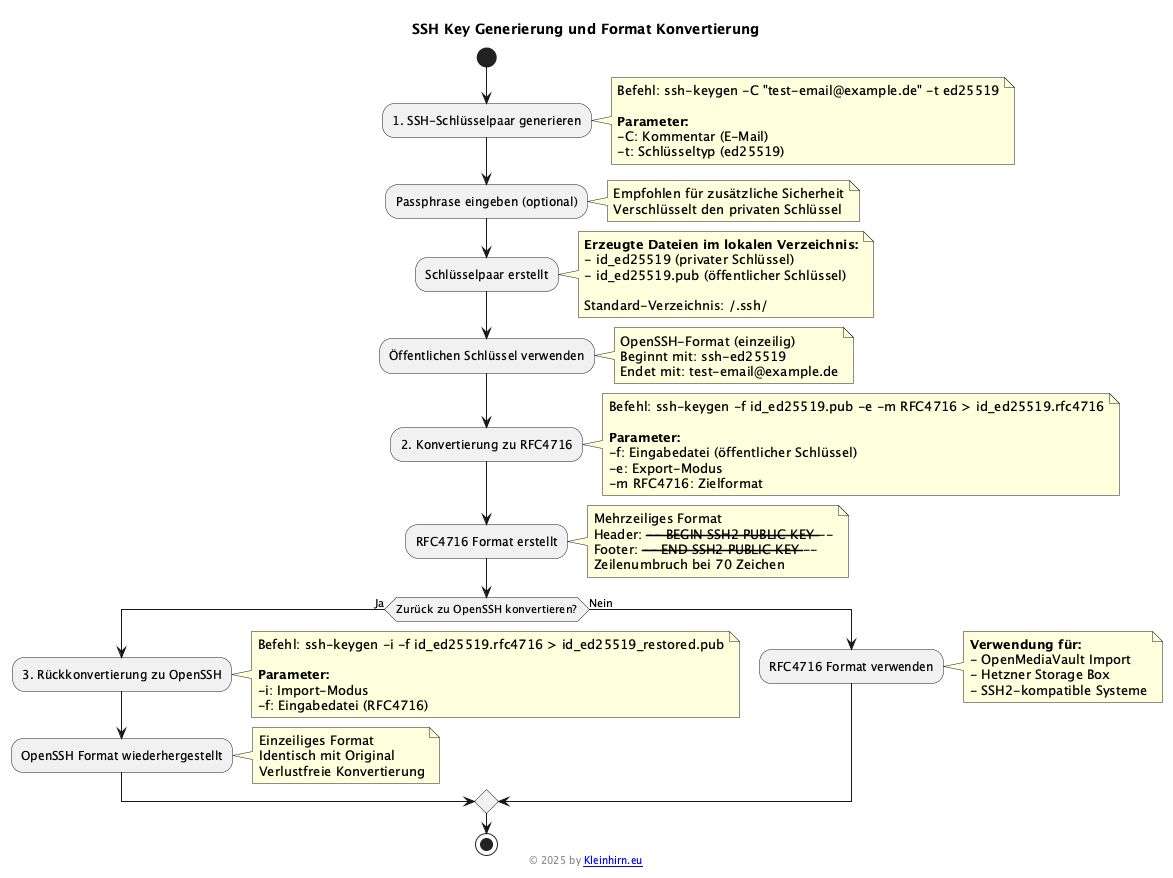

SSH-keygen ist ein essentielles Kommandozeilenwerkzeug zur Erstellung, Verwaltung und Konvertierung von Authentifizierungsschlüsseln für SSH-Verbindungen. Das Tool ist integraler Bestandteil der OpenSSH-Suite und steht auf nahezu allen modernen Betriebssystemen zur Verfügung, einschließlich Raspberry Pi, Linux, macOS sowie Windows 10 und 11. „SSH Key Generierung und RFC4716-Format Konvertierung mit ssh-keygen für Elliptische Kurven (ed25519)“ weiterlesen

Elliptische Kurven sehen auf den ersten Blick aus wie geschwungene Linien, ähnlich einer Schlaufe, aber sie haben nichts mit Ellipsen zu tun, die wie Ovale aussehen. Ihr Name kommt aus der Mathematik, aber es ist nur ein Name, keine Beschreibung der Form. Habe hier schon einige Artikel zu Raspberry Pi und XCA geschrieben.

Man kann sich elliptische Kurven so vorstellen: Wenn du zwei Punkte auf der Kurve hast, kannst du eine Linie durch diese Punkte zeichnen. Diese Linie trifft die Kurve meistens an genau einem dritten Punkt. Diesen dritten Punkt spiegelt man dann an der x-Achse, und das Ergebnis ist eine Art Summe der beiden Punkte. So kann man mit Punkten auf der Kurve nach bestimmten Regeln rechnen.

Diese besondere Art zu rechnen macht elliptische Kurven für sichere Verschlüsselungen wichtig, weil es sehr schwer ist, aus einem Ergebnis die ursprünglichen Punkte zurückzurechnen.

Wollte auch noch, wie gestern, den Diffie-Hellman-Schlüsselaustausch mit Elliptische Kurven in Java zeigen:

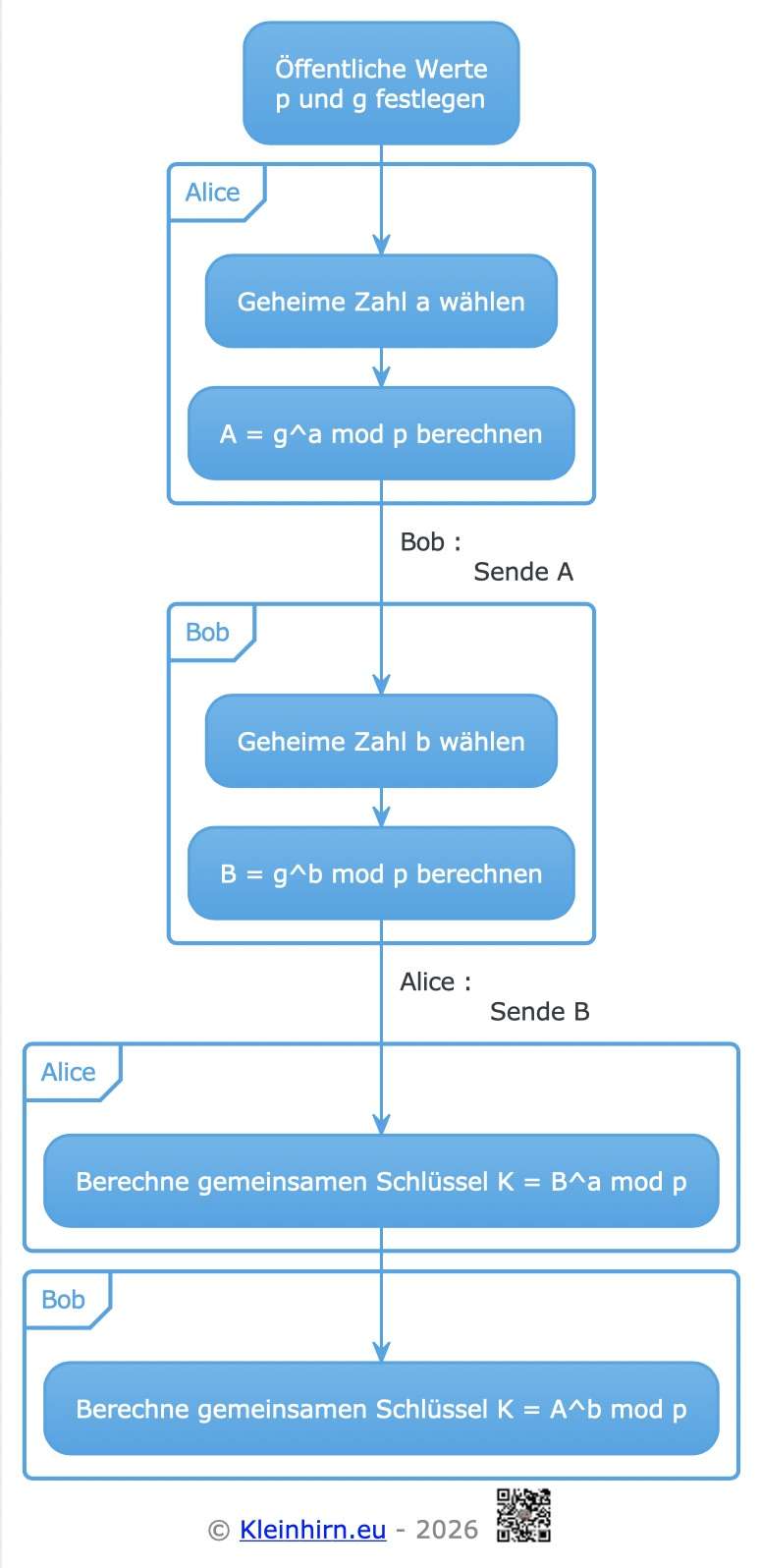

Der Diffie-Hellman-Schlüsselaustausch ist ein Weg, wie zwei Menschen einen geheimen Schlüssel finden können, ohne ihn direkt hin- und herzuschicken.

Zuerst einigen sie sich öffentlich auf eine große Zahl (eine Primzahl) und eine Basiszahl.

Jeder wählt dann eine geheime Zahl für sich selbst. Mit der geheimen Zahl rechnen sie eine neue Zahl aus, die sie dem anderen schicken.

Danach kann jeder mit der Zahl vom anderen und seiner eigenen geheimen Zahl denselben geheimen Schlüssel berechnen. Und zwar so:

Einfach gesagt und ein Beispiel in Java: „Diffie-Hellman-Schlüsselaustausch – das erste der sogenannten asymmetrischen Kryptoverfahren (auch Public-Key-Kryptoverfahren)“ weiterlesen

Der PPLNS-Algorithmus, was für Pay Per Last N Shares steht, ist eine Methode zur Berechnung der Auszahlung in Kryptowährungs-Mining-Pools. Im Gegensatz zu anderen Methoden wie PPS (Pay Per Share) oder Proportional, belohnt PPLNS Miner nur für die letzten N Shares, die zur Lösung eines Blocks beigetragen haben. Dadurch wird das Risiko von Pool-Hopping verringert, da Miner mehr Anreiz haben, kontinuierlich im gleichen Pool zu bleiben. Die Auszahlung richtet sich nach der Anzahl der gültigen Shares, die ein Miner in einem bestimmten Zeitraum beigetragen hat. Dies fördert Fairness und Effizienz im Mining-Prozess.

Das „Bezahlung für die letzten N Anteile“ wird von vielen Mining-Pools genutzt, um die Belohnungen unter den Minern zu verteilen.

So funktioniert das PPLNS-Verfahren „PPLNS-Algorithmus (Pay Per Last N Shares)“ weiterlesen

Mal ein Test, wie lange es dauert bis der Raspberry Pi Zero 2 W seine maximale Betriebstemperatur erreicht hat. Wie ist denn seine maximale Temperatur bzw. sein Arbeitsbereich. In der Spec vom Hersteller Datenblatt vom Pi steht: „Test bis zur maximal Temperatur des Raspberry Pi Zero 2 W oder was sind Shares“ weiterlesen

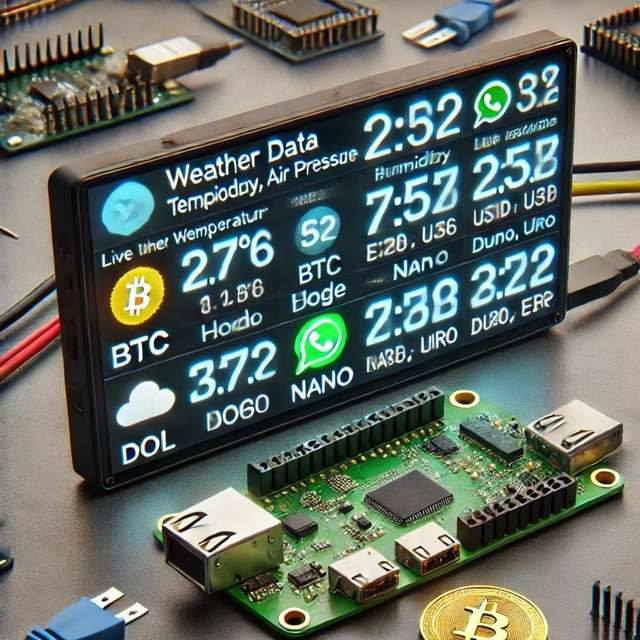

ESP32: Wetterdaten wie Temperatur, Luftfeuchte, Luftdruck und Kursdaten in Dollar (Euro auch möglich) von BTC, ETC, SOL, DOGE, NANO und DUINO mit User-Wallet und auch die Zeit anzeigen. Auch gibt es Benachrichtigungen per WhatsApp, Code siehe hier. „ESP32 Ticker mit WhatsApp Benachrichtigung“ weiterlesen

Ein Kühlkörper auf einem Raspberry Pi dient dazu, Wärme von den Prozessoren und anderen Komponenten abzuleiten, um Überhitzung zu vermeiden und die Stabilität zu gewährleisten. Besonders bei intensiver Nutzung wie das CPU-Mining oder Übertaktung ist eine zusätzliche Kühlung sinnvoll, da sie die Leistung stabilisiert und die Lebensdauer der Hardware verlängert. Soeben eingetroffen und montiert:

Gleicher Quicktest wie hier, auch wieder über 80 Grad: „Kühlkörper für den Pi Zero 2 W mit Quicktest: Pool-Mining von Dogecoin (DOGE)“ weiterlesen

Vor ein paar Tagen ist mein neuer Raspberry Pi Zero 2 W eingetoffen:

Bisher hatte ich jahrelang den Zero W mit 32-Bit am laufen. Dann mal gleich ein Debian in 64-Bit installiert, das habe ich hier dokumentiert. Nun mal der erste Leistungstest. Der Testfall soll sein, eine cpuminer-multi Miner installieren und Dogecoins über der ZPool zu minen. „Quicktest: Raspberry Pi Zero 2 W mit 64-Bit mit Pool-Mining von Dogecoin (DOGE)“ weiterlesen

Vor 8 Jahren hatte ich schon mal über das OLED Display „Don’t give up! berichtet. Und während der Pandemie diente es als CO2 Anzeige. Das habe ich nun abgebaut und durch ein paar Abfragen per REST-Api von OpenWeatherMap und Coingecko umprogrammiert. Das Ergebnis sieht man in diesem Video:

Es werden mit dem ESP32: Wetterdaten wie Temperatur, Luftfeuchte, Luftdruck und Kursdaten von BTC, ETC, SOL, DOGE, NANO mit DUINO User-Wallet angezeigt. Das Programm sieht ungefähr so aus: „ESP32: Wetterdaten wie Temperatur, Luftfeuchte, Luftdruck und Kursdaten von BTC, ETC, SOL, DOGE, NANO und DUINO mit User-Wallet anzeigen“ weiterlesen

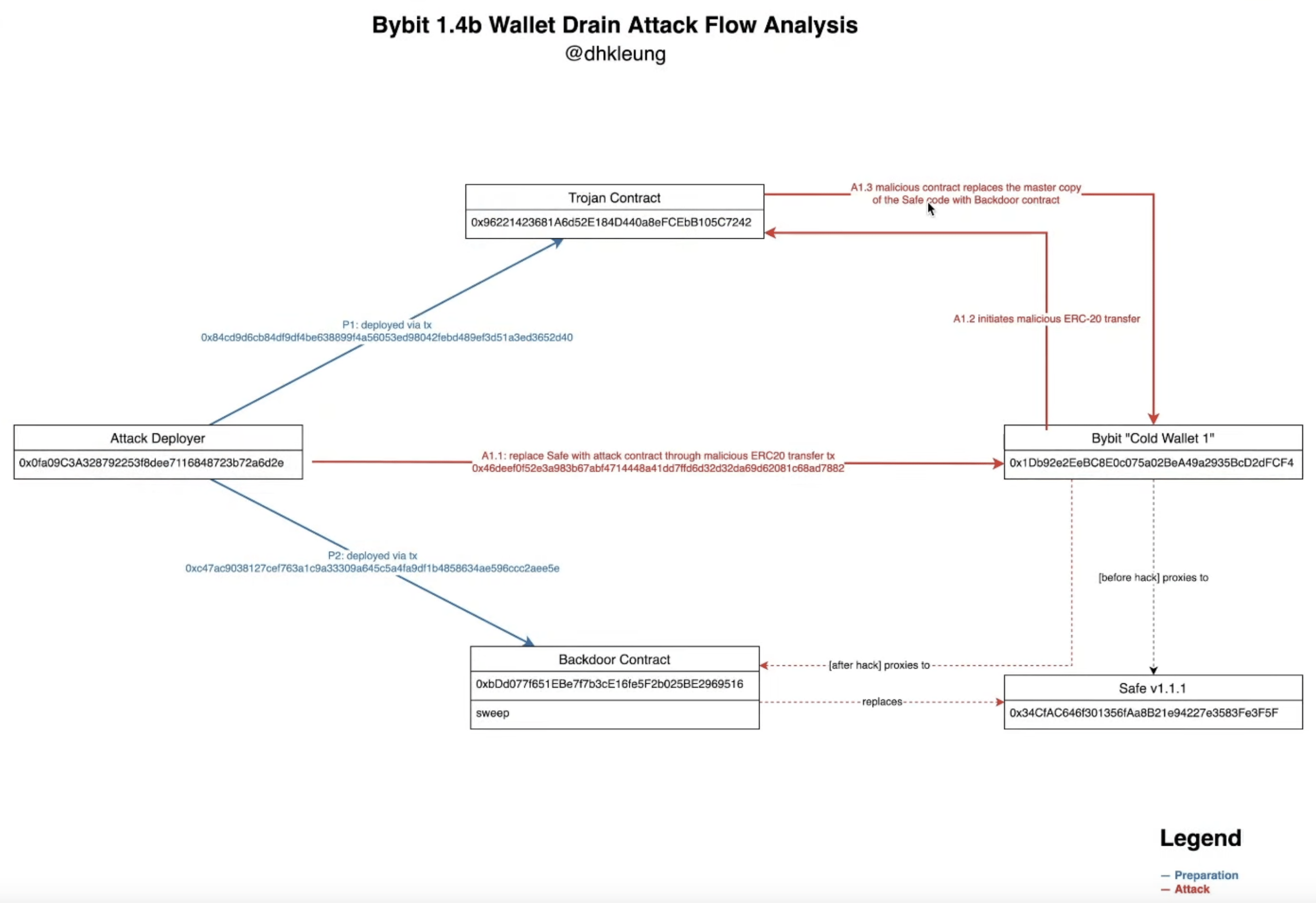

Der Crypto-Bereich ist in Aufregung, weil Bybit von einem Ethereum-Cold-Wallet ca. 1,4 Milliarden Dollar geklaut wurden. Wie war das technisch möglich? Hier eine Erklärungsmöglichkeit:

Aber kommen wir nun zu etwas einfacheren und auch sehr interessanten Thema: Das Sierpinski-Dreieck. „Sierpinski-Dreieck: Mal was anderes als der Mega-Hack der Bybit Exchange mit ca. 401000 ETH ( ca. 1,4 Milliarden Dollar ) Verlust“ weiterlesen

Der Status receivable transactions bei Nano-Transaktionen bedeutet, dass eine Transaktion vom Sender abgeschlossen und vom Netzwerk bestätigt wurde, die empfangenen Mittel jedoch noch nicht vom Empfänger in dessen Konto eingebucht wurden. Dies ist ein einzigartiger Aspekt des Nano-Protokolls, das auf der Block-Lattice-Architektur (gerichteten azyklischen Graphen (DAG)) basiert.

Die Block-Lattice-Architektur ist eine Datenstruktur, die Nano von klassischen Blockchain-Systemen unterscheidet. Sie ermöglicht schnelle, effiziente und gebührenfreie Transaktionen, indem sie jedem Nutzer eine eigene Blockchain zuweist. Also anders als bei Bitcoin oder Solana.

Die Funktionsweise läuft in drei Schritten: „Warum sind Nano (XNO)Transaktionen im Status „receivable transactions“ (Abholbar) oder wie läuft die Block-Lattice-Architektur“ weiterlesen

Vor ein paar Tagen hatte ich berichtet, das unMinerable Device wie ESPs mit geringer Hashrate sperrt. Nun gibt es eine Meldung von unmineable.com das der Support für geringe Hashrate wieder gehen soll:

Das habe ich mal mit dem Nano (XNO) Coin ausgeteste, der eine Marktkapitalisierung von über 200 Millionen Euro hat.

Es wird jetzt tatsächlich alle 5 Minuten „unMinerable nun wieder für geringe Hashrate mit ESP32 offen“ weiterlesen

Ein Dashboard für Miner wie z.B. „Duino-Coin Dashboard für Miner auf Raspberry Pi ua.“ weiterlesen

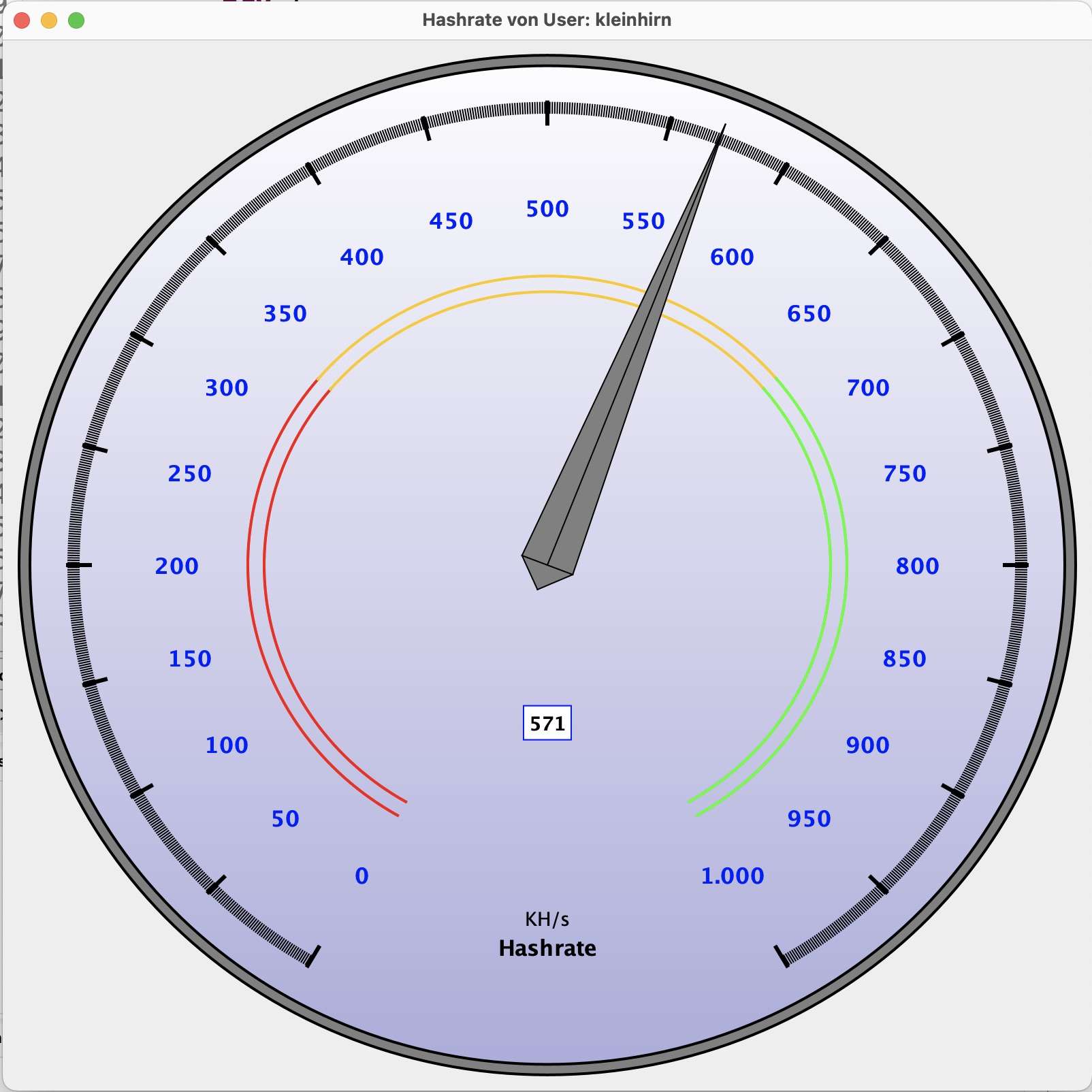

Um die Hashrate vom Duino-Coin-Mining schön auf einem Tachometer ähnlichen Diagram anzuzeigen, habe ich ein Java-Programm erstellt. Nach dem Start wird die Hashrate so angezeigt:

Das Diagramm dient dazu, die Hashrate in Echtzeit zu überwachen, in Bezug auf die Berechnungsgeschwindigkeit von Hashwerten. Es handelt sich um eine anschauliche und benutzerfreundliche Visualisierung, die den Benutzer schnell über die Leistung informiert. Intern wird auf einem REST-Service zurückgegriffen. Das ganze Projekt ist in meinem Gitlab-Repo zu finden.

Nun zur Installation und Start. „Duino-Coin Hashrate im Tacho anzeigen“ weiterlesen

FastHash-Accelerations sind Optimierungen, die die Leistung von Hashfunktionen durch spezialisierte Implementierungen und Hardwarebeschleunigung steigern. Sie werden oft in Bereichen wie Blockchain, Datenverarbeitung und Netzwerkanwendungen eingesetzt, um hohe Datenraten effizient zu bewältigen. Zudem ermöglicht die Integration von Technologien wie Rust und Python eine einfache Kompilierung und Nutzung solcher Beschleunigungen, wie bei dem Duino-Coin Minig Projekte.

Der Hauptunterschied zwischen FastHash-Accelerations und AES-256 liegt in ihrer Funktionalität und Leistung: „Duino-Coin Miner mit FastHash-Accelerations auf einem Raspberry Pi installieren“ weiterlesen

Vor etwa acht Jahren habe ich schon einmal über den ESP-32 im Zusammenhang mit NodeMCU berichtet. Vor ein paar Tagen ist mir dieses kleine, aber leistungsfähige Teil (Computer) wieder in die Hände gefallen. Dabei habe ich herausgefunden, dass man mit dem ESP-32 sogar Bitcoin minen kann! Mal was anderes als Monero. Gesagt, getan – ich habe es ausprobiert. Hier möchte ich auch einen Vergleich von drei Mining-Pools vorstellen und einen REST-Service in Java.

Habe alles mit dem MacOS geflasht, geht aber auch analog mit Windows. Also erst den Treiber installieren.

Starten der CP210x Driver App und beim Mac unter Allgemein- Anmeldeobjekte & Erweiterungen unter Treibererweiterungen aktivieren nicht vergessen. „Bitcoin Solo Lottery Mining auf einem ESP-32 mit Nerdminer und drei Miner-Pools“ weiterlesen

Die Hashrate ist ein zentraler Begriff in der Welt der Kryptowährungen und Blockchain-Technologie, insbesondere bei Netzwerken, die auf dem Proof-of-Work (PoW)-Mechanismus basieren, wie Bitcoin. Sie bezeichnet die Rechenleistung, die von Minern aufgebracht wird, um kryptografische Berechnungen durchzuführen und Transaktionen zu verifizieren. „Es muss nicht immer ein Raspberry Pi sein, auch mit ESP-8266 kann man auf der Blockchain minen oder was ist eine Hashrate“ weiterlesen

Portainer.io CE (Community Edition) ist eine Open-Source-Management-Plattform für Docker-Container und Kubernetes. Es bietet eine grafische Benutzeroberfläche, mit der Benutzer ihre Container, Netzwerke und Volumes einfach verwalten können, ohne komplexe CLI-Befehle verwenden zu müssen. Es unterstützt mehrere Umgebungen und bietet Funktionen wie Benutzer- und Zugriffsverwaltung, App-Deployment und Monitoring.

Es richtet sich an Entwickler und Administratoren, die Container-Infrastrukturen effizienter und intuitiver verwalten wollen. Infos zu Portainer.io CE hier.

Wenn man keine eigenen Zertifikate verwendet, werden eigenen selbstsignierte verwendet. „Portainer.io CE im Docker mit docker-compose mit eigenen Zertifikaten auf dem Raspberry Pi“ weiterlesen

Syncthing generiert automatisch selbstsignierte Zertifikate und Keys. Wenn man eigene Zertifikate verwenden will, muss man den Server runterfahren und die Zertifikats Datei https-cert.pem und den privaten Schlüssel https-key.pem durch eigene Zertifikate ersetzen. Die Zertifkate liegen z.B. auf dem Raspberry Pi wenn das syncthing mit apt install installiert wurde im

~/.config/syncthing

Verzeichnis. Alle Parameter von synching sind hier zu finden.

Dann einfach den Server neu starten. „Syncthing Zertifikate und Keys für die HTTPS-GUI-Verbindung durch benutzer Zertifikate auf dem Raspberry PI ersetzen“ weiterlesen

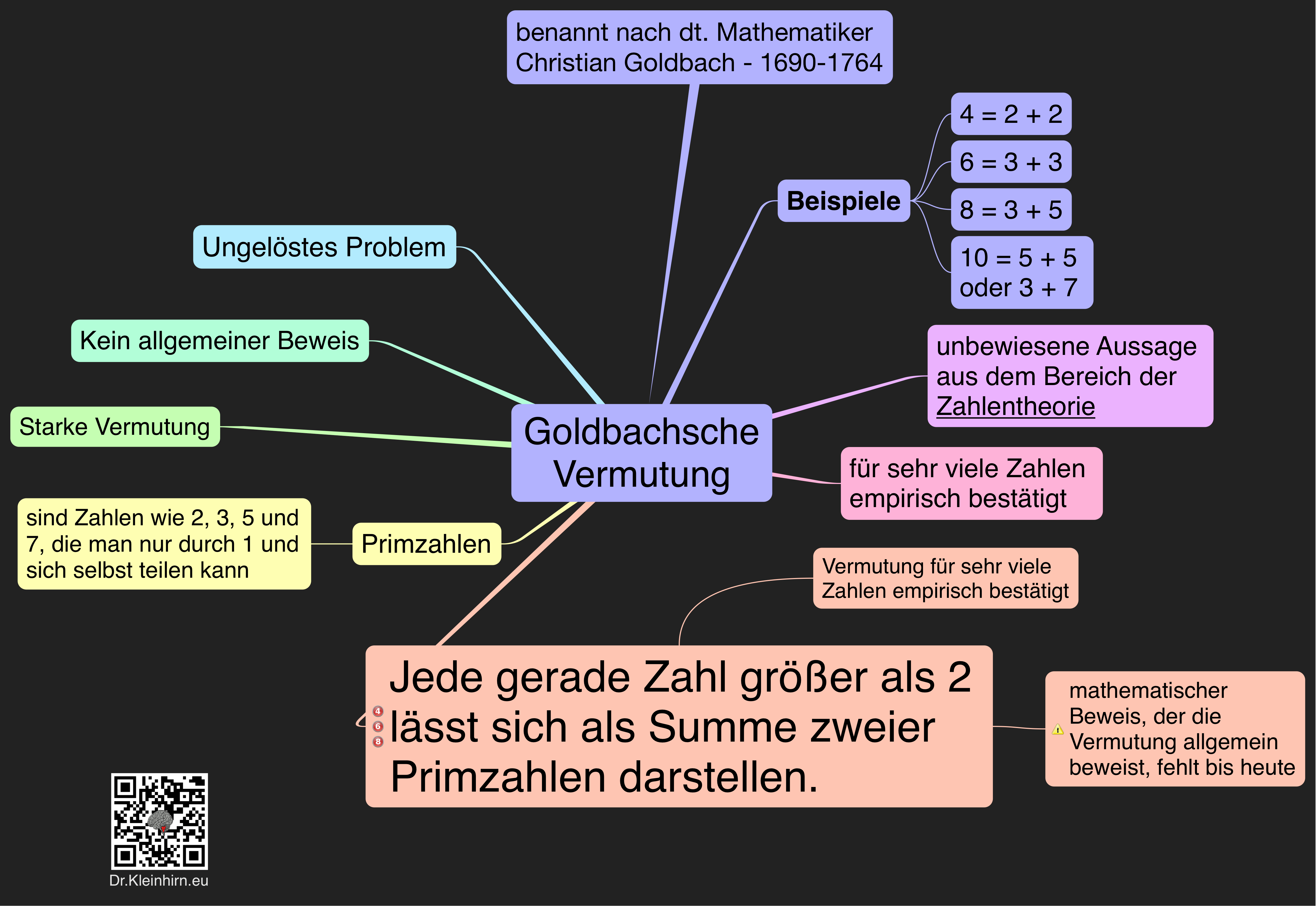

Die Goldbachsche Vermutung ist eine der ältesten ungelösten Probleme in der Mathematik, die der Mathematiker Christian Goldbach 1742 in einem Brief an Leonhard Euler formulierte. Sie besagt:

Jede gerade Zahl größer als 2 lässt sich als Summe zweier Primzahlen darstellen.

Diese Vermutung ist in zwei Formen bekannt: „Java Programm zur Goldbachsche Vermutung mit Heap Analyse“ weiterlesen

Jedes Jahr am ersten Donnerstag im Mai ist Welt-Passwort-Tag. Er dient dazu, das Bewusstsein für die Bedeutung starker Passwörter zu schärfen. Also gestern. Dann mal heute ein kleines Javaprogramm zu Entspannung das den Verwendungszweck eine Zertifikats ausgibt. Schlüsselverwendungszwecke sind wichtig für die ordnungsgemäße Verwendung und Interpretation von Zertifikaten und spielen eine entscheidende Rolle bei der Sicherstellung der Sicherheit und Integrität von Kommunikationen und Daten. In ASN.1 („Abstract Syntax Notation One“) ist das beschrieben. ASN.1 ist eine formale Sprache zur Beschreibung von Datenstrukturen und -inhalten, die unabhängig von einer bestimmten Programmiersprache oder Hardwareplattform ist. ASN.1 wird häufig in der Telekommunikations- und Netzwerktechnik sowie in der Kryptografie verwendet.

Hier ein kleines Programm, das ein JUnit-Testzertifikat (Public, PEM Format) aus dem Dateisystem einliest, und die meisten Parameter des Zertifikats auf der Konsole ausgibt. „Schlüsselverwendungszwecke aus X509 Zertifikaten im PEM Format mit Java auslesen und im Klartext ausgeben“ weiterlesen

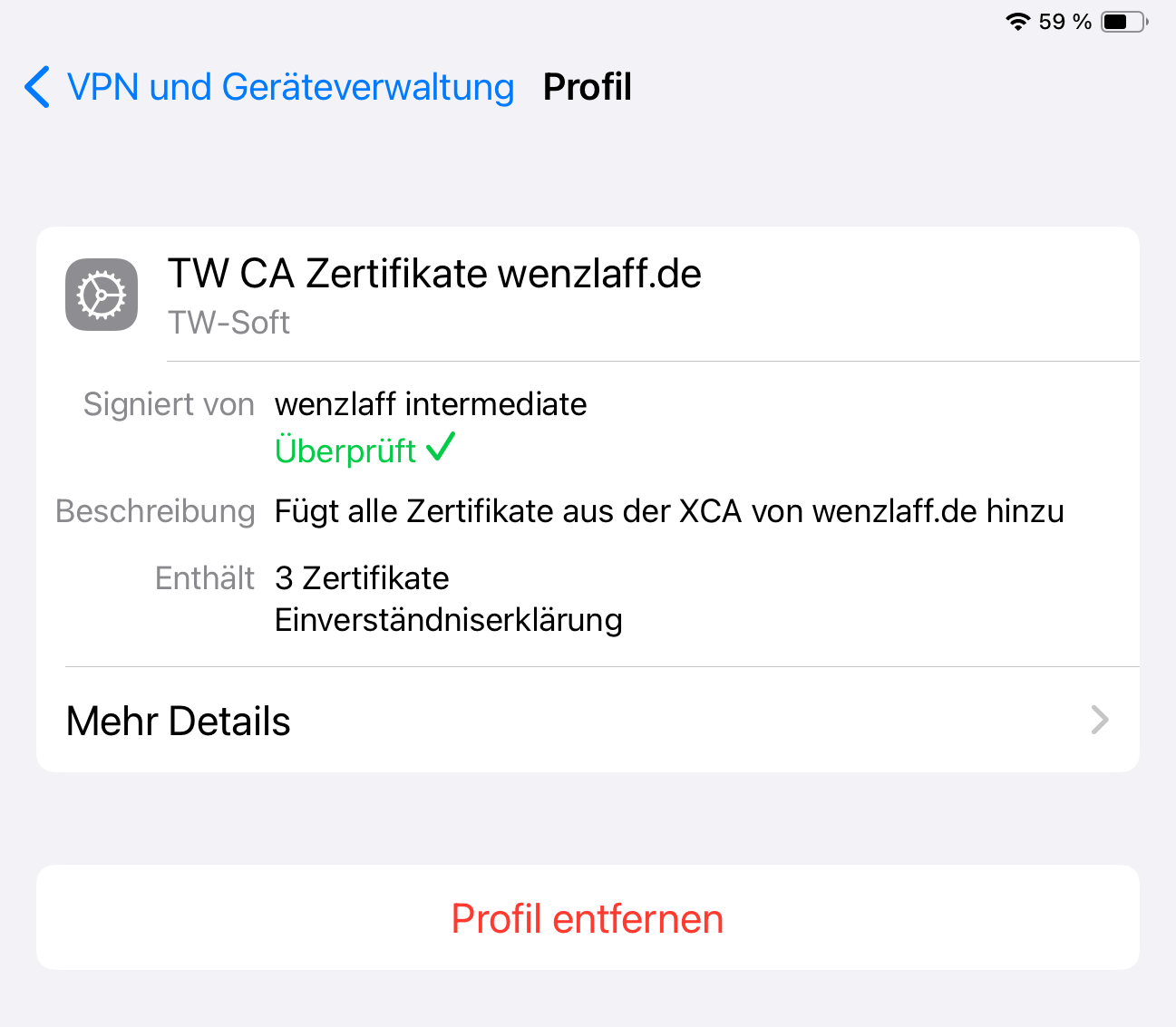

Mit dem Apple Configurator erstellte Profile können in Apple Geräte übertragen werden. Diese mobileconfig-Dateien sind XML Dateien. Wenn man die signiert, wird in den Profilen ein grüner Haken und überprüft in grün angezeigt. Sonst steht da, nicht signiert in ROT.

und man hat noch weitere Vorteile. Der Apple Configurator ist ein Tool das hauptsächlich für die Verwaltung von iOS- und macOS-Geräten in Unternehmen, Schulen und anderen Organisationen verwendet wird. Es ermöglicht die Massenkonfiguration und Verwaltung von iOS- und macOS-Geräten über eine benutzerfreundliche grafische Benutzeroberfläche. Es hilft auch schon, wenn man ein Gerät hat, denn mache Einstellungen kann man nur über Profile einstellen, und für meine 6 Geräte wird die Verwaltung auch schon einfacher.

Nun zu einem kleinen Beispiel, wir wollen Zertifikate in ein Profile importieren und die Profile Datei signieren. Hier nun die nötigen Schritte:

Ich habe mal drei Zertifikate (Root, Intermediate und User-Zertifikat) mit meiner XCA erstellt, die auf einem Raspberry Pi 4 (headless) läuft (und auch auf iMac) und zwar so: „Wie kann eine mobileconfig für Apple Geräte (iPhone, iPad, iMac …) signiert werden?“ weiterlesen

Um zu checken ob der Raspberry Pi vom CVE betroffen ist (siehe diesen Artikel),

folgende 3 Befehle ausführen: „Check des Raspberry Pi auf Hintertür in xz-Bibliothek (liblzma, SSH Hack, CVE-2024-3094)“ weiterlesen

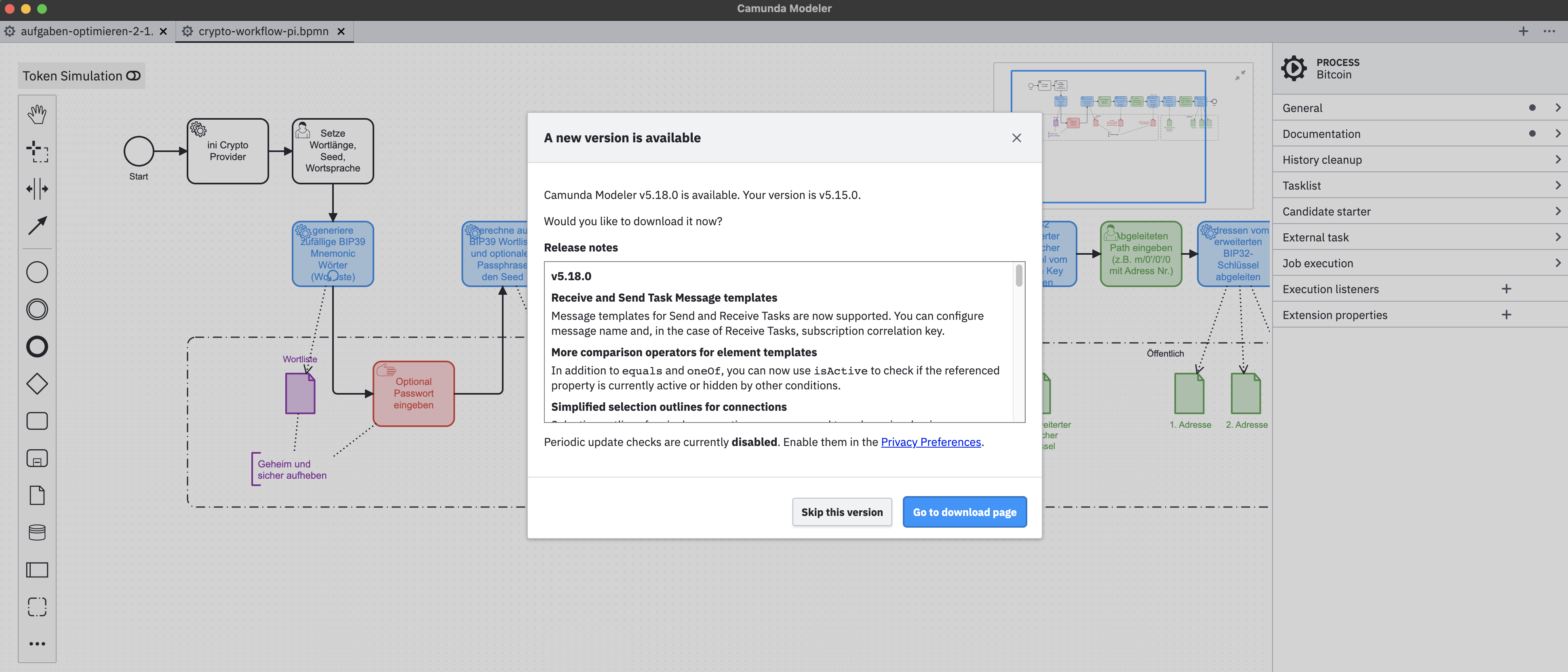

Der Camunda Modeler ist eine Software, die verwendet wird, um Geschäftsprozesse und Workflows zu modellieren und zu visualisieren. Er wird von der Camunda Plattform unterstützt, die sich auf Business Process Management (BPM) und Workflow-Automatisierung spezialisiert. Nun mal ein Quicktest mit meinem Crypto-Workflows:

Hier nun das kurze Video: „Quicktest: Camunda Modeler v5.18.0 Crypto-Workflow als Video“ weiterlesen

…zur Entspannung mal Portainer 2.19.4 und die Docker Container auf dem Raspberry Pi 4 updaten.

Es gibt ja seit ein paar Tagen eine neue Version, wie hier auch angezeigt wird … „Portainer updaten auf 2.19.4 auf dem Raspberry Pi 4“ weiterlesen

Stichproben in der Statistik sind ein wesentliches Werkzeug, um Informationen über eine größere Population zu gewinnen, indem man nur einen Teil dieser Population untersucht.

Eine Zufallsstichprobe ist eine Auswahl von Elementen aus einer Gesamtpopulation, bei der jedes Element in der Population eine gleichberechtigte Chance hat, in die Stichprobe aufgenommen zu werden. Das bedeutet, dass jedes Element unabhängig und zufällig ausgewählt wird, ohne dass bestimmte Merkmale oder Eigenschaften bevorzugt werden.

Zufallsstichprobe können auch mit PSPP gezogen werden. Hier ist eine Anleitung dazu: „PSPP (Teil 9) Zufallsstichprobe“ weiterlesen

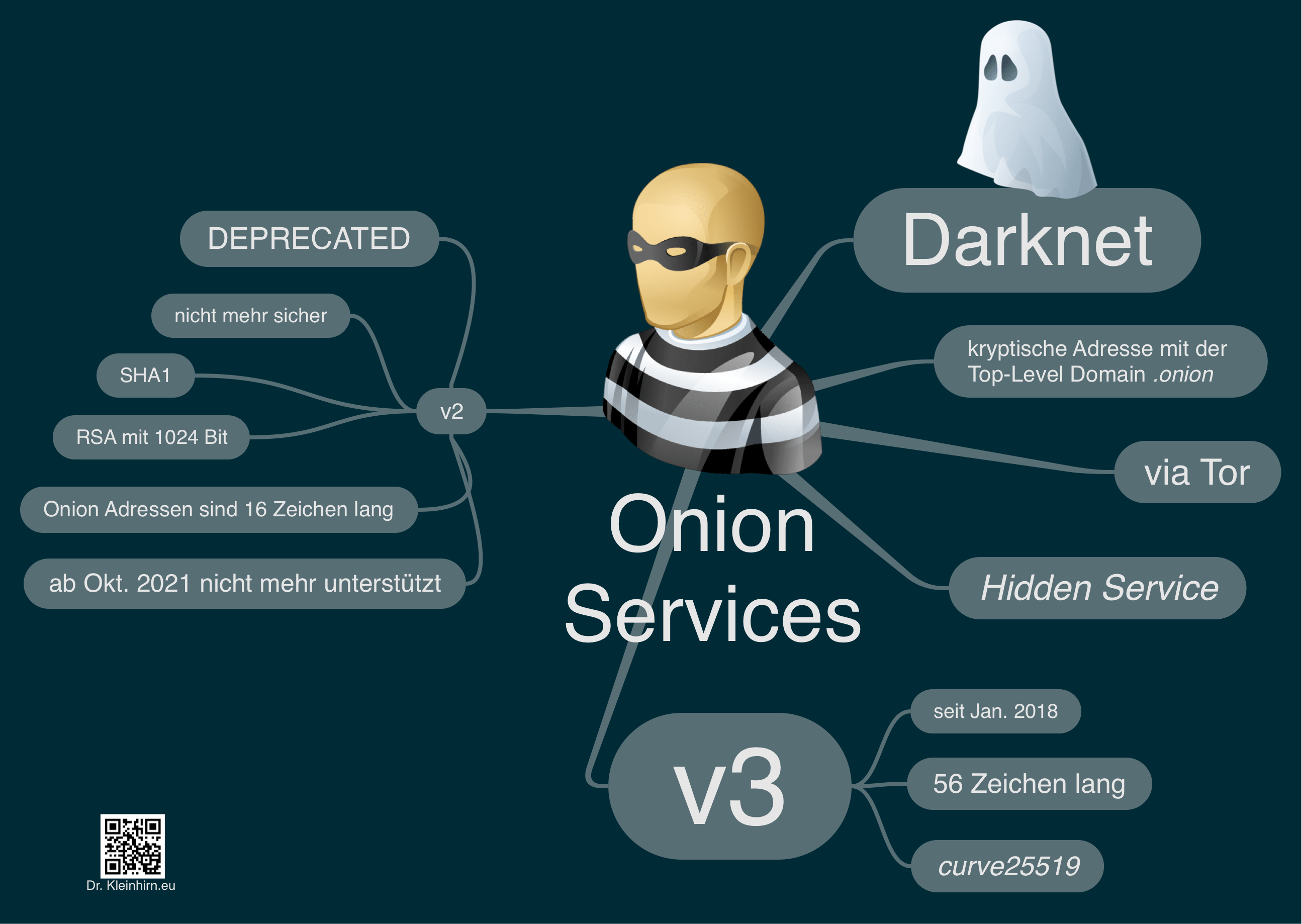

Hidden Onion Services sind eine Art von Tor-Service, die es Benutzern ermöglichen, anonym und sicher mit anderen zu kommunizieren. Um einen Hidden Onion-Service einzurichten, ist es erforderlich, einen privaten und öffentlichen Schlüssel zu generieren (Also vanity address generator for tor onion v3 (ed25519) hidden services).

Dank an Dr.Kleinhirn.eu für die Mindmap.

Dank an Dr.Kleinhirn.eu für die Mindmap.

Curve25519 … eine elliptische Kurve, die für asymmetrische Kryptosysteme genutzt wird. Sie wird üblicherweise für digitale Signaturen und Schlüsselaustauschprotokolle genutzt und gilt als besonders schnell. Sie ist von der IETF als RFC 7748 standardisiert. Die Kurve ist nicht durch bekannte Patente geschützt. Sie ist Public Domain. „Curve25519 private/public Key generieren für Hidden Onion-Services inkl. sprechenden Domainnamen mit mkp224o“ weiterlesen