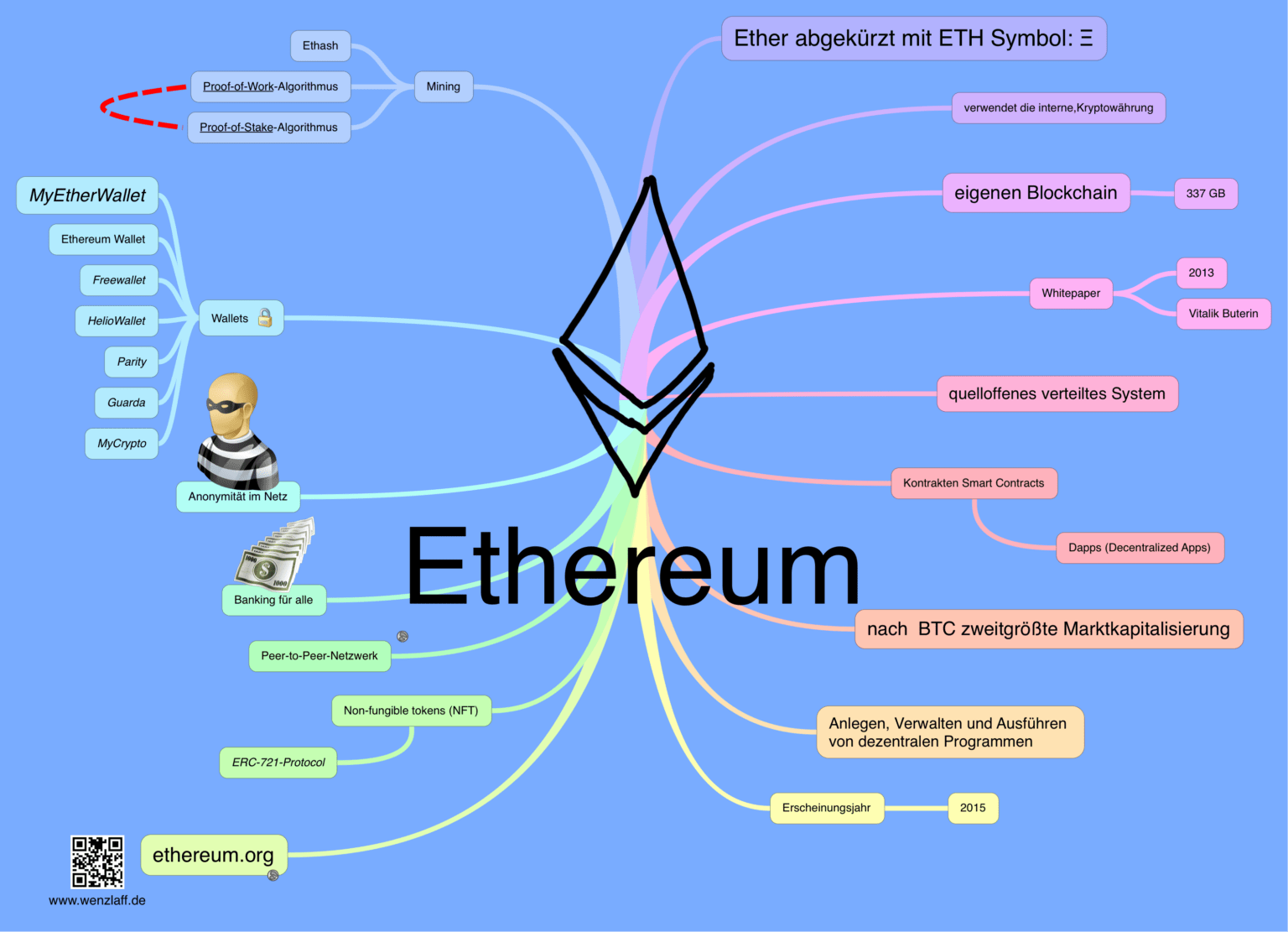

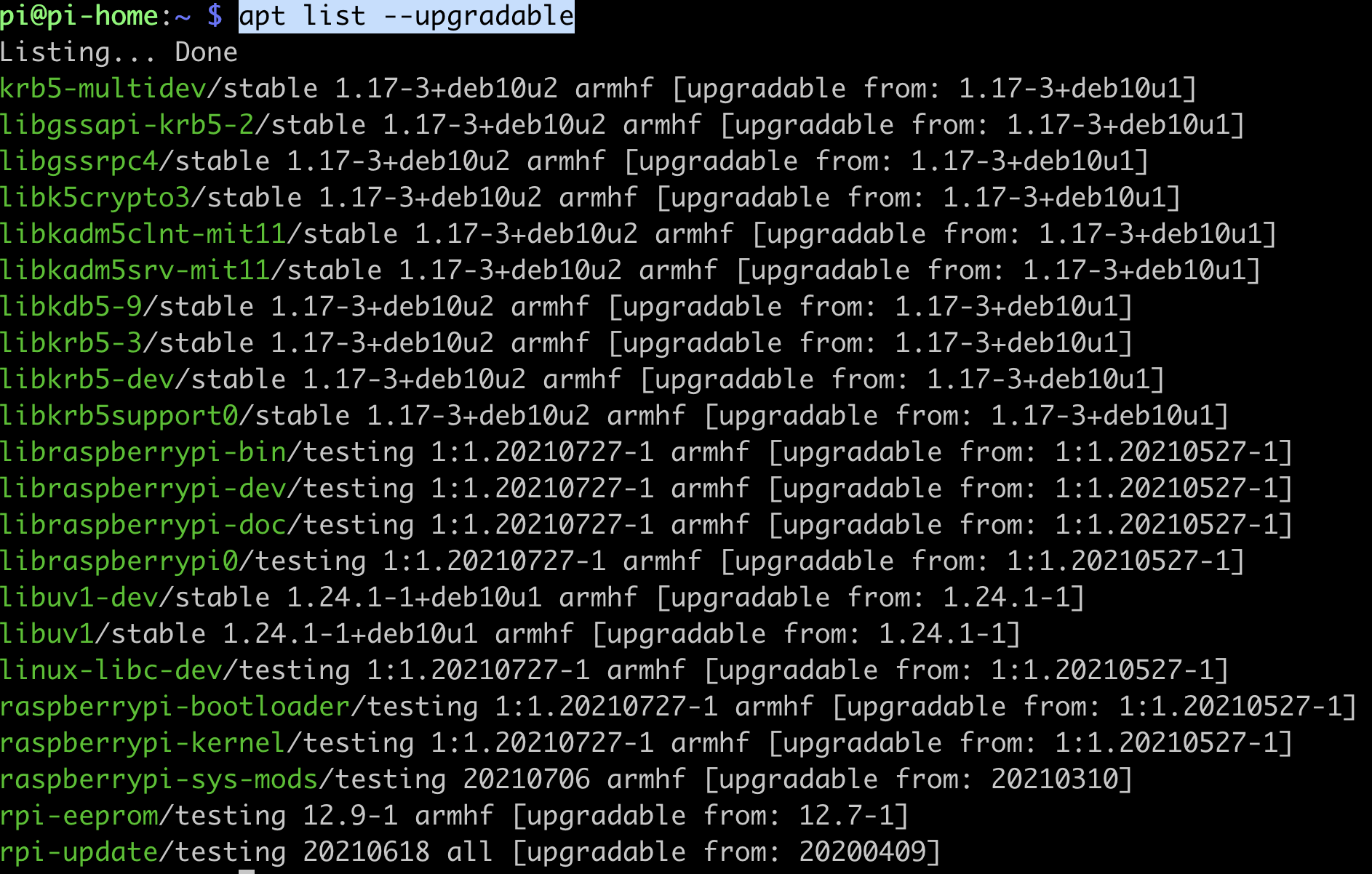

Wie hier schon beschrieben, geht das mit TWEtherScan zum Abfragen per REST-Api von Ethereum Informationen.

Hier die Beispiel Abfrage:

|

1 2 3 4 5 6 |

[INFO ] 2021-08-19 10:07:29,012 Etherscan.main() - Start TWEtherscan Internet Abfrage ... [INFO ] 2021-08-19 10:07:30,227 Ausgabe.printGasPrice() - Letzter Block Nr.: 13054524 [INFO ] 2021-08-19 10:07:30,228 Ausgabe.printGasPrice() - Gas Preis: 36 Gwei, Propose Gas Preis: 37 Gwei, Fast Gas Preis: 40 Gwei [INFO ] 2021-08-19 10:07:30,792 Ausgabe.printETHPreis() - Kurs für 1 ETH: 3020.09 Dollar [INFO ] 2021-08-19 10:07:31,334 Ausgabe.printAdressBetrag() - Stand: 0.00451771 Ether auf Adresse: 0x829F9e57c29ab683E964c76160B7B0BaB2727dD2 [INFO ] 2021-08-19 10:07:31,895 Ausgabe.printAnzahlTransaktionen() - 1 Transaktion(en) für die Adresse = 0x829F9e57c29ab683E964c76160B7B0BaB2727dD2 |

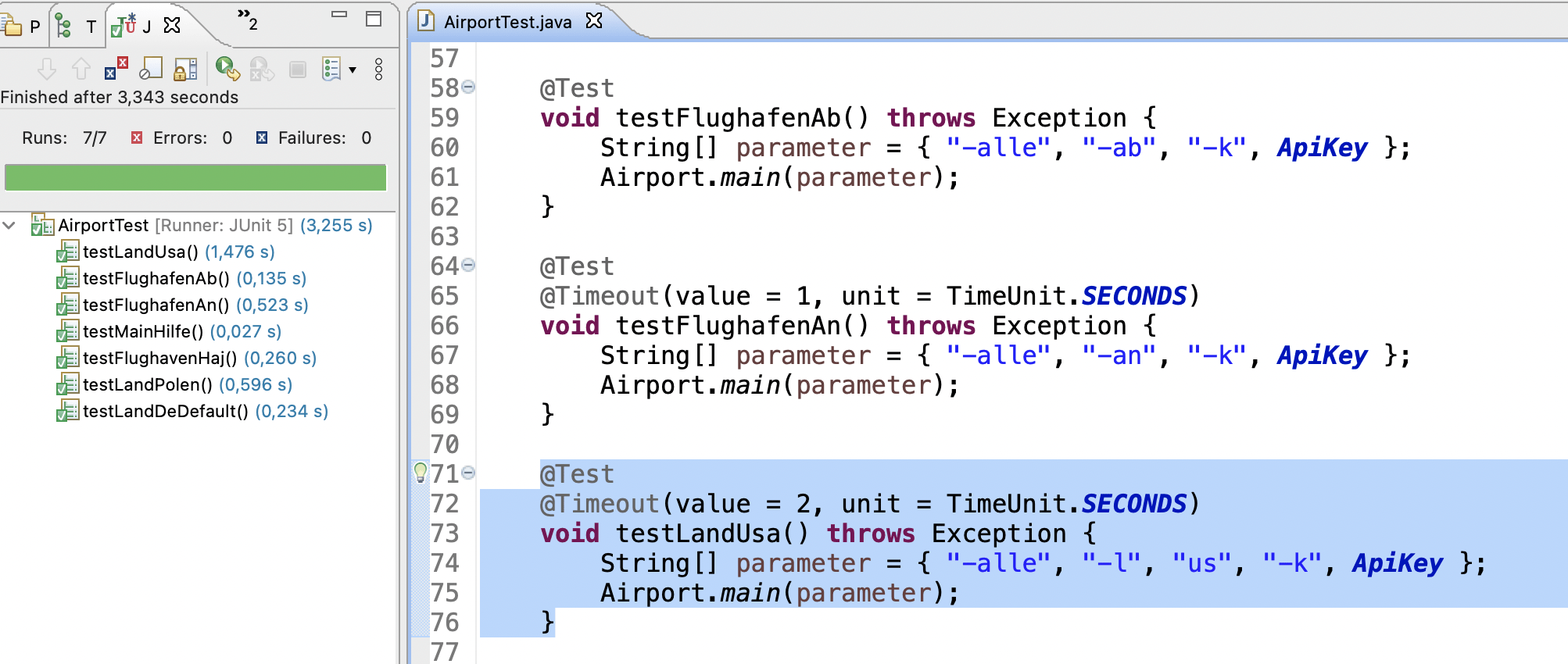

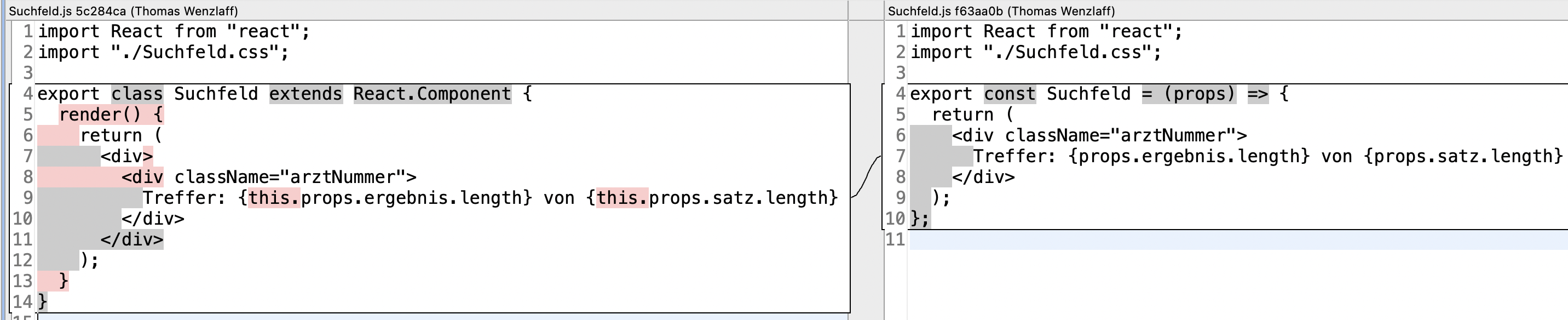

Und hier der entsprechende Java Code. „Wie können die Anzahl der ETH Transaktionen einer ETH-Adresse per Java REST-API abgefragt werden?“ weiterlesen

Dies geht mit dem Aufruf:

Dies geht mit dem Aufruf:

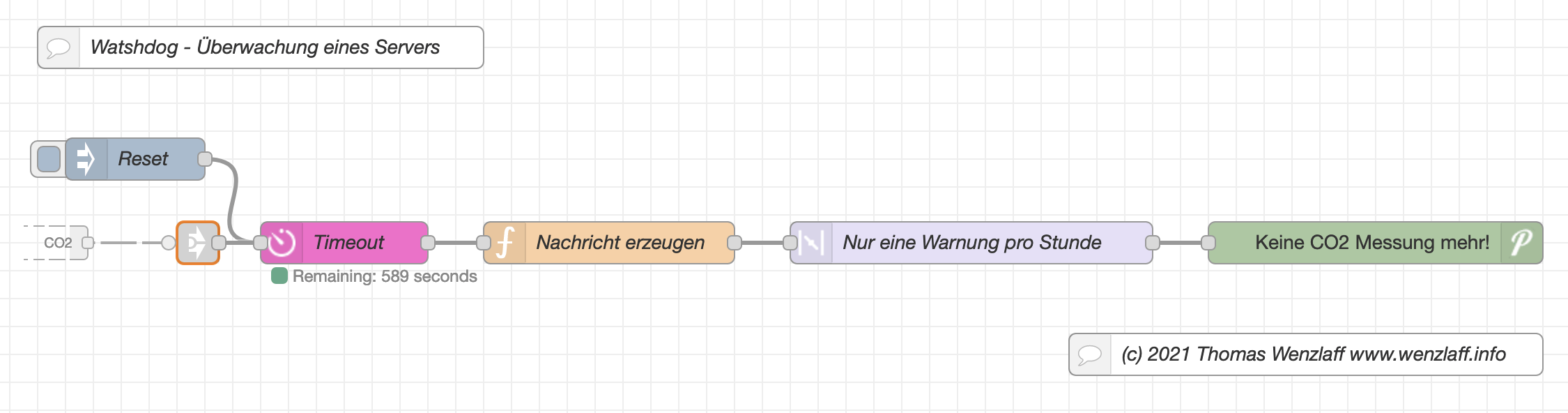

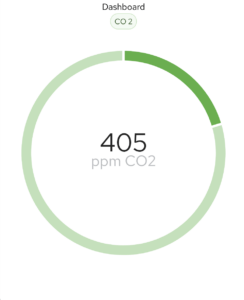

Wer noch ein JavaScript CO2-Dashboard für seine CO2 Ampel mit

Wer noch ein JavaScript CO2-Dashboard für seine CO2 Ampel mit