Es gibt 6 State im Enum:

Es gibt mind. diese Status:

Hier mal ein Beispiel, für einige Status. Die Thread-Klasse die nur 5 Sekunden warte: „Java Thread – 6 State oder wie starten wir ein einfaches Java Programm auf dem Raspberry Pi“ weiterlesen

mit Java, Raspberry Pi, SDR, Linux, Arduino, Sicherheit, Blender, KI, Statistik, Krypto und Blockchain

Es gibt 6 State im Enum:

Es gibt mind. diese Status:

Hier mal ein Beispiel, für einige Status. Die Thread-Klasse die nur 5 Sekunden warte: „Java Thread – 6 State oder wie starten wir ein einfaches Java Programm auf dem Raspberry Pi“ weiterlesen

Vor ein paar Tagen hatte ich geschrieben, wie mit rules von openHAB über Alexa eine Sprachausgabe gemacht werden kann. Die rules wollte ich nun ersetzen durch einen nodeRED Flow. Das geht ganz einfach. Hier ein Beispiel Flow der jeden Abend um 10:30 Uhr den Text ausgibt, das ich in Bett gehen soll, damit ich morgen wieder fit bin.

Der Flow kann von nodered.org heruntergeladen werden.

Folgende Einstellung ist da wichtig, damit es auch läuft: „Raspberry Pi: Alexa Echo Sprachausgabe via Raspberry Pi und openHAB 2 ohne rules mit nodeRED“ weiterlesen

Wie kann man eine Sprachausgabe über Alexa Echo machen wenn die Tür aufgeht? Bei mir kommt z.B. eine Ansage von Alexa „Die Haustür ist geöffnet worden“ oder „Die Haustür wurde geschlossen„. Das läuft bei mir analog auch für die Fenster, alles mit Kontakten von Homematic und einem CUL im USB des Pi.

Wenn openHAB 2 läuft, braucht man nur eine Rules Datei: /etc/openhab2/rules/Alexa.rules mit folgenden Regeln kopieren: „Alexa Echo Sprachausgabe via Raspberry Pi und openHAB 2“ weiterlesen

Wenn man auf dem Pi eine Datei sucht, kommt es oft vor, das vielen Meldungen „Keine Berechtigung“ ausgegeben wird. Z.b. wenn nach der Datei passwd auf dem ganzen Rechner gesucht wird mit:

find / -name „passwd“

Dann erscheinen auch hunderte Einträge wie diese, und da findet man dann nicht so leicht den gesuchten Eintrag:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 |

find: ‘/var/spool/postfix/active’: Keine Berechtigung find: ‘/var/spool/postfix/flush’: Keine Berechtigung find: ‘/var/spool/postfix/incoming’: Keine Berechtigung find: ‘/var/spool/postfix/defer’: Keine Berechtigung find: ‘/var/spool/postfix/saved’: Keine Berechtigung find: ‘/var/spool/postfix/private’: Keine Berechtigung ... find: ‘/var/spool/postfix/public’: Keine Berechtigung find: ‘/var/spool/rsyslog’: Keine Berechtigung find: ‘/var/spool/cron/atjobs’: Keine Berechtigung find: ‘/var/spool/cron/atspool’: Keine Berechtigung find: ‘/var/spool/cron/crontabs’: Keine Berechtigung find: ‘/var/cache/apt/archives/partial’: Keine Berechtigung |

Was tun? „„Keine Berechtigung“ mit find auf dem Raspberry Pi unterdrücken“ weiterlesen

Sicherung von Daten ist ja immer gut. Wenn dann mal die SD-Karte crasht, kann man sein openHAB 2 wieder herstellen. In openHAB 2 ist eine Backup und Restore Funktion integriert.

Man braucht nur das Backupscript aufrufen:

|

1 |

sudo $OPENHAB_RUNTIME/bin/backup |

und das Passwort eingeben: „Backup und Restore von openHAB 2 auf dem Raspberry Pi“ weiterlesen

Das Homematic Ventil wurde einige Zeit von einem Raspberry Pi angesteuert. Zuerste per FHEM, dann per OpenHAB. War aber auf Dauer nicht zuverlässig, deshalb mal ein Reverse Engineering nach dem Motto: Adieu Homematic Teil 1.

„Reverse Engineering Homematic Heizkörper Ventil – Oder Adieu Homematic HM-CC-VD“ weiterlesen

Mit einem SDR kann man Frequenzen überwachen. Mit rtl_power kann man dann CSV Dateien schreiben und diese dann mit einem Python Script in eine schöne übersichtliche Wasserfall Grafik umwandeln. Da kann man dann leicht sehen was für Aktivität auf den jeweiligen Frequenzen los war. Hier in Hannover ist halt nicht so viel los. Und das alles auf einen kleine Raspberry Pi.

Ich hatte vor einem Jahr schon mal davon berichtet, wie das mit meinem Java Programm geht. Nun wollte ich mal das Python Script ausprobieren was ich auf GitHub gefunden habe.

Wir nehmen mal die ACARS Frequenzen, andere siehe in dieser Tabelle.

Hier ein Auszug was so auf den Frequenzen läuft:

|

1 2 3 |

131,525 ACARS Europa Sekundär 131,725 ACARS Europa Primär 131,825 ACARS Europa Sekundär |

Wir starte rtl_power im Frequenzbereich 131 MHz bis 132 MHz, schreiben alle 10 Sekunden das Ergebnis in 1 KHz Schritten in die airband-131.000-131.999M-1k-12h.csv Datei und lassen das ganze 12 Stunden laufen. Als Korrekturfaktor gebe ich 48 ppm mit, das ist für andere Sticks natürlich ein anderer Wert, kann aber auch weggelassen werden.

|

1 |

rtl_power -f 131.000M:131.999M:1k -g 30 -i 10 -e 12h -p 48 airband-131.000-131.999M-1k-12h.csv |

Dann wandeln wir die erzeugte CSV Datei mit dem Python Script heatmap.py um. Wir schreiben alle 15 Minuten für die Y-Achse einen Zeit-Label und verwende die twente Palette, die gefällt mir am Besten:

|

1 |

python heatmap.py --ytick 15 --palette twente airband-131.000-131.999M-1k-12h.csv airband-131.000-131.999M-1k-12h-besch-twent.jpg |

An dem Diagramm sehen wir auch, das der Scann-Prozess nach 3 Stunden abgebrochen ist. Aber drei Stunden reichen auch:

Es können auch noch andere Paletten verwendet werden: „SDR auf den Pi: Generieren von Wasserfall Diagrammen mit rtl_power und heatmap.py nicht nur für ACARS Frequenzen“ weiterlesen

Für manche (SDR) Projekt wird die FFTW Lib für die Diskrete Fourier-Transformation (DFT) benötigt. Die kann auf dem Raspberry Pi in ca. 1 Stunde installiert werden. Der Compile dauert halt auf dem armv6 etwas.

Das geht so … „Diskrete Fourier-Transformation (DFT) mit FFTW 3.3.8 auf dem Raspberry Pi compilieren und installieren“ weiterlesen

Homeautomatisation ist bei mir schon Jahre im Einsatz. Das Thema hat mich schon immer sehr interessierte.

Die Dinge einfacher machen. Simplify your life oder besser: Simplify your Homeautomatisation.

Da die Bude wieder mal kalt war, weil die Heizung ausgefallen ist, habe ich den Homatic Raumthermostat und auch das Heizungsventil entfernt und wieder ein Manuelles Ventil eingebaut. Das Homatikventil werde ich bei Gelegenheit mal zerlegen. Alle Jahre wieder, war die Batterie leer, dann musste alles wieder neu angelernt (gepeert, gepairt …) und Programmiert werden usw. Und das immer dann, wenn man gerade keine Zeit oder Lust hat, oder Besuch da ist und der dann im kalten sitzt. Das war auch so bei Fhem. Bin aber schon lange auf openHAB umgestiegen.

Und zum Jahreswechsel von openHAB auf openHAB 2. Da ist auch wieder alles anders. Auch einige Anpassungen in den *.rules sind nötig. Bei der Gelegenheit habe ich alle gelöscht und habe für die relevanten Rules NodeRED Flows erstellt. Das geht ziemlich gut wenn man schon mit NodeRED Erfahrung hat.

Hier mal ein Beispiel, die vorhandene Regel, die beim öffnen der Tür eine Pushover auf unsere Handys sendet. Und für die musste auch für openHAB nach openHAB 2 einige Anpassungen gemacht werden (imports, pushover Methode …).

Hier der NodeRED Flow, der für zwei Türen und ein Fenster bei jeder Aktion eine Pushover Nachricht versendet.

Die openHab2 Nodes sind echt cool. „2019: OpenHAB Rules durch NodeRed Flow auf dem Raspberry Pi ersetzen oder „Simplify your Homeautomatisation““ weiterlesen

Wenn auf einem im Netz laufenden Raspberry Pi per tcp zugegriffen werden soll, wie hier beschrieben um gnuradio Flows zu erstellen geht das durch starten von:

gnuradio-companion

Dieses kann zuvor mit sudo port install gnuradio installiert werden.

Dann den ersten Flow eines SDRs erstellen. Download des Beispiel Scriptes aus meinen GitLab Projekt. Nur noch die IP-Adresse des Pis anpassen. Es steht dort ein TODO. Oder zur Übung selbst erstellen:

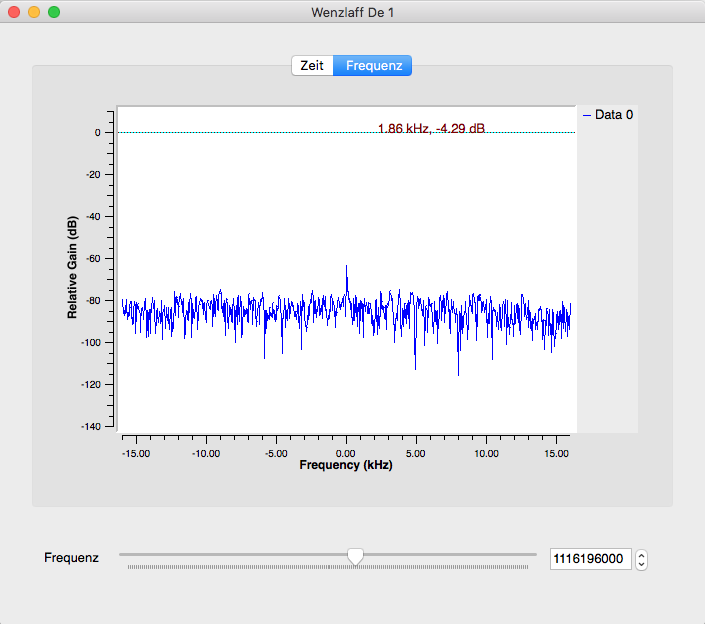

Nach klick auf Start, sind die beiden Tabs mit der Zeit und der Frequenz sichtbar:

„GnuRadio Beispiel Script mit gnuradio-companion erstellen“ weiterlesen

„GnuRadio Beispiel Script mit gnuradio-companion erstellen“ weiterlesen

Wir können auf dem Raspberry Pi die Signale empfangen werden und dann per tcp die Darstellung auf dem Mac (Window analog) mit gqrx durchgeführt werden. Der Raspberry Pi wird dann nicht mit GUI usw. belastet. Die Signale werden also im Netz verteilt.

Der Raspberry PI kann also zum SDR Server im Netzwerk werden und damit Funksignale an einen Client über IP senden. Dafür reicht ein einfacher DVB-T USB-Stick mit dem RTL2832U-Chipsatz. Wichtig ist beim Betrieb als Server, dass der Raspberry Pi nur das Signal empfängt und über tcp IP bereitstellt. Die eigentliche Verarbeitung, die CPU-Last kostet, erfolgt erst auf dem Client dem Mac-Rechner (Windows analog).

Auf dem Raspberry Pi das rtl_tcp installieren wie in diesem Block schon mal beschrieben. Das aktuelles Script liegt im GitLab Projekt. Dann starten mit „Wie können SDR Signale vom Raspberry Pi SDR-Server per tcp im ganzen Netzwerk auf den Mac (Windows) übertragen werden?“ weiterlesen

Da die Empfangs DVB-Sticks mit der Zeit einen Frequenzdrift haben, kann ein Korrektur-Faktor in ppm ermittelt werden. Das geht auch mit rtl_test und so brauch nicht ein extra Programm (kal) installiert werden.

Einfach rtl_test -p aufrufen und ein paar Minuten warten …

… wenn der Wert ganz aussen rechts sich nicht mehr groß ändert, kann der Faktor für diesen einen Stick verwendet werden. Das Programm dann mit Strg-C abbrechen. In meinem Fall 48 ppm.

Das kann dann bei vielen Programmen als Faktor übergeben werden, z.B. bei DUMP1090: ./dump1090 –ppm 48 –interactive

Läuft der Raspberry Pi am Silvester mit 32-Bit oder mit 64-Bit? Diese Frage kann man mit den folgenden Befehlen klären.

Zuerste mal ein paar allgemeinen Infos mit lscpu anschauen:

oder auch cat /proc/cpuinfo „Läuft der Raspberry Pi am Silvester (Plansilvester, New Year’s Eve) mit 32-Bit oder mit 64-Bit?“ weiterlesen

1. Smart Home – Smart Hack https://www.youtube.com/watch?v=urnNfS6tWAY

auch als Zusammenfassung von Heise https://www.heise.de/newsticker/meldung/35C3-Ueber-die-smarte-Gluehbirne-das-Heimnetzwerk-hacken-4259891.html

2. Venenerkennung hacken https://www.youtube.com/watch?v=FsZE6fyF26U

3. Gesundheits Apps und vivy: All Your Gesundheitsakten Are Belong To Us https://www.youtube.com/watch?v=82Hfh1AItiQ

„Meine TOP 12 des 35c3“ weiterlesen

Wie man sieht so im Durchschnitt bei 57,7 Grad Celsius. Und auch in diesem warmen Sommer maximal 64,6 Grad Celsius. Und das bei einer CPU Nutzung von 25 %:

2018 ist zwar noch nicht ganz zu Ende, hier aber schon mal vorab die Auswertung für das Jahr 2018.

Was hat der Raspberry Pi so an transponder Informationen empfangen in EDDV? So ca. 140 Flugzeuge.

Und hier noch die Message Rate: „Was hat der Raspberry Pi so in 2018 in HAJ (EDDV) empfangen?“ weiterlesen

Zuerst muss für das GitLab Projekt ein Trigger eingerichtet werden. Das geht auf GitLab hier:

Dann erscheint dieser Dialog, mit dem TOKEN: „Wie kann von einem Raspberry Pi eine Buildpipeline eines GitLab Projekt automatisch antriggert werden?“ weiterlesen

Es wurde vorgestern eine neue Version von JUnit 5 veröffentlicht,

siehe https://junit.org/junit5/docs/5.4.0-M1/release-notes/

Mindmap zum Thema „Neue M1 Version von JUnit 5.4.0 veröffentlicht“ weiterlesen

Will man *.deb Archive bzw. Programme auf dem Raspberry Pi installieren gibt es mind. zwei Möglichkeiten:

1. Installation ohne Abhängigkeiten

dpkg löst die Abhängigkeiten der zu installierenden Pakete nicht automatisch auf. Installiert man daher ein Paket, das von anderen abhängt, so kommt es zu Fehlermeldungen. Hier ein Beispiel mit dem twkaffee-0.0.1.deb, das für Testzwecke hier geladen werden kann.

|

1 |

sudo dpkg -i twkaffee-0.0.1.deb |

Das geht dann auch schneller als mit Abhängigkeiten „Debian Package (*.deb) auf dem Raspberry Pi mit oder ohne Abhängigkeiten (zależności) installieren“ weiterlesen

Build Pipeline mit YAML Script zum erzeugen eines *.deb Archives mit Maven für Debian auf Raspberry Pi.

Oder wie kann man ein *.deb Archive mit Maven Plugin erzeugen?

Oder wie verpackt man ein JAR in ein deb Archive, um es einfach auf einem Raspberr Pi zu installieren?

Oder wer braucht ein Template für das erzeugen von Maven Artefacten mit einer automatischen Pipeline in GitLab?

Oder wie validiere ich die Build-Scripte der Build-Pipeline?

Auf diese ua. Frage gibt dieser Blog-Artikel Auskunft.

Wir wollen eine Build-Pipeline mit mehreren Javaversionen, test und build bzw. deploy erstellen. Hier der Flow der Pipeline:

So sieht die Pipeline mit den drei Stages aus: „Build Pipeline mit YAML Script zum erzeugen eines *.deb Archives mit Maven und jdeb für Debian auf Raspberry Pi mit GitLab“ weiterlesen

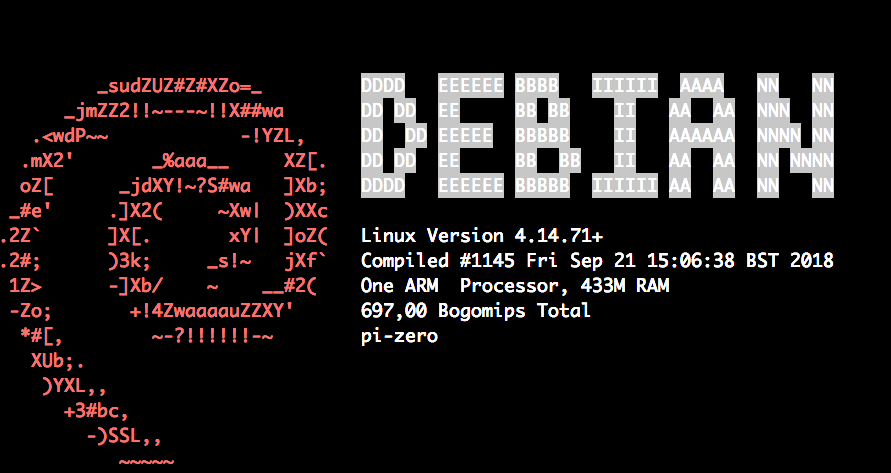

Wer nach dem Anmelden per SSH auf der Shell ein schönes Logo mit System-Infos sehen will wie z.B diese:

„System-Info mit ASCII-Art-Logo nach dem Login auf dem Raspberry Pi anzeigen mit linuxlogo (Version 5.11) und screenfetch (Version 3.6.8)“ weiterlesen

„System-Info mit ASCII-Art-Logo nach dem Login auf dem Raspberry Pi anzeigen mit linuxlogo (Version 5.11) und screenfetch (Version 3.6.8)“ weiterlesen

Vor ein paar Tagen hatte ich die Auswertung zum Kaffeeverbrauch gepostet. Die Daten werden ja online von einem meiner Raspberry Pi erfasst. Gestern der Beitrag zu der Frage: Wann der 1. Kaffee des Tages gekocht wird.

Heute habe ich mal gefragt, um welche Uhrzeit wird bei uns eigentlich der letzte Kaffee am Abend gekocht? Man soll ja vor dem zu Bett gehen nicht noch viel Kaffee trinken.

Die Antwort im Durchschnitt um 15:14 Uhr. Der gemessene Zeitraum ist fast 2 Jahre mit über 500 Messwerte. Hier dazu die Grafik mit der Uhrzeit als Y Wert. X ist die Anzahl der Messungen (Tage). Die rote Linie der Mittelwert.

Und weil ich Diagramme liebe, noch mal eins mit Punkten … „Raspberry Pi: Um welche Uhrzeit wird immer der letzte Kaffee am Tag gekocht?“ weiterlesen

Gestern hatte ich die Auswertung zum Kaffeeverbrauch gepostet. Die Daten werden ja von einem meiner Raspberry Pi erfasst.

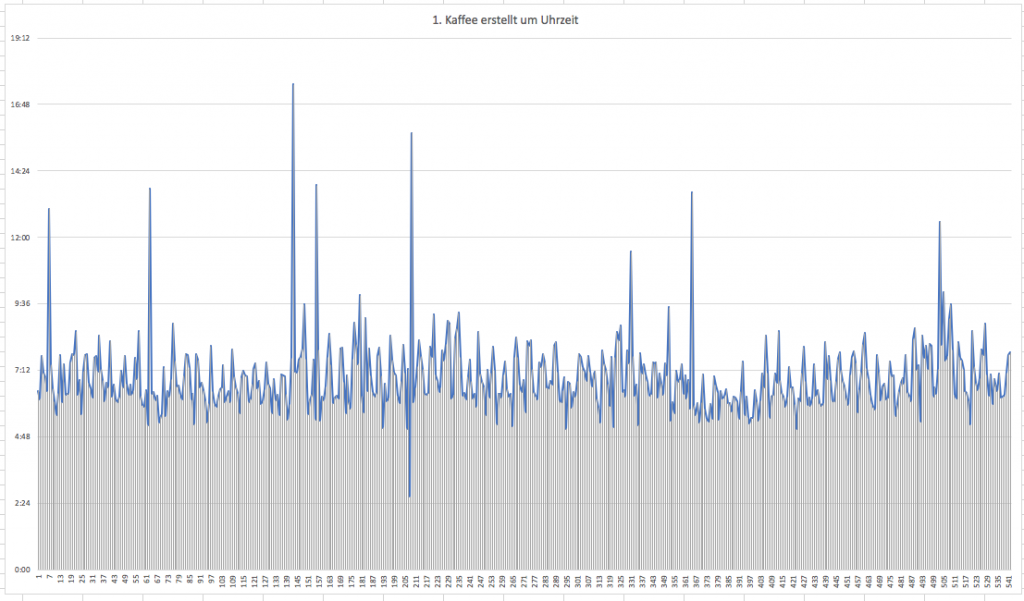

Heute habe ich mal gefragt, um welche Uhrzeit wird bei uns eigentlich der 1. Kaffee gekocht? Die Antwort im Durchschnitt um 6:54 Uhr. Der gemessene Zeitraum ist fast 2 Jahre mit über 500 Messwerte. Hier dazu die Grafik mit der Uhrzeit als Y Wert. X ist die Anzahl der Messungen (Tage)

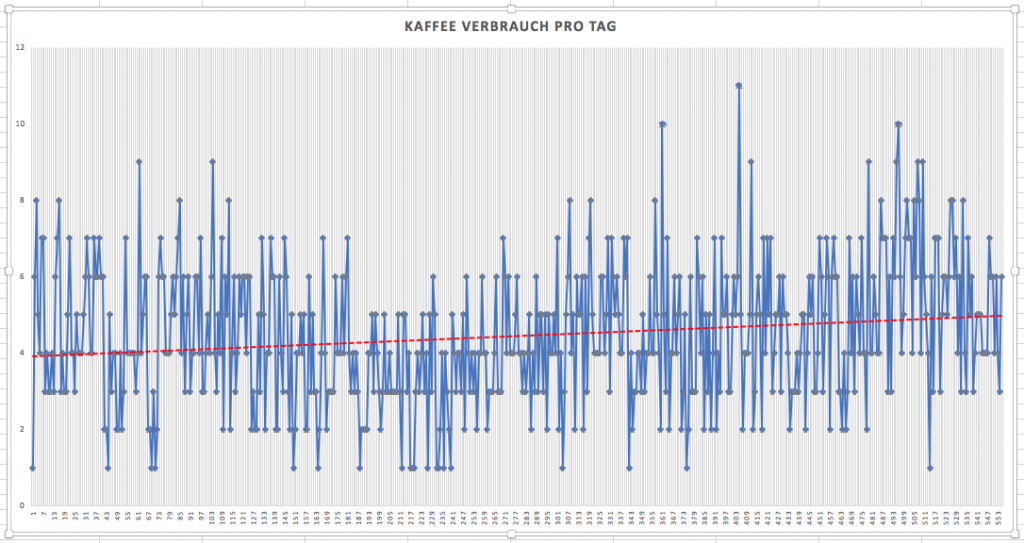

Habe ja schon einige Artikel über die Erfassung des Kaffee قهوة verbrauches mit dem Raspberry Pi geschrieben. Jetzt aber mal eine kleine Auswertung nach 612 Tage oder fast 2 Jahren. Erfasst wurden 2467 Tassen an 555 Tagen. Das macht einen Durchschnitt von etwas mehr als 4 Tassen Kaffee pro Tag die gekocht wurden, Tendenz steigend, aber nicht nur von mir getrunken wurde. Hier die ganzen Messwerte.

Details zum Aufbau mit Pushover benachrichtigung siehe in diesen Artikel.

Hier dazu etwas Javacode:

// Erster Eintrag

// 2017-04-05 17:20:41 UTC 1 1

// Letzter Eintrag

// 2018-12-09 11:43:37 UTC 2423 7

long anzahlTage = ChronoUnit.DAYS.between(kaffeeItems.get(0).getErstelltAmLokal(),

kaffeeItems.get(kaffeeItems.size() - 1).getErstelltAmLokal());

System.out.println("--------------------");

// gehe über den Tag solange der nächste gleich ist

int tage = 0;

int summe = 0;

for (int i = 0; i < kaffeeItems.size() - 1; i++) {

if (kaffeeItems.get(i).getErstelltAmLokal().getDayOfMonth() != kaffeeItems.get(i + 1).getErstelltAmLokal()

.getDayOfMonth()) {

System.out.println(kaffeeItems.get(i));

tage++;

summe += kaffeeItems.get(i).getAnzahlKaffeeAsInt();

}

}

System.out.println("--------------------");

System.out.println("Summe: " + summe + " Durchschnitt: " + summe / tage + " Tassen Kaffee pro Tag");

System.out.println("Anzahl Tage: " + tage);

System.out.println("Anzahl der Tage die gemessen wurden: " + anzahlTage);

Manchmal hat man Zeitangaben z.B. aus IOT Geräten in der Form eines Strings „2018-12-10 12:14:15 UTC“. Nun müssen die Zeitangaben die in UTC verwendet werden in die lokale Zeitzone für Europa/Berlin umgewandelt werden. Das ist in der Regel eine Stunde plus. Wie geht das aber mit der Java 8 API?

Wie können alle Zeitzonen mit Java ermittelt werden? Das geht mit der Methode getAvailableZoneIds der Klasse ZoneId. Die Methode ist thread save und der Set kann zukünftig noch erweitert werden. Bei mir ist er heute 600 Einträge (IDs) groß, wie dieser JUnit Test zeigt:

@Test

public void testGetAlleZeitzonen(){

List

Das sind die Zeitzonen IDs:

„Java 8 Quickie: Alle Zeitzonen mit getAvailableZoneIds mit Java ermitteln“ weiterlesenGestern noch 20 Jahre wenzlaff.de gefeiert und heute schon ein JUnit Quicki zum sortieren mit stream sorted und kein Raspberry Pi Thema.

Der JUnit Test: „Java Quickie: Gestern coole 20 Jahr Feier und heute schon ein JUnit-Test mit stream sorted ;-)“ weiterlesen