Hier eine Online Hilfe zum Programm „TWArztSuche“.

Das Programm ermögliche eine einfache Suche in einer Arzt Liste. Es ist offline lauffähig. Nur für die „blauen“ Links der Krankenhäuser bzw. Online-Hilfe ist das Internet erforderlich.

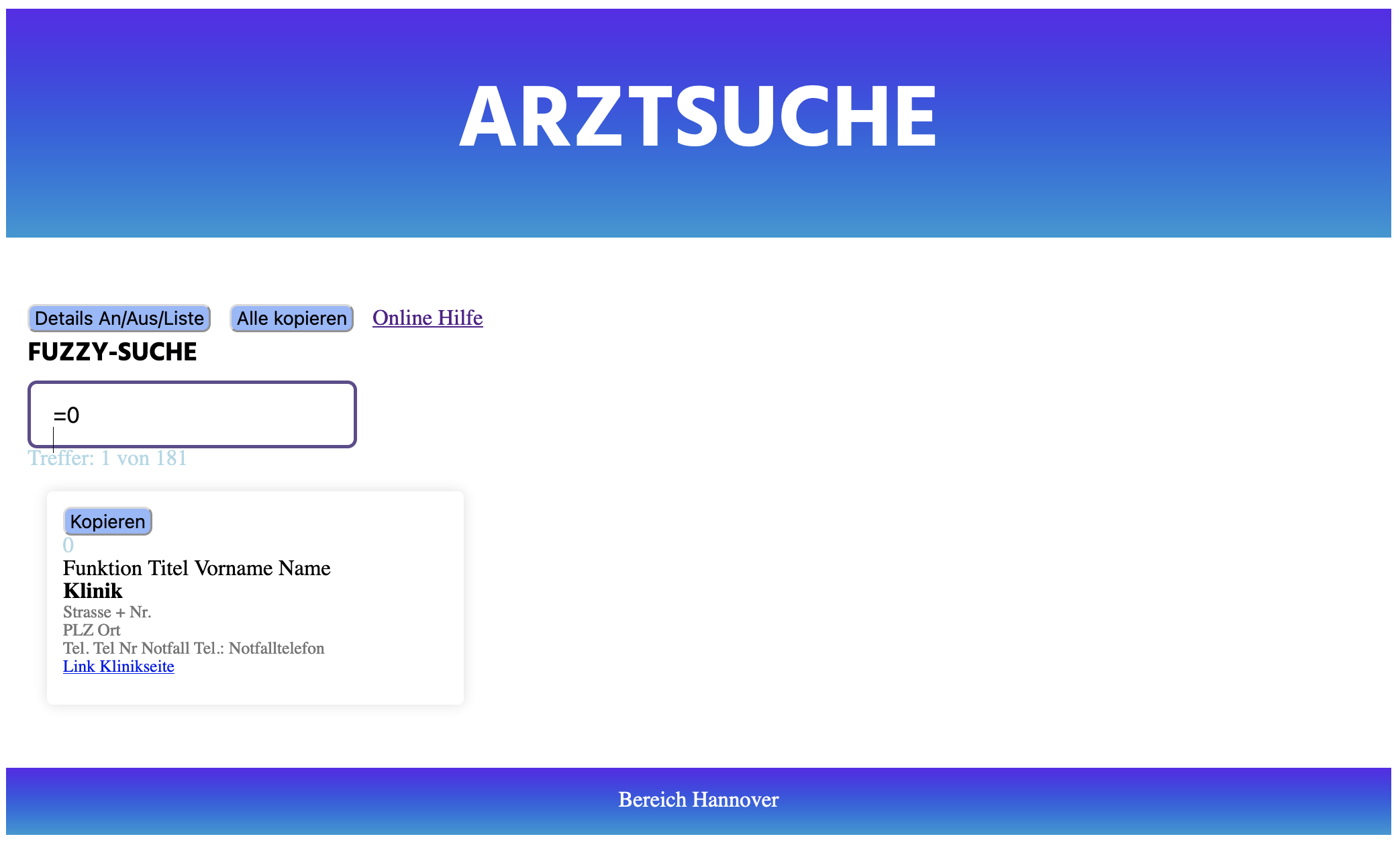

Die gefundenen Ärzte oder Arzt kann mit einen „Doppel-klick“ (Zweimal klicken) auf den Kopieren Button in die Zwischenablage kopiert werden.

Installation

Das Archive TWArztSuche.zip muss nur ausgepackt und die index.html Datei im Browser durch doppelklick gestartet werden. Der Browser muss JavaScript angeschaltet haben.

Suche

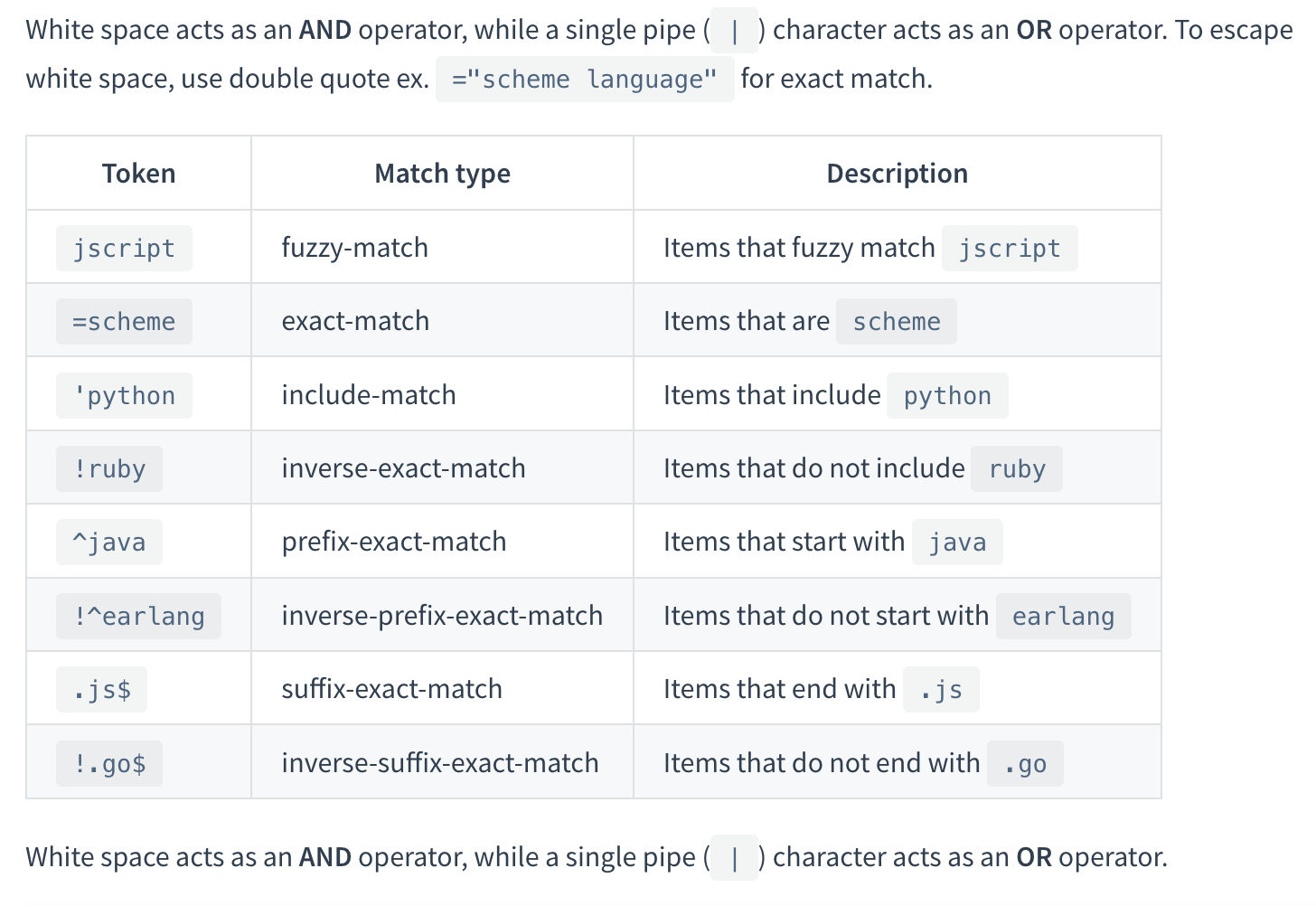

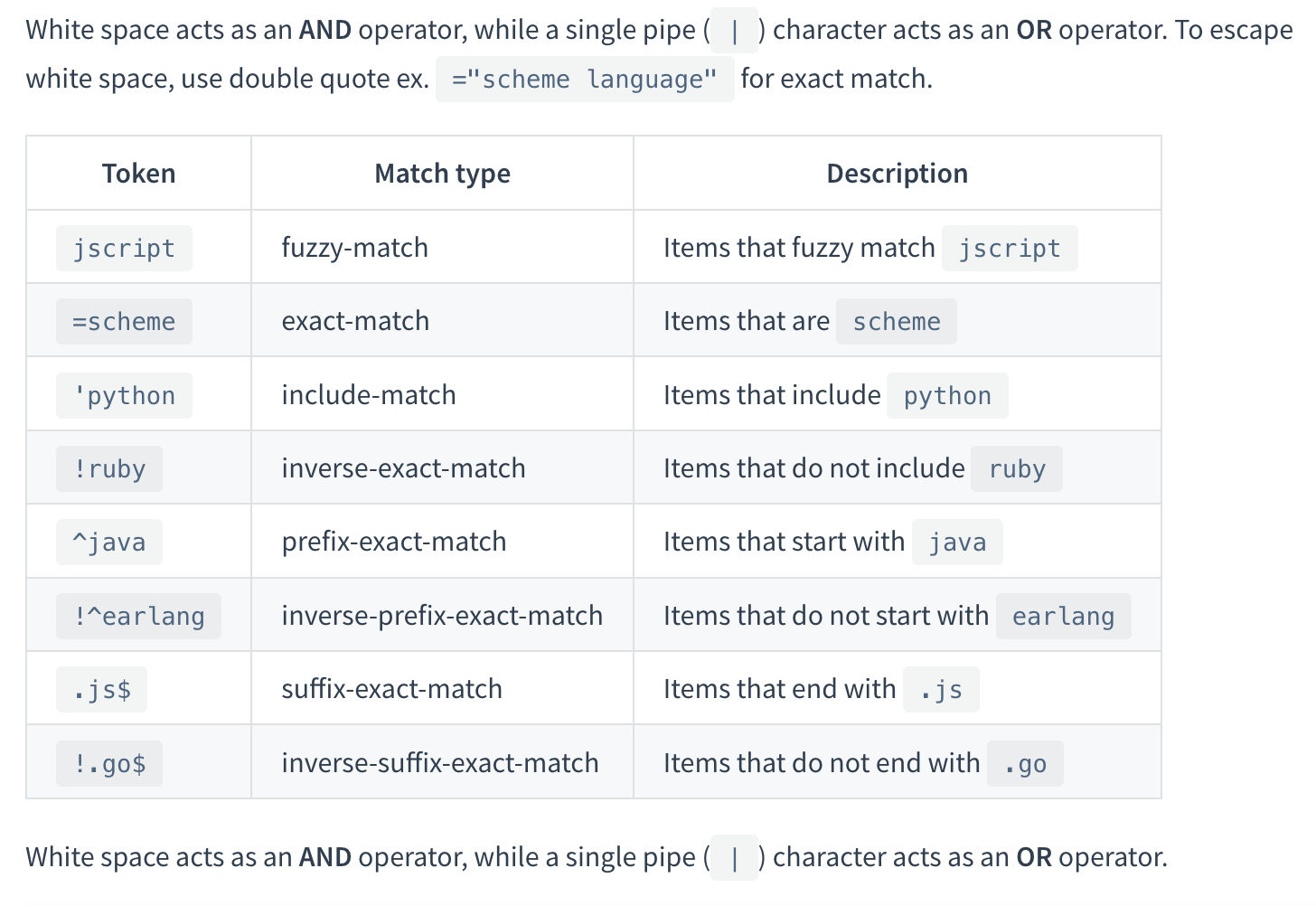

Die erweiterte Such von Fuse.js ermöglicht bessere Ergebnisse.

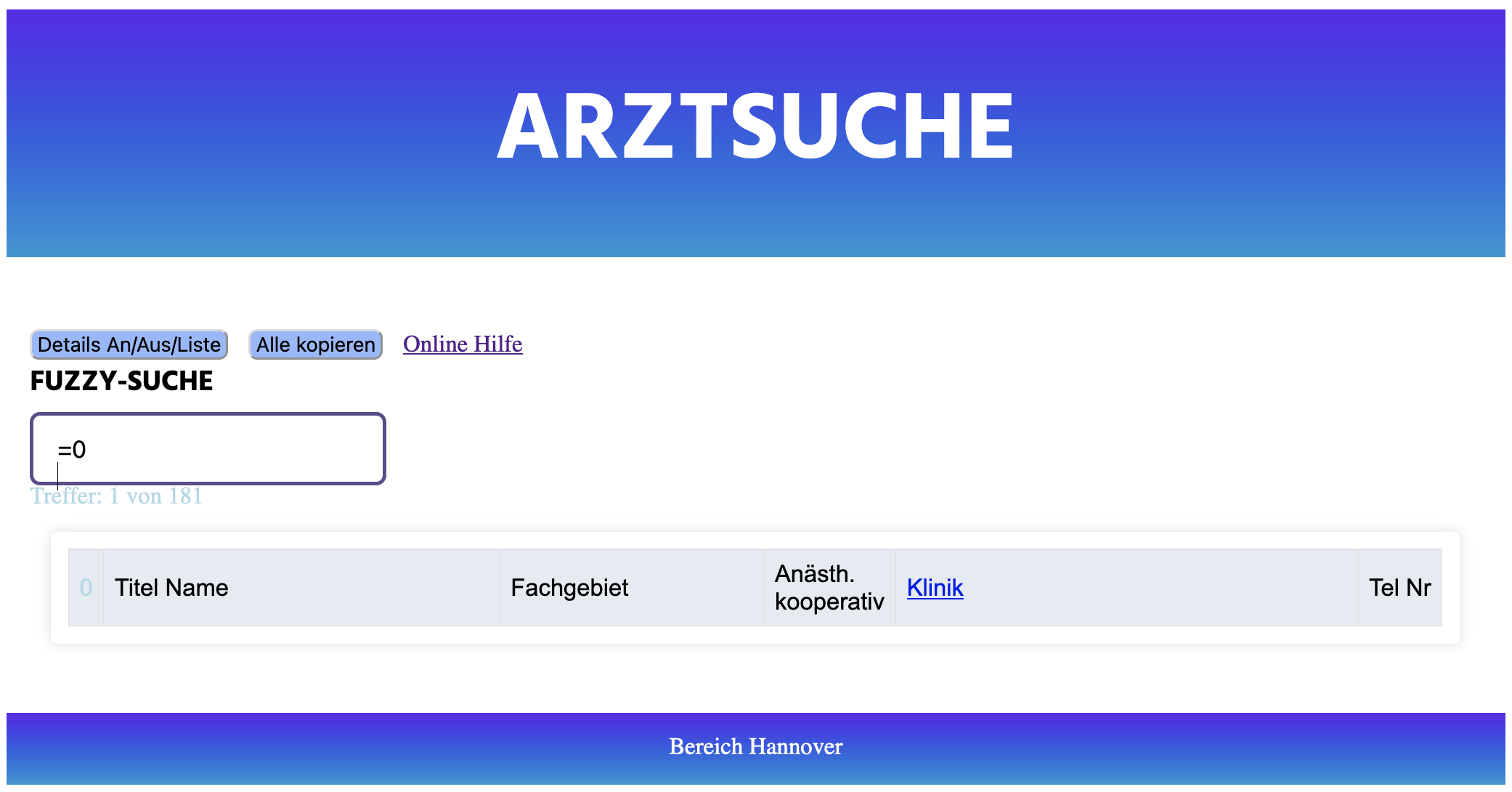

Wer keine Fuzzy-Suche will. Genaue suche geht mit ‚Suchbegriff oder =Suchbegriff, wie aus dieser Tabelle hervorgeht:

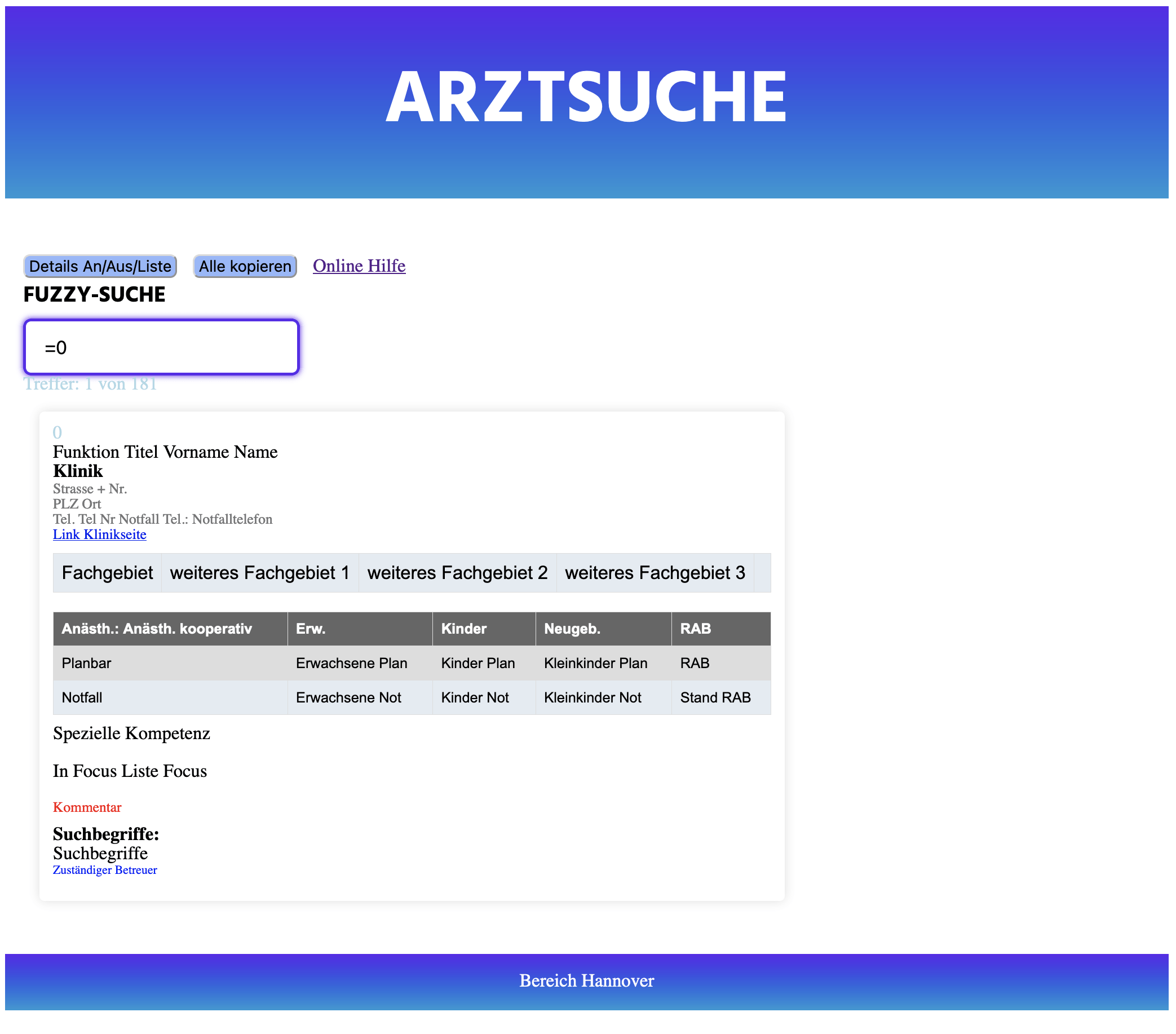

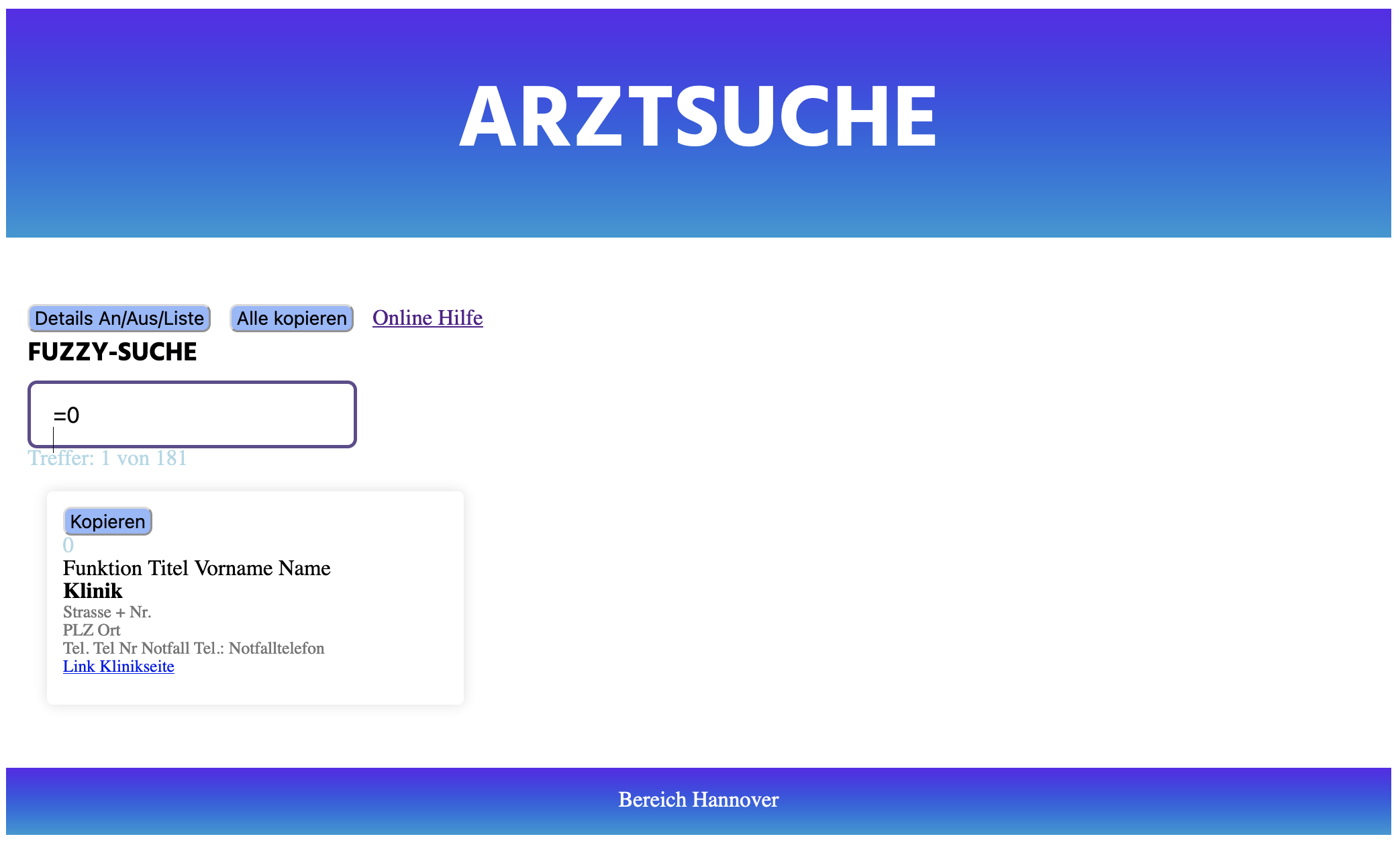

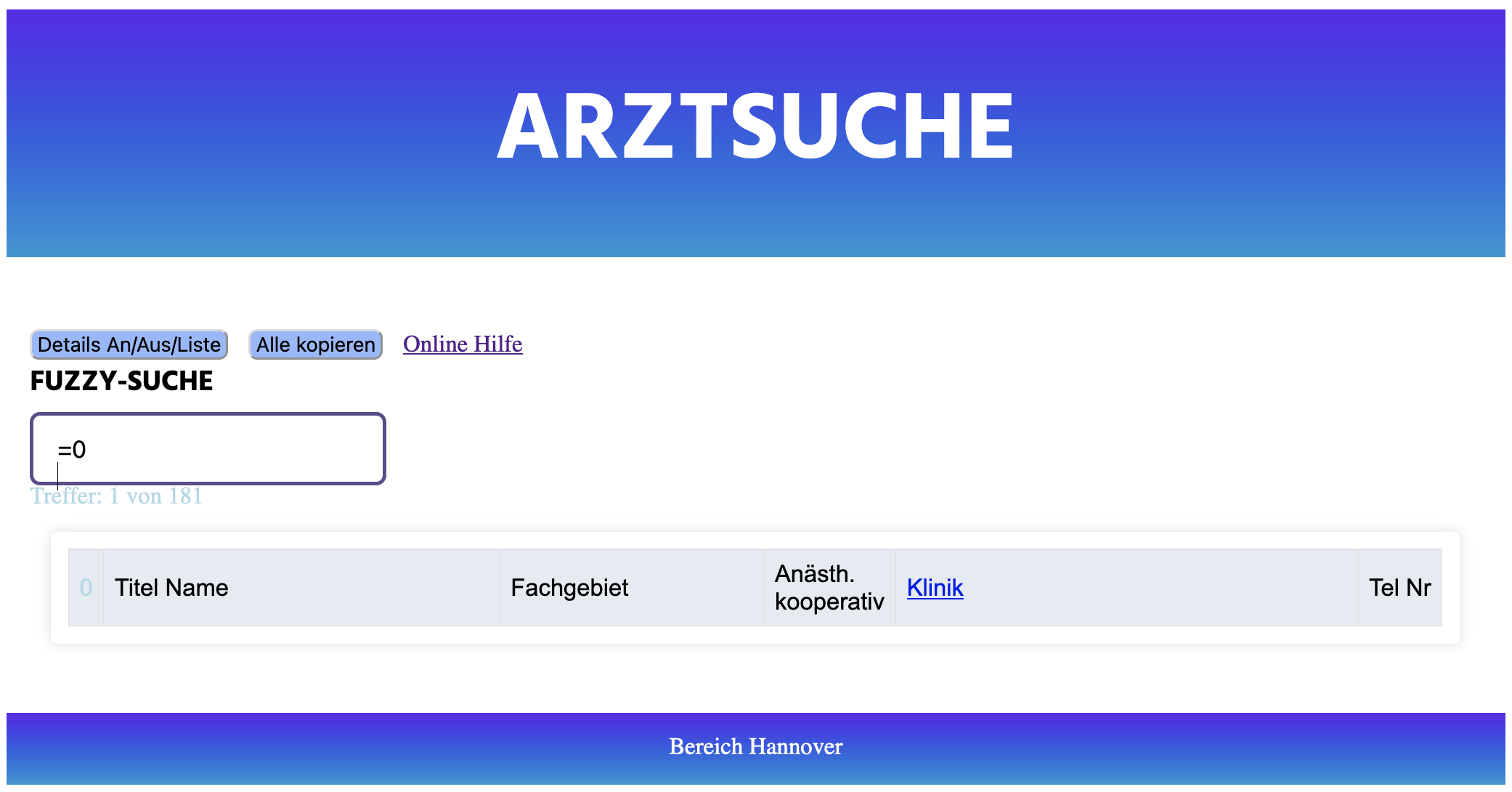

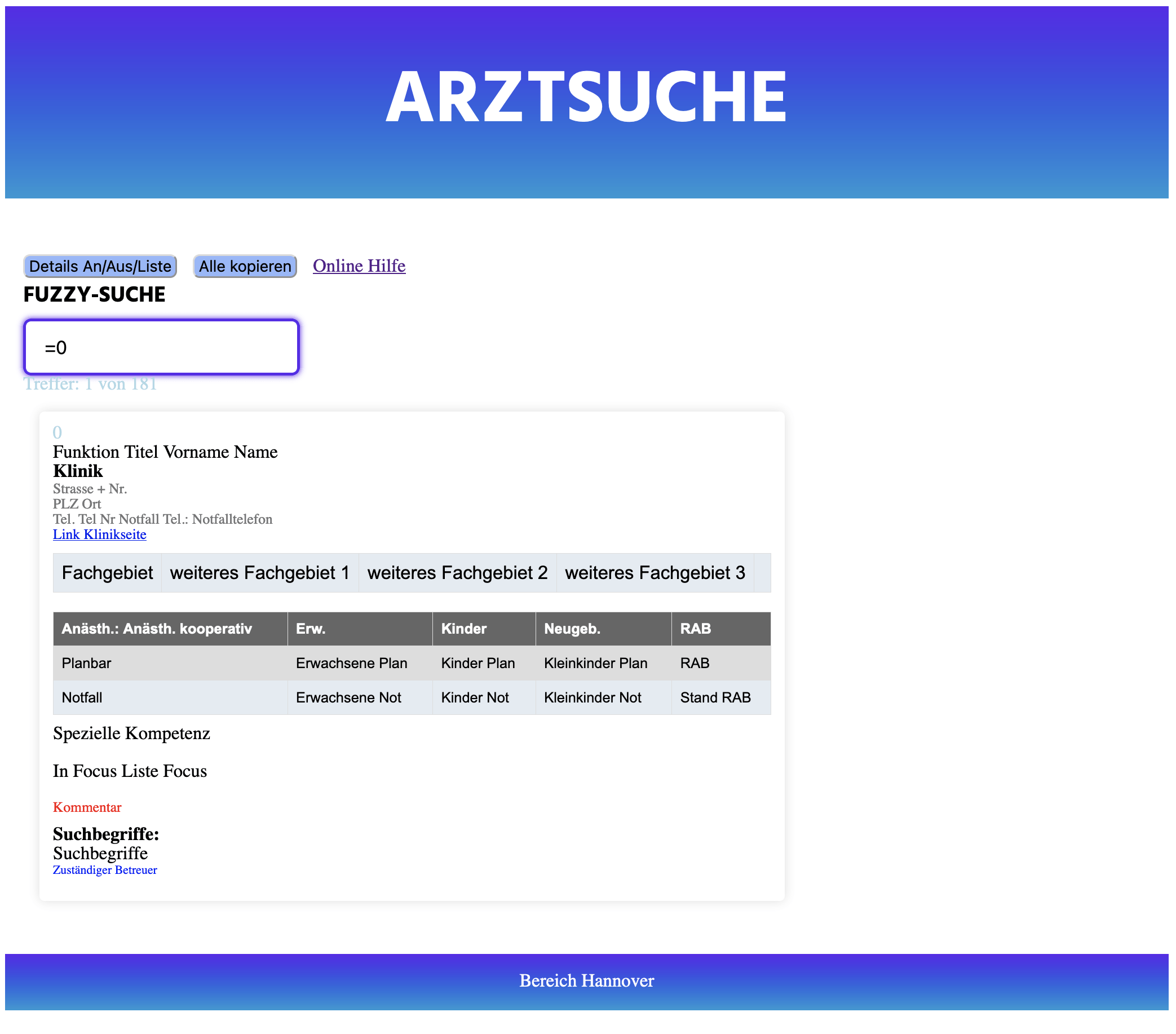

Details An/Aus/Liste Button

Mit dem „Details An/Aus/Liste“ Button kann zwischen diesen drei Ansichten unterschieden werden. Mit jeden klick wird zwischen diesen Ansichten gewechselt, es werden immer die gleichen Ergebnisse angezeigt, in unterschiedlichen sichten:

1. mit allen Details

2. nur wenig Details zum einfachen weitergeben bzw. kopieren

3. übersichtliche Listansicht

Kopieren und Alle Kopieren

Es können alle gefundenen Ärzte in die Zwischenablage oder auch nur einzelen in der Normal-Ansicht kopiert werden.

Achtung! Der „Kopieren“ Button und auch der „Alle kopieren“ Button muss 2 Mal geklickt werden.

Online Hilfe

Ein Link zu dieser Online Seite mit Hilfe bzw. Anleitung.