Aktuellste Node.js v9.5.0 Version mit npm v5.6.0 auf den Raspberry Pi mit Debian Sketch in 10 Minuten installieren

Für NodeRED und auch so braucht man manchmal die aktuellste Version der JavaScript-Laufzeitumgebung Node.js und npm. Da die Raspberry Pi unterschiedliche Packages brauchen, ist es wichtig, das man sich von hier die richtige Version lädt.

Zuerst schauen wir mal, was wir für einen Pi wir überhaupt habe mit:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

cat /proc/cpuinfo # Ok, Ausgbe model name : ARMv6-compatible processor rev 7 (v6l) BogoMIPS : 697.95 Features : half thumb fastmult vfp edsp java tls CPU implementer : 0x41 CPU architecture: 7 CPU variant : 0x0 CPU part : 0xb76 CPU revision : 7 Hardware : BCM2835 Revision : 0010 Serial : |

Was ist mit Git push Github mit Two-factor Authentication (2FA) anders? Oder warum läuft die Git unterstüzung in NodeRED nicht?

Bisher konnte immer von der Komandozeile von einem Raspberry Pi die Dateien mit Git nach GitHub übertragen werden. Das schlug plötzlich fehl, und es wurden nicht sagende user.failed_login Fehlermeldungen im GitHub Account unter Security history angezeigt.

Da musst ich aber einiges ausprobieren, bis ich die Aktivierung der „Two-factor Authentication“ vor ein paar Tagen mit diesem Fehler in Zusammenhang bringen konnte. Es gibt da auch die Seite Creating a personal access token for the command line und die wo es ganz unten steht.

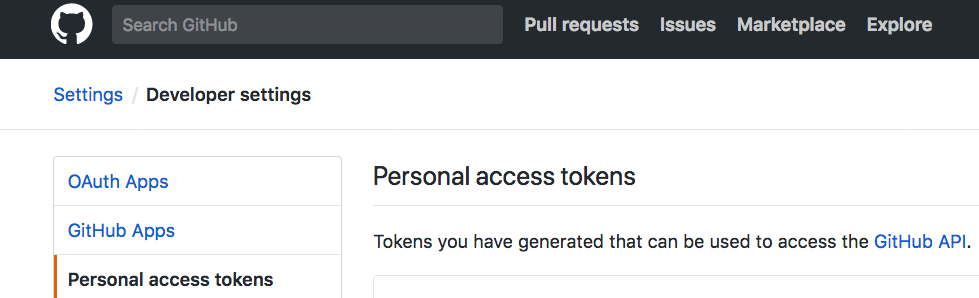

Also wenn die „Two-factor Authentication“ aktivert ist, geht die Übertragung nicht mehr mit dem User und Passwort sondern mit einem User Token, denn man auf der Seite „Developer Settings“ erzeugen muss:

Der generierte Token kann oder besser gesagt muss dann anstatt des Passwortes verwendet werden. Wenn man den Token nicht immer neu eingeben will, kann man den auch cachen mit:

|

1 2 3 4 5 |

# aktiviert den Cache für default 15 Minuten git config --global credential.helper cache # aktiviert Cache für 1 Stunde, timeout ist die Zeit in Sekunden git config --global credential.helper 'cache --timeout=3600' |

Wie kann auf einem Raspberry Pi GraphViz 2.38.0 installiert und mit DOT zum erzeugen schöner Diagramme genutzt werden?

Warum den Raspberry Pi nicht für die Erstellung von schönen Grafiken mit GraphViz verwenden? Graphviz kann auf dem rPi schnell installiert werden mit:

sudo apt-get update && upgrade

sudo apt-get install graphviz

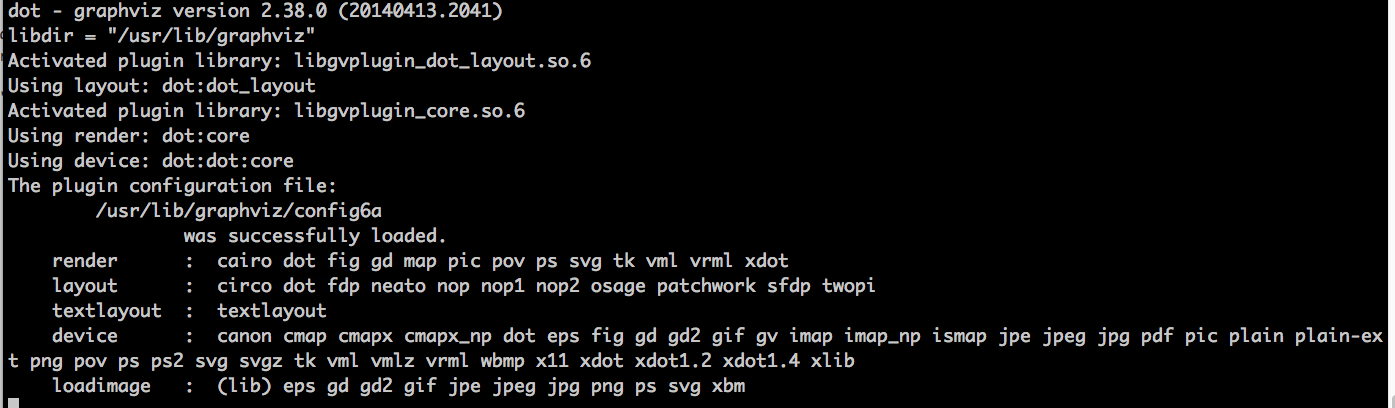

Nach der Installation die Version checken mit

dot -version

es werden auch einige weitere interessante Infos ausgegeben:

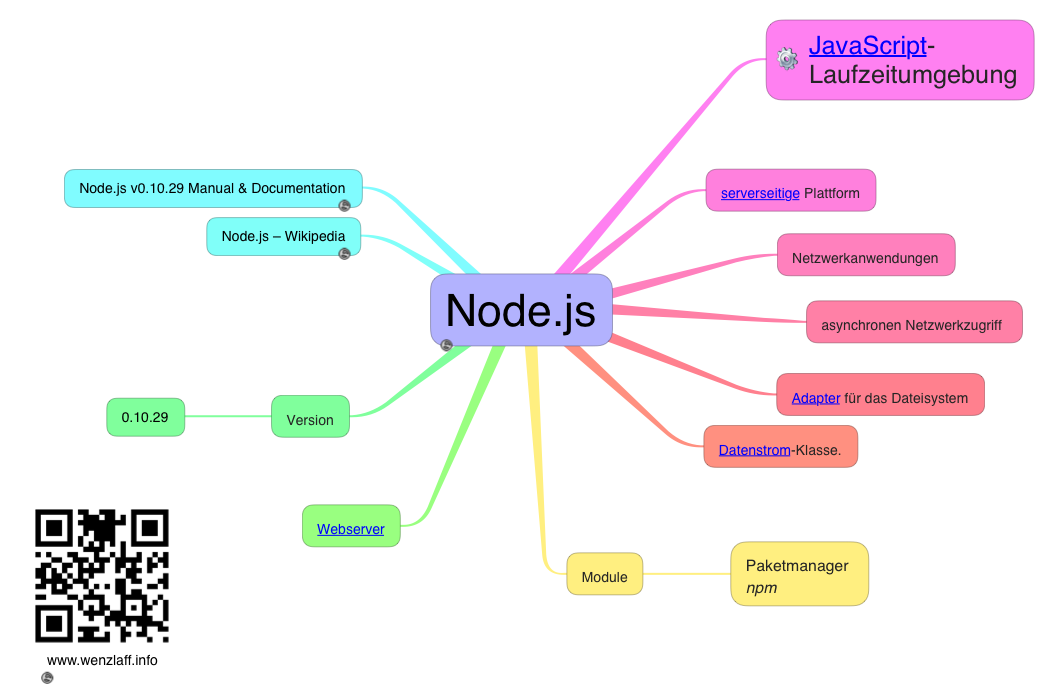

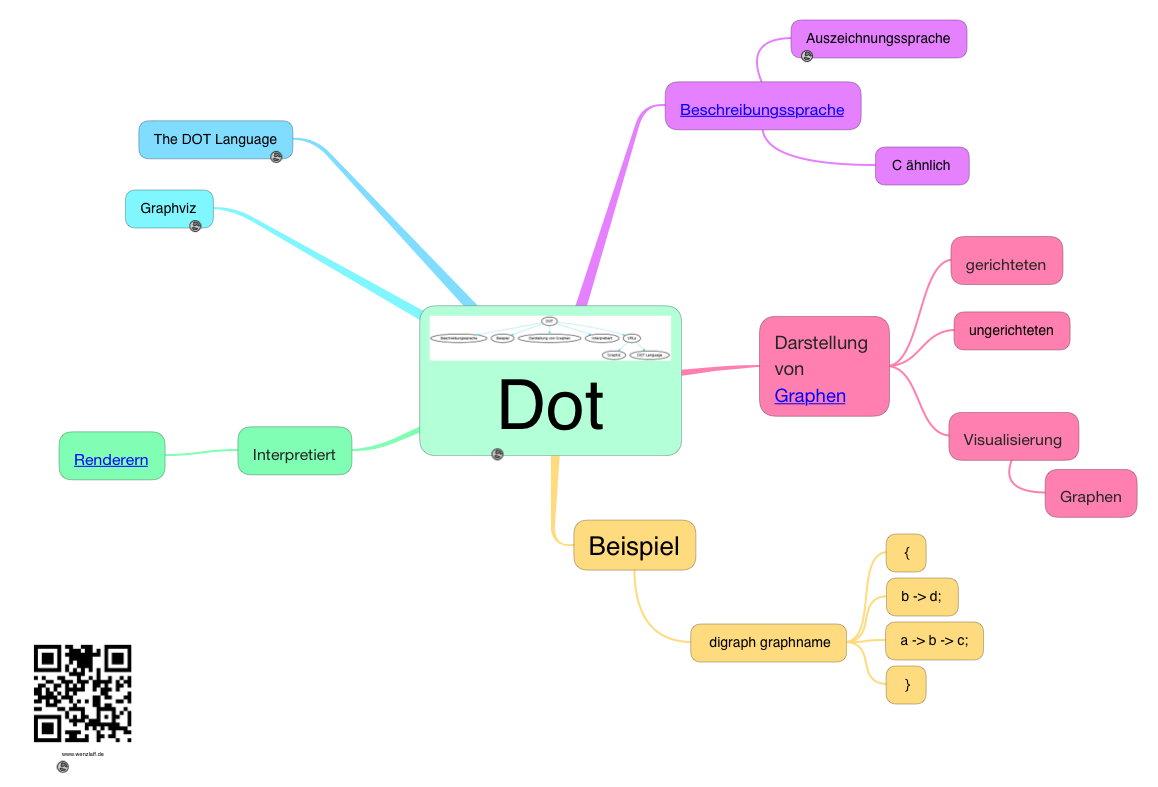

Mit Graphviz können aus DOT Dateien schönen Diagramme erzeugt werden. Mit DOT konzentriert man sich auf den Inhalt und Graphviz macht das Layout. DOT hat eine einfache (C ähnliche) Syntax. Hier erst einmal eine Mindmap zu DOT:

Z.B. die Datei: „Wie kann auf einem Raspberry Pi GraphViz 2.38.0 installiert und mit DOT zum erzeugen schöner Diagramme genutzt werden?“ weiterlesen

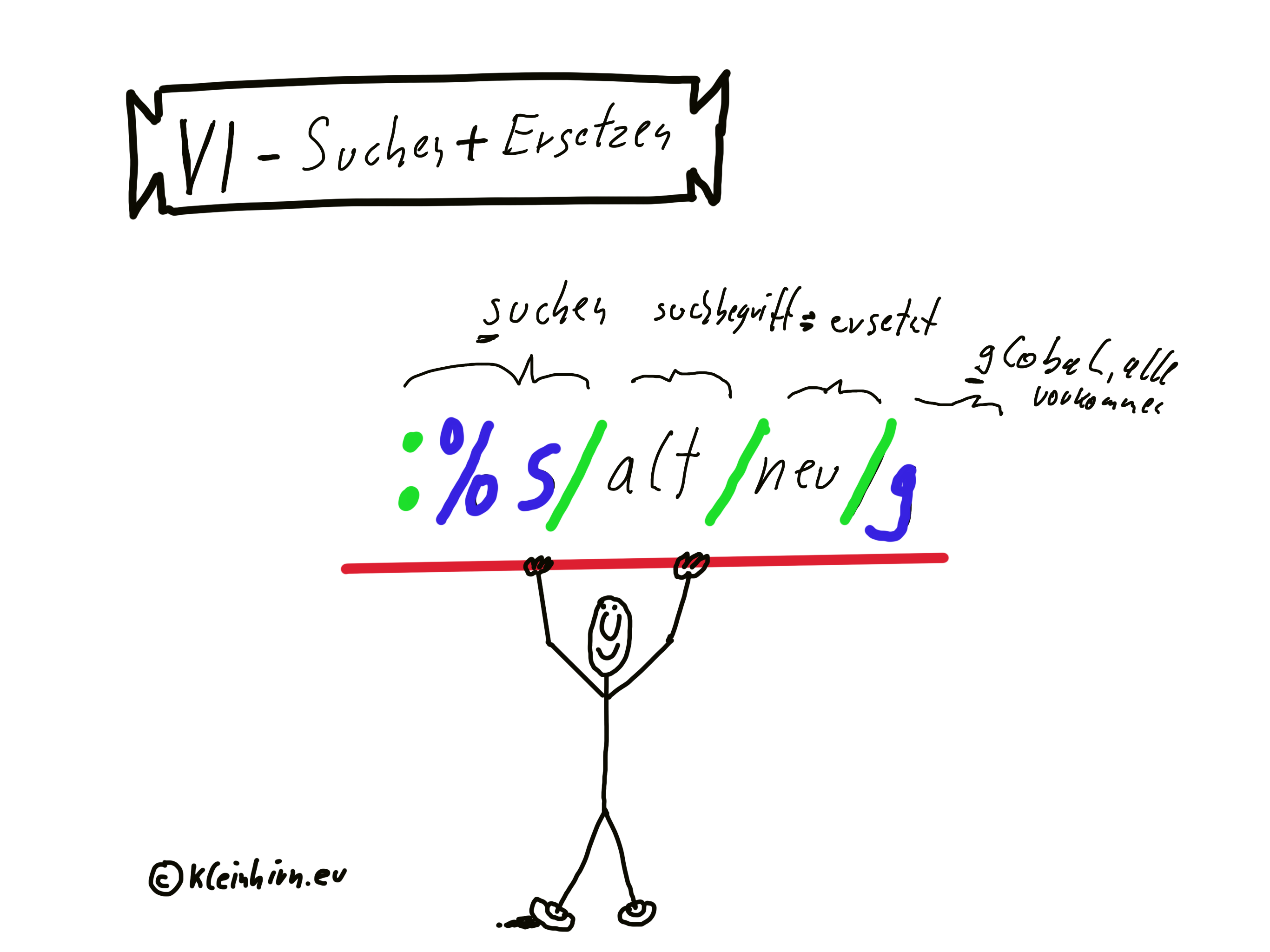

TOP 6 – GIT: Geht auch auf dem Raspberry Pi oder Git Cheat Sheet in 5 Minuten

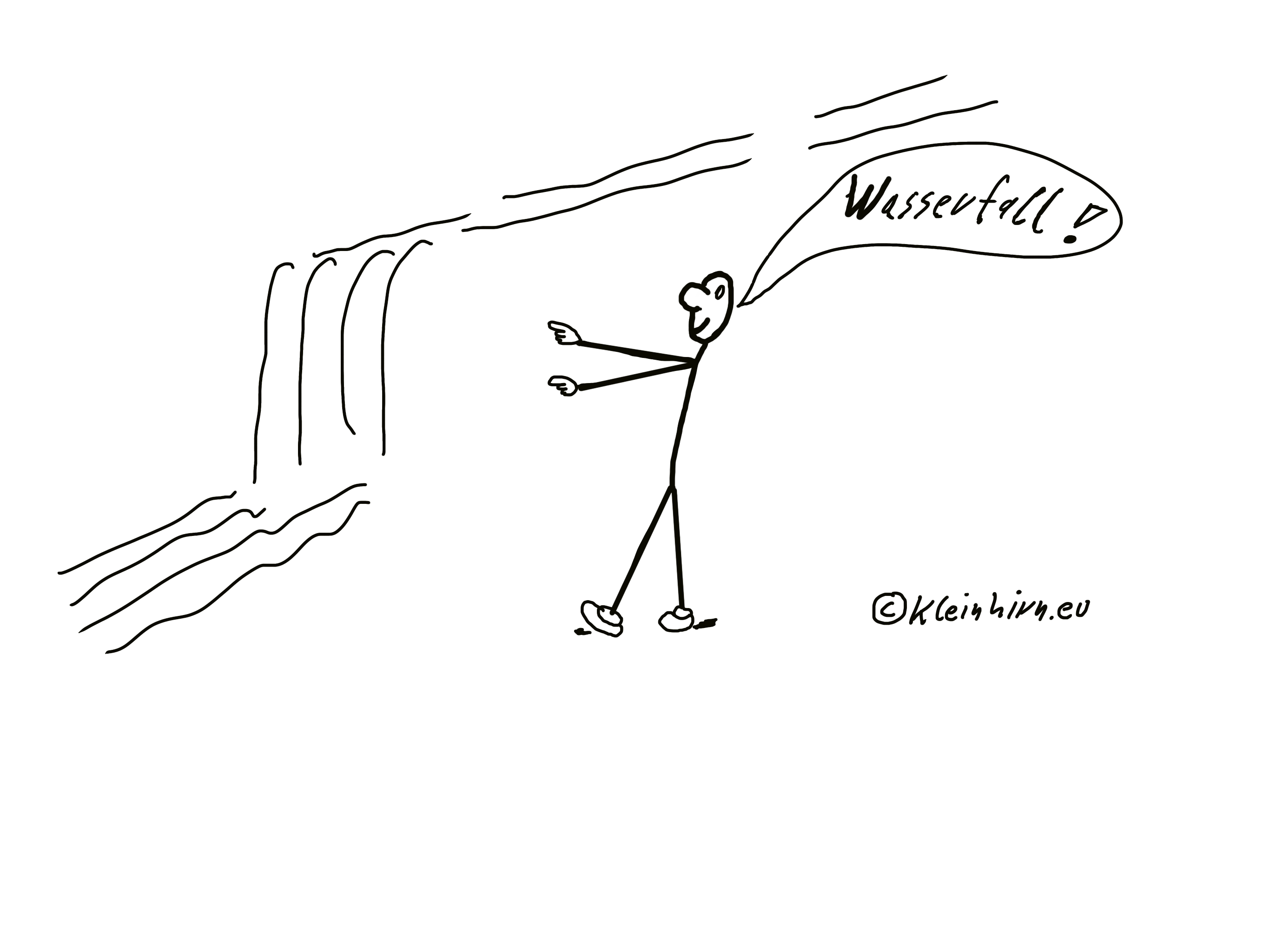

TWPlotter: Java Wasserfall Diagramme Generierung von rtl_power erzeugten CSV-Dateien

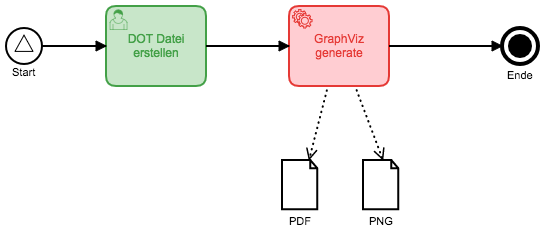

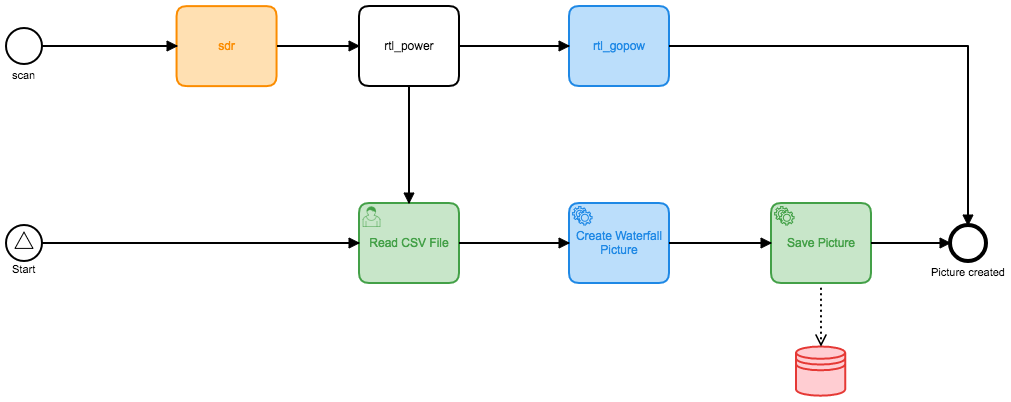

Mit rtl_power kann man via SDR alle Frequenzen scannen. Die Scann CSV-Ergebniss-Dateien können dann mit gopow in schöne Wasserfall Diagramme umgewandelt werden. Hier mal den Ablauf als BPMN 2.0

Hier mal den Ablauf als BPMN 2.0

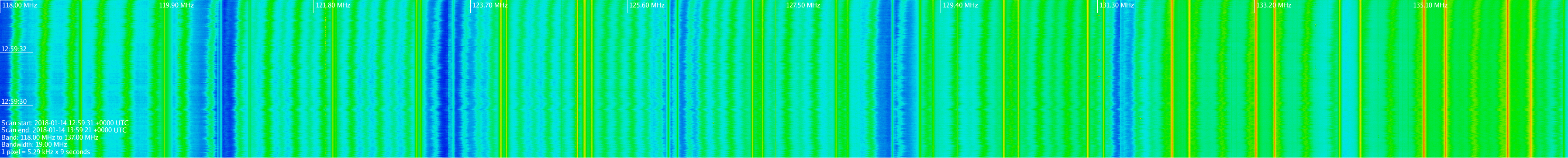

Hier ein Beispiel:

Das gopow Programm wollte ich mal in Java 8 schreiben, um auch selbst die Farben usw. beeinflussen zu können. Und auch um mal neue Funktionen von Java 8 zu benutzen. Auch kann das gopow auf dem Raspberry Pi nicht mit sehr großen Dateien umgehen. Die Scann Dateien können aber auch einige 100 MB groß sein. „TWPlotter: Java Wasserfall Diagramme Generierung von rtl_power erzeugten CSV-Dateien“ weiterlesen

Raspberry Pi: XML formatieren mit xmllint unter Linux

Manchmal hat man auf dem Raspberry Pi XML Dokumente die man ansehen will, die aber nicht schön formatiert sind.

Z.B. dieses XML Dokument hat alles in einer Zeile, und ist das Ergebnis einer Haltestellenabfrage in Hannover über diese API:

|

1 |

<?xml version="1.0" encoding="utf-8"?><Trias version="1.0" xmlns="trias" xmlns:siri="http://www.siri.org.uk/siri" xmlns:mw="http://services.mentzdv.de/2010/07/middleware"><ServiceDelivery><siri:ResponseTimestamp>2018-01-26T16:39:07</siri:ResponseTimestamp><siri:ProducerRef>HannIT</siri:ProducerRef><siri:ResponseMessageIdentifier>16-39-04-229</siri:ResponseMessageIdentifier><DeliveryPayload><!--Version: 10.0.46.2 build 04.08.2017 23:35:59 - Data Build: 2018-01-26T02:58:08 - Data Format: EFA10_00_08--><TripResponse><ErrorMessage><Code>-2</Code><Text><Text>Der Inhalt des Elements 'LocationRef' in Namespace 'trias' ist unvollständig. Erwartet wurde die Liste der möglichen Elemente: 'LocationName' in Namespace 'trias'.</Text><Language>de</Language></Text></ErrorMessage><ErrorMessage><Code>-2</Code><Text><Text>Der Inhalt des Elements 'LocationRef' in Namespace 'trias' ist unvollständig. Erwartet wurde die Liste der möglichen Elemente: 'LocationName' in Namespace 'trias'.</Text><Language>de</Language></Text></ErrorMessage><TripResult><ResultId>ID1925019635546312568133148169218912592159</ResultId><Trip><TripId>ID79254160591872422507315819789461666810137</TripId><Duration>PT1H2M</Duration><StartTime>2018-01-25T18:55:00</StartTime><EndTime>2018-01-25T19:57:00</EndTime><Interchanges>1</Interchanges><TripLeg><LegId>ID1913421648141272672174552254815522713559</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2921</StopPointRef><StopPointName><Text>Langenhagen Zentrum</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T18:55:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T19:17:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03470:645</JourneyRef><LineRef>de:gvh:03470</LineRef><DirectionRef>outward</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>470</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004380</DestinationStopPointRef><DestinationText><Text>Hannover Stöcken</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID139231716200782176135165271411684811793</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T19:42:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4892</StopPointRef><StopPointName><Text>Osterwald OE Asselweg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T19:57:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:04490:121</JourneyRef><LineRef>de:gvh:04490</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>490</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004882</DestinationStopPointRef><DestinationText><Text>Osterwald UE Großer Weg</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg></Trip></TripResult><TripResult><ResultId>ID105164111781947352671401882331617935139115</ResultId><Trip><TripId>ID159169223155511751349321724680145161110</TripId><Duration>PT1H1M</Duration><StartTime>2018-01-25T18:56:00</StartTime><EndTime>2018-01-25T19:57:00</EndTime><Interchanges>2</Interchanges><TripLeg><LegId>ID10815957164483877314721718154162215165197</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2921</StopPointRef><StopPointName><Text>Langenhagen/Zentrum</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T18:56:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:2551</StopPointRef><StopPointName><Text>Hannover Wiesenau</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T19:01:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:02001:183</JourneyRef><LineRef>de:gvh:02001</LineRef><DirectionRef>outward</DirectionRef><Mode><PtMode>urbanRail</PtMode><Name><Text>Stadtbahn</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>1</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25001611</DestinationStopPointRef><DestinationText><Text>Laatzen, Laatzen</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID2061855721862517977133148250126255684919</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2551</StopPointRef><StopPointName><Text>Hannover Wiesenau</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T19:07:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T19:29:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03135:878</JourneyRef><LineRef>de:gvh:03135</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>135</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004380</DestinationStopPointRef><DestinationText><Text>Hannover Stöcken</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID9995222128125187707315220323680631562182</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T19:42:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4892</StopPointRef><StopPointName><Text>Osterwald OE Asselweg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T19:57:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:04490:121</JourneyRef><LineRef>de:gvh:04490</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>490</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004882</DestinationStopPointRef><DestinationText><Text>Osterwald UE Großer Weg</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg></Trip></TripResult><TripResult><ResultId>ID161981841731302019878174130109162453113116</ResultId><Trip><TripId>ID3918616412419135149781371953388149171121194</TripId><Duration>PT1H0M</Duration><StartTime>2018-01-25T18:57:00</StartTime><EndTime>2018-01-25T19:57:00</EndTime><Interchanges>3</Interchanges><TripLeg><LegId>ID19424210018018023612771405119231108213121</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2921</StopPointRef><StopPointName><Text>Langenhagen Zentrum</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T18:57:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:6631</StopPointRef><StopPointName><Text>Langenhagen/Bahnhof Mitte</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T19:01:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03253:452</JourneyRef><LineRef>de:gvh:03253</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>253</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25002921</DestinationStopPointRef><DestinationText><Text>Langenhagen Zentrum</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID23323118724021416427781792089816576113151182</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:6631</StopPointRef><StopPointName><Text>Langenhagen/Bahnhof Mitte</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T19:06:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4411</StopPointRef><StopPointName><Text>Hannover Bahnhof Ledeburg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T19:10:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:ddb:92H04:34459</JourneyRef><LineRef>de:ddb:92H04</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>rail</PtMode><Name><Text>S-Bahn</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>S4</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25709922</DestinationStopPointRef><DestinationText><Text>Hildesheim Hauptbahnhof (DB)</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID4920542874223994771381012721722024388225</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4411</StopPointRef><StopPointName><Text>Hannover Bahnhof Ledeburg</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T19:14:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T19:19:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03136:855</JourneyRef><LineRef>de:gvh:03136</LineRef><DirectionRef>outward</DirectionRef><Mode><PtMode>bus</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>136</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004380</DestinationStopPointRef><DestinationText><Text>Hannover Stöcken</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID652261514012618017670175133982138136218197</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T19:42:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4892</StopPointRef><StopPointName><Text>Osterwald OE Asselweg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T19:57:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:04490:121</JourneyRef><LineRef>de:gvh:04490</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>490</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004882</DestinationStopPointRef><DestinationText><Text>Osterwald UE Großer Weg</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg></Trip></TripResult><TripResult><ResultId>ID11514022929162233141661592261847712923322380</ResultId><Trip><TripId>ID1652211681371157925069184721752532381851970</TripId><Duration>PT47M</Duration><StartTime>2018-01-25T19:40:00</StartTime><EndTime>2018-01-25T20:27:00</EndTime><Interchanges>1</Interchanges><TripLeg><LegId>ID312311722214831647716912518895244264960</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2921</StopPointRef><StopPointName><Text>Langenhagen Zentrum</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T19:40:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4940</StopPointRef><StopPointName><Text>Berenbostel Friedhof</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T20:08:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03480:644</JourneyRef><LineRef>de:gvh:03480</LineRef><DirectionRef>outward</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>480</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004779</DestinationStopPointRef><DestinationText><Text>Garbsen</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID3329442610613616813613286151252103191195</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4940</StopPointRef><StopPointName><Text>Berenbostel Friedhof</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T20:20:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4892</StopPointRef><StopPointName><Text>Osterwald OE Asselweg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T20:27:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:04491:56</JourneyRef><LineRef>de:gvh:04491</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>491</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004882</DestinationStopPointRef><DestinationText><Text>Osterwald UE Großer Weg</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg></Trip></TripResult><TripResult><ResultId>ID118139611755178916415022410698139126144107</ResultId><Trip><TripId>ID131187901371121036771547612819354244136173</TripId><Duration>PT1H4M</Duration><StartTime>2018-01-25T19:53:00</StartTime><EndTime>2018-01-25T20:57:00</EndTime><Interchanges>1</Interchanges><TripLeg><LegId>ID577166230254887651681252071162029217446</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2921</StopPointRef><StopPointName><Text>Langenhagen Zentrum</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T19:53:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T20:15:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03470:647</JourneyRef><LineRef>de:gvh:03470</LineRef><DirectionRef>outward</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>470</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004380</DestinationStopPointRef><DestinationText><Text>Hannover Stöcken</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID130102331026661101731901681619196131246223</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T20:42:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4892</StopPointRef><StopPointName><Text>Osterwald OE Asselweg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T20:57:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:04490:165</JourneyRef><LineRef>de:gvh:04490</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>490</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25008000</DestinationStopPointRef><DestinationText><Text>Neustadt Bahnhof (ZOB)</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg></Trip></TripResult><TripResult><ResultId>ID2422521721919511024079149568022252143133</ResultId><Trip><TripId>ID561512171131471642397317415022223117617924343</TripId><Duration>PT1H1M</Duration><StartTime>2018-01-25T19:56:00</StartTime><EndTime>2018-01-25T20:57:00</EndTime><Interchanges>2</Interchanges><TripLeg><LegId>ID115101125110189114787816281225159180157222243</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2921</StopPointRef><StopPointName><Text>Langenhagen/Zentrum</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T19:56:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:2551</StopPointRef><StopPointName><Text>Hannover Wiesenau</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T20:01:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:02001:93</JourneyRef><LineRef>de:gvh:02001</LineRef><DirectionRef>outward</DirectionRef><Mode><PtMode>urbanRail</PtMode><Name><Text>Stadtbahn</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>1</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25001731</DestinationStopPointRef><DestinationText><Text>Sarstedt</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID4220210417623222571144145131167301226160</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2551</StopPointRef><StopPointName><Text>Hannover Wiesenau</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T20:04:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T20:25:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03135:880</JourneyRef><LineRef>de:gvh:03135</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>135</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004380</DestinationStopPointRef><DestinationText><Text>Hannover Stöcken</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID23313114750179181537614420825018112515976198</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T20:42:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4892</StopPointRef><StopPointName><Text>Osterwald OE Asselweg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T20:57:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:04490:165</JourneyRef><LineRef>de:gvh:04490</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>490</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25008000</DestinationStopPointRef><DestinationText><Text>Neustadt Bahnhof (ZOB)</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg></Trip></TripResult><TripResult><ResultId>ID62710347231212777916720530102103236129125</ResultId><Trip><TripId>ID192142087958171817614911715312214495626</TripId><Duration>PT55M</Duration><StartTime>2018-01-25T20:02:00</StartTime><EndTime>2018-01-25T20:57:00</EndTime><Interchanges>3</Interchanges><TripLeg><LegId>ID021221622813524314867154108373622179153211</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2921</StopPointRef><StopPointName><Text>Langenhagen Zentrum</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T20:02:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:6631</StopPointRef><StopPointName><Text>Langenhagen/Bahnhof Mitte</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T20:06:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03253:454</JourneyRef><LineRef>de:gvh:03253</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>253</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25002921</DestinationStopPointRef><DestinationText><Text>Langenhagen Zentrum</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID2103126170139236204721912618558203440220</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:6631</StopPointRef><StopPointName><Text>Langenhagen/Bahnhof Mitte</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T20:12:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4411</StopPointRef><StopPointName><Text>Hannover Bahnhof Ledeburg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T20:16:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:ddb:92H05:34581</JourneyRef><LineRef>de:ddb:92H05</LineRef><DirectionRef>outward</DirectionRef><Mode><PtMode>rail</PtMode><Name><Text>S-Bahn</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>S5</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25108000</DestinationStopPointRef><DestinationText><Text>Hameln Bahnhof</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID2102025022290209126701891871688972155206251</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4411</StopPointRef><StopPointName><Text>Hannover Bahnhof Ledeburg</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T20:20:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T20:25:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03135:880</JourneyRef><LineRef>de:gvh:03135</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>135</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004380</DestinationStopPointRef><DestinationText><Text>Hannover Stöcken</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID223511961452379142751651781292641397912</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T20:42:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4892</StopPointRef><StopPointName><Text>Osterwald OE Asselweg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T20:57:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:04490:165</JourneyRef><LineRef>de:gvh:04490</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>490</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25008000</DestinationStopPointRef><DestinationText><Text>Neustadt Bahnhof (ZOB)</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg></Trip></TripResult><TripResult><ResultId>ID40298810861371865128253164221761717693</ResultId><Trip><TripId>ID33161119322081084465142150261461872496174</TripId><Duration>PT1H4M</Duration><StartTime>2018-01-25T20:53:00</StartTime><EndTime>2018-01-25T21:57:00</EndTime><Interchanges>1</Interchanges><TripLeg><LegId>ID598210623213128767019019138228121928482</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2921</StopPointRef><StopPointName><Text>Langenhagen Zentrum</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T20:53:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T21:15:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03470:649</JourneyRef><LineRef>de:gvh:03470</LineRef><DirectionRef>outward</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>470</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004380</DestinationStopPointRef><DestinationText><Text>Hannover Stöcken</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID72215115525443670148818720539241229233</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T21:42:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4892</StopPointRef><StopPointName><Text>Osterwald OE Asselweg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T21:57:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:04490:124</JourneyRef><LineRef>de:gvh:04490</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>490</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004882</DestinationStopPointRef><DestinationText><Text>Osterwald UE Großer Weg</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg></Trip></TripResult><TripResult><ResultId>ID221241100164208190132681292215018612118117135</ResultId><Trip><TripId>ID178441123217718823065128741712514116725118</TripId><Duration>PT1H1M</Duration><StartTime>2018-01-25T20:56:00</StartTime><EndTime>2018-01-25T21:57:00</EndTime><Interchanges>2</Interchanges><TripLeg><LegId>ID721151667710012011365187961882178724220760</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2921</StopPointRef><StopPointName><Text>Langenhagen/Zentrum</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T20:56:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:2551</StopPointRef><StopPointName><Text>Hannover Wiesenau</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T21:01:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:02001:97</JourneyRef><LineRef>de:gvh:02001</LineRef><DirectionRef>outward</DirectionRef><Mode><PtMode>urbanRail</PtMode><Name><Text>Stadtbahn</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>1</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25001731</DestinationStopPointRef><DestinationText><Text>Sarstedt</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID24361371510774138671721997766213161108</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2551</StopPointRef><StopPointName><Text>Hannover Wiesenau</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T21:04:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T21:25:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03135:882</JourneyRef><LineRef>de:gvh:03135</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>135</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004380</DestinationStopPointRef><DestinationText><Text>Hannover Stöcken</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID112196223552103917218414817624023119128197</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T21:42:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4892</StopPointRef><StopPointName><Text>Osterwald OE Asselweg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T21:57:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:04490:124</JourneyRef><LineRef>de:gvh:04490</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>490</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004882</DestinationStopPointRef><DestinationText><Text>Osterwald UE Großer Weg</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg></Trip></TripResult><TripResult><ResultId>ID116155168213245145287216534195106108248127104</ResultId><Trip><TripId>ID74250138237497825275173189149253169411675</TripId><Duration>PT51M</Duration><StartTime>2018-01-25T21:06:00</StartTime><EndTime>2018-01-25T21:57:00</EndTime><Interchanges>3</Interchanges><TripLeg><LegId>ID46572610722824922765191103242111218710047</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:2921</StopPointRef><StopPointName><Text>Langenhagen Zentrum</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T21:06:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:6631</StopPointRef><StopPointName><Text>Langenhagen/Bahnhof Mitte</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T21:10:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03480:613</JourneyRef><LineRef>de:gvh:03480</LineRef><DirectionRef>outward</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>480</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004948</DestinationStopPointRef><DestinationText><Text>Engelbostel Kirchstraße</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID2298515723823375966916321165239254168237179</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:6631</StopPointRef><StopPointName><Text>Langenhagen/Bahnhof Mitte</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T21:12:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4411</StopPointRef><StopPointName><Text>Hannover Bahnhof Ledeburg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T21:16:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:ddb:92H05:34585</JourneyRef><LineRef>de:ddb:92H05</LineRef><DirectionRef>outward</DirectionRef><Mode><PtMode>rail</PtMode><Name><Text>S-Bahn</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>S5</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25108000</DestinationStopPointRef><DestinationText><Text>Hameln Bahnhof</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID22591552723199181671901766491225577125</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4411</StopPointRef><StopPointName><Text>Hannover Bahnhof Ledeburg</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T21:20:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T21:25:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:03135:882</JourneyRef><LineRef>de:gvh:03135</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>135</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004380</DestinationStopPointRef><DestinationText><Text>Hannover Stöcken</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg><TripLeg><LegId>ID11757226130228246184641495024211715624657175</LegId><TimedLeg><LegBoard><StopPointRef>de:03241:4380</StopPointRef><StopPointName><Text>Hannover Stöcken</Text><Language>de</Language></StopPointName><ServiceDeparture><TimetabledTime>2018-01-25T21:42:00</TimetabledTime></ServiceDeparture><StopSeqNumber>1</StopSeqNumber></LegBoard><LegAlight><StopPointRef>de:03241:4892</StopPointRef><StopPointName><Text>Osterwald OE Asselweg</Text><Language>de</Language></StopPointName><ServiceArrival><TimetabledTime>2018-01-25T21:57:00</TimetabledTime></ServiceArrival><StopSeqNumber>2</StopSeqNumber></LegAlight><Service><OperatingDayRef>2018-01-25</OperatingDayRef><JourneyRef>de:gvh:04490:124</JourneyRef><LineRef>de:gvh:04490</LineRef><DirectionRef>return</DirectionRef><Mode><PtMode>coach</PtMode><Name><Text>Bus</Text><Language>de</Language></Name></Mode><PublishedLineName><Text>490</Text><Language>de</Language></PublishedLineName><DestinationStopPointRef>25004882</DestinationStopPointRef><DestinationText><Text>Osterwald UE Großer Weg</Text><Language>de</Language></DestinationText></Service></TimedLeg></TripLeg></Trip></TripResult></TripResponse></DeliveryPayload></ServiceDelivery></Trias> |

Wie können wir das nun schön formatieren? Dazu gibt es das Kommandozeilen-Tool xmllint. Damit kann eine XML Datei leicht formatiert werden. Dazu das xmllint installieren mit

|

1 |

sudo apt-get install libxml2-utils |

Dann ein Aufruf von „Raspberry Pi: XML formatieren mit xmllint unter Linux“ weiterlesen

Heatmap mit Raspberry Pi Zero W und gopow erzeugen

Wie kann mit dem Raspberry Pi eine Heatmap erzeugt werden?

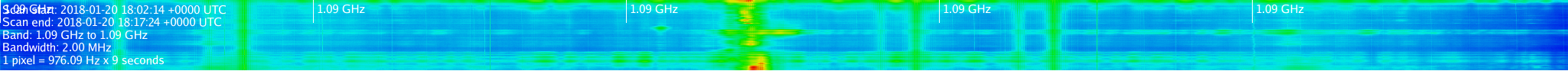

Hier mal ein Beispiel, um die unterschiedlichen Frequenzen zusehen in das Bild klicken und vergrößern:

Legende:

Und noch ein Beispiel:

Airband (rtl_power -f 118M:137M:8k -g 50 -i 10 -e 1h airband-7.csv):

Und ein letztes Beispiel mit einem Scann nach den Flugzeugtranspondern auf 1090 Mhz (rtl_power -f 1089M:1091M:1k -g 50 -i 10 -e 1h airband-1090-2.csv) wo man gut die Transponder der Flugzeuge (rot) sehen kann:

Als Datenbasis nehmen wir die mit rtl_power erzeugte Datei.

Zuerst laden wir uns das go Programm als binary rtl-gopow herunter und entpacken es: „Heatmap mit Raspberry Pi Zero W und gopow erzeugen“ weiterlesen

GPIO Schnittstelle: Mit WiringPi in 15 Minuten auf die GPIO Ports des Raspberry Pi zugreifen – Teil 3

Mit der wiringpi kann man leicht auf die GPIO Ports des Raspberry Pi zugreifen. Mit den Pins kann man dann leicht Hardware steuern. Auf dem Blog gibt es eine gute ausführliche Anleitung. Das will ich nicht wiederholen, sondern hier geht es darum wie man mit C++ auf die GPIO zugreifen kann. Obwohl man auch in 15 Minuten nach Installation der wiringpi Api die GPIO über Bash Scripte oder Python ansprechen kann.

Hier nun die nötigen Vorarbeiten um C++ mit wiringpi machen zu können. Es sind dort auch einige C Beispiele im Repo. Dazu aber später mehr.

Entweder man installiert das Package mit

|

1 |

sudo apt-get install wiringpi |

oder wie hier nun beschrieben über Git die neueste Version und compiliert es selber mit dem Ausführen des build Scriptes. Das ist hier beschrieben da wir das als API für die C++ Programmierung brauchen.

„GPIO Schnittstelle: Mit WiringPi in 15 Minuten auf die GPIO Ports des Raspberry Pi zugreifen – Teil 3“ weiterlesen

In 15 Minuten zum eigenen C++ Programm zum ausgeben der Systemtemperatur des Raspberry Pi Zero W – Teil 2

In der ersten Lektion haben wir in 15 Minuten gesehen wie wir checken können ob C++ auf dem Raspberry Pi installiert ist und haben unser 1. eigenes C++ Programm auf dem Pi mit der Kommandozeile erstellt, compiliert und ausgeführt.

Nun wollen wir auf dem Pi, in 15 Minuten die erste Klasse erstellen, da wir ja Objektorientiert programmieren wollen. Dazu erstellen wir mit dem vi ein einfache Klasse zum ausgeben der Temperatur des Pi.

Wir nennen die Klasse Temperatur. Damit wir nicht alles in einer Datei haben, erstellen wir für jedes Objekt eine eigene Datei. Also zuerst die Deklaration in der Temperatur.h:

„In 15 Minuten zum eigenen C++ Programm zum ausgeben der Systemtemperatur des Raspberry Pi Zero W – Teil 2“ weiterlesen

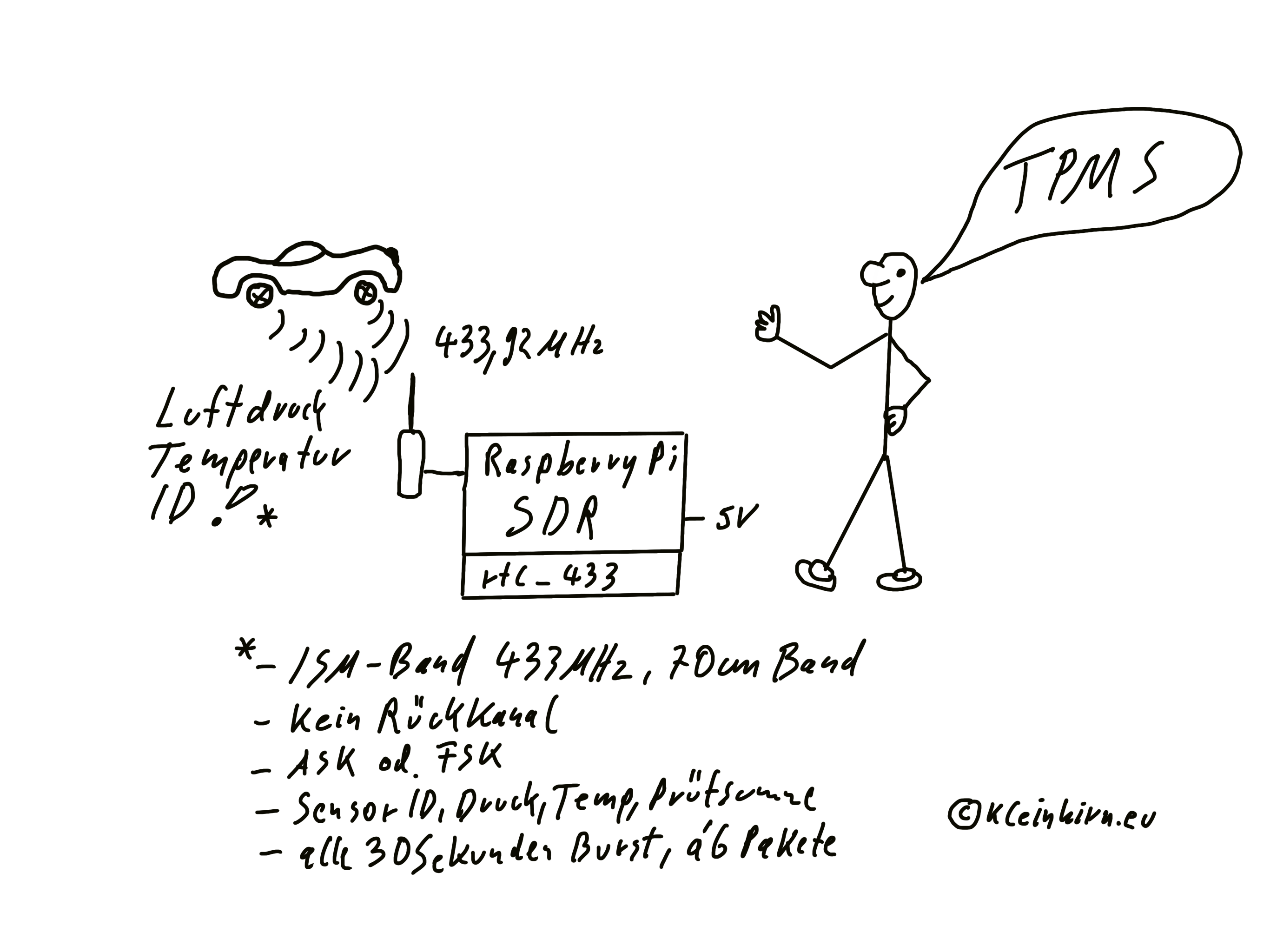

rtl_433 für den Raspberry Pi selbst compilieren um Temperatursensoren und Luftruck von Autoreifen (TPMS) uä. auf 433,92 Mhz zu empfangen

Wer eine Wetterstation hat, die auf 433,92 Mhz sendet kann die Daten empfangen. Oder wer keine hat, kann die von den Nachbarn mitbenutzen. Dazu reicht ein kleiner Raspberry Pi Zero W. Auf dem ein rtl_433 Programm läuft.

Voraussetzung:

rtl-sdr muss installiert sein, das hatte ich hier im Block aber schon mal beschrieben. Mit dem Empfänger kann man nicht nur Flugzeug-Transponder empfangen, sondern auch Kühlschränke, Wetterstationen und Autoreifen (Luftdruck, The tire pressure monitoring system (TPMS))…

Also wir müssen uns den Quellcode aus Git holen und das Programm selbst compilieren: „rtl_433 für den Raspberry Pi selbst compilieren um Temperatursensoren und Luftruck von Autoreifen (TPMS) uä. auf 433,92 Mhz zu empfangen“ weiterlesen

Neue PlaneFinder (3.7.20) Version für den Raspberry Pi in 5 Minuten noch in 2017 updaten!

Es gibt einen neuen PlaneFinder (3.7.20) Client für den Raspberry Pi und auch für Windows und Mac.

Hier einige der Änderungen seit 3.3.222:

- Improvements to ADS-B decoding

- New GPS view for Plane Finder Radar receivers

- Brand new map view including aircraft labels, photographs and additional metadata lookup

- Added colour-coded flightpaths to represent altitude

- Added the ability to mouse over flightpaths to view their speed and altitude at that any given point in time

- Improved Data View layout. Added the option to filter by additional fields

- Added the ability to set a Google Maps API key for users wishing to share their client webpages publicly (this is optional and not necessary when accessing the client locally)

- Rewritten HTTP parser to handle browser communication more reliably

- New 3D view to help you improve your reception

Wie kann der pfclient auf dem Raspberry Pi nun aktuallisiert werden? Das geht in 5 Minuten „Neue PlaneFinder (3.7.20) Version für den Raspberry Pi in 5 Minuten noch in 2017 updaten!“ weiterlesen

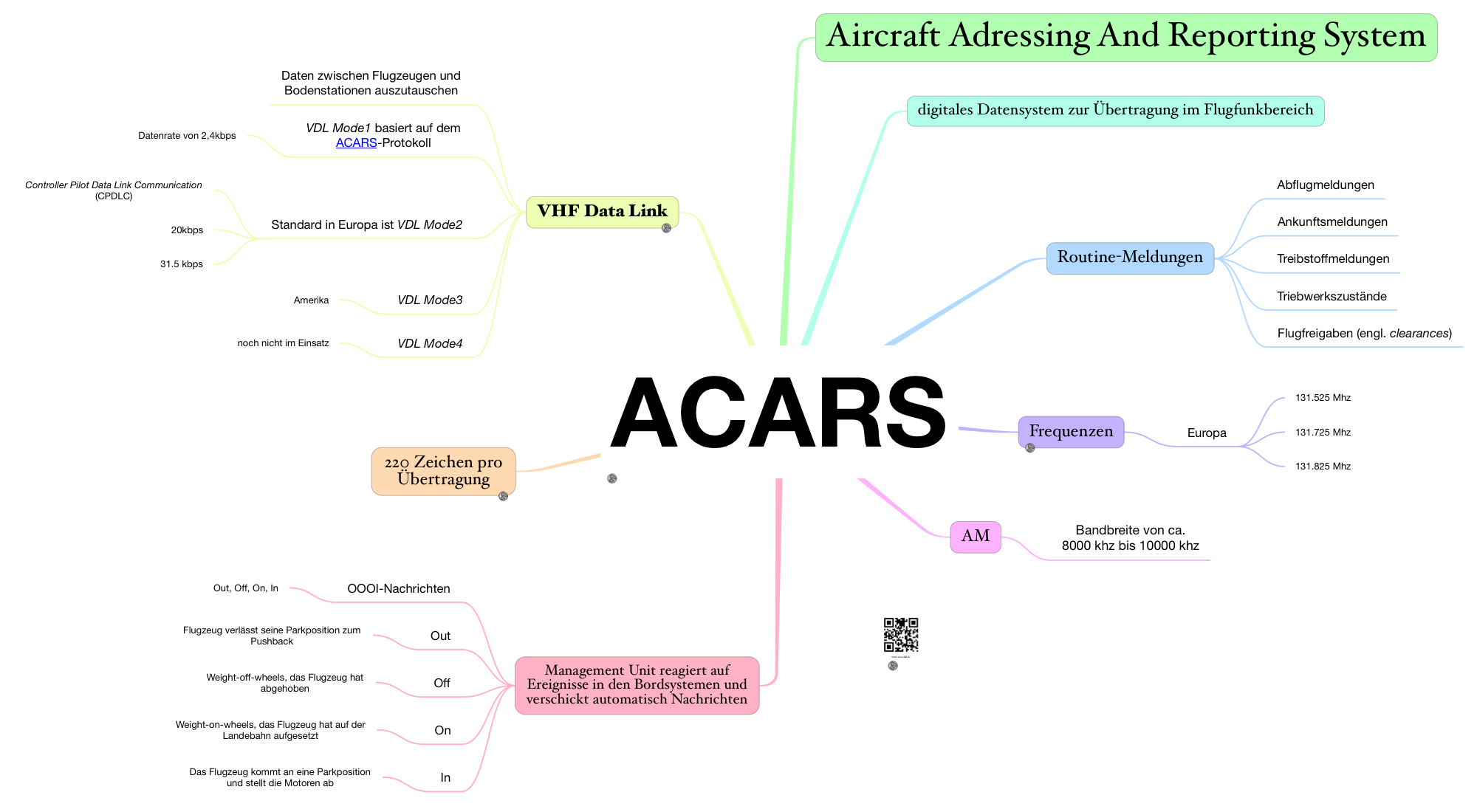

Pi Zero W empfängt ACARS in HAJ

Nicht viel los in der ACARS Welt in Hannover zum Jahresende.

Hier mal ein kurzer Auszug: „Pi Zero W empfängt ACARS in HAJ“ weiterlesen

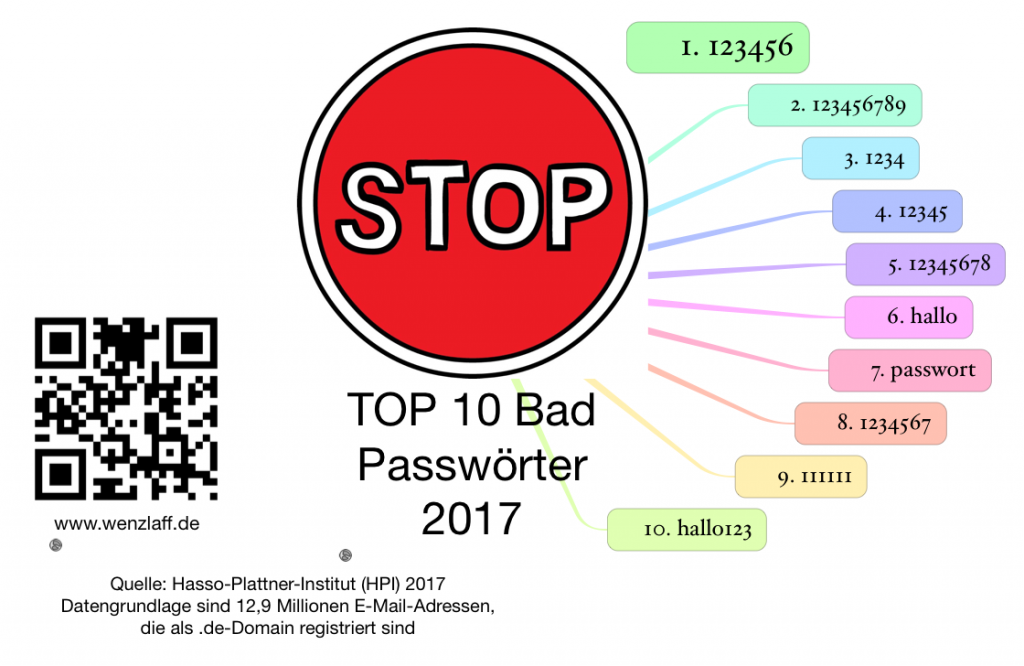

Sicherheit: gpg (GnuPG) Key Verwaltung mit pass auf dem Raspberry Pi oder sonst wo oder cooler kostenloser Passwort Manager für Raspberry Pi

Wer einen Passwort Manager braucht, kann pass verwenden. Den gibt es kostenlos für alle Betriebssysteme. Die Passwörter werden alle mit gpg Verschlüsselt und liegen in ~/.password-store so das sie leicht verwaltet werden können. Die Passwörter können mit unix shell Kommandos so leicht verwaltet werden. Auch eine bash Auto-Vervollständigung gibt es. Auch eine Git Integration ist möglich.

Wenn noch kein gpg Key auf dem Raspberry Pi angelegt wurde oder auch sonst noch keiner vorhanden ist, diesen einmal mit

|

1 |

gpg --gen-key |

erzeugen. Es muss nur der Name und die E-Mail Adresse angegeben werden, nach einem O muss man ein paar Minuten warten, bis der Key erzeugt wurde: „Sicherheit: gpg (GnuPG) Key Verwaltung mit pass auf dem Raspberry Pi oder sonst wo oder cooler kostenloser Passwort Manager für Raspberry Pi“ weiterlesen

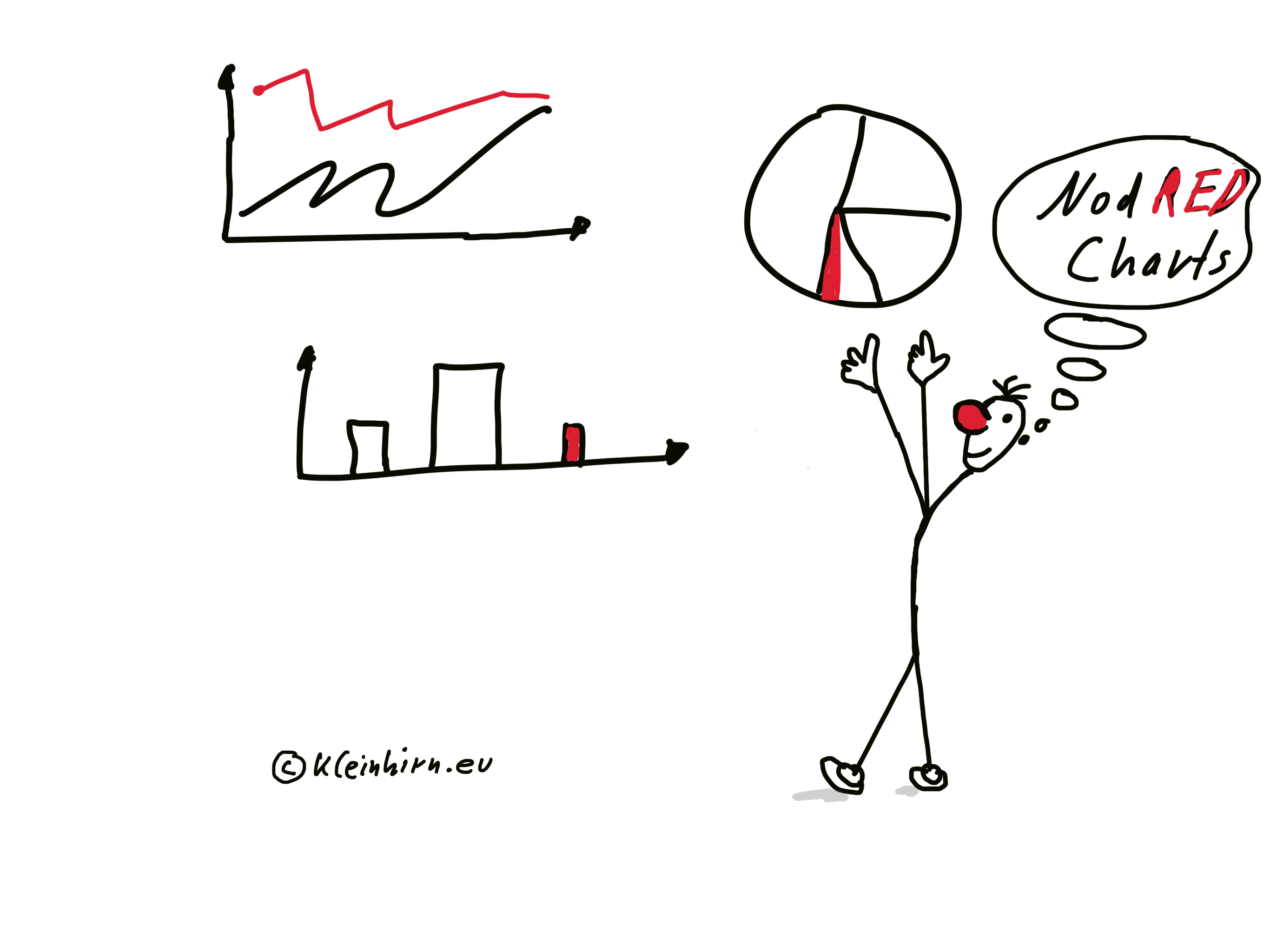

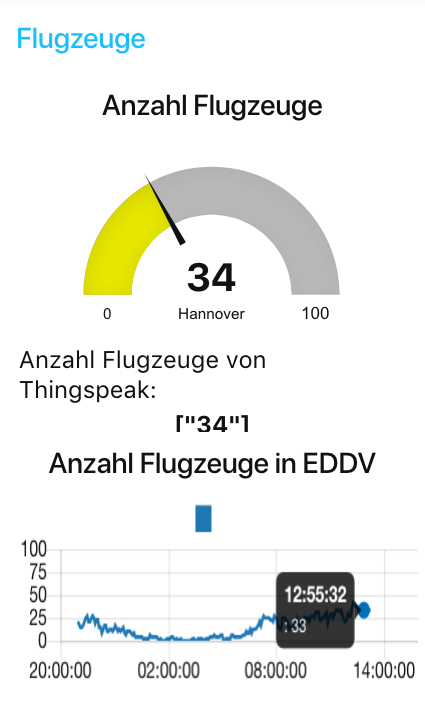

Schöne UI-Diagramme mit NodeRED auf dem Raspberry Pi

Einfache Diagramme können mit NodeRED leicht erstellt werden. Ob nun mit Linien, Balken oder Kreisdiagramm. Unten mal ein Verlaufsdiagramm der empfangenen Flugzeuge in Hannover (HAJ).

Dafür gibt es das Chart-Node, das in den Flow gezogen werden muss: „Schöne UI-Diagramme mit NodeRED auf dem Raspberry Pi“ weiterlesen

Echo Dot triggert Node-RED auf dem Raspberry Pi per „Node-RED Alexa Home Skill Bridge“

Wer per Sprache mit einen Echo Dot auch den Raspberry Pi auf dem Node-RED läuft steuern will, kann dazu die „Node-RED Alexa Home Skill Bridge“ verwenden. Hier mal ein Beispiel wie per Alexa Echo Dot Sprach-Befehl die Feinstaubwerte für Hannover abgefragt und per Pushover an Handys versendet wird.

Dazu muss der Node „node-red-contrib-alexa-home-skill“ mit npm installiert werden:

Für den Echo das folgende Skill installieren. „Echo Dot triggert Node-RED auf dem Raspberry Pi per „Node-RED Alexa Home Skill Bridge““ weiterlesen

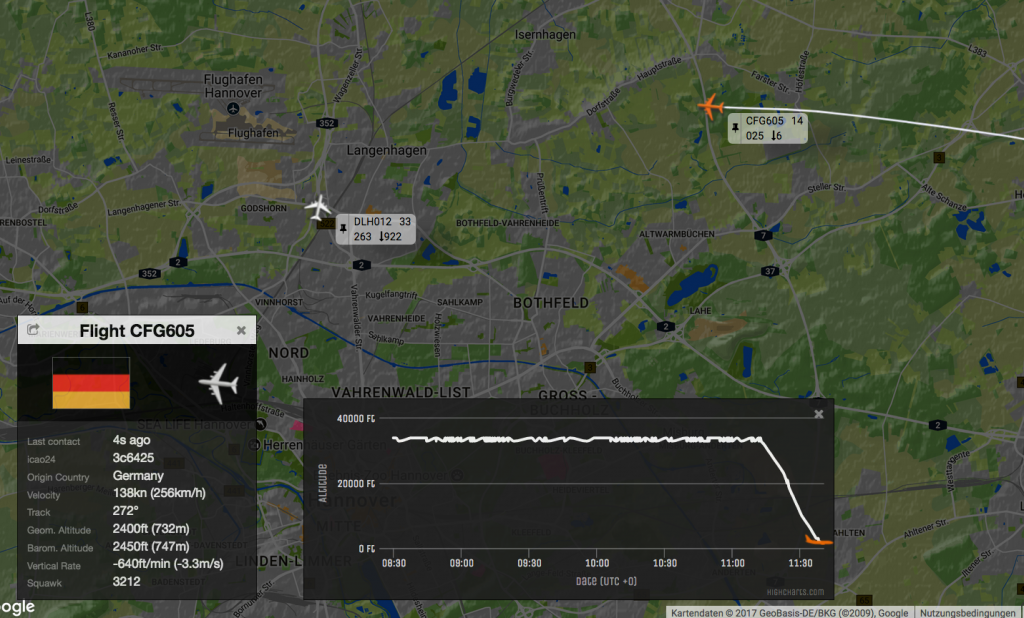

Anflug auf Hannover (EDDV, HAJ) mit Höhendiagramm eines A321 (CFG605) aus der تركيا

Eben ist der Flug CFG605 in Hannover gelandet. Es ist eine Condor A321 aus Antalya (AYT) mit 36 Minuten Verpätung. Intressant ist das Höhenprofile:

Oder hier mit Karte:

Die Höhe liegt bei 732 m auf der Höhe der A7. „Anflug auf Hannover (EDDV, HAJ) mit Höhendiagramm eines A321 (CFG605) aus der تركيا“ weiterlesen

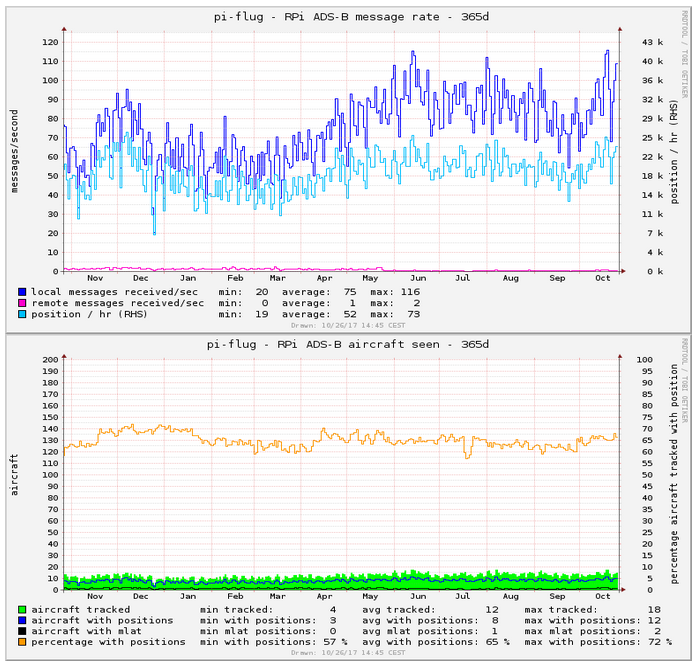

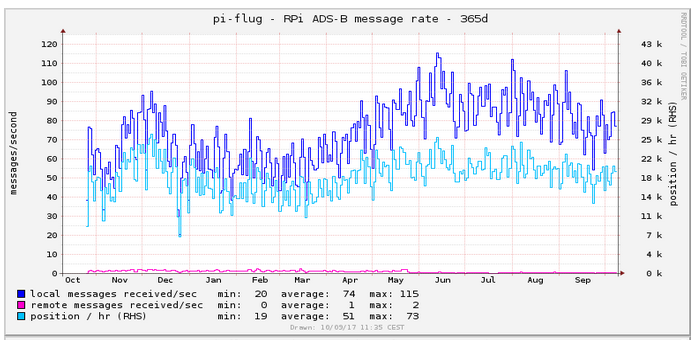

Jahresrückblick: 1 Jahr Raspberry Pi DUMP1090 Empfang in Hannover (HAJ, EDDV) mit ADS-B

MESZ, MEZ, UT, UTC, GMT – Raspberry Pi: Wie kann die Sommerzeit bzw. Winterzeit überprüft und die Zeitzone gestellt werden?

Oder alle Jahre wieder! Alle Jahre wieder. Aber wie lange noch? Wer einen Raspberry Pi laufen hat, kann die Zeitzone und Zeit leicht verändern bzw. stellen. Meistens läuft ein NTP, der alles autom. richtig macht. Was aber wenn die Sommerzeit bzw. Winterzeit nicht richtig berücksichtigt wurde?

Wie kann die Zeit einfach überprüft werden?

In der Konsole

|

1 |

date |

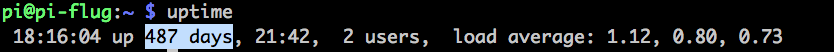

Ende Oktober, Air Berlin und Raspberry Pi Dump1090 Empfang einstellen?

Ende Oktober habe ich die Flugdaten in Hannover mit dem Raspberry Pi und Dump1090 ein Jahr lang in meine Datenbank geschrieben. Der Rasberry Pi läuft nun über ein Jahr ohne zu booten bzw. abzustürzen, wie ein uptime zeigt:

Hier mal ein Jahresüberlblick, noch mit Air Berlin

Habe auch noch ein Foto von mir aus Hannover, da hier von der Zeit nur eins aus Düsseldorf abgebildet ist:

Soll ich diesen Block zu diesem Thema auch Ende Oktober einstellen? Eure Meinung, gern in diesem Google-Formular eingeben und auf Senden klicken, das Ergebniss werde ich dann hier veröffentlichen.