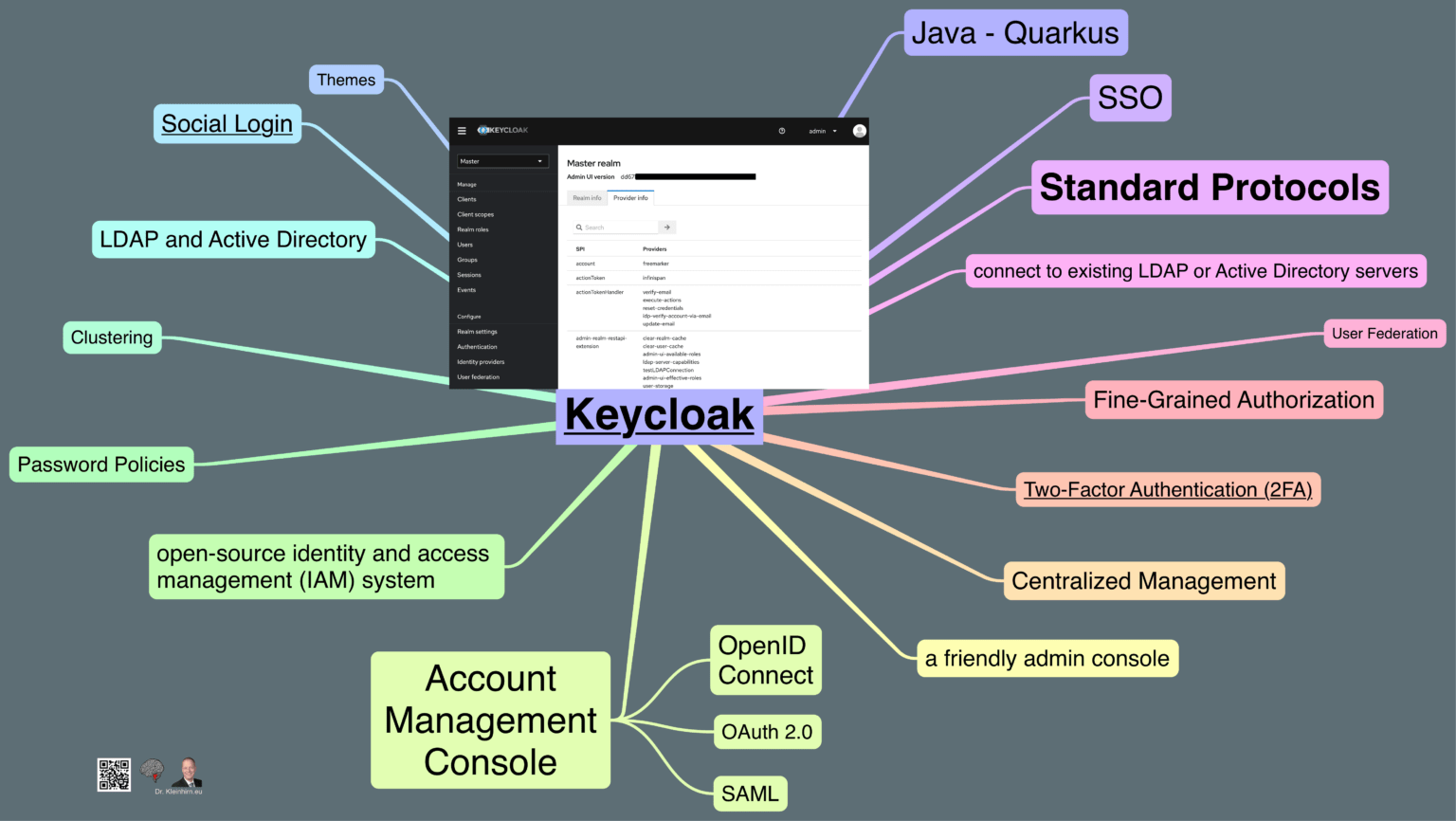

Eine Keycloak Installation auf einem Raspberry Pi Zero W ist möglich. Wie? Das werde ich hier beschreiben. Hier ein paar Infos zu Keycloak das jetzt auf Quarkus basiert.

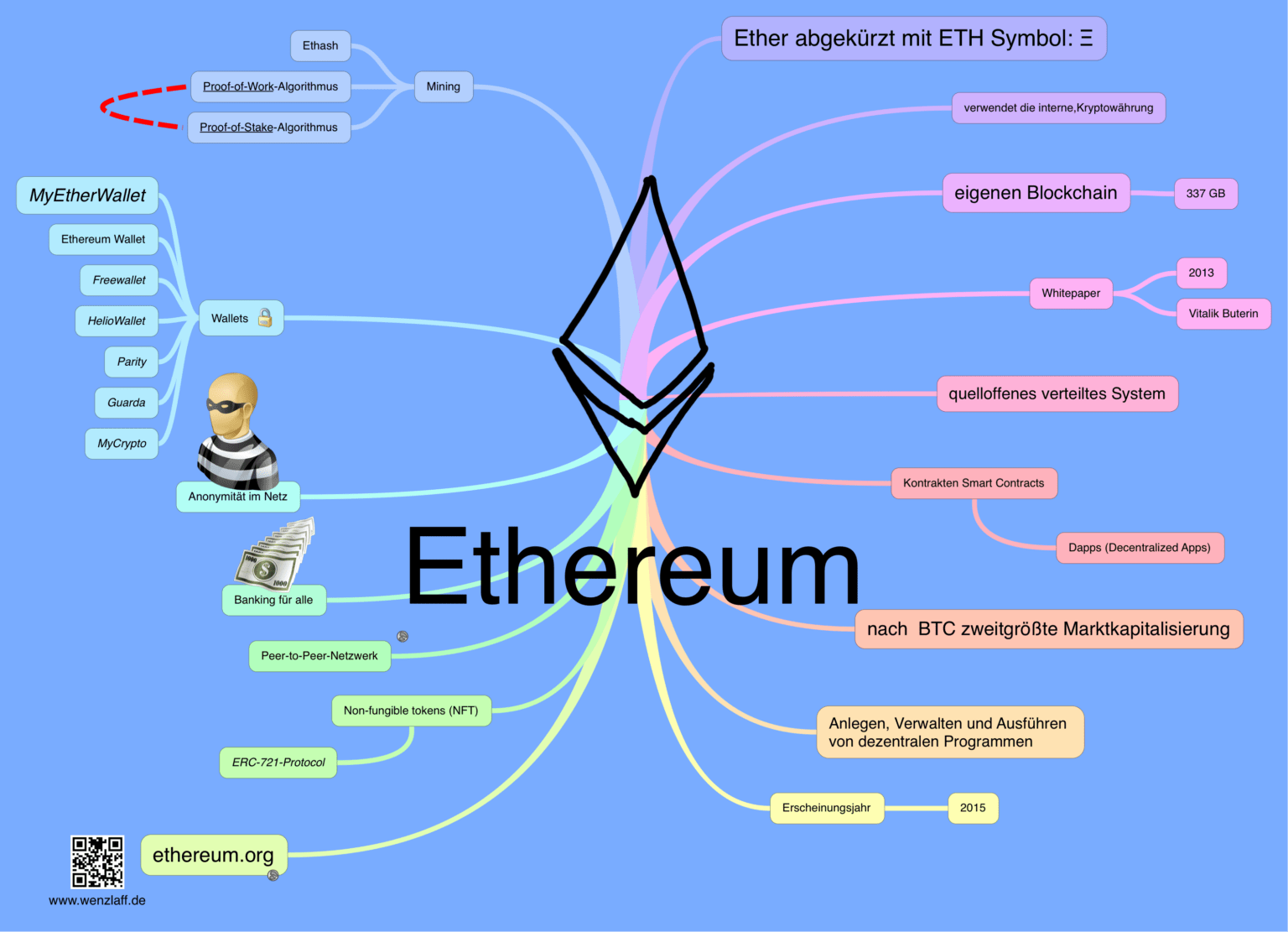

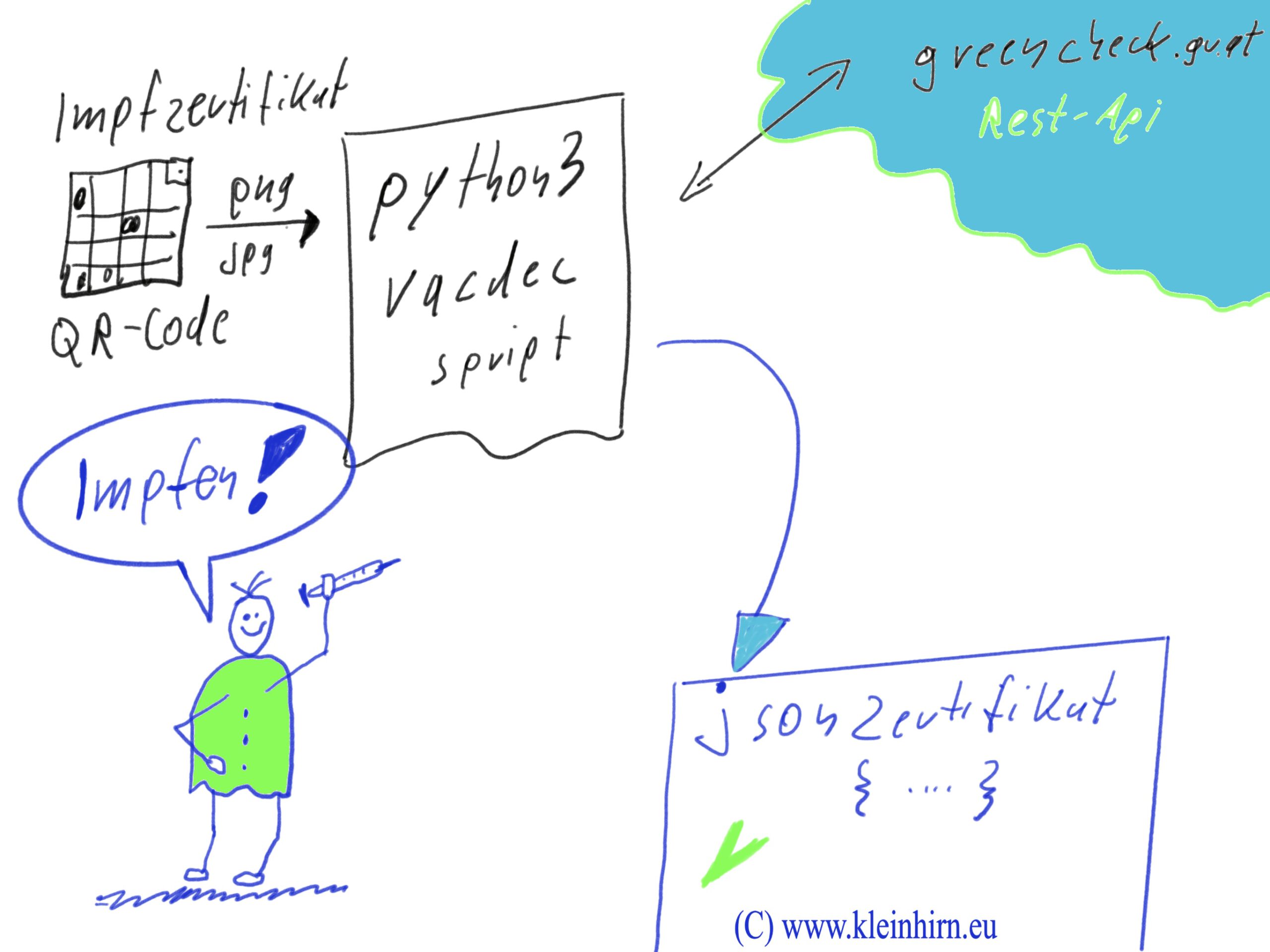

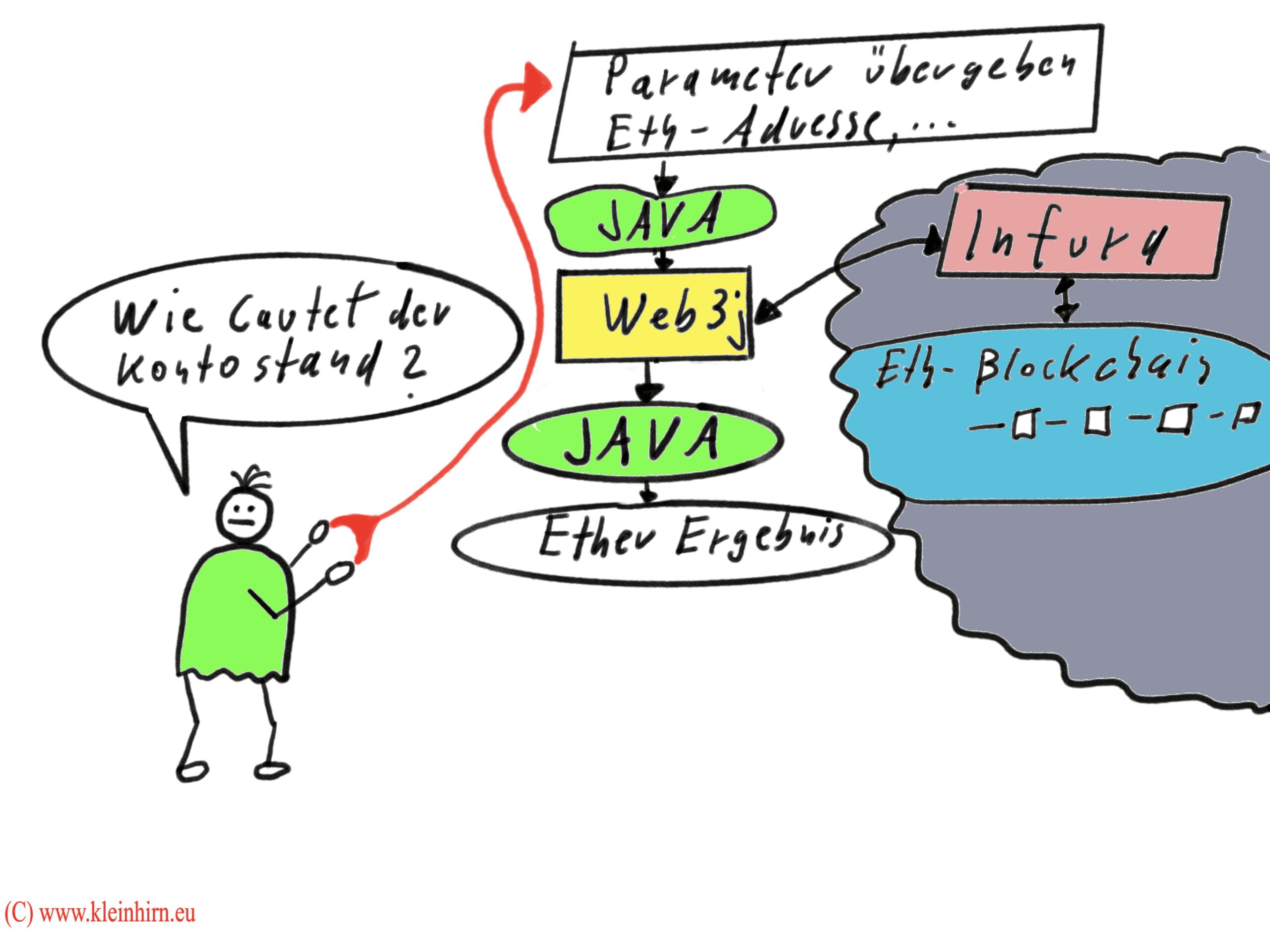

Danke Dr.Kleinhirn.eu für die Mindmap.

Danke Dr.Kleinhirn.eu für die Mindmap.

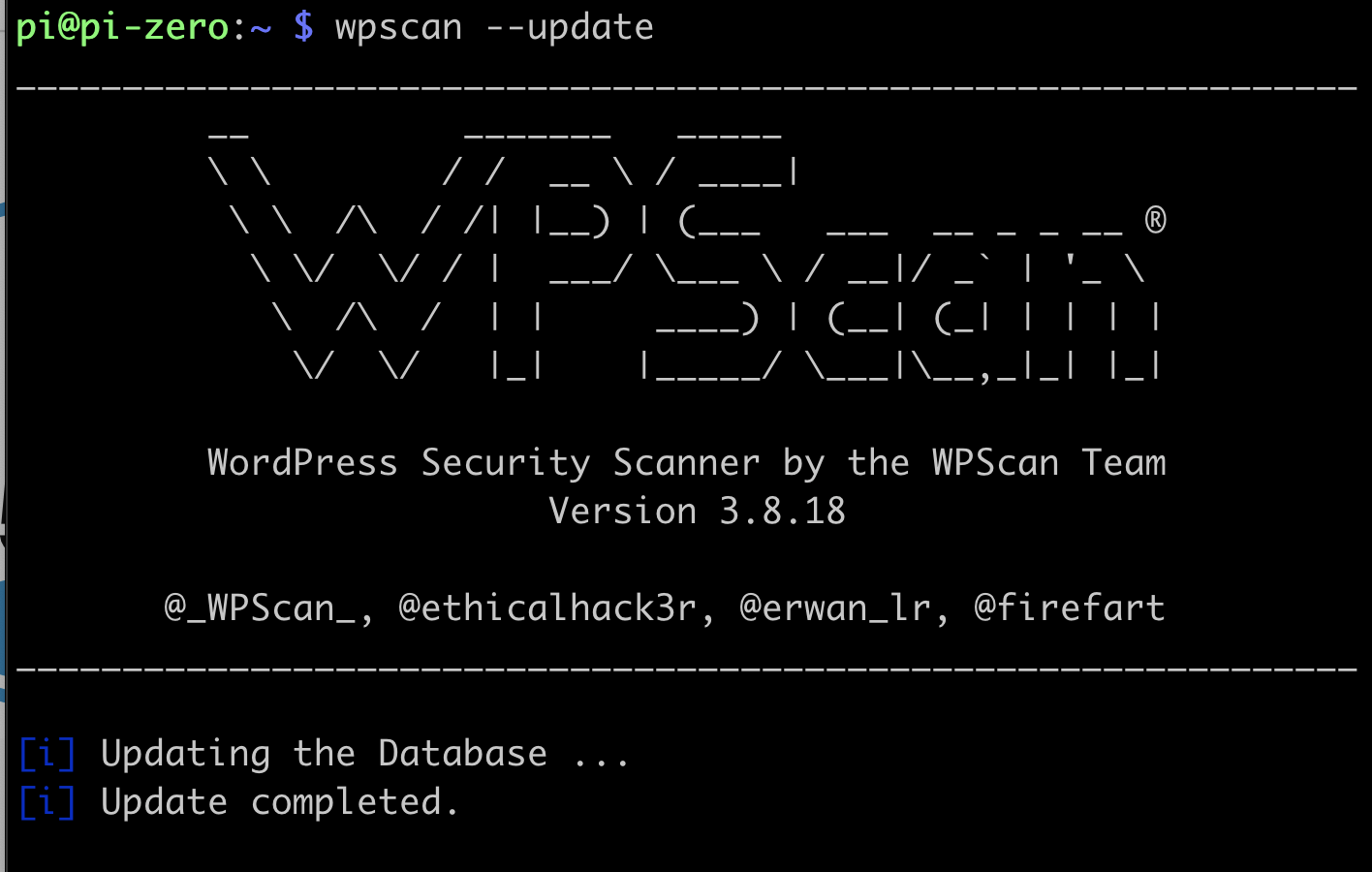

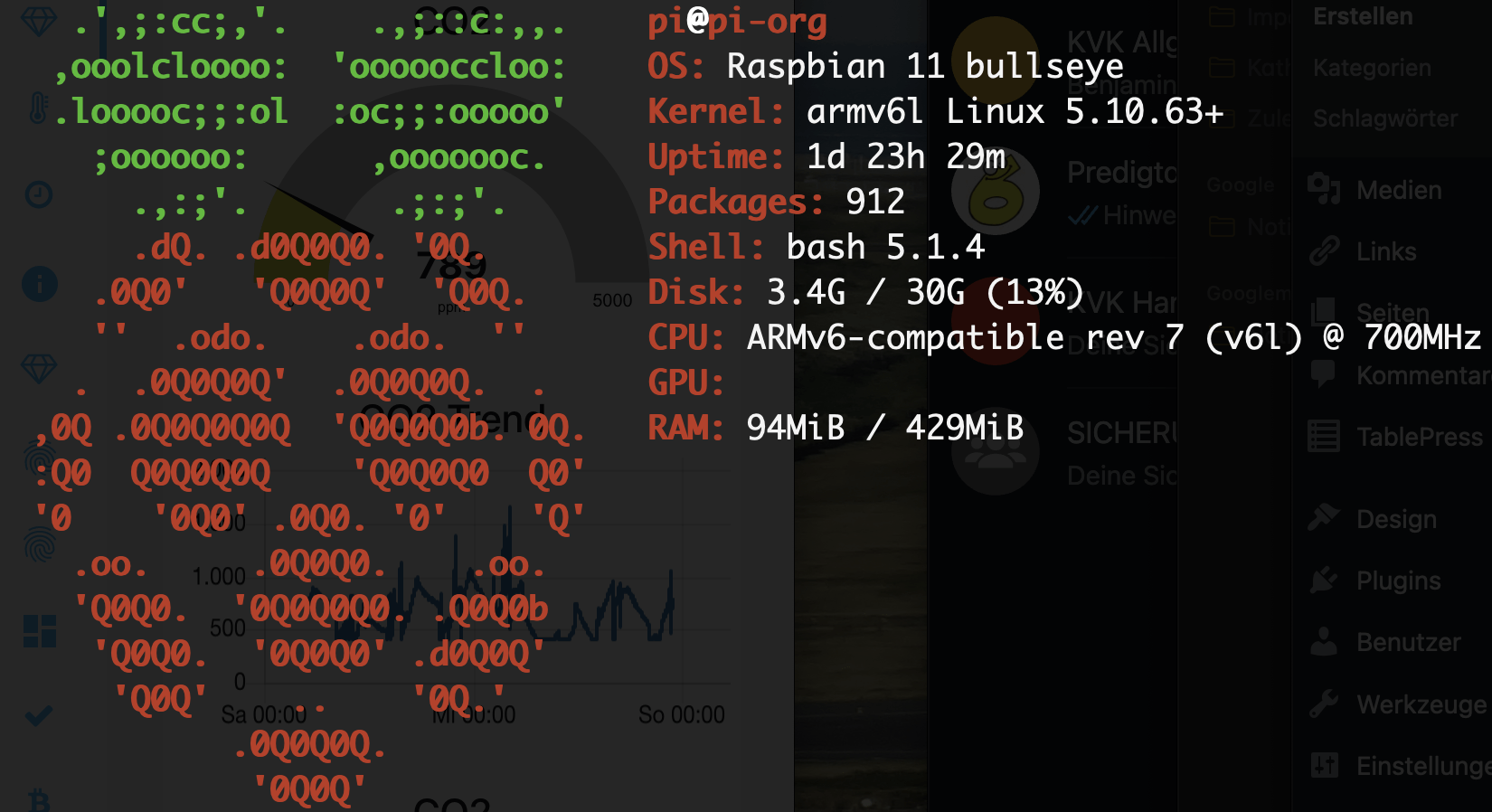

Voraussetzung ist ein aktuelles Debian in dieser Version: … „Aktuelle Keycloak 19.0.2 Installation auf einem Raspberry Pi Zero W“ weiterlesen

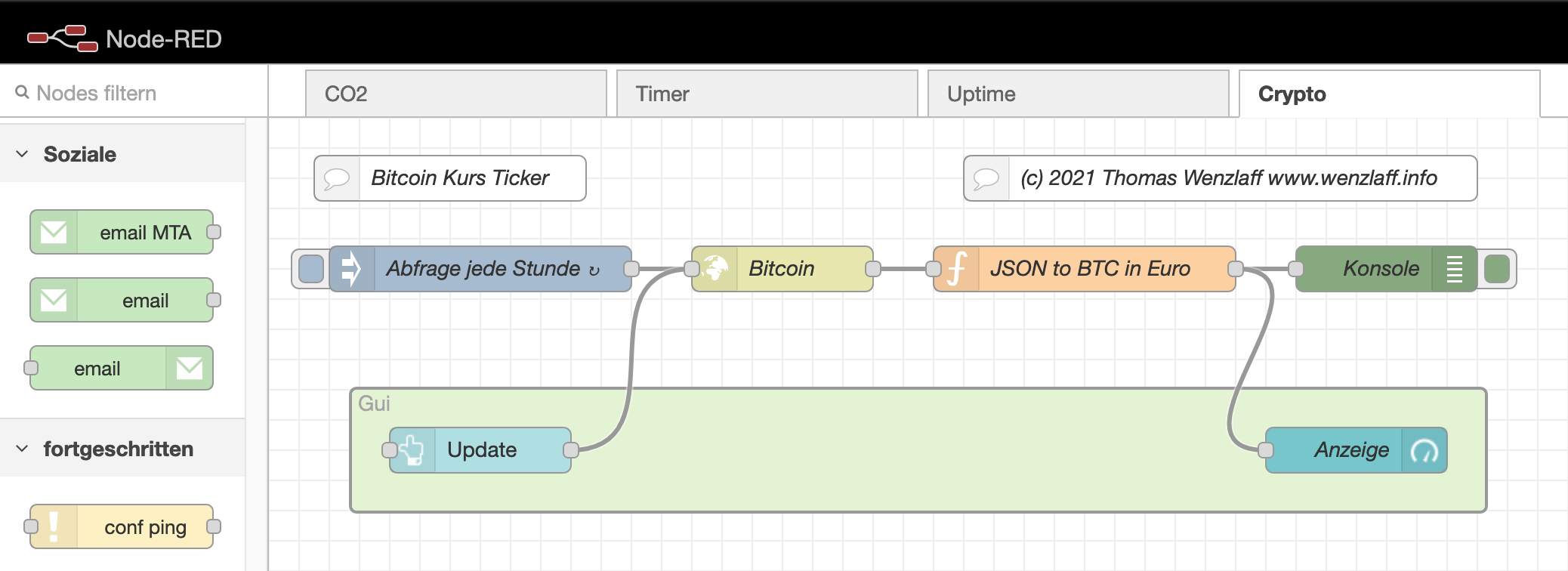

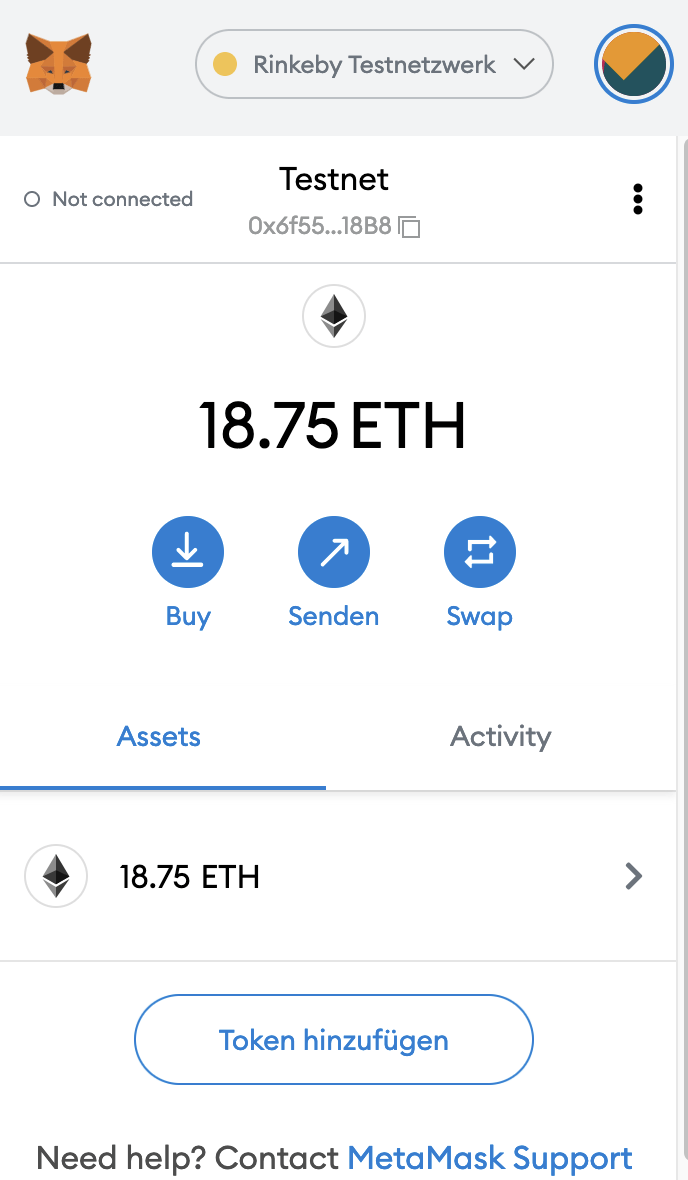

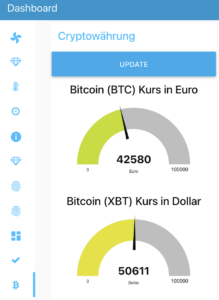

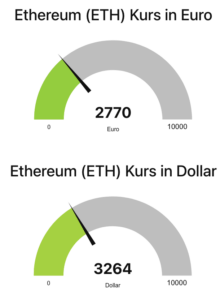

BTC/USTD

BTC/USTD