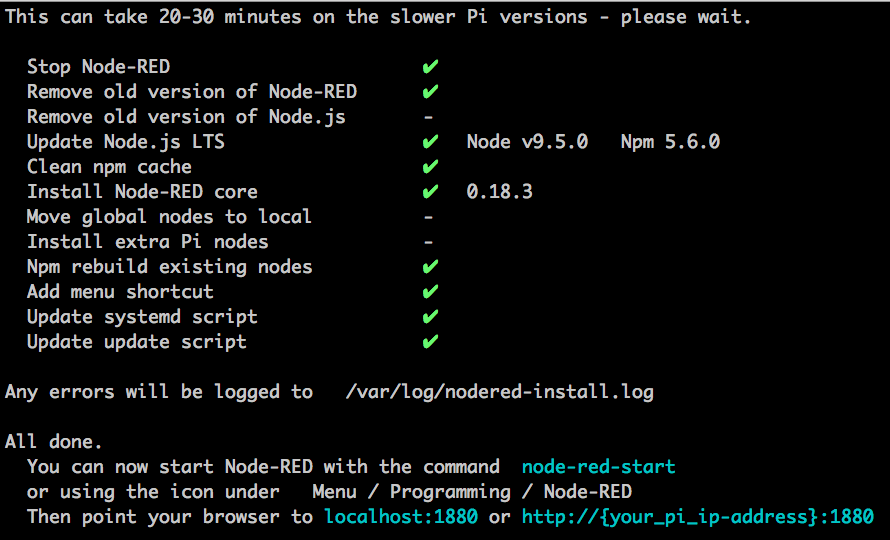

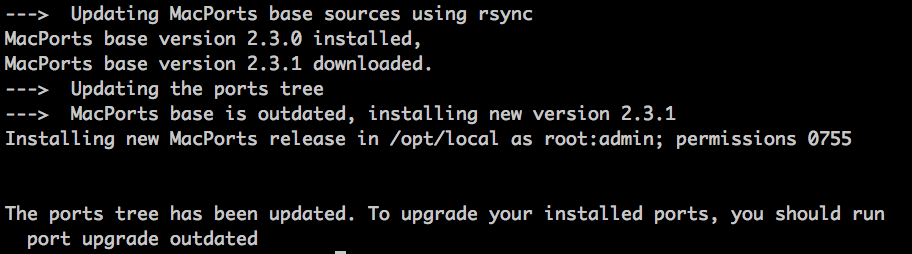

Vor 5 Tagen ist eine neue NodeRED Version 0.18.4 veröffentlicht worden. Was ist neu? Siehe hier. Also zum updaten ein:

|

1 |

update-nodejs-and-nodered |

auf der Konsole eingeben und nach ein paar Minuten, ist die neue Version installiert:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 |

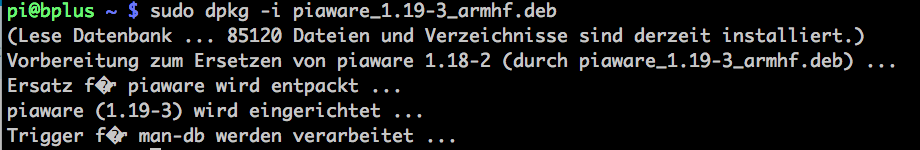

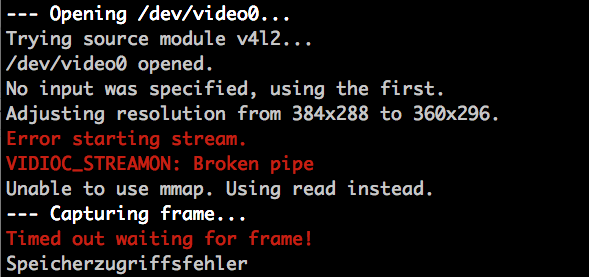

This can take 20-30 minutes on the slower Pi versions - please wait. Stop Node-RED ✔ Remove old version of Node-RED ✔ Remove old version of Node.js - Update Node.js LTS ✔ Node v9.5.0 Npm 5.6.0 Clean npm cache ✔ Install Node-RED core ✔ 0.18.4 Move global nodes to local - Install extra Pi nodes - Npm rebuild existing nodes ✔ Add menu shortcut ✔ Update systemd script ✔ Update update script ✔ Any errors will be logged to /var/log/nodered-install.log |

Die neue Version kann auch im Menü ganz unten überprüft werden:

„Raspberry Pi: 0.18.4: Maintenance Release update für NodeRED“ weiterlesen