„Raspberry Pi: Flugstatus via Fhem in EDDV der letzten Tage“ weiterlesen

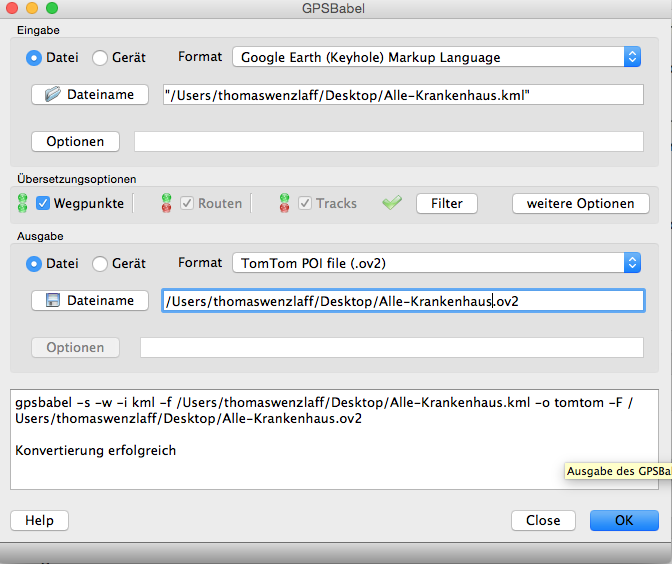

GPSBabel: Wie kann eine mit Google Earth erstellte KML Datei mit Wegepunkten (POI) in ein Navi von TomTom (ov2) importiert werden (KML to ov2)?

Manchmal möchte man Wegepunkt bzw. Ziele einfach in Google Earth auswählen, und diese Ziele dann einfach in das Navi übertragen. So braucht man nicht mühsam alle Ziele ins Navi eingeben.

Hier nun eine Anleitung, die vom Prinzip mit jedem Navi läuft. Hier am Beispiel eines TomTom 25.

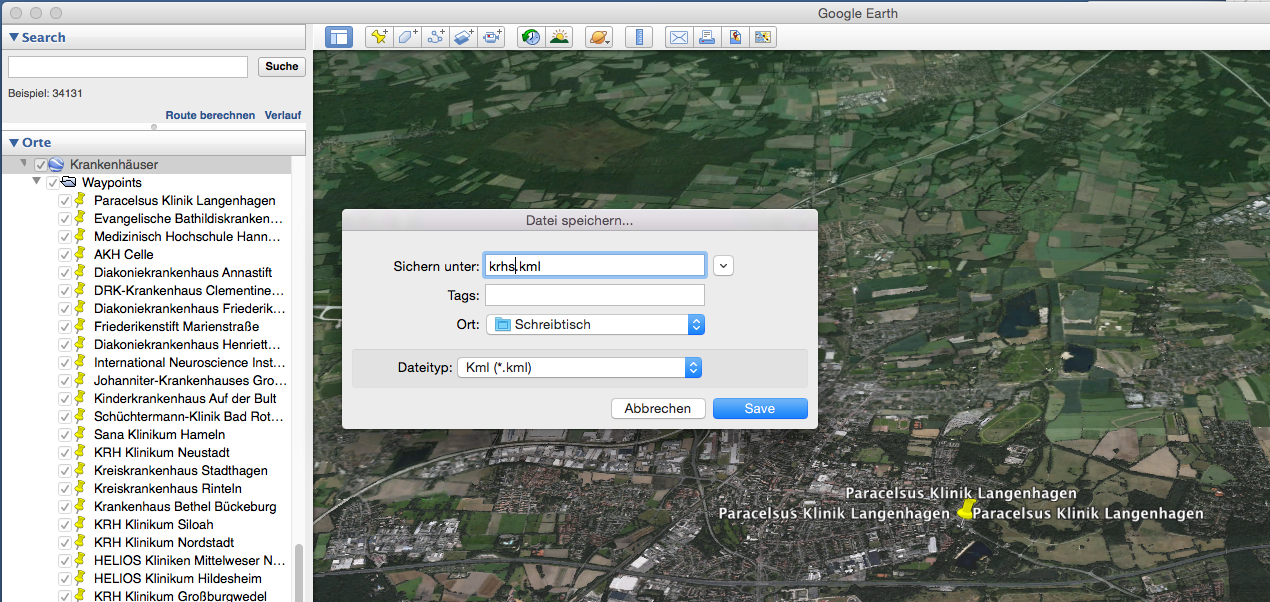

Wie schon hier beschrieben, kann mit Google Earth leicht eine KML Datei mit Wegepunkten erstellt werden. Also zuerste eine Liste von Zielen erstellen und als KML Datei speichern. Hier mal am Beispiel einiger Krankenhäuser in Hannover und umzu.

Ich habe den Namen mit Alle-Krankenhaus.kml gewählt, damit es ganz nach vorne sortiert wird. Im TomTom werden auch die Umlaute nicht richtig dargestellt, deshalb alle Umlaute ersetzt.

Wir haben nun also eine Alle-Krankenhaus.kml Datei die mit GPSBabel nach Alle-Krankenhaus.ov2 umgewandelt wird. Folgende Einstellungen sind da nötig:

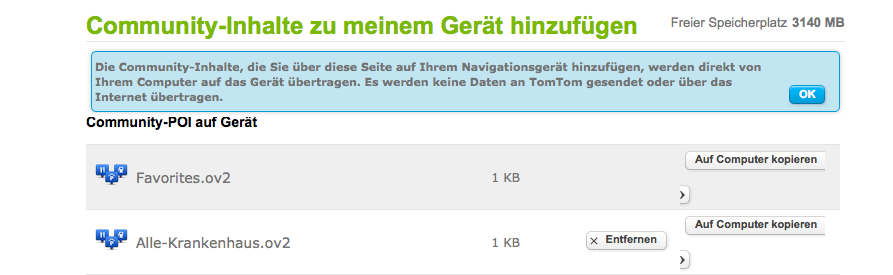

So, diese Datei wollen wir nun in das Navi übertragen. Für einige TomTom Geräte soll es auch über MyDrive gehen.

Es geht aber auch für alle anderen TomTom Geräte.

Um eine oder mehrere POI-Sammlungen zu Ihrem Navigationsgerät hinzuzufügen, wie hier (klick auf Geräte, die MyDrive Connect verwenden) beschrieben:

Verbinden Sie Ihr Navigationsgerät mit Ihrem Computer. Schalten Sie Ihr Gerät ein.

Klicken Sie auf das -Symbol (Bild oder Bild) im Infobereich der Windows-Taskleiste oder in der Apple-Menüleiste.

Klicken Sie auf Community-Inhalte verwalten.

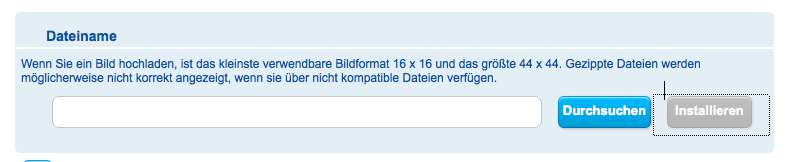

Datei Alle-Krankenhaus.ov2 auswählen und hochladen:

Nun ist die Datei hochgeladen:

Jetzt kann im Navi unter: Sonderziele – POI in der Nähe zu Alle-Krankenhaus navigiert werden. Klick auf Alle-Krankenhaus zeigt dann die ganze Liste der Krankenäuser an. Das geht auch für Blizer 😉 Familie usw.

Wie kann eine mit Google Earth erzeugte Wegpunktdatei im KML Format in das CSV Format umgeformt werden (KML to CSV)?

Manchmal will man eine KML Datei mit Wegpunkten mit Google Earth erstellen. Z.B. eine Liste aller Krankenhäuser, Blizer, Fastfood-Läden usw. Wenn die dann in Excel oder für eine Datenbank benötigt werde, muss sie evl. in das CSV Format (mit Lan, Lon, Beschreibung) umgeformt werden.

Das geht sehr gut mit GPSBabel. Welches auch viele andere Formate für GPS-Geräte umwandeln kann.

Also zuerst die KML Datei mit Google Earth erstellen. Dazu alle Waypoints erzeugen und dann die Liste links selektieren und mit rechstklick das Kontexmenü öffnen Orte speichern unter wählen. Im Dialog als Dateityp kml wählen und speichern.

Wenn GPSBabel installiert ist „Wie kann eine mit Google Earth erzeugte Wegpunktdatei im KML Format in das CSV Format umgeformt werden (KML to CSV)?“ weiterlesen

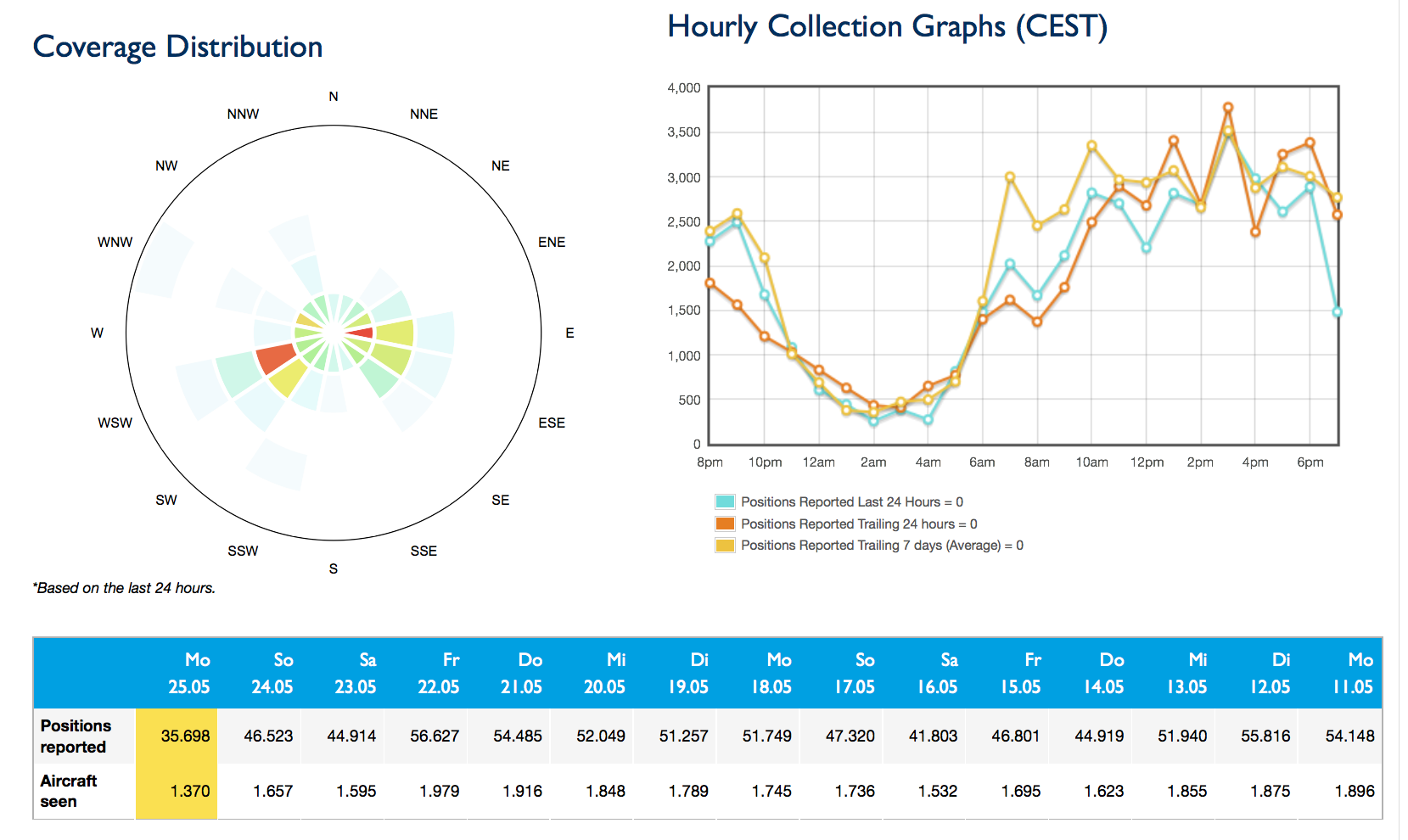

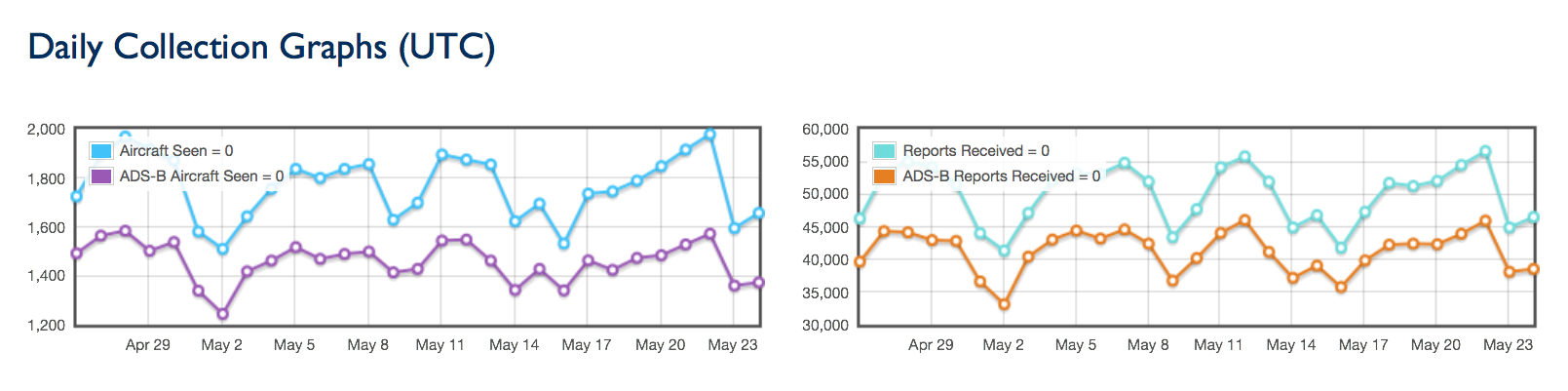

Raspberry Pi Statistik: Planespotting von Gestern in EDDV

Raspberry Pi: Höhenunterschiede mit heywhatsthat.com visualisieren

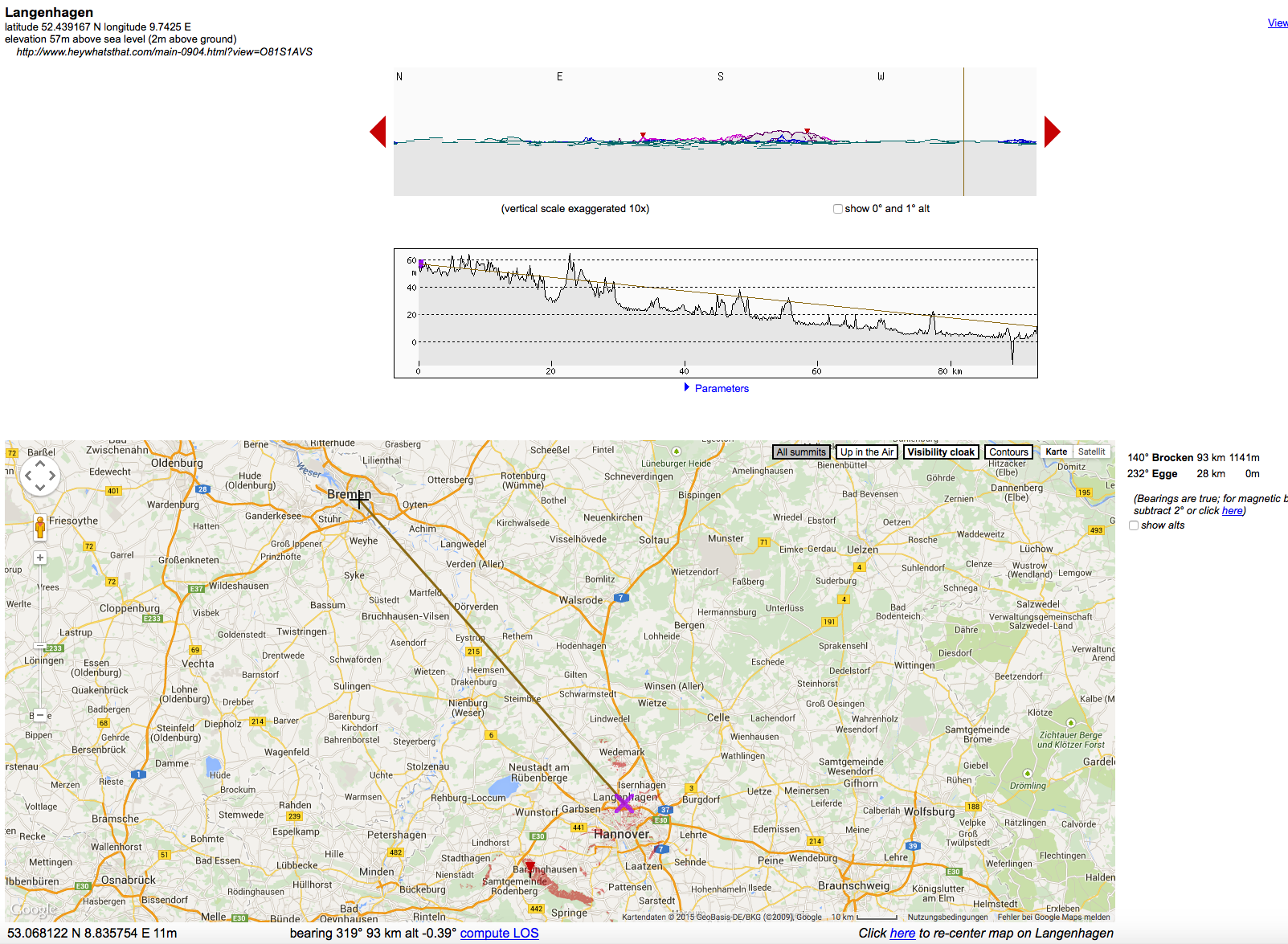

Wollte mal sehen, ob meine selbstgebaute Antenne, die an meinem Raspberry Pi hängt, von irgendwelchen Bergen abgeschattet wird. Da gibt die heywhatsthat.com. Für den Flugzeug Transponder empfang, mit 1090 Mhz gibt es ja nicht so große Hindernisse, da die meisten Flugzeuge um ca. 10 km Höhe fliegen. Aber auch um Höhenunterschiede zu visualisieren ist die Seite ganz gut. Von Langenhagen, das in ca. 62 m liegt, kann man schön nach Bremen runterschauen:

„Raspberry Pi: Höhenunterschiede mit heywhatsthat.com visualisieren“ weiterlesen

„Raspberry Pi: Höhenunterschiede mit heywhatsthat.com visualisieren“ weiterlesen

Raspberry Pi: Neues Debian Image mit allem was der Planspotter braucht aufsetzen

Da mein Server abgeraucht war, und schon wieder kein Backup vorhanden war, alles noch einmal.

Hier die Anleitung für einen Raspberry Pi mit Server auf dem Dump1090-mutability läuft. Diese Flugdaten werde an Flightradar 24, Flightaware, Plane Plotter und via TWFlug an Fhem gesendet.

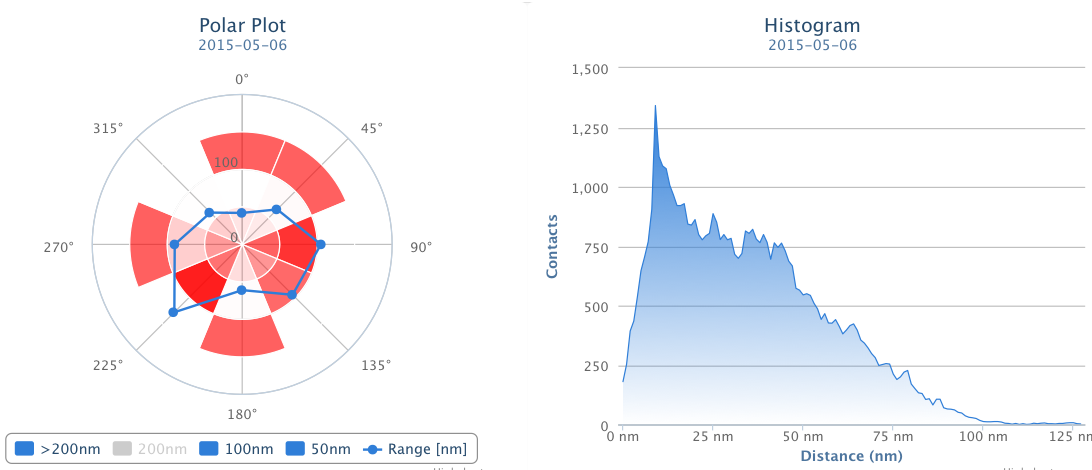

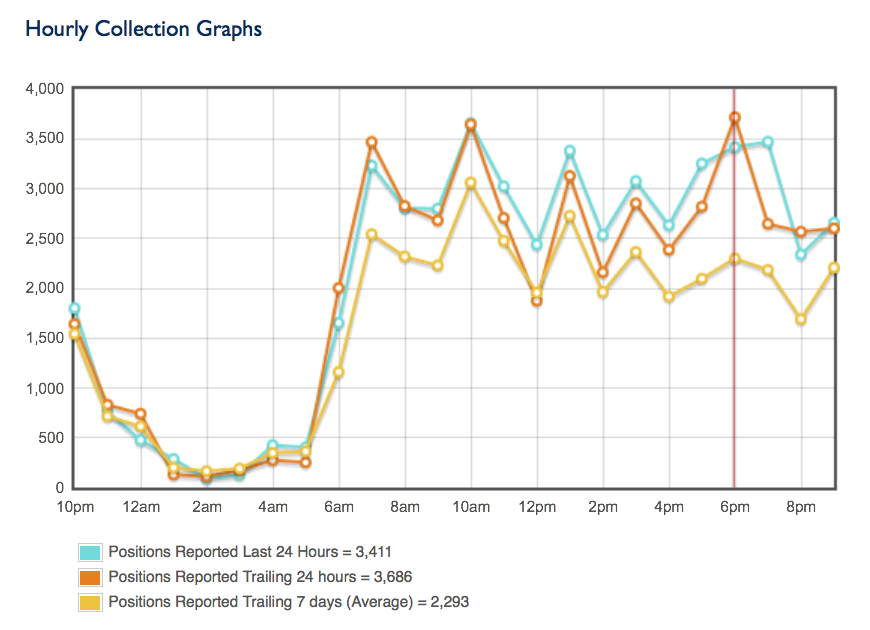

Hier mal meine aktuellen Daten aus EDDV von heute:

Jetzt aber an die Arbeit. Etwas Zeit muss man schon mitbringen, bis es wieder läuft.

(Update 31.3.2016) Ich würde jetzt die neue Debian Jessie Version verwenden wie hier beschrieben. Aber wheezy läuft auch gut…

Hier die Anleitung in Kurzform: „Raspberry Pi: Neues Debian Image mit allem was der Planspotter braucht aufsetzen“ weiterlesen

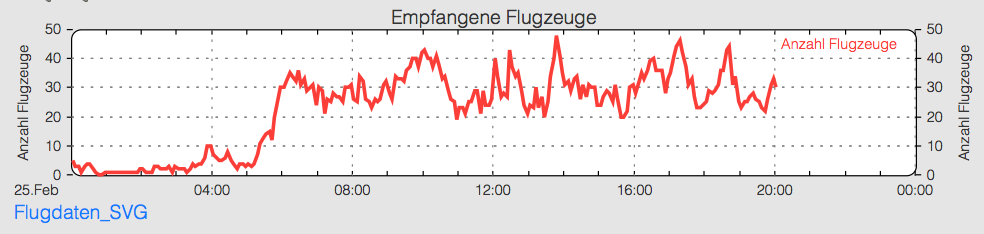

Was empfängt mein Raspberry Pi in Langenhagen: Flugstatus 25.02.2015

Streik EDDV: Raspberry Pi mit TWFlug und Dump1090 Flugauswertung (Planspotter) mit Fhem

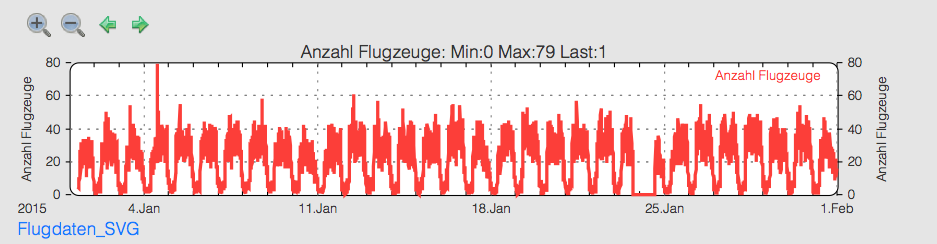

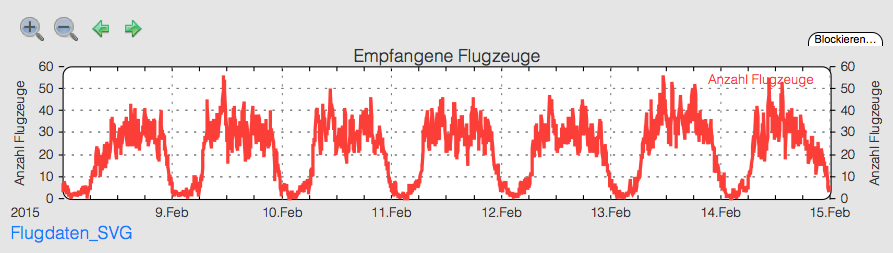

Der Streik am 30.1.2015 am Flughafen in Hannover hat keine relevanten Auswirkungen auf den Flugverkehr, der von mir mit einem Raspberry Pi und DUMP1090 via Fhem erfasst wird. Das zeigen diese Grafiken:

Raspberry Pi: GPS-Module GY-GPS6MV2 einrichten

Haben nun auch einen GPS-Empfänger (Datenblatt (pdf)) bekommen. Hier ein paar Highlights:

- Model: GY-GPS6MV2

- Power Supply Range: 3 V to 5 V

- Ceramic antenna

- EEPROM for saving the configuration data when powered off

- Backup battery

- LED signal indicator

- Antenna Size: 25 x 25 mm

- Module Size: 25 x 35 mm

- Default Baud Rate: 9600 bps

Klein und billig: „Raspberry Pi: GPS-Module GY-GPS6MV2 einrichten“ weiterlesen

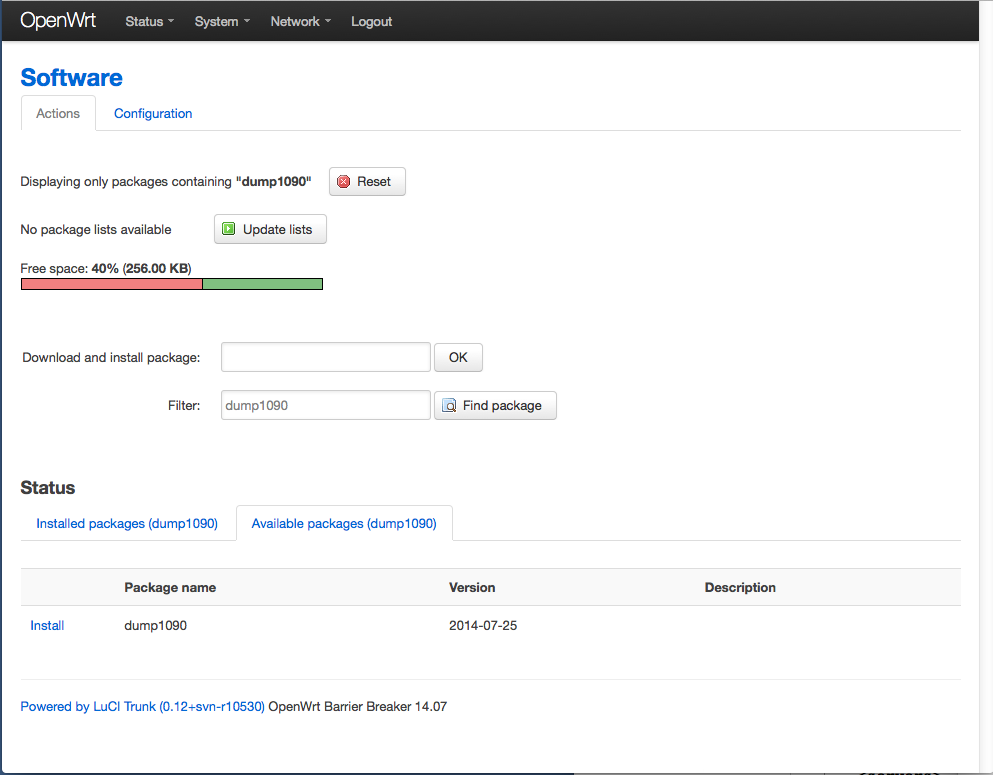

OpenWrt Barrier Breaker 14.07: Wie kann Dump1090 auf einem TP-WR703N Router unter OpenWrt zum Airplanespotting installiert werden?

Hatte noch einen TP-WR703N rumliegen. Wenn dort die aktuelle Version von OpenWrt (14.07) installiert ist, geht es mit LuCI sehr schnell.

Auf die Seite System – Software gehen. Im Filter dump1090 eingeben und auf Find package klicken. Dann unten mit klick auf Install das fertige Package installieren.

„OpenWrt Barrier Breaker 14.07: Wie kann Dump1090 auf einem TP-WR703N Router unter OpenWrt zum Airplanespotting installiert werden?“ weiterlesen

„OpenWrt Barrier Breaker 14.07: Wie kann Dump1090 auf einem TP-WR703N Router unter OpenWrt zum Airplanespotting installiert werden?“ weiterlesen

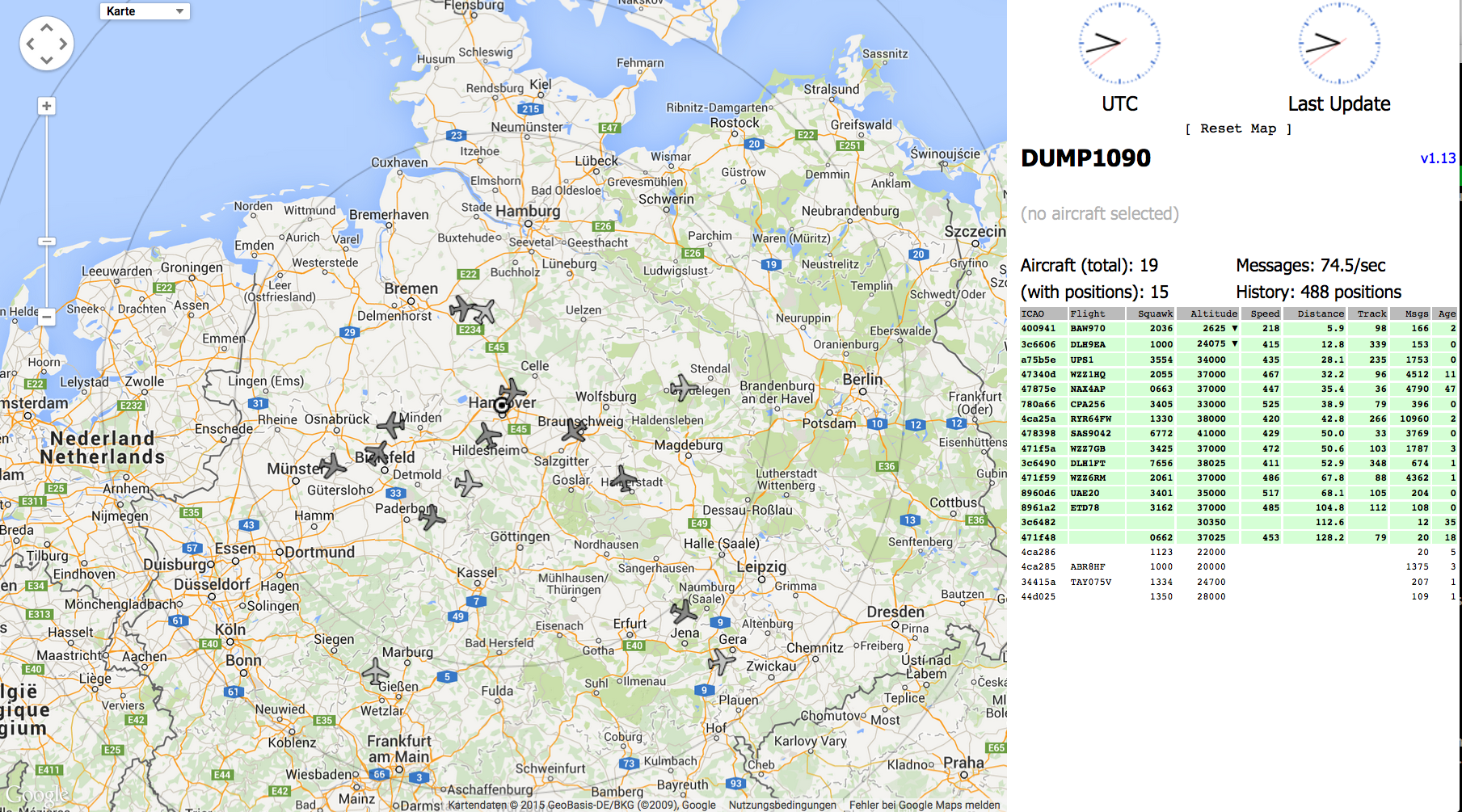

Vorgestern wurde eine neue Version von dump1090-mutability (1.13) für den Raspberry Pi veröffentlicht

Die neue Version von Dump1090-mutability ist in der Version 1.13 veröffentlicht worden.

Was es neues gibt, steht hier. Läuft auf dem rPi mit ca. 30% CPU Last, wie man mit htop sehen kann:

Sieht doch cool aus, oder?

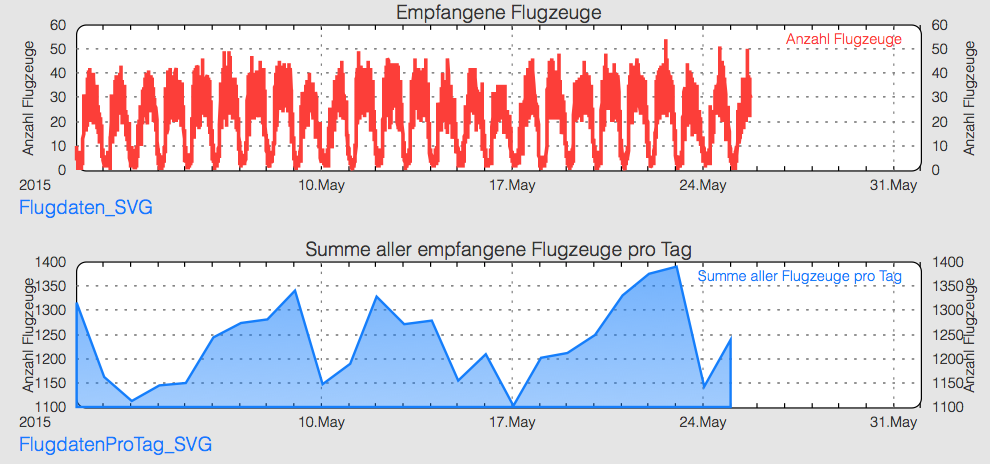

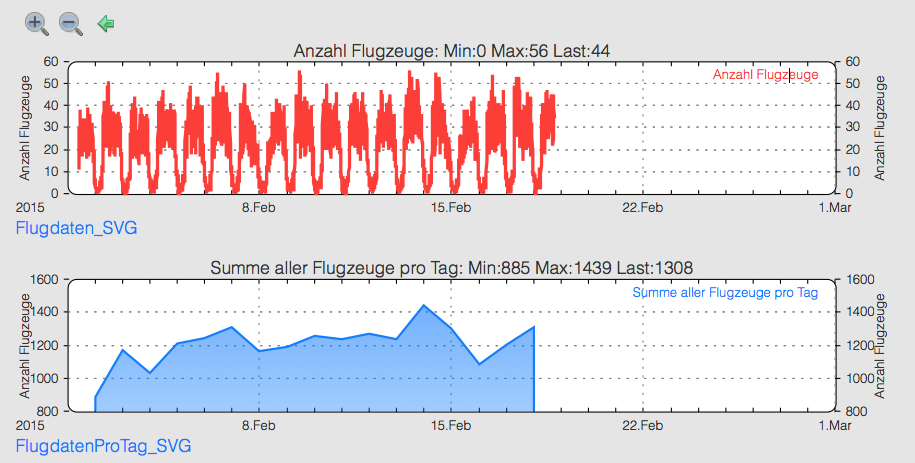

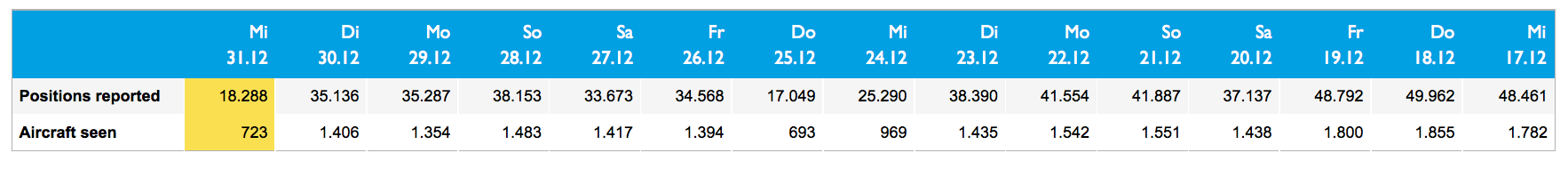

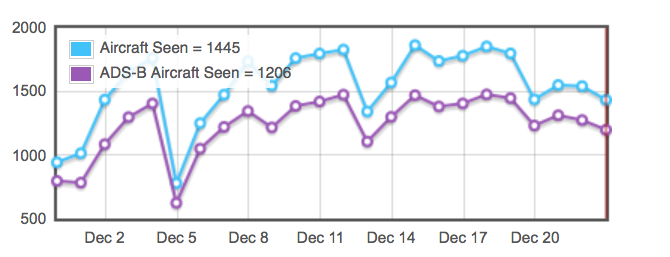

Hier mal eine Auswertung der letzten Tage aus EDDV:

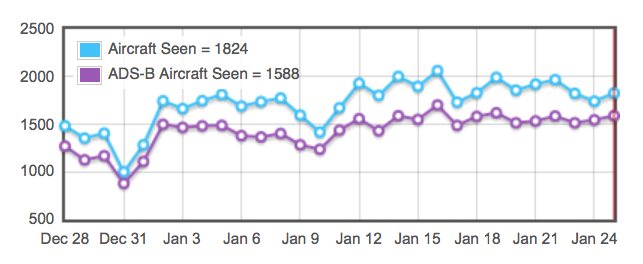

Raspberry Pi: TWFlug ermöglicht nun die Summe aller Flugzeuge am Tag via Fhem

Habe gerade eine fix für TWFlug hochgeladen, der auch eine neue Funktion hat.

Es kann jetzt in Fhem die Summe aller Flugzeuge pro Tag angezeigt werden. Wird ein Flugzeug zwei oder mehrmals am Tag empfangen, wird es nur einmal in der Summe pro Tag berücksichtigt.

Es wird einmal am Tag kurz vor Mitternacht ein Eintrag in folgender Form geschrieben:

|

1 |

2015-01-05_23:59:41 flugdaten summe-pro-tag: 1296 |

Fix in Time Funktion, jetzt mit neuer 1.8 Time Api, LocalDateTime …

7700 Alarm Ausgabe in Konsole

In Fhem kann dann diese Grafik ausgegeben werden:

Hier der nötige Eintrag in der twflug.cfg Datei:

|

1 2 3 |

# die Grafik mit der Logdatei verbinden für die Anzahl Flugzeuge pro Tag define FlugdatenProTag_SVG SVG FileLog_Flugdaten:myFlugProTag:CURRENT attr FlugdatenProTag_SVG room Flugdaten |

Die myFlugProTag.gplot Datei:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 |

/* myFlugProTag.gplot Version 1.0 vom 06.01.2015 Dieses GNU-Plot Script zeigt die Flugdaten von den empfangenen Transpondern pro Tag an. Copyright (C) 2015 Thomas Wenzlaff http://www.wenzlaff.de This program is free software: you can redistribute it and/or modify it under the terms of the GNU General Public License as published by the Free Software Foundation, either version 3 of the License, or (at your option) any later version. This program is distributed in the hope that it will be useful, but WITHOUT ANY WARRANTY; without even the implied warranty of MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE. See the GNU General Public License for more details. You should have received a copy of the GNU General Public License along with this program. If not, see {http://www.gnu.org/licenses/}. */ # Die Logdatei sieht wie folgt aus: # 2015-01-05_23:54:43 flugdaten anzahl: 4 # 2015-01-05_23:59:41 flugdaten summe-pro-tag: 1296 set terminal png transparent size <SIZE> crop set output '<OUT>.png' set xdata time set timefmt "%Y-%m-%d_%H:%M:%S" set xlabel " " set title 'Summe aller empfangene Flugzeuge pro Tag' set ytics set y2tics set grid ytics y2tics set ylabel "Anzahl Flugzeuge" set y2label "Anzahl Flugzeuge" #FileLog 4:summe-pro-tag\x3a:0: plot "<IN>" using 1:2 axes x1y2 title 'Summe aller Flugzeuge pro Tag' ls l2fill lw 2 with lines |

Welche Funktionen brauch ihr noch?

Raspberry Pi: Neue Version dump1090-mutability (1.10.3010.14mu-11) veröffentlicht

Wie hier beschrieben, gibt es einen neuen fork von DUMP1090. Nun ist wieder eine neue Version erschienen (1.10.3010.14mu-11).

Was ist neu?

-Es kann jetzt ein maximaler Bereich angegeben werden mit Parameter –max-range parameter

-Anzeige der Nachrichten Zeit

-Fix bei der UTC Uhr anzeige

-Fix im Info Panel

-Farbe des Flugeuges grau wenn es nicht mehr gesehen wird

-Fix beim beenden über SIGINT

-div. Fix..

Wie kann das update installiert werden?

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 |

# System aktualisieren sudo update sudo upgrade # Version downloaden wget https://github.com/mutability/dump1090/releases/download/v1.10.3010.14mu-11/dump1090-mutability_1.10.3010.14mu-11_armhf.deb # Laufenden Server stopen sudo /etc/init.d/dump1090-mutability stop # Version installieren sudo dpkg -i dump1090-mutability_1.10.3010.14mu-11_armhf.deb # Es erscheint eine Frage nach dem maximalen Bereich in nautische Meilen Eingab z.B. 200 # Checken ob der Server läuft sudo /etc/init.d/dump1090-mutability status # Ausgabe: [ ok ] dump1090-mutability is running. # Archive kann gelöscht werden rm dump1090-mutability_1.10.3010.14mu-11_armhf.deb |

Dann aufrufen der Seite im Browser mit http://rpi-adresse:port

Raspberry Pi: Wie kann ein neuer Mode S Decoder für RTLSDR Devices (DUMP1090 fork) dump1090-mutability installiert werden?

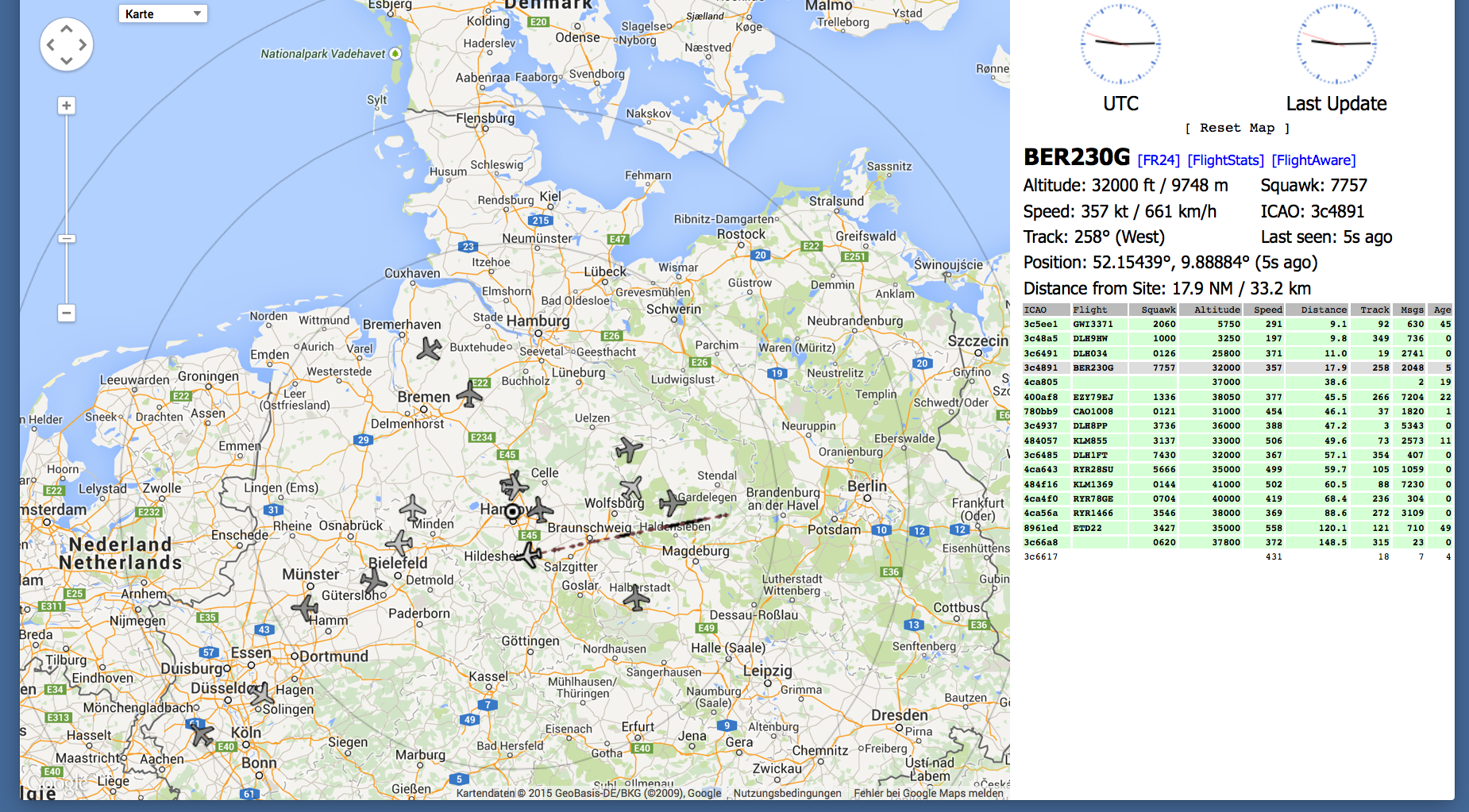

Der DUMP1090 Server läuft bei mir schon lange auf einem eigenen Raspberry Pi B+ ganz gut. Es gibt nun einen neuen fork von Oliver Jowett (thanks), der einige Neuerungen bzw. Erweiterungen hat. Der dump1090-mutability.

Der mutability fork braucht nicht als root laufen und enthält die FlightAware (faupt1090) Verbindung. Auch läßt er sich besser konfigurieren auch mit externen Server. Es gibt auch eine schönere GUI, mit Kreisen rund um den Standort und bessere Daten. So werden jetzt alle Flugzeuge in Summe angezeigt und auch mit Postitionsdaten. Also einige Gründe, mal umzuschwenken.

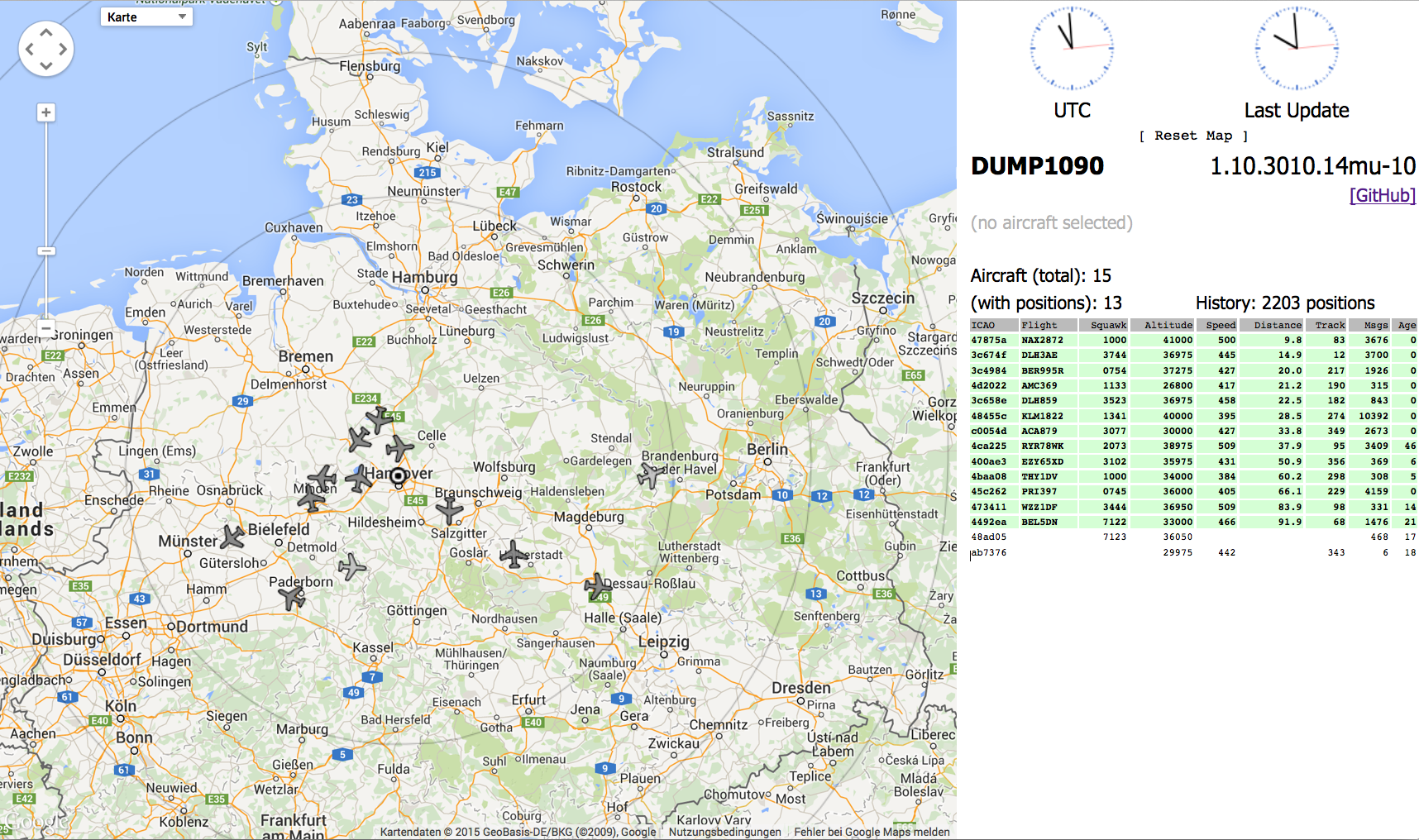

Hier mal ein Foto um Geschmack zu machen mit der Summe der Flugzeuge:

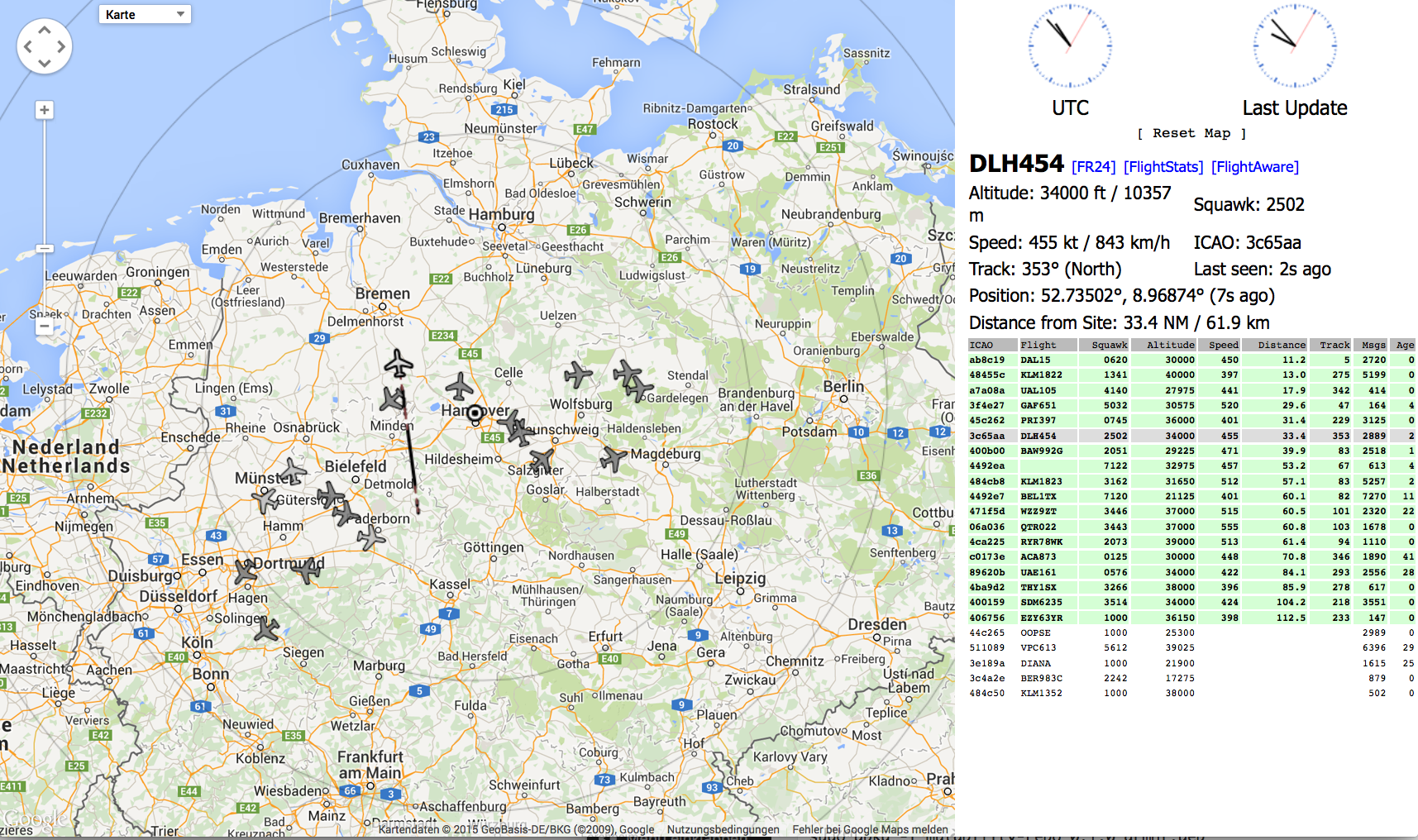

Und hier ein Foto, wenn ein Flugzeug selektiert ist mit Details:

„Raspberry Pi: Wie kann ein neuer Mode S Decoder für RTLSDR Devices (DUMP1090 fork) dump1090-mutability installiert werden?“ weiterlesen

„Raspberry Pi: Wie kann ein neuer Mode S Decoder für RTLSDR Devices (DUMP1090 fork) dump1090-mutability installiert werden?“ weiterlesen

iPhone 6 plus: VPN on Demand mit IPSec unter iOS 8 mit “shared secret” möglich

Wie kann mit einem iPhone automatisch eine VPN Verbindung hergestellt werden, ohne das man es immer manuell vorher anschalten muss? Also VPN on Demand mit IPSec und „schared secret“. Das ist hilfreich, wenn man in öffentlichen WLANs unterwegs ist, so wird dann immer autom. eine VPN Verbindung aufgebaut, wenn sie benötigt wird. Es wird also nicht einmal vergessen. Und schon cool, wenn Anrufe auf dem Handy per VPN geführt werden können und Push-Benachrichtigungen autom. per VPN kommen.

Und wie kann automatisch das VPN im eigenen bekannten WLAN und Hotspots deaktivert werden? Das alles mit einem orginal iPhone, es ist kein Jailbreak nötig.

Hatte vor einiger Zeit schon mal versucht, mit einem iPhone eine automatische VPN Verbindung (VPN on Demand) aufzubauen. Das hatte nicht geklappt, wie hier beschrieben, weil diese Möglichkeit im Apple Konfigurationsprogramm nicht angeboten wird.

Habe jetzt aber einen Hinweis auf diese Quelle von Thomas Witt erhalten (Danke). Damit klappt es super. Wie muss man vorgehen?

1. Die VPN_FritzBox_OnDemand.mobileconfig laden.

2. Alle stellen die mit REPLACE gekennzeichnet sind, mit eigenen Werten ersetzen.

3. Die Profile Datei per E-Mail an das iPhone senden und das Profile installieren.

4. Manuell testen ob Verbindung läuft.

Habe es mit iPhone 6 Plus und iPadMini unter iOS 8.1.2 mit einer FritzBox 7490 (Version 06.23) getestet.

Hier die nötige Profile Datei von oben, mit Kommentaren von mir aus der Apple Referenz, so kann man auf einem Blick sehen, was man anpassen kann bzw. muss:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 198 199 200 201 202 203 204 205 206 207 |

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <!-- https://developer.apple.com/library/ios/featuredarticles/iPhoneConfigurationProfileRef/Introduction/Introduction.html#//apple_ref/doc/uid/TP40010206-CH1-SW7 --> <plist version="1.0"> <dict> <!-- VPN Payload The VPN payload is used for traditional systemwide VPNs based on L2TP, PPTP, and IPSec. This payload should not be confused with the Per-App VPN, described in Per-App VPN Payload. The VPN payload is designated by specifying com.apple.vpn.managed as the PayloadType value. In addition to the settings common to all payload types, the VPN payload defines the following keys --> <key>PayloadContent</key> <array> <dict> <!-- Determines the settings available in the payload for this type of VPN connection. IPSec (Cisco) --> <key>IPSec</key> <dict> <!-- Either SharedSecret or Certificate. Used for L2TP and Cisco IPSec. --> <key>AuthenticationMethod</key> <!-- The shared secret for this VPN account. Only present if AuthenticationMethod is SharedSecret. Used for L2TP and Cisco IPSec. --> <string>SharedSecret</string> <!-- 1 if the VPN connection should be brought up on demand, else 0. --> <key>OnDemandEnabled</key> <integer>1</integer> <!-- Determines when and how an on-demand VPN should be used. --> <key>OnDemandRules</key> <array> <dict> <!-- The action to take if this dictionary matches the current network. --> <key>Action</key> <!-- Disconnect—Tear down the VPN connection and do not reconnect on demand as long as this dictionary matches. --> <string>Disconnect</string> <!-- An interface type. If specified, this rule matches only if the primary network interface hardware matches the specified type. Supported values are Ethernet, WiFi, and Cellular. --> <key>InterfaceTypeMatch</key> <string>WiFi</string> <!-- An array of SSIDs to match against the current network. If the network is not a Wi-Fi network or if the SSID does not appear in this array, the match fails. Omit this key and the corresponding array to match against any SSID. --> <key>SSIDMatch</key> <array> <!-- TODO: eine oder mehree Netzwerk SSID einfügen --> <string>REPLACE_secure_wpa2_network_ssid</string> <string>REPLACE_my_private_wpa_network_ssid</string> </array> </dict> <dict> <!-- The action to take if this dictionary matches the current network. --> <key>Action</key> <!-- Connect — Unconditionally initiate a VPN connection on the next network attempt. --> <string>Connect</string> <!-- An interface type. If specified, this rule matches only if the primary network interface hardware matches the specified type. Supported values are Ethernet, WiFi, and Cellular. --> <key>InterfaceTypeMatch</key> <string>WiFi</string> <!-- An array of SSIDs to match against the current network. If the network is not a Wi-Fi network or if the SSID does not appear in this array, the match fails. Omit this key and the corresponding array to match against any SSID. --> <key>SSIDMatch</key> <array> <!-- TODO: evl. SSID für Hotspots oder Firma ergaenzen --> <string>REPLACE_UNSECURE_PUBLIC_SSID</string> <string>REPLACE_Public</string> <string>REPLACE_Telekom</string> </array> </dict> <dict> <key>Action</key> <string>Connect</string> <key>InterfaceTypeMatch</key> <string>WiFi</string> </dict> <dict> <key>Action</key> <!-- Ignore — Leave any existing VPN connection up, but do not reconnect on demand as long as this dictionary matches. --> <string>Connect</string> <key>InterfaceTypeMatch</key> <string>Cellular</string> </dict> <dict> <key>Action</key> <string>Ignore</string> </dict> </array> <!-- Present only if AuthenticationMethod is SharedSecret. The name of the group to use. If Hybrid Authentication is used, the string must end with [hybrid]. Used for Cisco IPSec. --> <key>LocalIdentifier</key> <!-- TODO: VPN Login eingeben --> <string>REPLACE_VPN_LOGIN</string> <!-- Present only if AuthenticationMethod is SharedSecret. The value is KeyID. Used for L2TP and Cisco IPSec. --> <key>LocalIdentifierType</key> <string>KeyID</string> <!-- IP address or host name of the VPN server. Used for Cisco IPSec. --> <key>RemoteAddress</key> <!-- TODO: VPN Server eintragen z.B. xxxxxxxxxxxxxxxxx.myfritz.net oder DynDNS der Fritzbox --> <string>REPLACE_VPN_SERVER</string> <!-- The shared secret for this VPN account. Only present if AuthenticationMethod is SharedSecret. Used for L2TP and Cisco IPSec. --> <key>SharedSecret</key> <!-- TODO: shared secret für den VPN Account eingeben. z.B. Shared-Secret-Fritzbox-VPN-User-Config --> <string>REPLACE_SHARED_SECRET</string> <!-- 1 if Xauth is on, 0 if it is off. Used for Cisco IPSec. --> <key>XAuthEnabled</key> <integer>1</integer> <!-- User name for VPN account. Used for Cisco IPSec. --> <key>XAuthName</key> <!-- TODO VPN Login Name (Gruppenname) eingeben --> <string>REPLACE_VPN_LOGIN</string> <!-- Keine Doku zu den Parameter, evl. Xauth auf 0 setzen --> <key>XAuthPassword</key> <!-- TODO: VPN Passwort eingeben --> <string>REPLACE_VPN_PASSWORD</string> </dict> <key>IPv4</key> <dict> <!-- Specifies whether to send all traffic through the VPN interface. If true, all network traffic is sent over VPN. --> <key>OverridePrimary</key> <integer>1</integer> </dict> <!-- Optional. A description of the profile, shown on the Detail screen for the profile. This should be descriptive enough to help the user decide whether to install the profile. --> <key>PayloadDescription</key> <!-- TODO: Beschreibung eingeben --> <string>Configures VPN settings</string> <!-- Optional. A human-readable name for the profile. This value is displayed on the Detail screen. It does not have to be unique. --> <key>PayloadDisplayName</key> <!-- TODO: Beschreibung eingeben --> <string>VPN</string> <!-- A reverse-DNS style identifier (com.example.myprofile, for example) that identifies the profile. This string is used to determine whether a new profile should replace an existing one or should be added. --> <key>PayloadIdentifier</key> <!-- TODO: Eingeben --> <string>REPLACE_UUID1.com.apple.vpn.managed.REPLACE_UUID2</string> <!-- The VPN payload is designated by specifying com.apple.vpn.managed as the PayloadType value. --> <key>PayloadType</key> <string>com.apple.vpn.managed</string> <!-- A globally unique identifier for the payload. The actual content is unimportant, but it must be globally unique. In OS X, you can use uuidgen to generate reasonable UUIDs. --> <key>PayloadUUID</key> <!-- TODO: UUID eingeben --> <string>REPLACE_UUID2</string> <!-- The version number of the individual payload. A profile can consist of payloads with different version numbers. For example, changes to the VPN software in iOS might introduce a new payload version to support additional features, but Mail payload versions would not necessarily change in the same release. --> <key>PayloadVersion</key> <real>1</real> <key>Proxies</key> <dict /> <!-- Description of the VPN connection displayed on the device. --> <key>UserDefinedName</key> <!-- TODO: Anpassen --> <string>VPN OnDemand</string> <!-- Determines the settings available in the payload for this type of VPN connection. IPSec (Cisco)... --> <key>VPNType</key> <string>IPSec</string> </dict> </array> <!-- Payload Dictionary Keys Common to All Payloads If a PayloadContent value is provided in a payload, each entry in the array is a dictionary representing a configuration payload. The following keys are common to all payloads: --> <!-- Optional. A human-readable name for the profile payload. This name is displayed on the Detail screen. It does not have to be unique. --> <key>PayloadDisplayName</key> <!-- TODO: Anpassen --> <string>VPN OnDemand</string> <!-- A reverse-DNS-style identifier for the specific payload. It is usually the same identifier as the root-level PayloadIdentifier value with an additional component appended. --> <key>PayloadIdentifier</key> <!-- TODO: UUID eingeben --> <string>REPLACE_UUID1</string> <!-- Optional. If present and set to true, the user cannot delete the profile (unless the profile has a removal password and the user provides it). --> <key>PayloadRemovalDisallowed</key> <false /> <!-- The only supported value is Configuration. --> <key>PayloadType</key> <string>Configuration</string> <!-- A globally unique identifier for the payload. The actual content is unimportant, but it must be globally unique. In OS X, you can use uuidgen to generate reasonable UUIDs. --> <key>PayloadUUID</key> <!-- TODO: UUID einfügen --> <string>REPLACE_UUID3</string> <!-- The version number of the individual payload. A profile can consist of payloads with different version numbers. For example, changes to the VPN software in iOS might introduce a new payload version to support additional features, but Mail payload versions would not necessarily change in the same release. --> <key>PayloadVersion</key> <integer>1</integer> </dict> </plist> |

In welcher Umbebung läuft es bei Euch? Oder einfach nur einen like hinterlassen.

Kleinhirn.eu: Neuen Blog „TOP 3 Fotos“ erstellt

Diese neue Blog Adresse merken (http://top-drei-fotos.kleinhirn.eu/) oder gleich bookmarken, um jeweils die TOP 3 Fotos aus einem Bereich zu sehen. Den Anfang macht „Vietnam Park“. Die Kategorie „Raspberry Pi“ kommt auch noch 😉

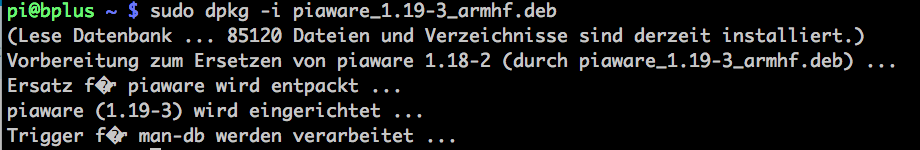

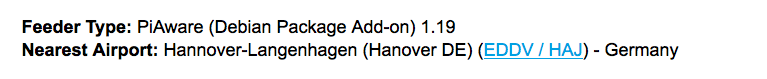

Raspberry Pi: Wie wird die neue Version PiAware 1.19-3 installiert?

Heute ist die neue Version PiAware 1.19.-3 erschienen.

Was gibt es neu:

- mit allen aktuellen ADS-B Nachrichten

- neue kompressions Technik zum reduzieren der Bandbreite

- trennen vom Server bei vielen Server Nachrichten

- Versions Nummer anzeigen mit piaware -v

- entfernte Abhängigkeiten

Wir wird die neue Version nun installiert bzw. upgegradet?

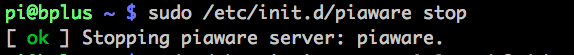

Zuerste den (optional) den laufenden piaware Prozess stoppen mit:

|

1 |

sudo /etc/init.d/piaware stop |

Dann die aktuelle Version downloaden mit:

|

1 |

wget http://flightaware.com/adsb/piaware/files/piaware_1.19-3_armhf.deb |

Den update bzw. die Neuinstallation ausführen mit:

|

1 |

sudo dpkg -i piaware_1.19-3_armhf.deb |

Optional bei Neuinstallation:

|

1 |

sudo apt-get install -fy |

Nun den Server neu starten bzw. restarten mit:

|

1 |

sudo /etc/init.d/piaware restart |

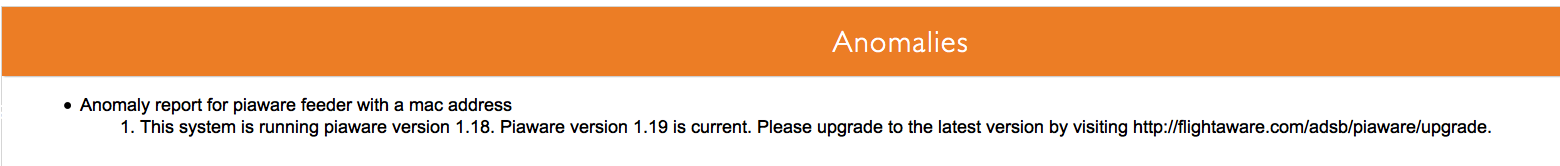

Woran kann man nun erkennen das alles wieder läuft? Auf der User-Seite ist nun die folgende Warnung entfernt:

Und nach ein paar Minuten gibt es die Info:

Und natürliche werden auch die Fluginformationen aktualisiert, ok 723 Flugzeuge für den letzten Tag im Jahr ist nicht viel aber es sind ja auch noch ein paar Stunden bis 2015:

Es kann aber auch die Version angezeigt werden mit dem neuen Feature:

|

1 |

piaware -v |

Ausgabe wenn das update geklappt hat: 1.19-3

Gut Flug …

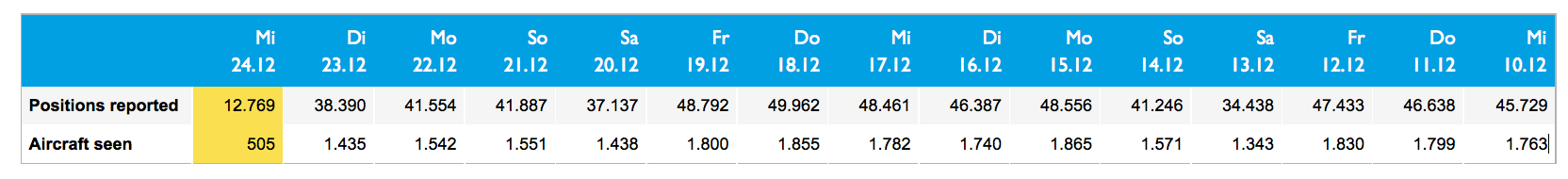

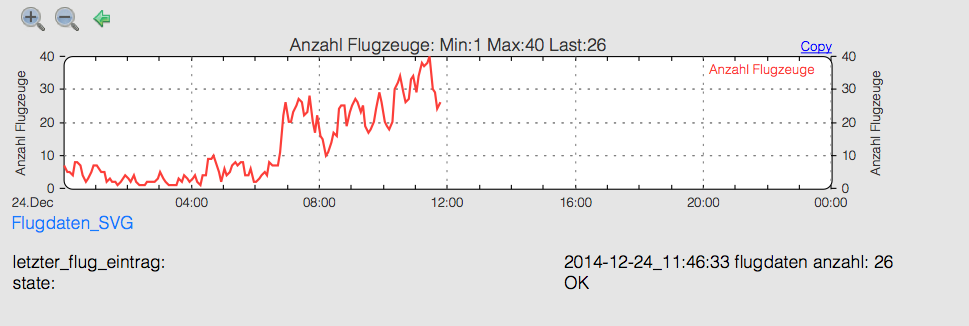

Raspberry Pi: Wie sieht der Flugverkehr zu #Weihnachten (24.12.2014) aus?

Mit dem Raspberry Pi empfange ich wie hier beschrieben ja die Flugdaten der Transponder mit einem Raspberry PI.

Wie sieht der Flugverkehr hier in Langenhagen zu Weihnachen 24.12.2014 aus? Rückläufig!

Stand 12:00 Uhr. Man kann auch sehen, das pro Wochentag ungefähr die gleiche Anzahl Flugzeuge empfangen wird.

Eine Woche Flugverkehr in Langenhagen

Fhem zeigt folgende Daten:

Raspberry Pi: A380-800 für bis zu 853 Passagiere zugelassen

Im letzen Jahr, hatte ich schon mal eine Mindmap zum A380 veröffentlicht, die ich heute ganz anders machen würde. Nach dem ich nun mal mit einem A380-800 (von Bangkok nach Dubai) geflogen bin, musste ein kleines Andenken her (1:200). Das ist genau der, mit dem wir geflogen sind. Die Winglets (Bionik) kann man sehr gut erkennen.

Den A380 kann man auch mit dem Raspberry Pi empfangen. Über Hannover konnte ich schon einige tracken. Landen tuen sie ja leider nicht in Hannover.

Hier mal ein Orginal Foto (A6-EEJ, und in diesem Video wird der Übergeben (in 26:49 min) von mir aus der Wartehalle:

Und ein paar Daten 😉 „Raspberry Pi: A380-800 für bis zu 853 Passagiere zugelassen“ weiterlesen

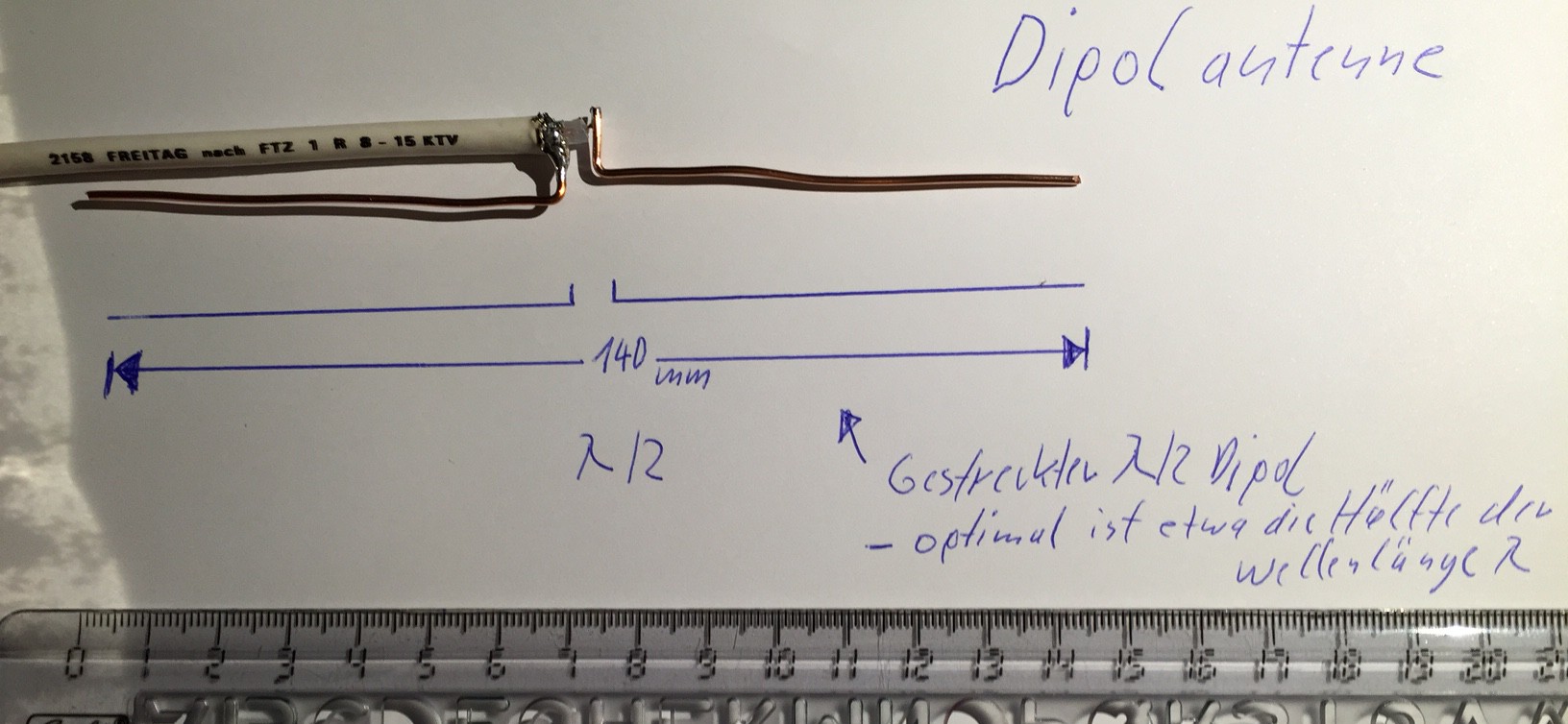

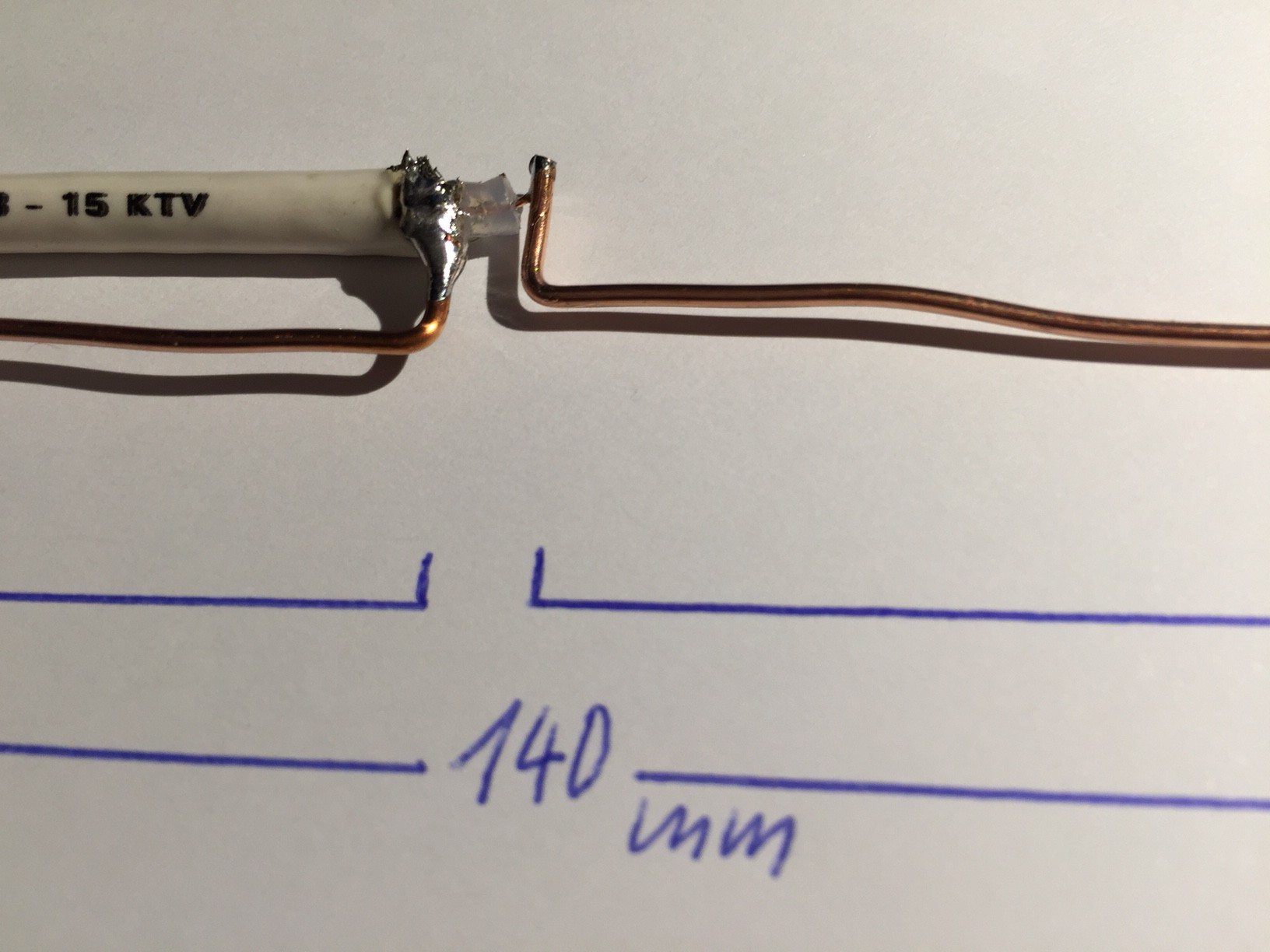

Wie kann eine Dipolantenne für den Raspberry Pi berechnet und zusammengebaut werden?

Heute am Basteltag wollte ich mal sehen, was so erreicht werden kann mit einer anderen Antenne und einer optimalen Antennen Position. Also mal einen Dipol für 1090 Mhz berechnet und gebaut. Ok, hier die 1. Version:

Und eine Nahaufnahme. Ok, das geht auch schöner:

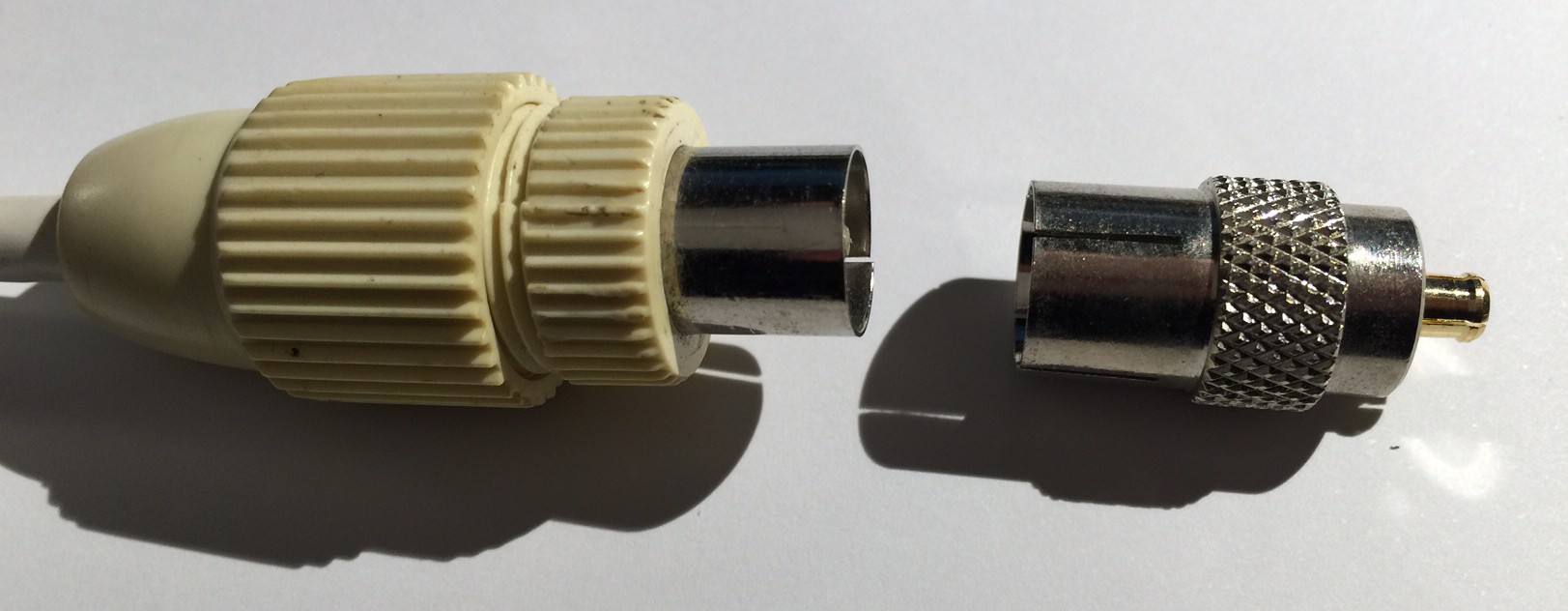

Und auf der anderen Seite des Koaxkabel ein Stecker mit Adapter:

So nun beide montieren:

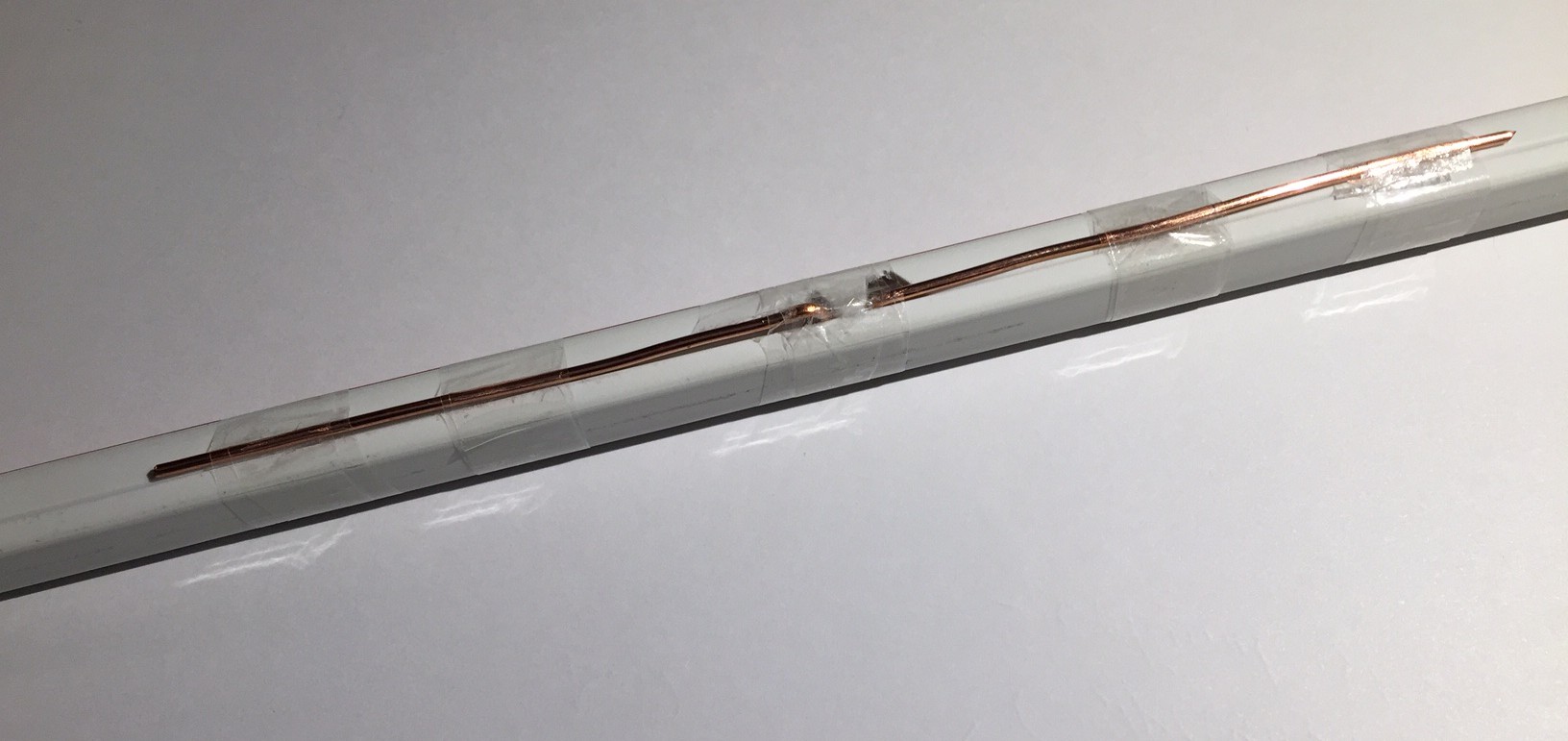

Und das ganze in einen vorhandenen Kabelkanal mit etwas Klebeband fixiert:

Nun das ganze in der 3. Etage mit frei Sicht in alle Richtungen auf dem Dach versuchsweise mit Klebeband montiert. Auf Anhieb konnte ich doppelt soviele Flugzeuge empfangen wie mit der Zimmerantenne. Und das bei „blue sky“.

Das Antennen Kabel geht leider nur nach draußen, wenn das Fenster auf ist.

Auch geht es nun in alle Richtungen.

Es ist schon cool, mit einen kleinen Dipol von Langenhagen bis nach Hamburg, Cuxhaven, Bremen, Münster, Düsseldorf, Aachen (fast in Belgien), Bonn, Kassel, Wolfsburg. Nach einer halben Stunde musste ich diesen Versuchsaufbau abbrechen, wegen Regen. Aber immerhin 54 gleichzeitige Flugkontakte auf Anhieb mit den selbstgebauten Dipol mit Verbesserungspotential. Der Dipol muss natürlich senkrecht angebracht werden.

Berechnung des Dipols:

Lichtgeschwindigkeit = 300 000 000 m/s

Ziel Frequenz= 1090 Mhz gleich 1090 000 000 Hertz

Wellenlänge = 300 000 000 / 1090 000 000 = 0,275 m = 275 mm.

Das ganze durch 2 teilen, da ich einen Dipol haben möchte. 275 mm/2 = 137 mm

Also die Gesammtlänge der Antenne muss ca. 140 mm sein.

Oder habe ich mich verrechnet? Gehts noch einfacher? Und wie sieht es mit Blitzableiter aus?