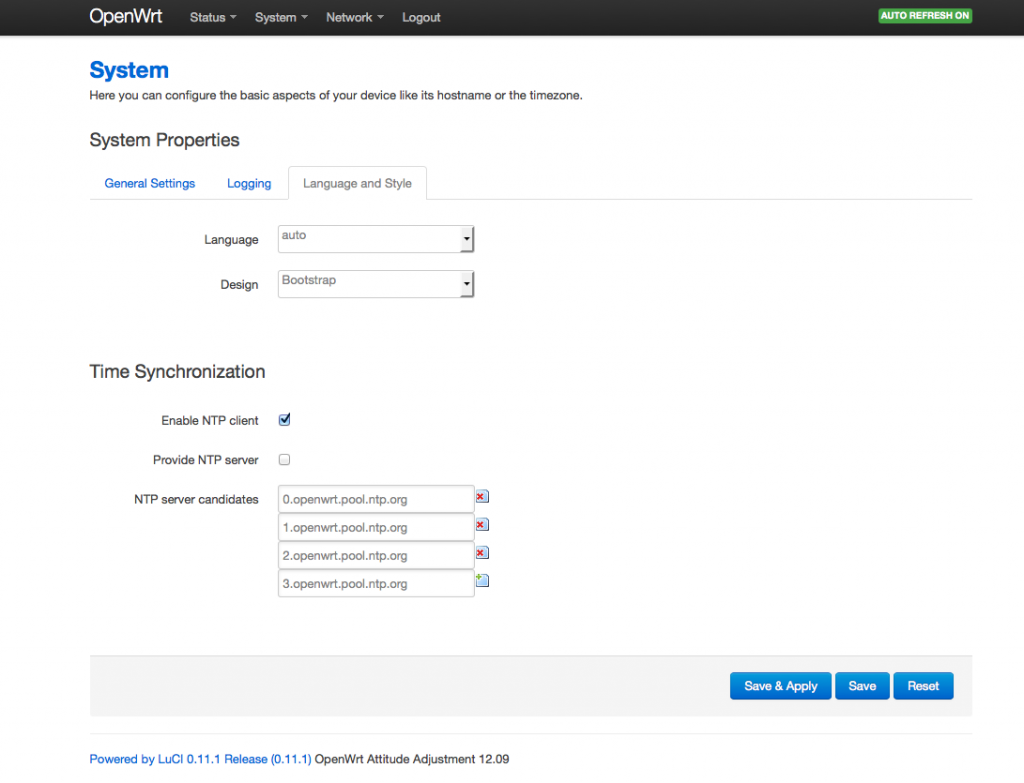

Nach dieser Anleitung vorgehen.

Auf einem lauffähigen OpenWrt mit USB-Stick zuerst OpenVpn installieren:

opkg update

opkg install openvpn

Und einen Static Key generieren.

openvpn --genkey --secret static.key

Dieser Key muss auf allen Geräten, die im VPN Netz sind kopiert werden.

Also den Key nach /etc unter anderen Namen kopieren oder verschieben:

cp static.key /etc/openvpn.key

Die /etc/config/firewall Datei um diese Einträge am Ende ergänzen, damit der Port 1194 durchgelassen wird:

config 'rule'

option 'target' 'ACCEPT'

option 'src' 'wan'

option 'proto' 'tcp'

option 'dest_port' '22'

option '_name' 'ssh-wan'

config 'rule'

option '_name' 'openvpn-udp'

option 'src' 'wan'

option 'target' 'ACCEPT'

option 'proto' 'udp'

option 'dest_port' '1194'

Die Datei /etc/firewall.rules neu anlegen mit folgenden Inhalt:

iptables -I OUTPUT -o tap+ -j ACCEPT

iptables -I INPUT -i tap+ -j ACCEPT

iptables -I FORWARD -o tap+ -j ACCEPT

iptables -I FORWARD -i tap+ -j ACCEPT

Folgendes Start Script anlegen/etc/openvpnbridge mit folgenden Inhalt:

#!/bin/sh

#/etc/openvpnbridge

# OpenVPN Bridge Config File

# Creates TAP devices for use by OpenVPN and bridges them into OpenWRT Bridge

# Taken from http://openvpn.net/bridge.html

# Make sure module is loaded

insmod tun

# Define Bridge Interface

# Preexisting on OpenWRT

br="br0"

# Define list of TAP interfaces to be bridged,

# for example tap="tap0 tap1 tap2".

tap="tap0"

# Build tap devices

for t in $tap; do

openvpn --mktun --dev $t

done

# Add TAP interfaces to OpenWRT bridge

for t in $tap; do

brctl addif $br $t

done

#Configure bridged interfaces

for t in $tap; do

ifconfig $t 0.0.0.0 promisc up

done

Und diese Datei ausführbar machen mit:

chmod +x /etc/openvpnbridge

Nun noch die VPN-Server Konfig Datei /etc/server.ovpn erstellen:

port 1194

proto udp

dev tap

keepalive 10 120

status openvpn-status.log

verb 3

# Pfad zum Static Key evl. noch dem Pfad anpassen

secret /etc/openvpn.key

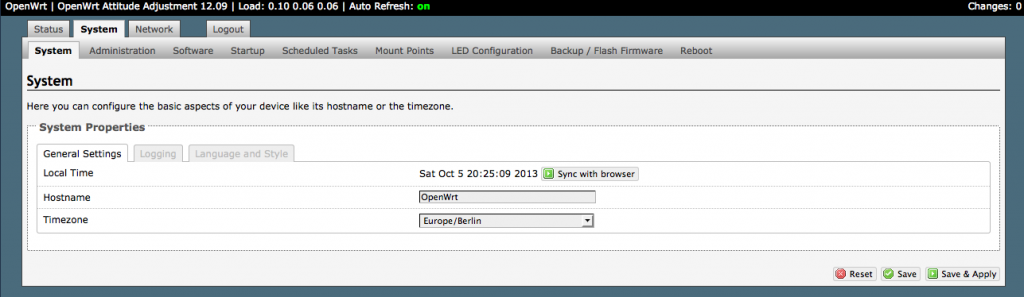

Restart des OpenWrt.

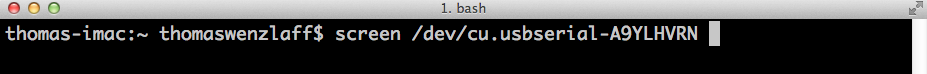

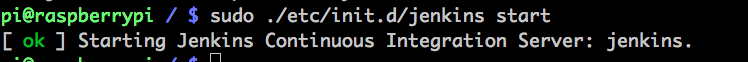

Jetzt kann der Server gestartet werden mit:

openvpn /etc/server.ovpn

Wenn alles erfolgreich läuft, wird solch eine Nachricht ausgegeben.

root@OpenWrt:/etc# openvpn /etc/server.ovpn

Thu Oct 3 19:55:59 2013 OpenVPN 2.2.2 mips-openwrt-linux [SSL] [LZO2] [EPOLL] built on Mar 14 2013

Thu Oct 3 19:55:59 2013 NOTE: OpenVPN 2.1 requires '--script-security 2' or higher to call user-defined scripts or executables

Thu Oct 3 19:55:59 2013 Static Encrypt: Cipher 'BF-CBC' initialized with 128 bit key

Thu Oct 3 19:55:59 2013 Static Encrypt: Using 160 bit message hash 'SHA1' for HMAC authentication

Thu Oct 3 19:55:59 2013 Static Decrypt: Cipher 'BF-CBC' initialized with 128 bit key

Thu Oct 3 19:55:59 2013 Static Decrypt: Using 160 bit message hash 'SHA1' for HMAC authentication

Thu Oct 3 19:55:59 2013 Socket Buffers: R=[163840->131072] S=[163840->131072]

Thu Oct 3 19:55:59 2013 TUN/TAP device tap0 opened

Thu Oct 3 19:55:59 2013 TUN/TAP TX queue length set to 100

Thu Oct 3 19:55:59 2013 Data Channel MTU parms [ L:1576 D:1450 EF:44 EB:4 ET:32 EL:0 ]

Thu Oct 3 19:55:59 2013 UDPv4 link local (bound): [undef]:1194

Thu Oct 3 19:55:59 2013 UDPv4 link remote: [undef]

Thu Oct 3 19:56:03 2013 Peer Connection Initiated with 192.168.X.XXX:XXXXX

Thu Oct 3 19:56:04 2013 Initialization Sequence Completed

gestartet werden.

gestartet werden.