Der Zugriff geht über SSH mit dem Serverauditor Client von überall.

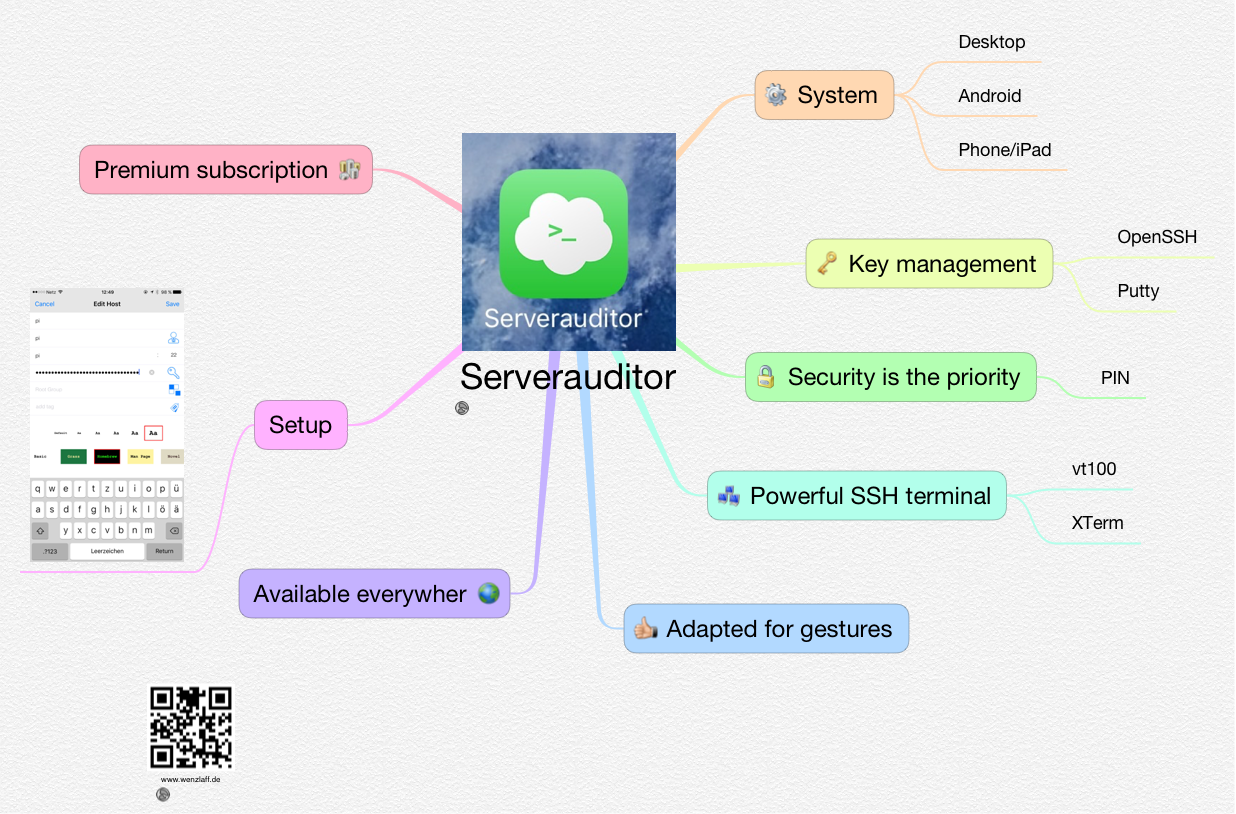

Hier mal eine Übersicht der guten App:

Diese Mindmap als pdf und weitere Mindmaps gibt es beim Kleinhirn.eu.

Welchen SSH Client findet ihr gut?

Wenzlaff.de – Rund um die Programmierung

mit Java, Raspberry Pi, SDR, Linux, Arduino, Sicherheit, Blender, KI, Statistik, Krypto und Blockchain

Alles rund um Linux

Der Zugriff geht über SSH mit dem Serverauditor Client von überall.

Hier mal eine Übersicht der guten App:

Diese Mindmap als pdf und weitere Mindmaps gibt es beim Kleinhirn.eu.

Welchen SSH Client findet ihr gut?

Virtual Radar Server (2.2.0.551) ist eine frei verfügbare Anwendung (Server). Sie kann verwendet werden um Flugzeuge anzuzeigen, die von einem ADS-B Empfänger aufgenommen werden. Dieser ADS-B Empfänger läuft bei mir auf einem Raspberry Pi, wie hier im Blog schon beschrieben.

Um einen Virtual Radar Server (VRS) auf dem Mac OS X zu installieren kann wie folgt vorgegangen werden:

1. Mono muss installiert werden damit das Windows Programm auch auf einem Mac OS X läuft. Dazu von hier die Version 4.2 Stable laden und installieren.

2. Das VRS Package VirtualRadar.tar.gz und auspacken.

3. Optional: Wenn dieser Fehler kommt:

|

1 2 3 4 5 6 7 8 |

Thomas-iMac:VirtualRadar thomaswenzlaff$ /Library/Frameworks/Mono.framework/Versions/4.2.1/bin/mono VirtualRadar.exe WARNING: The runtime version supported by this application is unavailable. Using default runtime: v4.0.30319 [ERROR] FATAL UNHANDLED EXCEPTION: InterfaceFactory.ClassFactoryException: SQLiteConnectionStringBuilderWrapper does not implement ISQLiteConnectionStringBuilder at InterfaceFactory.ClassFactory.Register (System.Type interfaceType, System.Type implementationType) <0x6cbb38 + 0x0024f> in <filename unknown>:0 at InterfaceFactory.ClassFactory.Register[TI,TM] () <0x6cbac0 + 0x0003b> in <filename unknown>:0 at VirtualRadar.SQLiteWrapper.Implementations.Register (IClassFactory factory) <0x6cbec0 + 0x00023> in <filename unknown>:0 at VirtualRadar.Program.Main (System.String[] args) <0x6c5500 + 0x001bf> in <filename unknown>:0 |

In das entpackte Verzeichnis gehen und die VirtualRadar.exe.config Datei anlegen mit diesen Inhalt:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 |

<?xml version="1.0"?> <configuration> <configSections> </configSections> <startup> <supportedRuntime version="v2.0.50727"/> </startup> <runtime> <assemblyBinding xmlns="urn:schemas-microsoft-com:asm.v1"> <dependentAssembly> <assemblyIdentity name="Mono.Data.Sqlite" publicKeyToken="0738eb9f132ed756" culture="neutral" /> <bindingRedirect oldVersion="2.0.0.0" newVersion="4.0.0.0" /> </dependentAssembly> </assemblyBinding> </runtime> </configuration> |

4. In dem entpackten Verzeichnis eine Start Datei anlegen mit Namen: virturalRadar.sh mit folgenden Inhalt:

|

1 2 |

#!/bin/sh /Library/Frameworks/Mono.framework/Versions/4.2.1/bin/mono VirtualRadar.exe |

Datei ausführbar machen mit:

|

1 |

chmod 777 virturalRadar.sh |

5. Server starten mit

|

1 |

./virturalRadar.sh |

6. Im Server im Menü: Tools – Options unter Receivers – Receiver unter Network die Adresse eingeben z.B. pi. Zum Testen der Verbindung auf dieser Seite oben einen klick auf Test Connection. Wenn ok, sind die Eintellungen ok. Dialog nun schließen

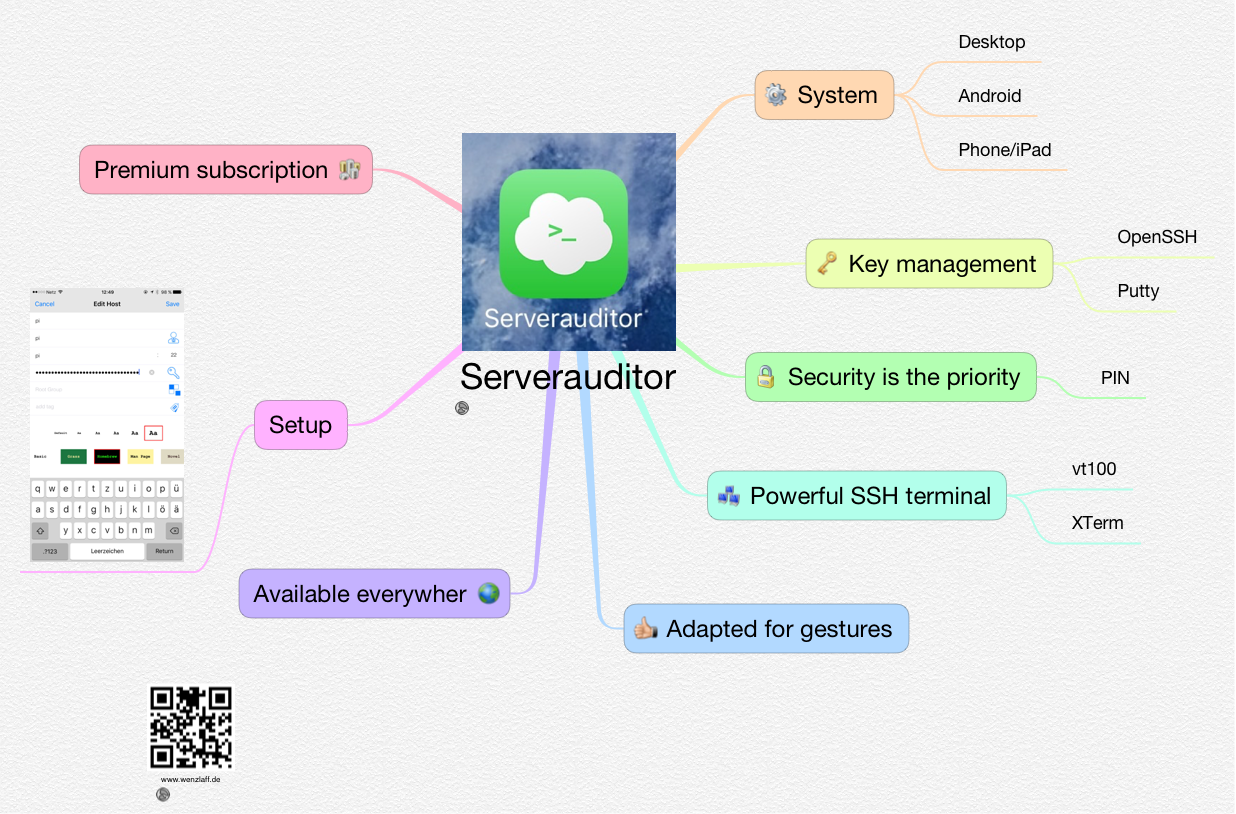

7. Im Hauptdialog auf den Link mit der Adresse klicken ( http://127.0.0.1:8080/VirtualRadar/desktop.html ), und schon öffnet sich der Browser mit dem Feed:

Ok, super. Gerade nicht viele los in EDDV. Aber 14 ist auch ok, oder?

Wenn im Log die folgende Warnung erscheint:

|

1 2 |

2015.11.01 00:00:30 1: PERL WARNING: Can't exec "ifconfig": No such file or directory at ./FHEM/42_SYSMON.pm line 4072. 2015.11.01 00:00:30 1: PERL WARNING: Can't exec "ifconfig": No such file or directory at ./FHEM/42_SYSMON.pm line 4072. |

kann es sein, das die Recht für den User unter dem Fhem läuft, nicht richtig gesetzt sind.

Wenn Fhem unter den User: pi läuft in das Fhem Verzeichnis wechseln und folgende Rechte setzen: „Wie kann die PERL WARNING im Sysmon Modul auf dem Raspberry Pi von Fhem gefixt werden?“ weiterlesen

Heute ist die Fhem 5.7 Version veröffentlicht worden. Es sind einige Fix und Features implementiert. Die Liste ist lang. In der Fhem Anleitung steht:

Achtung: FHEM wird kontinuierlich weiterentwickelt, und die hier herunterladbaren Versionen sind nur als Startpunkt für den update Prozess gedacht.

Dann will ich es mal wagen, nach längerer Zeit die Fhem Version 5.7 unter wheezy auf dem Raspberry Pi zu aktuallisieren. „Fhem 5.7 für den Raspberry Pi ist heute veröffentlicht worden“ weiterlesen

Für dump1090-mutability gibt es bis jetzt noch kein Release, das auch MLAT anzeigen kann.

Multilateration oder kurz MLAT errechnet die Position eines Flugzeuges anhand seiner ModeS-Daten. Dazu sind mindestens vier MLAT-fähige Bodenstationen in einem Gebiet von etwa 250 km Radius nötig, um entsprechend qualitative Positionsdaten mit einer Abweichung unter 100 Metern zu liefern. Mit MLAT können nur Flüge über eine Flughöhe von 10.000 ft dargestellt werden, für die Flugbereiche darunter würde ein engmaschiges Netz von mind. vier MLAT-Empfangsstationen benötigt, um eine möglichst Abdeckung erreichen zu können.

Damit auch MLAT Flugzeuge angezeigt werden können, muss aus den aktuellsten Sourcen ein Install-Package erzeugt und installiert werden. Das geht in einer halben Stunde wie folgt:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 |

# Hilfs Package installieren sudo apt-get install librtlsdr-dev libusb-1.0-0-dev pkg-config debhelper git-core # Libs landen und installieren wget https://github.com/mutability/librtlsdr/releases/download/v0.5.4_git-1/librtlsdr0_0.5.4.git-1_armhf.deb wget https://github.com/mutability/librtlsdr/releases/download/v0.5.4_git-1/librtlsdr-dev_0.5.4.git-1_armhf.deb sudo dpkg -i librtlsdr0_0.5.4.git-1_armhf.deb sudo dpkg -i librtlsdr-dev_0.5.4.git-1_armhf.deb # Verzeichnis erstellen und in das Verzeichnis wechseln mkdir neue-dev-version cd neue-dev-version/ # Aktuellen Entwicklungsstand holen git clone https://github.com/mutability/dump1090.git # in das Dump1090 Verzeichnis gehen cd dump1090 # Package bauen, das dauert ein paar Minuten (ca. 10) dpkg-buildpackage -b # in das Verzeichnis mit dem neuen Package wechseln und das erzeugt Package installieren cd .. sudo dpkg -i dump1090-mutability_1.15~dev_armhf.deb |

Das Ergebnis sieht wie folgt aus:

Oben rechts wird nun die neue Version angezeigt. Neu sind auch die angezeigten Flaggen und es werden jetzt auch alle Flugzeuge in der Tabelle und in der Karte lila angezeigt die keinen Transponder haben und per MLAT bestimmt werden.

Cool, ich bin begeistert! „Raspberry Pi: Wie kann die aktuellste Version v1.15-dev von dump1090-mutability für die Anzeige von MLAT installiert werden?“ weiterlesen

Hier hatte ich schon mal beschrieben wie PiAware 2.0.4 installiert wird. Am 28.9.2015 ist die Version 2.1-3 veröffentlicht worden. Wie kann nun auf diese aktuelle Version upgedated werden? Da der default Port geändert wurde, ist evl. noch eine kleine Portanpassung nötig.

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 |

# Neue Version laden wget http://flightaware.com/adsb/piaware/files/piaware_2.1-3_armhf.deb # Server stoppen sudo /etc/init.d/piaware stop # Version updaten sudo dpkg -i piaware_2.1-3_armhf.deb # Version ausgeben piaware -v # Ausgabe: 2.1-3 # Server starten sudo /etc/init.d/piaware start # Wenn Fehlermeldung in der Form: Beast-format results connection with localhost:30104: [Errno 111] Connection refused dann den Port auf den alten 30004 setzenhttp://blog.wenzlaff.de/?p=6183&preview=true sudo piaware-config -mlatResultsFormat beast,connect,localhost:30004 # Restart sudo service piaware restart |

Auf der PiAware Seite die Site informationen checken:

|

1 2 3 4 5 6 7 |

Data Feed: Live - vor wenigen Sekunden Feeder Check-in: Live - vor wenigen Sekunden Joined: 30.11.2014 Longest Streak: 334 days (30.11.2014 - Today) Feeder Type: PiAware (Debian Package Add-on) 2.1-3 Multilateration (MLAT): Supported / Enabled (synchronized with 8 nearby receivers) |

sieht gut aus. Es können nun wieder alle Daten gesendet werden. Habe vor ein paar Tage in San Francisco diese Flugzeuge gesehen:

Ob die auch Transponder an Board hatten? „Raspberry Pi: Wie wird die neue Version von PiAware von 2.0.4 auf 2.1-3 upgedated?“ weiterlesen

Jetzt gilt in Deutschland wieder die Winterzeit. Wie kann man checken ob der Raspberry Pi automatisch richtig umgestellt wurde?

Einfach auf der Konsole

|

1 |

date |

eingeben. Ausgabe z.B.

|

1 |

Sun Oct 25 11:12:11 CET 2015 |

Wenn die falsch ist, kann auch mit date –set=NEUE_ZEIT die Zeit gestellt werden, siehe date –help.

Manchmal möchte man nur einen oder mehrere Befehle auf dem Raspberry Pi ausführen:

|

1 2 3 4 |

# führt zwei Befehle aus, z.B. ls -la und ls ssh pi@pi-adresse "ls -la && ls" # auch Ausschalten des Pi geht ssh pi@pi-adresse "sudo shutdown now" |

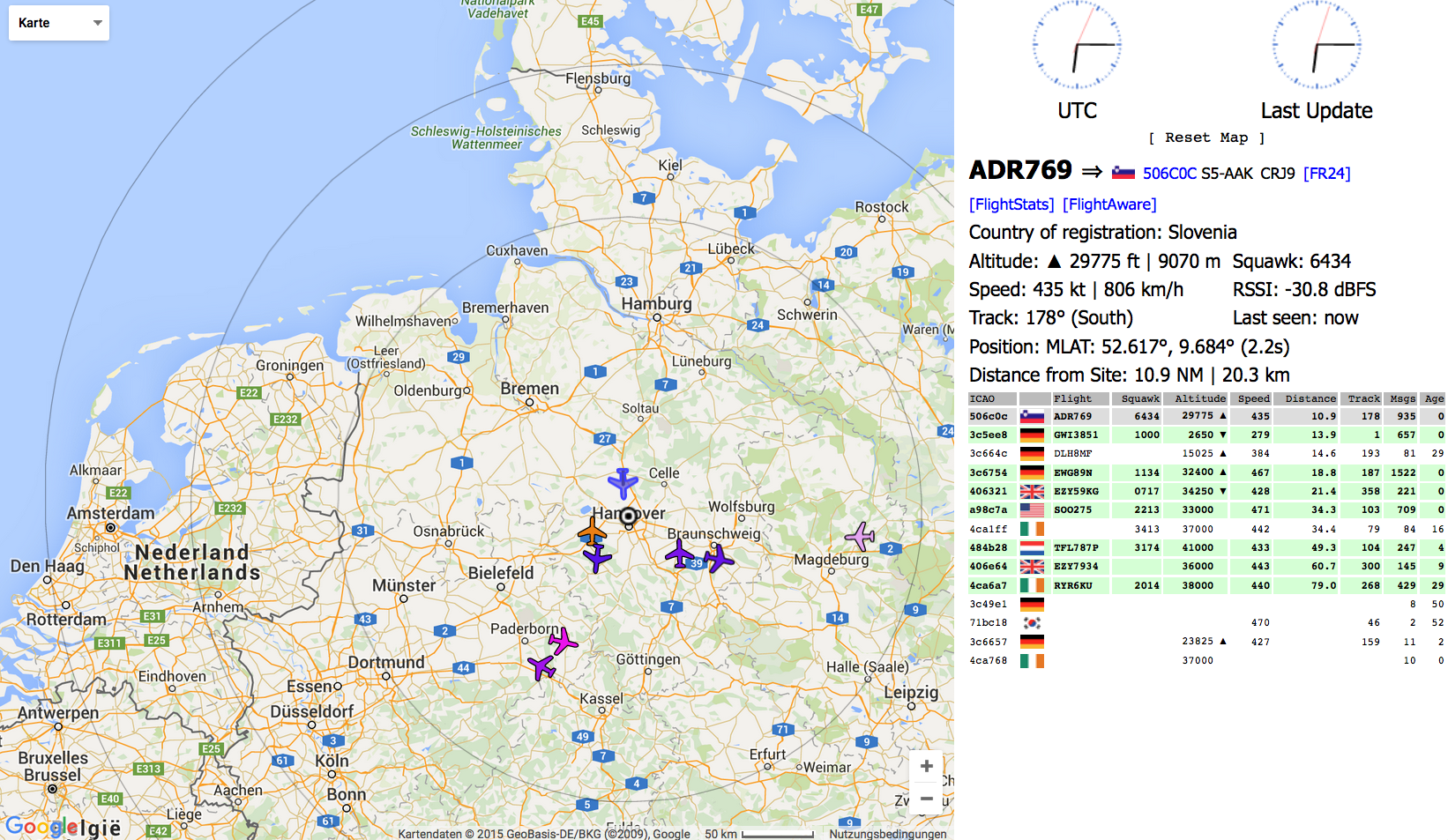

Gui und Kommandozeile für die SysV-init-runlevel-Bearbeitung auf dem Raspberry Pi. Das sysv-rc-conf stellt eine Benutzeroberfläche zur Verwaltung von symbolischen Verweisen von /etc/rc{runlevel}.d/ für die Kommandozeile zur Verfügung. So sieht die GUI aus:

Sie erlaubt das einfache Aktivieren und Deaktivieren von Diensten. Es können Startskripte für jedes runlevel editiert werden, nicht nur das des Aktuellen.

Das Programm wird wie folgt installiert und gestartet: „Wie kann sysv-rc-conf 0.99 auf einem Raspberry Pi installiert werden?“ weiterlesen

Wie kann ein laufender Windows XP Rechner (oder Raspberry Pi) auf Debian 8 Jessie mit WordPress 4.3 (SSL), Apache2 (SSL, https), MySql und phpMyadmin erstellt werden? Hier die gewünschte Architektur:

Alle Daten auf den Windows Rechner müssen vorher gesichert werden, da das ganze System mit Linux überschrieben wird.

installieren

z.B. tools/win32-loader/stable/win32-loader.exe laden und installieren mit SSH Zugang, ohne GUI

Beim Raspberry Pi, analog vorgehen, wie hier im Blog schon beschrieben.

installieren mit:

|

1 |

apt-get install apache2 mysql-client mysql-server php5 php5-mysql php5-curl php5-gd unzip phpmyadmin |

erstellen

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 |

mysql -u root -p # Passwort # wpdatabase, wpuser und passwort selbst wählen # evl. Database löschen mit DROP DATABASE wpdatabase; CREATE DATABASE wpdatabase; CREATE USER wpuser@localhost IDENTIFIED BY 'wppass'; GRANT ALL PRIVILEGES ON wpdatabase.* TO wpuser@localhost; FLUSH PRIVILEGES; exit # Apache und MySql restarten service apache2 restart service mysql restart |

4.3 laden erstellen

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 |

# ins tmp Verzeichnis gehen cd /tmp # Wordpress aktuelle Version laden wget -c http://wordpress.org/latest.zip # Archive auspacken unzip -q latest.zip -d /var/www/html/ # oder wenn es ein tar.gz ist dann tar zxf wordpress-4.5.3-de_DE.tar.gz -C /var/www/html/ # Rechte vergeben chown -R www-data.www-data /var/www/html/wordpress chmod -R 755 /var/www/html/wordpress mkdir -p /var/www/html/wordpress/wp-content/uploads chown -R www-data.www-data /var/www/html/wordpress/wp-content/uploads cd /var/www/html/wordpress/ # kopieren des Beispiel cp wp-config-sample.php wp-config.php # in wp-config.php den Databasenamen, User und Passwort eintragen nano wp-config.php # im Browser aufruen und Sprache und User wählen http://localhost/wordpress/ # testen # gleich noch den Datei upload Size vergrößern # in der /var/www/html/wordpress/.htaccess die folgenden Einträge machen: vi /var/www/html/wordpress/.htaccess php_value upload_max_filesize 64M php_value post_max_size 64M php_value max_execution_time 300 php_value max_input_time 300 # unnötige Dateien löschen rm wp-config-sample.php rm readme.html rm liesmich.html rm /wp-admin/install.php # Optional: Neue Sicherheitsschlüssel (Salt) generieren über https://api.wordpress.org/secret-key/1.1/salt/ # und diesen generierten Block in die <strong>wp-config.php</strong> Datei einfügen # #define('AUTH_KEY', '-+jiH||`2);cZjy.Vy5C|!NX{KNv,Ov@=XK|SALR8++C.axK4b(Ep4U_RWAV|Ir;'); #define('SECURE_AUTH_KEY', '.+WZ>Ul&)Qak2uhZ-.(Y^]},n!.&R.VRl~+o*~7*dP{{4s*iyMO7L^{o/#lq7Xs1'); #define('LOGGED_IN_KEY', '_T)TC.YN6r9wxM*lRbjGc0dy2;<nQA+SBk|JYoU[1S~l0xLLBWbK2x+fl<1G*IP$'); #define('NONCE_KEY', 'vVrz#TDgM[,Te(v[hStvF][>ZfI;$K.^ IstOP`k>IfNo3j8h~|2rvxU&%=[eJ@w'); #define('AUTH_SALT', '/ qC?UB4&>H&hy#=:;sP6m 0}[u~oDJGhBdqskc{gY+j1yJU~/>rBL91P8kGtnG_'); #define('SECURE_AUTH_SALT', 'tUd3QTYMV.g|86`=!-?EN_P~N+jB$LwD|q-b?g[G@E!9.,{G2n|1X1_2-+Fv,y=:'); #define('LOGGED_IN_SALT', '?d`pE;|nVH?81n2#@[VYOB__Nh.l:v=4F5_uajQ4jp.,h$Z8#N2DZ}^=|sQi7?d4'); #define('NONCE_SALT', 'C*-+6P_j/o0FTQC1.(GHJ[tXNCpou<RyB.@:mx&spG@{-9< Wk|r!zoJUiwY@:M:'); # Optional die wp-config.php sichern mit folgenden Eintrag in der <strong>.htaccess</strong> Datei: <FilesMatch "(wp-config.php)"> order deny,allow deny from all </FilesMatch> |

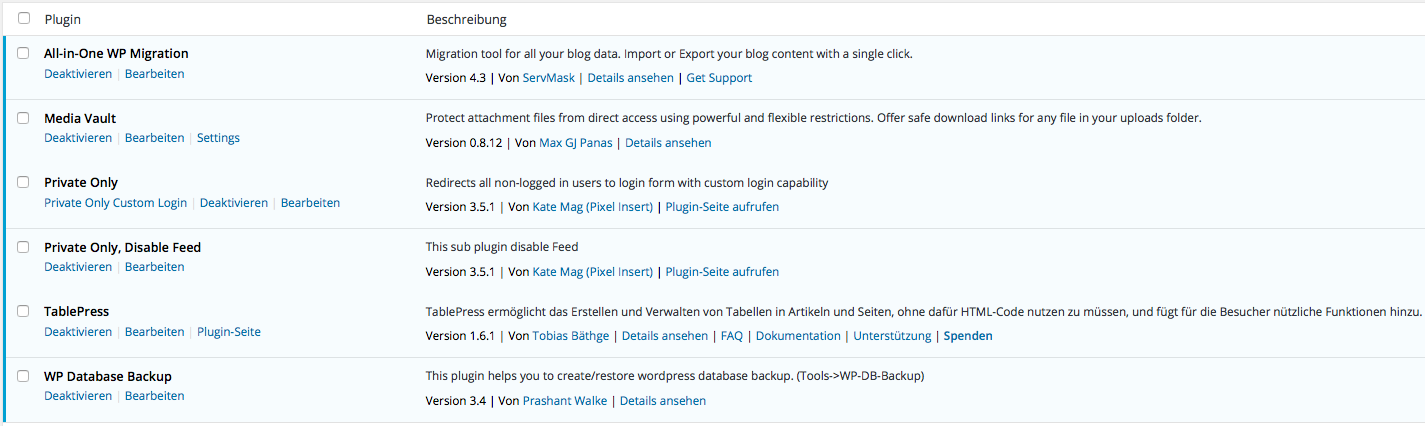

Optional ein paar gute Plugins installieren. Hier mal eine kleine Auswahl z.B.:

Schon alt, läuft aber noch „Limit Login Attempts„.

Wenn man sich da selbst aussperrt, einfach in der DB folgenden SQL absetzen:

|

1 |

UPDATE wp_options SET option_value = '' WHERE option_name = 'limit_login_lockouts' |

Hier noch ein paar:

Optional kann noch ein PDF Export für die Tabellen integriert werden, wie hier beschrieben und auch gleich die Extension für das automatische URL converting.

installieren

In /etc/phpmyadmin/apache.conf den Eintrag

|

1 2 3 4 5 6 7 8 9 |

#<Directory /usr/share/phpmyadmin> # Options FollowSymLinks # DirectoryIndex index.php Require ip 127.0.0.1 10.0.0.0/24 # Apache restart service apache2 restart # Aufruf im Browser (IP)/phpmyadmin # Anmelden mit MySql Datenbankuser und Passwort |

erzeugen und installieren

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 |

mkdir .ssl cd .ssl openssl req -new -days 999 -newkey rsa:4096bits -sha512 -x509 -nodes -out server.crt -keyout server.key # Diese Fragen beantworten # Country Name (2 letter code) [AU]:DE # State or Province Name (full name) [Some-State]:Niedersachsen # Locality Name (eg, city) []:Hannover # Organization Name (eg, company) [Internet Widgits Pty Ltd]:My Blog # Organizational Unit Name (eg, section) []:Dept of Blogging # Common Name (e.g. server FQDN or YOUR name) []:kleinhirn.eu # Email Address []:webmaster@yourdomain.com sudo cp server.crt /etc/ssl/certs sudo cp server.key /etc/ssl/private service apache2 restart # SSL Modul aktivieren a2enmod ssl service apache2 restart # Rewrite Modul für später aktivieren a2enmod rewrite service apache2 restart # Status anschauen systemctl status apache2.service # ergänzen der erzeugten Zertifikate in sudo vi /etc/apache2/sites-available/default-ssl.conf # ServerName mydomain.com:443 SSLEngine on SSLCertificateFile /etc/apache2/ssl/server.crt SSLCertificateKeyFile /etc/apache2/ssl/server.key # Default Seite aktivieren a2ensite default-ssl.conf # Server Restart service apache2 restart # http deaktivieren und https setzen in /etc/apache2/sites-enabled/titled 000-default.conf vi /etc/apache2/sites-enabled/titled 000-default.conf # Inhalt der Datei: ServerName xxx ServerAlias www.xxx Options Indexes FollowSymLinks MultiViews AllowOverride All Order allow,deny allow from all Require all granted ServerAdmin webmaster@xxx.de DocumentRoot /var/www/html/wordpress SSLEngine on SSLCertificateFile /etc/ssl/certs/server.crt SSLCertificateKeyFile /etc/ssl/private/server.key #SSLCACertificateFile /home/me/domain.com.crt ErrorLog ${APACHE_LOG_DIR}/error.log CustomLog ${APACHE_LOG_DIR}/access.log combined # Test ob der Blog mit https und den Zertifikaten läuft im Browser https://(IP)/wordpress/wp-login.php |

welche Ports offen sind und deaktivieren!

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 |

nmap ip # oder sudo nmap -sT -O -v ip # wenn der Port 80 noch offen ist, in vi /etc/apache2/ports.conf # Auskommentieren oder löschen der Zeile # Listen 80 # Wenn der Port 111 rpcbind offen ist (wird für Samba gebraucht), kann der auch mit dem Tool sysv-rc-conf abgeschalte werden # Tool installieren sudo apt-get install sysv-rc-conf # Tool starten sysv-rc-conf # in der letzten Spalte wo das S ist mit der Space Taste ausschalten # in der Zeile mit rpcbind # Rechner restarten reboot # neuer Check mit nmap nmap ip # alles ok, nur die gewünschten Ports sind offen # Checken welche Module installiert sind mit apache2ctl -M # Unnötige module deaktivieren z.B. das status_module (shared) a2dismod status # Server restart service apache2 restart # Checken ob das status modul deaktiviert wurde apache2ctl -M |

Optional: Vorhandenen Blog mit dem WP Plugin

exportieren und importieren, wie hier schon mal beschrieben.

Beim export evl. in „Find (text) Replace with (another-text) in the database“ den Eintrag xxx.ALTE-DOMAINE durch YYY-NEUE-DOMAINE ersetzen.

Die *.wpress Datei dann importieren.

Optional testen, welche Apache Version läuft mit:

|

1 2 |

apachectl -V # Ergebnis: Apache/2.4.10 (Debian) |

Optional, die History löschen, so das die erstellten Passwörter nicht ausgelesen werden können

|

1 |

history -c |

Super, der WordPress Blog läuft nun verschlüsselt über https 😉

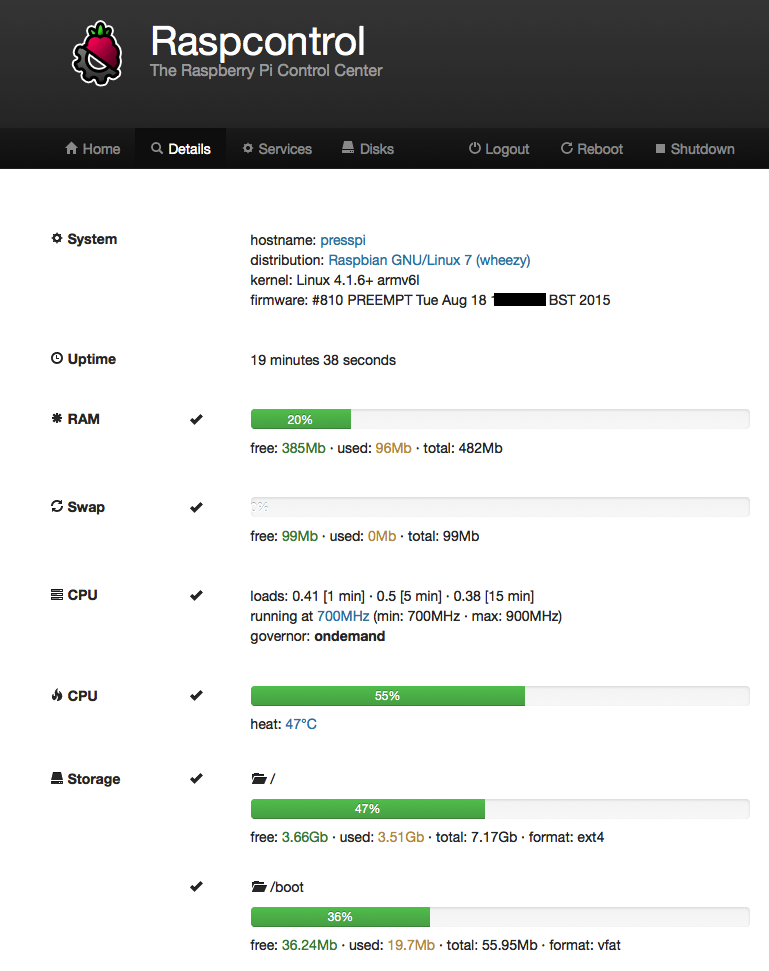

Raspcontrol bietet einen schönen graphischen Überblick über die Systemparameter des Raspberry Pi und folgende Funktionen wie Logout, Reboot und Shutdown über Menüs. Es wird mit dem Image mit installiert, kann aber auch leicht standalone eingerichtet werden.

„Raspberry Pi: Überblick zum PHP Browser Tool Raspcontrol“ weiterlesen

„Raspberry Pi: Überblick zum PHP Browser Tool Raspcontrol“ weiterlesen

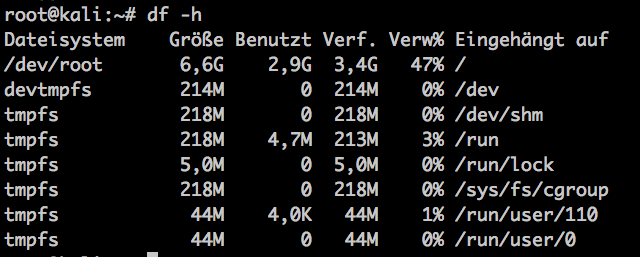

Wenn Kali 2.0 auf einer größeren SD-Karte installiert ist, als Kali groß ist, dann muss der Speicher noch freigegeben werden.

Wie sieht die Speichernutzung nach der Installation aus? Es werden ca. 3 GB für Kali benötigt:

Die Vergrößerung geht mit „Raspberry Pi: Wie kann der Speicher einer SD-Karte vergrößert werden bei Kali Linux 2.0?“ weiterlesen

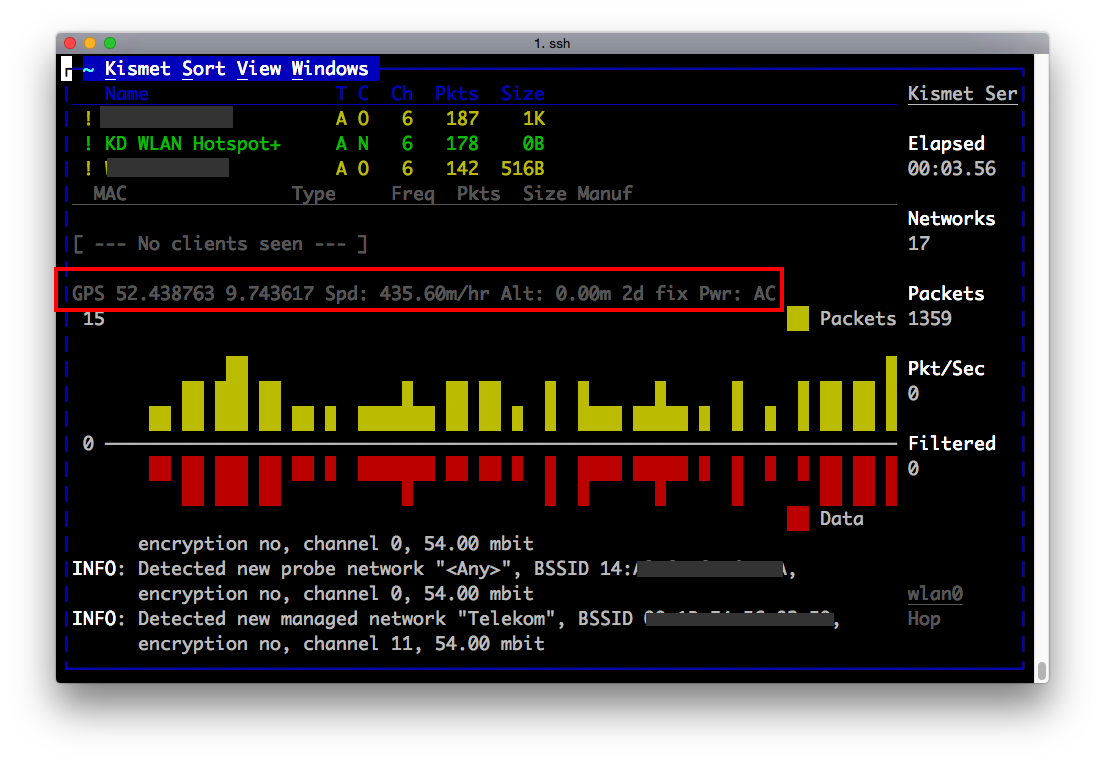

Mit dem neuen Kali 2.0 auf dem Raspberry Pi ist auch eine neue Einrichtung von Kismet nötig, damit die GPS-Daten dort angezeigt werden. Läuft so aber auch auf Debian.

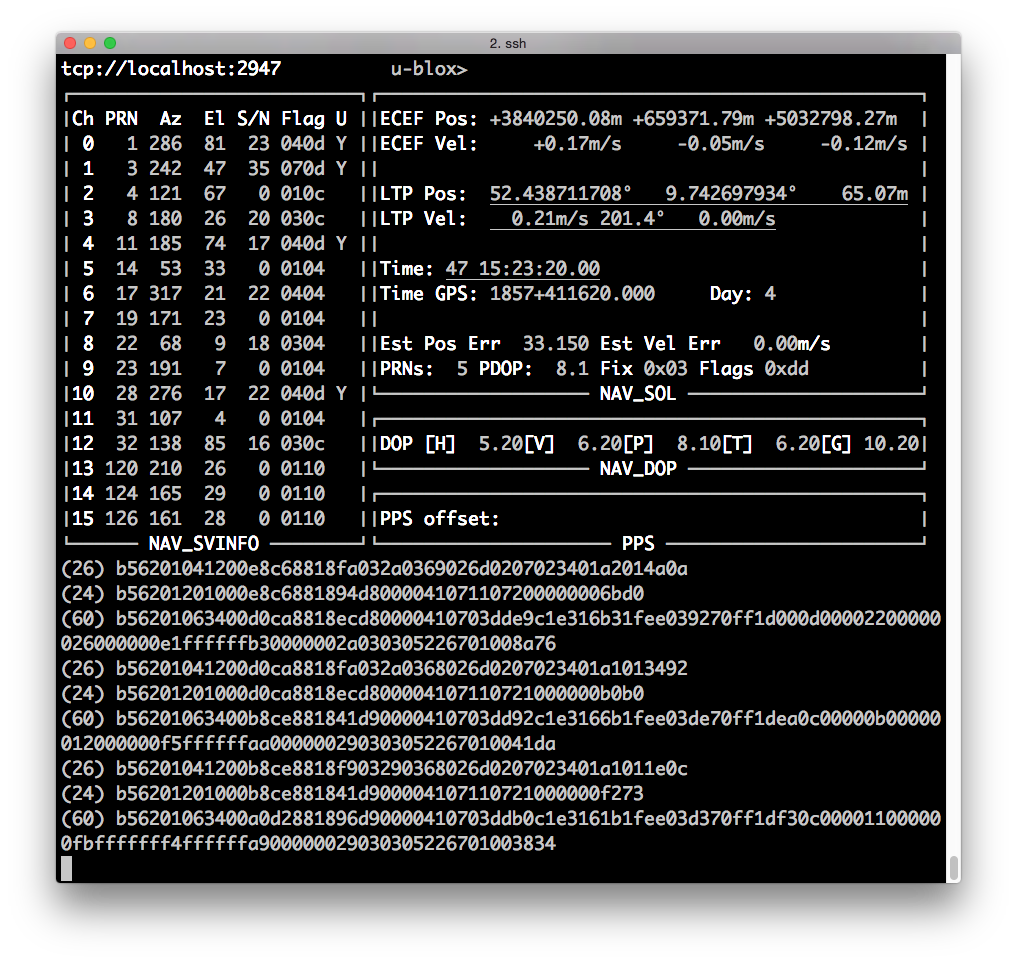

Wie hier schon mal beschrieben, werden die GPS-Daten über den GY-GPS6MV2 an den Raspberry Pi über die serielle Schnittstelle gesendet. Dort holt der gpsd die Daten ab, und stellt sie an localhost:2947 bereit.

Deshalb müssen die folgenden Einstellungen in der /etc/kismet/kismet.conf Datei gemacht werden (Details):

|

1 2 3 4 5 6 |

#nano /etc/kismet/kismet.conf gps=true gpstype=gpsd gpshost=localhost:2947 gpsmodelock=false gpsreconnect=true |

In Kismet werden die GPS-Daten hier angezeigt:

„Raspberry Pi: Wie muss Kismet konfiguriert werden, damit GPS-Daten angezeigt werden?“ weiterlesen

„Raspberry Pi: Wie muss Kismet konfiguriert werden, damit GPS-Daten angezeigt werden?“ weiterlesen

Läuft auch der GPS Empfang wie hier beschrieben auf dem Pi mit Kali 2.0? JA, siehe:

Und auch der cgps -s läuft: „Läuft auch gpsmon 3.11und cgps 3.11 auf Kali 2.0 auf einem Raspberry Pi?“ weiterlesen

Seit den 11.08.2015 gibt es einen neue Kali 2.0 Version. Was gibt es da Neues? Diese Mindmap SANA gibt einen ersten Überblick.

Die Sana Version kann ua. auch für den Raspberry Pi verwendet werden.

Wie wird die nun installiert?

Zuerst das gepackte Kali Image kali-linux-1.0.5-armel-rpi.img.xz (ca. 1,4 GB) von Kali.org herunter laden. Für den Raspberry Pi 2 das andere File verwenden. Oder wer mit TFT Display unterstützung haben will, kann das untere File verwenden.

(Optional Signatur/Unterschrift vergleichen)

|

1 2 3 4 5 6 |

# Kali Key laden gpg --keyserver hkp://keys.gnupg.net --recv-key 7D8D0BF6 # Key ausgeben gpg --list-keys --with-fingerprint 7D8D0BF6 # Signaturen vergleichen gpg --verify SHA1SUMS.gpg SHA1SUMS |

(Optional) Checksumme des geladenen Archive vergleichen. Auf der Kali Homepage ist die SHA1Sum angegeben „Raspberry Pi: Wie wird die neue Kali Linux 2.0 Sana Version installiert und mit SSH in Betrieb genommen?“ weiterlesen

Wer gerade seinen Raspberry Pi mit Kali laufen hat, kann mal eben seinen WordPress Blog auf Sicherheitslücken testen mit dem Ruby wpscan. Bei Kali ist es schon installiert aber auch bei anderen Linux derivaten kann er installiert werden. Was kann der Scanner so:

Also erst einmal den Scanner (es gibt jetzt auch die Version 2.8) updaten mit:

|

1 2 3 4 5 |

wpscan --update # Scann starten, dauert ein paar Minuten, Domain ersetzen wpscan --url http://DOMAIN --random-agent --enumerate # oder nur die Plugins Listen wpscan --url www.DOMAIN.de --enumerate |

Ok, jetzt testen wir mal gegen unseren eigenen WordPress Blog, und nur gegen den, ob das Passwort für admin sicher ist:

|

1 2 3 4 5 6 7 |

# ein Wörterbuch laden wget http://static.hackersgarage.com/darkc0de.lst.gz # ein Wörterbuch entpacken gunzip darkc0de.lst.gz # Scan starten wpscan --url www.DOMAIN.com --wordlist /pfad/zu/darkc0de.lst --username admin # und Stunden später ... |

Weitere Beispiele unter wpscan -help

Wenn ein Kismet-Server auf dem Raspberry Pi läuft, muss der Server sauber rauf und runter gefahren werden, sonst werden die *NETXML Dateien wegen einem fehlenden sync nicht vollständig auf die SD-Karte geschrieben. Das Problem ist aber, wie kann der Raspberry Pi eingerichtet werden, so das der gpsd und Kismet automatisch hoch und auch sauber wieder runter fahren, ohne das ein Bildschirm bzw. Konsole angeschlossen wird? Und wie kann vom GPS Empfänger die Systemzeit gesetzt werden, da der Raspberry Pi ja keine Systemuhr hat und es beim WarWalking kein Internet mit NTP gibt ?

Die Lösung des Problems wird in dieser Anleitung beschrieben.

Wir brauchen ein Script zum automatischen hochfahren und ein Script das auf einen Tastendruck wartet. „Raspberry Pi: Wie kann der Kismet-Server sauber rauf und runter gefahren werden zum WarWalking (WarDriving)?“ weiterlesen

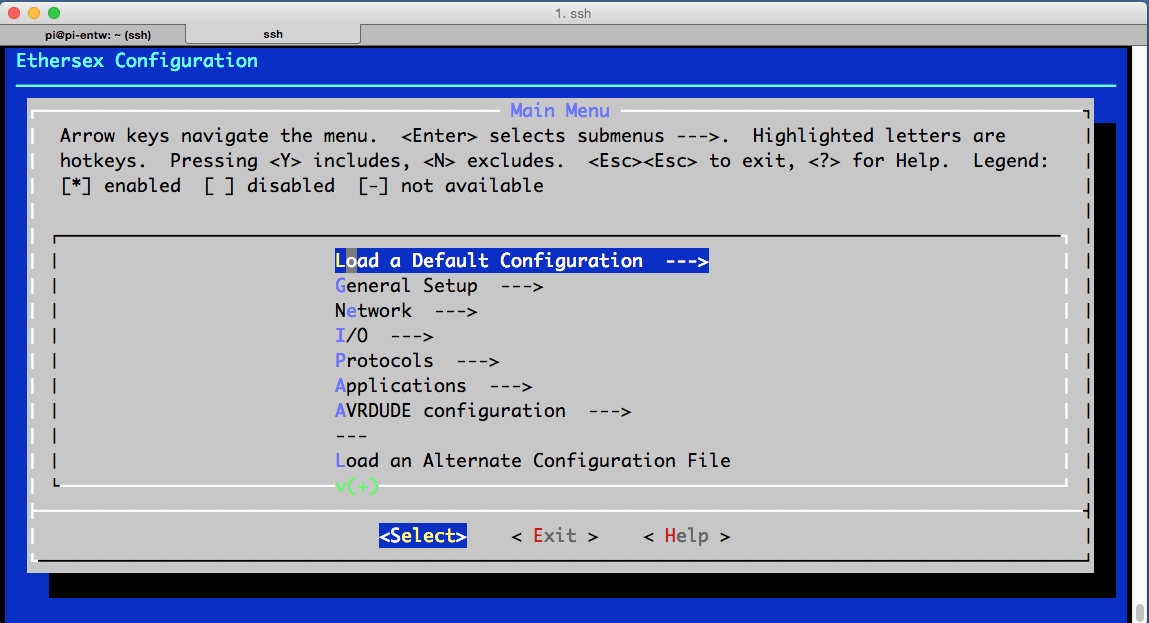

Wie kann auf einem Raspberry Pi unter Kali Linux (Debian müsste genauso laufen) Ethersex compiliert werden? Das geht so wie sehr ausführlich hier beschrieben. Folgende Anpassungen sind aber noch mit dem root User oder sudo nötig:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 |

apt-get update apt-get upgrade # die nötigen Libs installieren apt-get install gcc-avr avr-libc avrdude dialog gawk m4 libncurses5-dev # ein Verzeichnis erstellen mkdir avr-net-io # in das Verzeichnis gehen cd avr-net-io # das Projekt holen wget http://github.com/ethersex/ethersex/tarball/master/ethersex-ethersex-snapshot_compile_ok-927-g3f59c22.tar.gz # das Archive auspacken tar xfz ethersex-ethersex-snapshot_compile_ok-927-g3f59c22.tar.gz # in das Verzeichnis gehen cd ethersex-ethersex-3f59c22/ # Konfigurieren in der GUI |

# Load a Default Configuration Avr-Net-Io, Hostname vergeben, Mac anpassen, Ip und Netmask auswählen …

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 |

# Konfiguration anschauen ob alle Module wie gewünsch vorhanden sind mit make show-config # Ausgabe: MCU: atmega32 Hardware: netio These modules are currently enabled: ====================================== * ADC * ADC_INLINE * ECMD_PARSER * ECMD_TCP * ENC28J60 * ETHERNET * HTTPD * ICMP * IPV4 * NET * ONEWIRE * ONEWIRE_DETECT * ONEWIRE_DETECT_ECMD * ONEWIRE_INLINE * PORTIO_SIMPLE * TCP * UIP * VFS * VFS_INLINE * VFS_INLINE_INLINESVG * VFS_IO_INLINE # compilieren mit make # nach ein paar Minuten ist das ethersex.hex File zum flashen bereit: Final size of ethersex.bin is 28018. avr-objcopy -O ihex -I binary ethersex.bin ethersex.hex =======The ethersex project======== Compiled for: atmega32 at 16000000Hz Imagesize: 28018/32768 bytes (85.50%) [=========================-----] Program (.text + .data) : 20548 bytes Data (.data + .bss) : 1131 bytes |

So oder so läuft dann das flashen. Oder auch so, mal sehen was am Besten läuft. Aber nicht mehr heute Nacht …

Wie kann ein Script automatisch nach dem reboot starten? Da gibt es mehrere Möglichkeiten. Hier die via crontab und @reboot.

Cron ist in den meisten Installationen schon enthalten. In Kali und Debian Linux mit diesen Abhängigkeiten, wie meine Mindmap zeigt: „Raspberry Pi: Wie kann eine automatische Scriptausführung nach einem reboot eingerichtet werden?“ weiterlesen

Wer den Raspberry Pi bisher unter Debian laufen hat, wundert sich evl. über einige Unterschiede zu Kali Linux. Welche fallen zuerst auf?

Es gibt default kein raspi-config. Der Speicher der SD-Karte kann aber mit raspi-config sehr einfach expandiert werden. Deshalb ausnahmsweise ein paar Packages, die nicht von Kali stammen, wie folgt installieren mit dem root User:

|

1 2 3 4 5 6 7 8 9 |

apt-get update apt-get upgrade wget http://archive.raspberrypi.org/debian/pool/main/r/raspi-config/raspi-config_20150706_all.deb # lua5.1 da lua5.2 nicht läuft wget http://http.us.debian.org/debian/pool/main/l/lua5.1/lua5.1_5.1.5-7.1_armel.deb wget http://http.us.debian.org/debian/pool/main/t/triggerhappy/triggerhappy_0.3.4-2_armel.deb dpkg -i triggerhappy_0.3.4-2_armel.deb dpkg -i lua5.1_5.1.5-7.1_armel.deb dpkg -i raspi-config_20150706_all.deb |

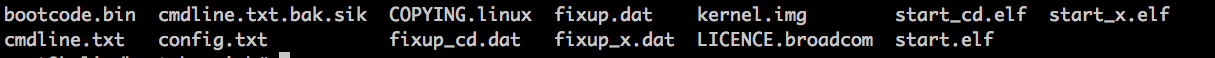

Dann gibt es unter Kali kein /boot Verzeichnis mit den Boot Dateien. Das /boot Verzeichnis ist dort leer. Das /boot Verzeichnis liegt auf einer anderen Partition und zwar auf mmcblk0p1. Deshalb ein Verzeichnis z.B. /boot-bereich anlegen und mounten. Dann können diese Dateien bearbeitet werden.

Wenn die Dateien bearbeitet wurden, einfach das Verzeichnis wieder umounten.

|

1 2 3 4 |

mkdir /boot-bereich mount /dev/mmcblk0p1 /boot-bereich/ nano /boot-bereich/config.txt umount /boot-bereich |

Welche Unterschiede fallen Euch auf? Gern als Kommentar.

Nach dem Motto „Man merkt oft erst, was man hatte, wenn man es verliert“, mal die Package entfernen die nach einer Neuinstallation von mir meistens nicht benötigt werden, und nur Platz verschwenden, da der Raspberry Pi bei mir immer über die Kommandozeile per SSH bedient wird.

Es werden also keine X-Server usw. benötigt. Für Packages die nicht installiert sind, braucht es auch keine Sicherheitsupdates und wenn man doch mal ein Package braucht kann man es ja auch leicht wieder installieren.

|

1 2 3 4 5 6 7 |

sudo apt-get update sudo apt-get upgrade sudo apt-get remove x11-common x11-utils x11-xkb-utils libx11-6 lxde-common wolfram-engine sudo apt-get autoremove dpkg --list | grep "^rc" | cut -d " " -f 3 | xargs sudo dpkg --purge sudo apt-get autoclean sudo rpi-update |

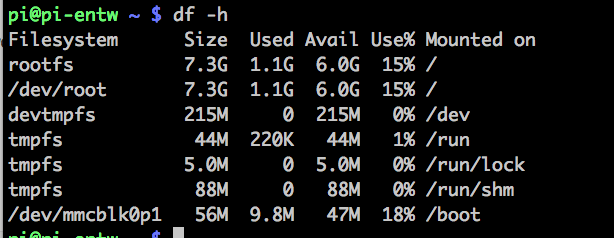

Jetzt kann mal mal mit df -h schauen, was man verloren hat:

Ok, auf der 8 GB Karte ist noch 6 GB Frei!

Oder habe ich noch was vergessen, was nicht benötigt wird (dpkg --list)? Gern als Kommentar.

Habe soeben die 1. Version von dem DUMP1090 Client TWFlug kostenlos

veröffentlicht.

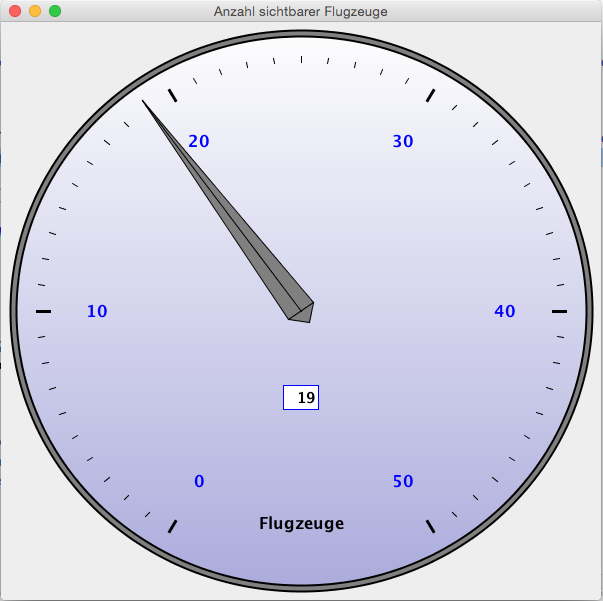

TWFlug liest die Daten von einem DUMP1090 Server und zeigt sie (optional) in einem Tacho an oder/und schreibt die Daten in eine Logdatei für die Auswertung mit z.B. Fhem. Es kann die Logdatei auch per sFTP an einen entfernten Rechner kopieren.

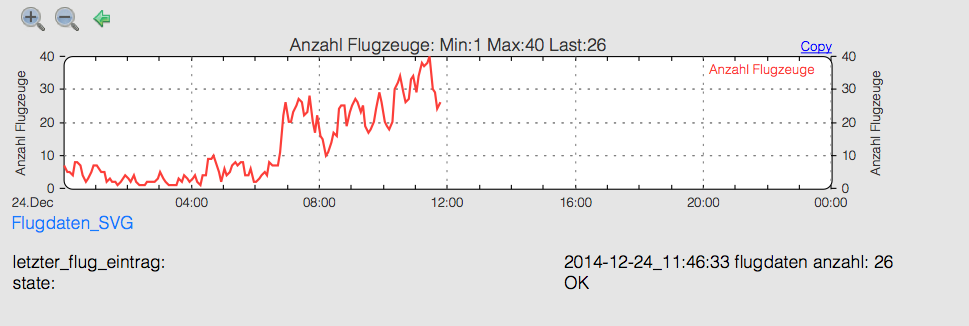

Das TWFlug Programm ist ein Java Programm und läuft somit auf allen Betriebssystem. Es können mit Fhem dann solche schönen Grafiken in Echtzeit angezeigt werden:

Installation:

Download der twflug-0.1.0.zip.

Dann das Archive auspacken.

Für das Starten gibt es zwei Möglichkeiten mit oder ohne GUI.

Ohne GUI mit Eingabe in der Konsole in dem TWFlug Verzeichnis mit:

|

1 |

java -jar twflug.jar -n --ip IP-VOM-DUMP1090-Server |

also z.B. java -jar twflug.jar -n --ip 192.198.1.2

oder mit GUI

|

1 |

java -jar twflug.jar --ip IP-VOM-DUMP1090-Server |

also z.B. java -jar twflug.jar --ip 192.198.1.2

Dann startet nach einigen Sekunden, die folgenden Anzeige von TWFlug:

Weiter Infos zu den Parametern erhält man durch Eingabe von

|

1 |

java -jar twflug.jar --help |

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 |

[main] DEBUG de.wenzlaff.twflug.TWFlug - Starte TWFlug ... usage: TWFlug -c,--copy-time <arg> copy time in Minuten (default: 60 Minuten) -d,--debug print debugging information (default: false) -dd,--ziel-datei <ziel-datei> destination file name (default: /home/pi/fhem/log/flugdaten-YYYY-MM.log) -dip,--ziel-ip <arg> ip adress for copy destination -dpsw,--ziel-passwort <arg> passwort from destination User -duser,--ziel-user <arg> destination User (default: pi -h,--help print help and exit -height,--window-height <arg> set window hight (default: 600) -i,--ip ip adress from DUMP1090 -k,--copy copy output file to destination (default: false) -max,--max-count <arg> set max count value (default: 50) -min,--min-count <arg> set min count value (default: 0) -n,--no-gui display no GUI. Only logfile output (default: false) -o,--outputfile <outputfile> use given file for DUMP output (default: flugdaten-YYYY-MM.log) -p,--port <arg> port from DUMP1090 (default: 30003) -r,--refresh-time <arg> refresh time in ms (default: 300000 ms = 5 Minuten) -v,--version print the version information and exit -width,--window-width <arg> set window with (default: 600) |

Weitere Anregungen, Bugs, Fix, Likes, Lob und Dank gerne als Kommentar hier auf der Seite.

Viel Spaß beim Planecounting.

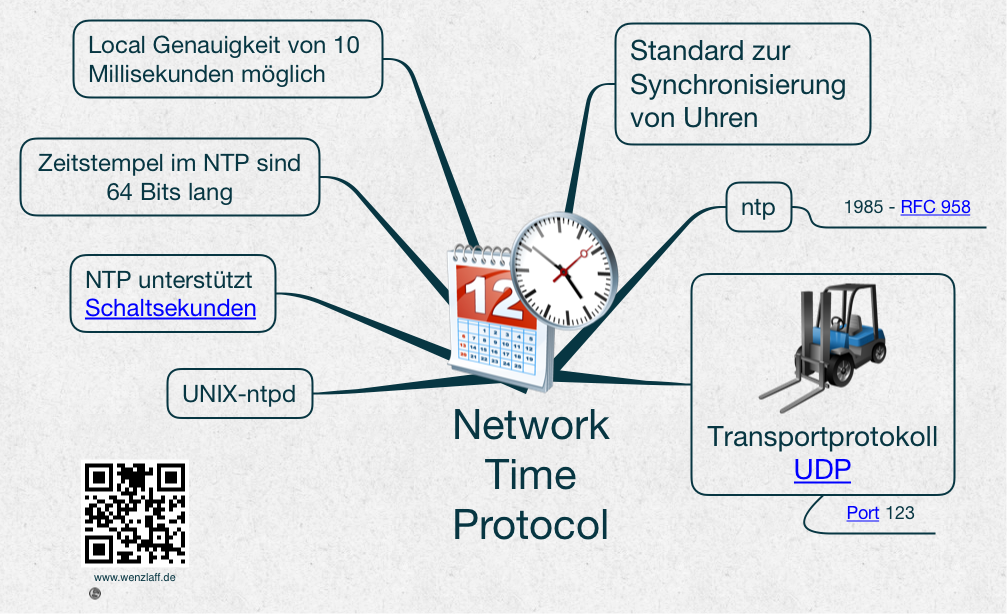

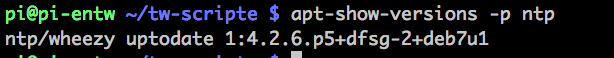

Wie auf Heise berichtet wird, gibt es ein ntp Sicherheitsupdate das sehr schnell eingespielt werden sollte. Das gilt auch für die aktuellen Debian wheezy Distribution für den Raspberry Pi.

Erst mal eine Mindmap zu ntp:

Mit Pufferüberläufe, die sich durch passend erstellte NTP-Pakete ausnutzen lassen, erhält der Angreifer root Recht auf dem System.

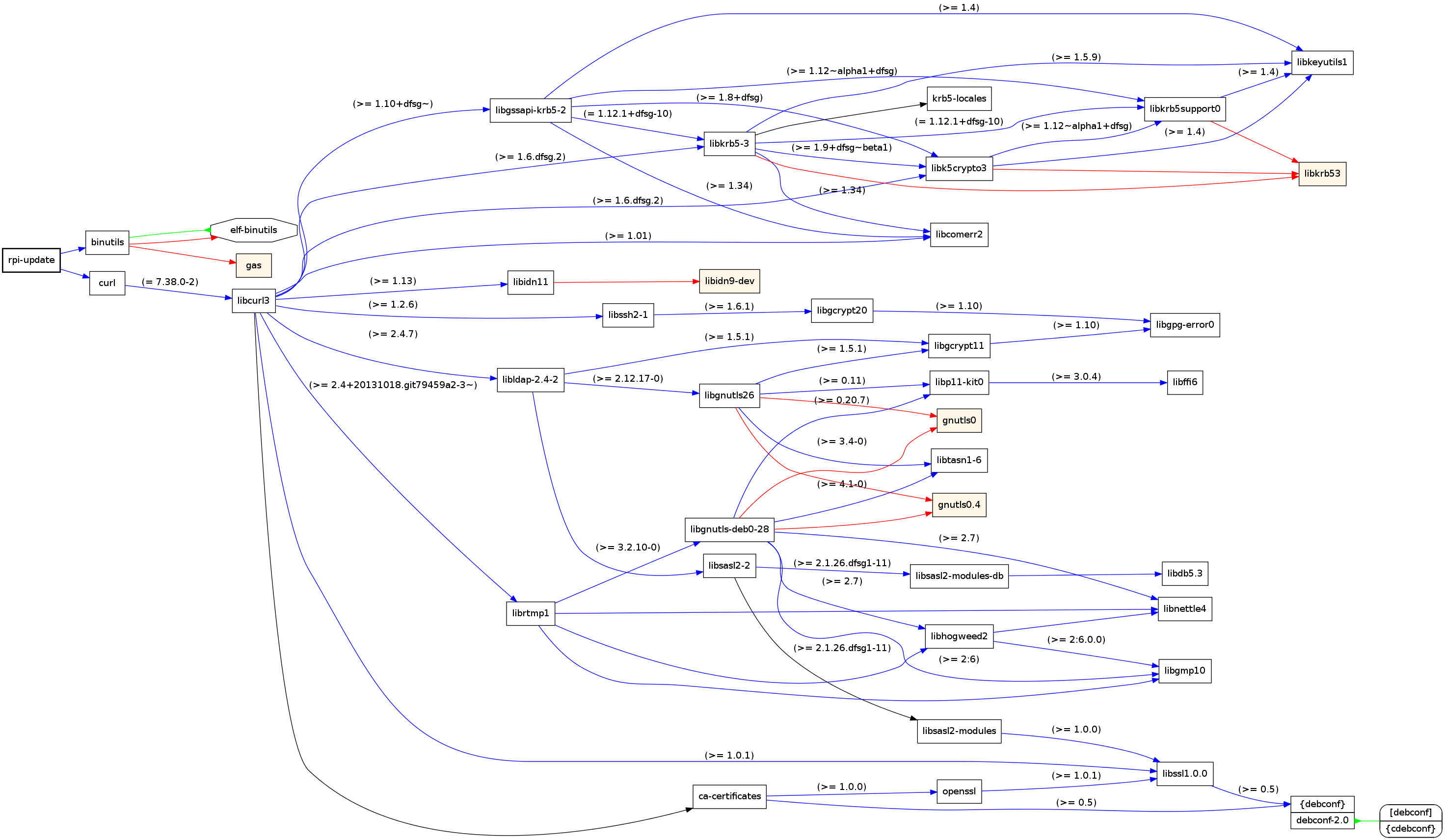

Auf dem Raspberry Pi hat das ntp Package folgende Abhängigkeiten:

Was muss auf dem Raspberry Pi getan werden?

|

1 2 |

sudo apt-get update sudo apt-get upgrade |

Dann ist das System auf den aktuellen Stand.

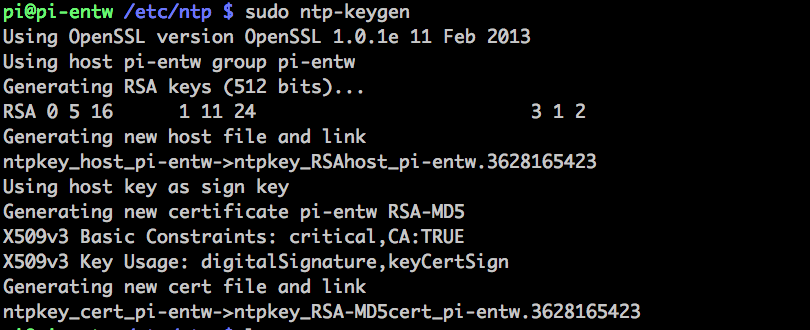

Dann können die ntp Keys neu generiert werden. Dazu einmal

|

1 2 |

sudo mkdir /etc/ntp sudo ntp-keygen |

ausführen. Es erfolgt folgende Ausgabe:

Wer noch schauen möchte, ob die gefixte Version installiert ist, gibt einmal apt-show-versions -p ntp ein und erhält die gefixt Version angezeigt: version 1:4.2.6.p5+dfsg-2+deb7u1

Auf für Mac OS X gibt es ein Update, das wie gewohnt eingespielt werden sollte:

Vor ein paar Tagen ist eine neue Firmware für den Raspberry Pi erschienen. Wie kann die installiert werden? Wie kann die installierte Version angezeigt werden?

Am einfachsten benutzt man den update Befehl sudo rpi-update mit dem Hexxeh updater. Wenn es eine neue Firmware gibt, wird die in ein paar Minuten installiert. Wenn die Firmware schon aktuell ist, wird auch eine Meldung ausgegeben.

So läuft der Updateprozess:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 |

sudo rpi-update *** Raspberry Pi firmware updater by Hexxeh, enhanced by AndrewS and Dom *** Performing self-update % Total % Received % Xferd Average Speed Time Time Time Current Dload Upload Total Spent Left Speed 100 7635 100 7635 0 0 26509 0 --:--:-- --:--:-- --:--:-- 27967 *** Relaunching after update *** Raspberry Pi firmware updater by Hexxeh, enhanced by AndrewS and Dom *** Downloading specific firmware revision (this will take a few minutes) % Total % Received % Xferd Average Speed Time Time Time Current Dload Upload Total Spent Left Speed 100 168 0 168 0 0 291 0 --:--:-- --:--:-- --:--:-- 298 100 22.9M 100 22.9M 0 0 295k 0 0:01:19 0:01:19 --:--:-- 1153k *** Updating firmware *** Updating kernel modules *** depmod 3.12.30+ *** Updating VideoCore libraries *** Using HardFP libraries *** Updating SDK *** Running ldconfig *** Storing current firmware revision *** Deleting downloaded files *** Syncing changes to disk *** If no errors appeared, your firmware was successfully updated to 11bfdffaca95e630b1fed0a8992fee880c17c26d *** A reboot is needed to activate the new firmware |

Wie oben steht, ist nun noch ein sudo reboot nötig und die neue Firmware ist aktualisiert.

Ist die Firmware schon aktuell, gib es folgende Meldung:

|

1 2 3 4 5 6 7 8 9 |

sudo rpi-update *** Raspberry Pi firmware updater by Hexxeh, enhanced by AndrewS and Dom *** Performing self-update % Total % Received % Xferd Average Speed Time Time Time Current Dload Upload Total Spent Left Speed 100 7635 100 7635 0 0 21159 0 --:--:-- --:--:-- --:--:-- 21876 *** Relaunching after update *** Raspberry Pi firmware updater by Hexxeh, enhanced by AndrewS and Dom *** Your firmware is already up to date |

Aber wie kann nun die aktuelle Version angezeigt werden?

Mit

|

1 |

uname -a |

Ergebnis:

|

1 |

Linux pi-entw 3.12.30+ #717 PREEMPT Fri Oct 17 18:46:31 BST 2014 armv6l GNU/Linux |

Oder auch mit mehr Details:

|

1 |

/opt/vc/bin/vcgencmd version |

Ergebnis:

|

1 2 3 |

Oct 17 2014 17:56:05 Copyright (c) 2012 Broadcom version 845092531e360acd37f2f1964157f8079c77edfb (clean) (release) |

Dabei ist der lange Sting hinter Version der Hashwert der Version.

Sollte der rpi-updater nicht vorhanden sein, kann er leicht wie auch hier beschrieben mit

|

1 |

sudo apt-get install rpi-update |

installiert werden. Er wird dann diese Abhängigkeiten, wie in dieser Mindmap verwenden:

Die aktuellste Firmware gibt es auf Github. Dort gibt es auch die Beschreibung, was es neu gibt. Zitat:“

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 |

kernel: Bump to 3.12.30 kernel: bcm2708: Eliminate i2s debugfs directory error Qualify the two regmap ranges uses by bcm2708-i2s ('-i2s' and '-clk') to avoid the name clash when registering debugfs entries. kernel: Improve __copy_to_user and __copy_from_user performance Provide a __copy_from_user that uses memcpy. On BCM2708, use optimised memcpy/memmove/memcmp/memset implementations. kernel: bcm2708-dmaengine: nobble peak throughput to prevend SD host lockups Artificially throttling DMA throughput to/from the SD host prevents errors seen on very high-spec UHS-1 cards.See: http://www.raspberrypi.org/forums/viewtopic.php?f=63&t=5057&start=275#p626694 firmware: dpi: Add options to alter dpi settings through dpi_output_format See: http://www.raspberrypi.org/forums/viewtopic.php?f=100&t=86658&p=628061#p628061 firmware: arm_loader: Avoid gpioman spam when POWER_LOW is not defined" |

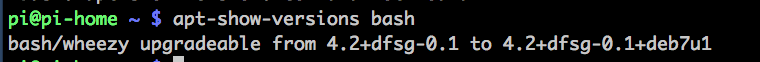

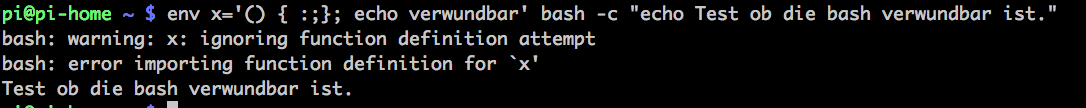

Wie in dem Heise Artikel beschrieben, gibt es in der bash eine Sicherheitslücke CVE-2014-6271.

Das sind die Abhängigkeiten der bash, auf meinem Raspberry Pi (Debian, Jessie)

Für den Raspberry Pi gibt es schon ein Update. Ob das System verletzbar ist kann wie folgt in der Konsole getestet werden:

|

1 |

env x='() { :;}; echo verwundbar' bash -c "echo Test ob die bash verwundbar ist." |

Wenn das System verletzbar ist, wird „verwundbar“ ausgegeben:

Auch mit:

|

1 |

apt-show-versions bash |

bekommt man den Hinweis, das ein Update möglich ist.

Also den rPi updaten mit:

|

1 2 |

sudo apt-get update sudo apt-get upgrade |

Dann noch checken, mit dem Test:

Ok.

Und noch mal die Version checken:

Ok, wir sind nun wieder auch der sicheren Seite oder doch nicht (ShellShock) (CVE-2014-7169).

Wer die Raspbian Debian Wheezy Version: September 2014 installiert hat, hat die neueste Version vom Release: 9.9.2014 URL: raspbian.org mit Kernel version: 3.12. installiert.

Wie kann auf dem rPi diese Infos ermittelt werden?

Der Name und die Release Version steht in der Datei /etc/issue und kann auf der Konsole mit:

|

1 |

cat /etc/issue |

ausgegeben werden. Es wird bei mir ausgegeben:

|

1 |

Raspbian GNU/Linux 7 |

Details unter „Wie wird auf dem Raspberry Pi die aktuell installierte Debian Version angezeigt?“ weiterlesen

Mittels APT (Advanced Packaging Tool) ist es sehr einfach, Programmpakete zu suchen, zu installieren oder auch das ganze System auf den neuesten Stand zu bringen. Für dieses Tool gibt es nun ein Sicherheitspatch der installiert werden sollte.

Zitat: „It was discovered that APT, the high level package manager, does not

properly invalidate unauthenticated data (CVE-2014-0488), performs

incorrect verification of 304 replies (CVE-2014-0487), does not perform

the checksum check when the Acquire::GzipIndexes option is used

(CVE-2014-0489) and does not properly perform validation for binary

packages downloaded by the apt-get download command (CVE-2014-0490).

For the stable distribution (wheezy), these problems have been fixed in

version 0.9.7.9+deb7u3.

For the unstable distribution (sid), these problems have been fixed in

version 1.0.9.“

Bei der Gelegenheit gleich alles updaten mit: „Sicherheitsupdate für das Raspberry Pi wheezy Package APT erschienen“ weiterlesen

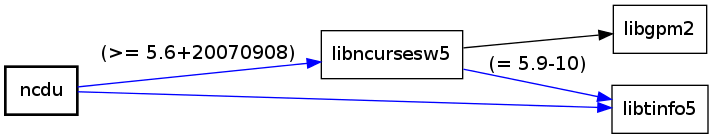

Ncdu ist ein ncurses-basierter Betrachter zu du. Verzeichnisse können schnell durchsucht und die prozentuale Plattenbelegung angezeigt werden (wie du (disk usage)).

Installiert ist das Ncdu mit einem

sudo apt-get update

sudo apt-get upgrade

sudo apt-get install ncdu

Es werden folgende Abhängigkeiten installiert:

„Wie kann schnell auf einem Raspberry Pi die Speicherbelegung mit ncdu 1.8 angezeigt werden?“ weiterlesen

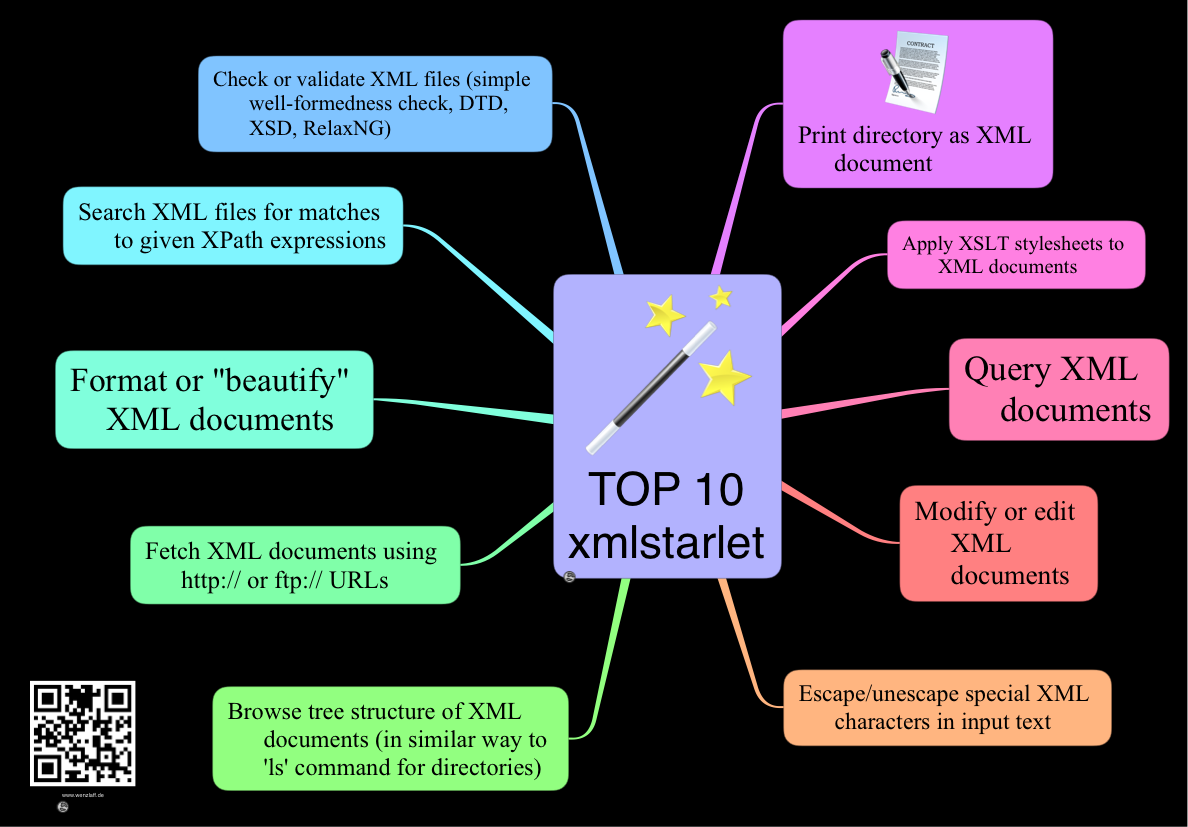

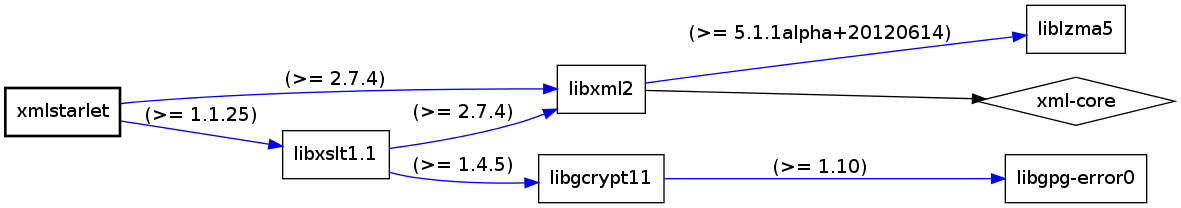

Für die Bearbeitung von XML Dokumenten eignet sich gut das Programm xmlstarlet.

Das xmlstarlet, kann mit seinen Abhängigkeiten

wie folgt auf dem rPi installiert werden:

wie folgt auf dem rPi installiert werden:

sudo apt-get install xmlstarlet

„Raspberry Pi B+: Wie kann das Schweizer Taschenmesser xmlstarlet 1.3.1und 1.6.0 installiert und verwendet werden?“ weiterlesen

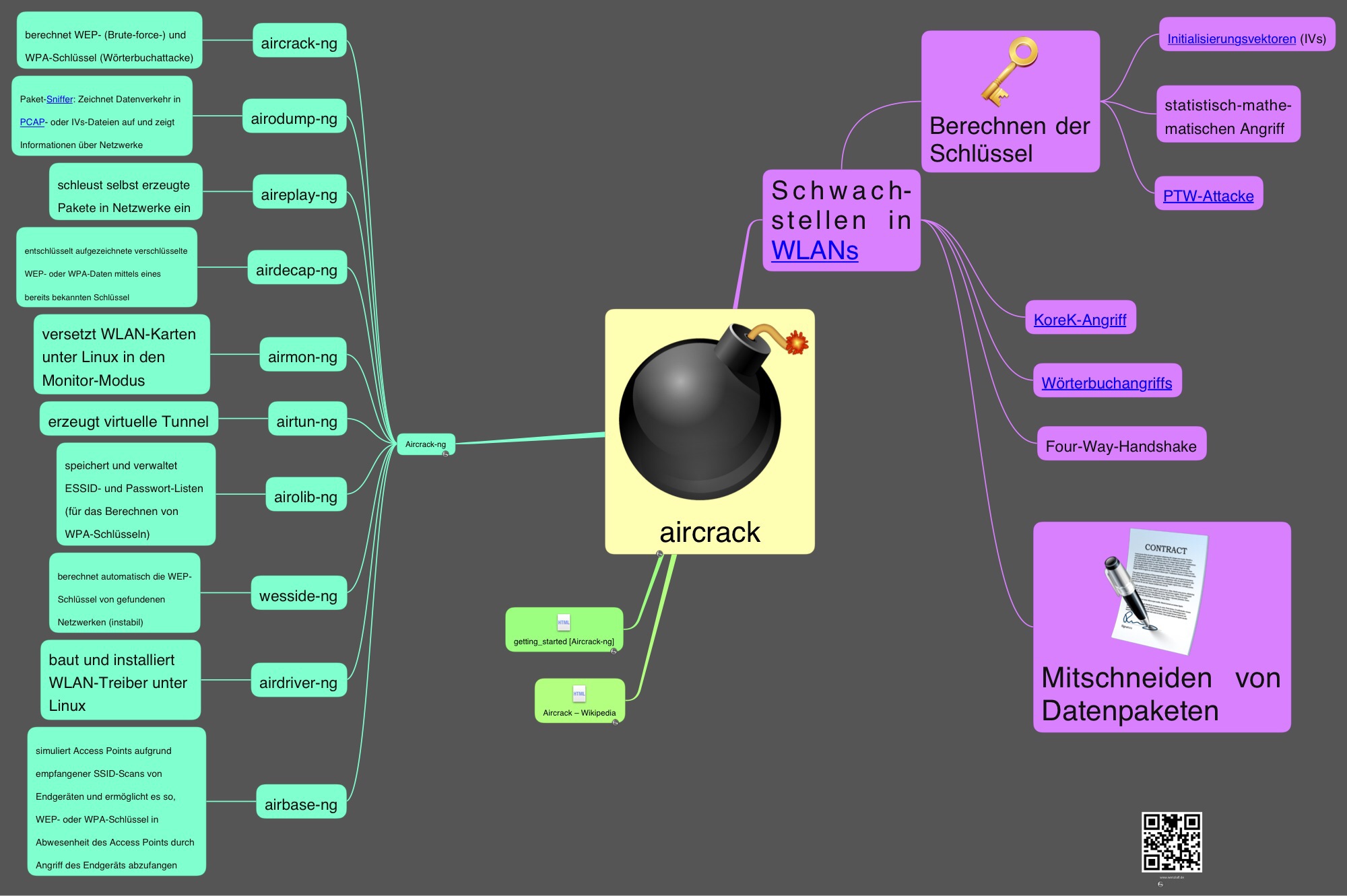

Um Schwachstellen im WLAN zu finden, kann ldt. Wikipedia das Tool aircrack-ng.org verwendet werden. Dazu für den Überblick mal eine Mindmap:  Wie kann aircrack nun auf dem rPi installiert und an eigenen System getestet werden? „Wie kann aircrack-ng 1.2 Beta 3 auf einem Raspberry Pi B+ installiert werden?“ weiterlesen

Wie kann aircrack nun auf dem rPi installiert und an eigenen System getestet werden? „Wie kann aircrack-ng 1.2 Beta 3 auf einem Raspberry Pi B+ installiert werden?“ weiterlesen